概述:

在初次学习docker的时候,为了方便打包和部署,于是直接开放了2375端口。但是这样的操作是不安全的。只要知道Docker主机的IP地址,使用IP:2375便可以随便访问你的服务器。

而且相信都有遇到,部署服务后过一段时间,docker中便会被注入的容器,导致CPU飙升,占用内存资源,进行挖矿。

因此需要更安全的方式来开放Docker的2375端口。这里介绍使用OpenSSL制作CA机构证书、服务端证书和客户端证书解决连接安全问题。

1. 创建目录存储生成的证书和秘钥

mkdir /ca && cd /ca

2. 创建CA证书私钥:ca-key.pem

期间需要设置密码和确认密码

openssl genrsa -aes256 -out ca-key.pem 4096

3. 根据ca-key.pem(私钥)创建CA证书:ca.pem

过程中需要输入上一步设置的私钥密码,其它比如国家,城市,地址等信息可以随便填写。

openssl req -new -x509 -days 365 -key ca-key.pem -sha256 -out ca.pem

服务端:

4. 创建服务端私钥:server-key.pem

openssl genrsa -out server-key.pem 4096

5. 创建服务端证书签名请求文件:server.csr

用于CA证书给服务端证书签名,IP是服务器地址或者域名。

openssl req -subj "/CN=ip" -sha256 -new -key server-key.pem -out server.csr

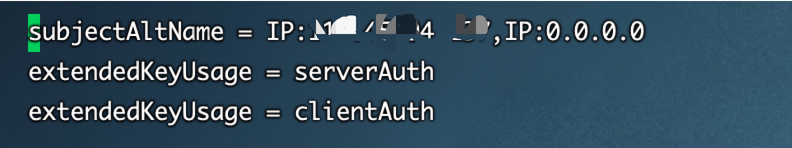

7. 将Docker守护程序密钥的扩展使用属性设置为仅用于服务器身份验证

echo extendedKeyUsage = serverAuth >> extfile.cnf

8. 创建CA证书已签名的服务端证书:server-cert.pem

过程中需要输入ca证书设置端密码

openssl x509 -req -days 365 -sha256 -in server.csr -CA ca.pem -CAkey ca-key.pem \-CAcreateserial -out server-cert.pem -extfile extfile.cnf

客户端:

9. 创建客户端私钥:key.pem

openssl genrsa -out key.pem 4096

10. 创建客户端证书签名请求文件:client.csr

CA证书给客户端的证书签名

openssl req -subj '/CN=client' -new -key key.pem -out client.csr

11. 扩展配置文件:extfile.cnf

echo extendedKeyUsage = clientAuth >> extfile.cnf

执行完以上命令后,以下是extfile.cnf文件内容:

12. 创建CA证书已签名好客户端证书:cert.pem

过程中需要输入ca证书设置端密码

openssl x509 -req -days 365 -sha256 -in client.csr -CA ca.pem -CAkey ca-key.pem \-CAcreateserial -out cert.pem -extfile extfile.cnf

13. 修改证书为只读权限

客户端和服务端两个证书签名请求可以删除

rm -v client.csr server.csr

chmod -v 0400 ca-key.pem key.pem server-key.pem

chmod -v 0444 ca.pem server-cert.pem cert.pem

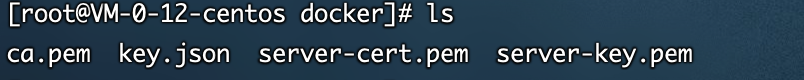

最终生成建立安全连接需要的文件:

- ca.pem CA证书

- ca-key.pem CA证书私钥

- server-cert.pem 服务端证书

- server-key.pem 服务端证书私钥

- cert.pem 客户端证书

- key.pem 客户端证书私钥

14. Docker 服务端证书

将服务端配置和ca证书一起放到/etc/docker/文件夹下面

cp server-*.pem /etc/docker/ && cp ca.pem /etc/docker/

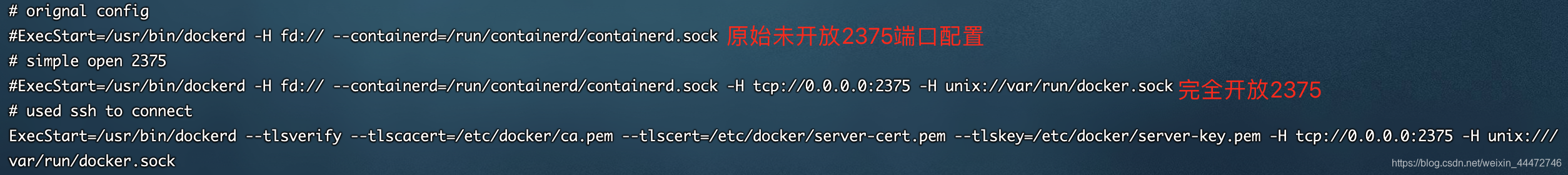

配置Docker连接的方式

1.修改docker.service配置文件

vi /usr/lib/systemd/system/docker.service

2. 开启TLS认证

修改 ExecStart一项后的配置内容为:

ExecStart=/usr/bin/dockerd --tlsverify --tlscacert=/etc/docker/ca.pem --tlscert=/etc/docker/server-cert.pem --tlskey=/etc/docker/server-key.pem -H tcp://0.0.0.0:2375 -H unix:///var/run/docker.sock

- 重新加载daemon和重启Docker

systemctl daemon-reload && systemctl restart docker

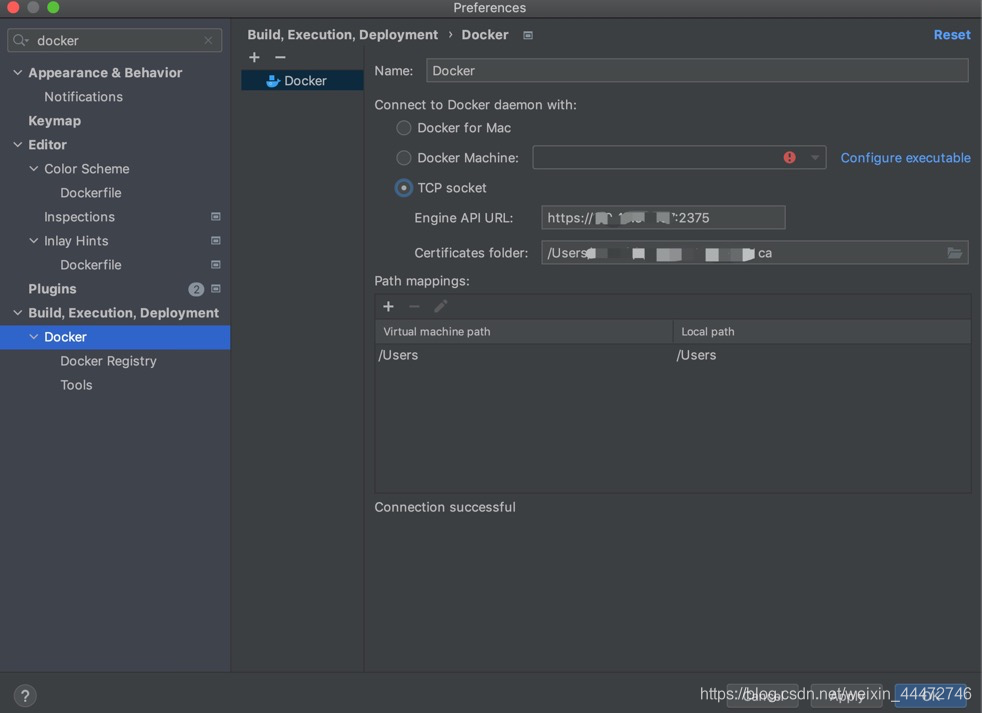

3.配置idea

保存相关客户端的pem文件到本地:

选择TCP Socket,使用https连接docker,选择保存到本地的pem文件便可以成功连接。

选择TCP Socket,使用https连接docker,选择保存到本地的pem文件便可以成功连接。

本文详细介绍了如何通过OpenSSL创建CA证书、服务端证书和客户端证书,以安全地开放Docker的2375端口,并配置Docker守护进程,防止未经授权的访问和资源滥用。

本文详细介绍了如何通过OpenSSL创建CA证书、服务端证书和客户端证书,以安全地开放Docker的2375端口,并配置Docker守护进程,防止未经授权的访问和资源滥用。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?