声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。

关注VX公粽号“锐鉴安全”查阅更多实战案例!

Part-01-背景

在日常的测试过程中,使用burp进行渗透测试,相信大家经常会遇到奇怪的问题,如数据包繁多扰乱目标站点测试等。为提升大家的测试效率和体验,作者结合日常的使用情况,分享一下关于burp的使用技巧。

Part-02-技巧

技巧一:使用burp进行上下文关联爆破

有些业务系统会使用上一个报文的返回信息作为本次报文输入的情况(如系统登录入口),针对这种情况burp是具备上下报文关联爆破功能的,有助于测试效率提升,接下来分享下具体的配置过程。

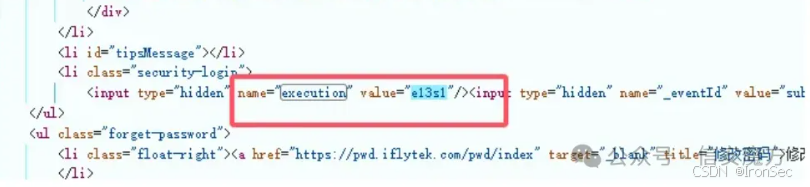

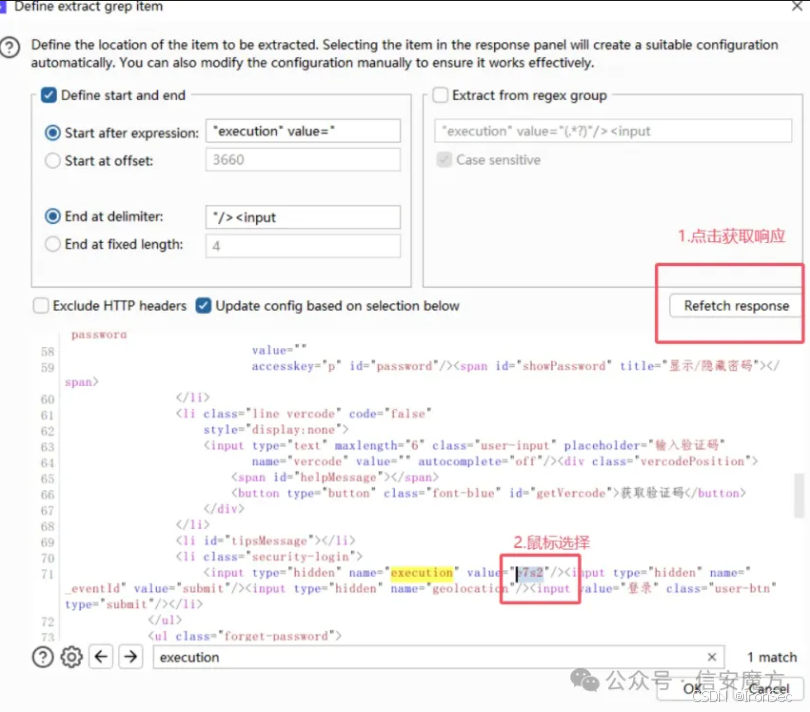

如下请求包中的execution值源于上一个报文的回包,然后从上一个回包中取值并赋予下图的字段中。

图中html红色框中的值为上一个回包取值后赋予的。

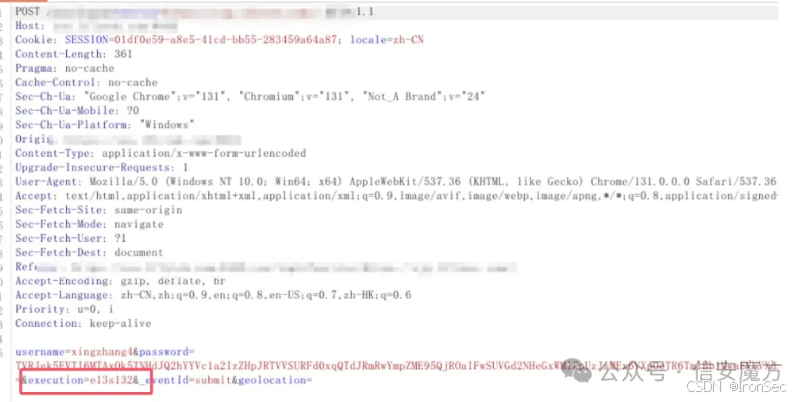

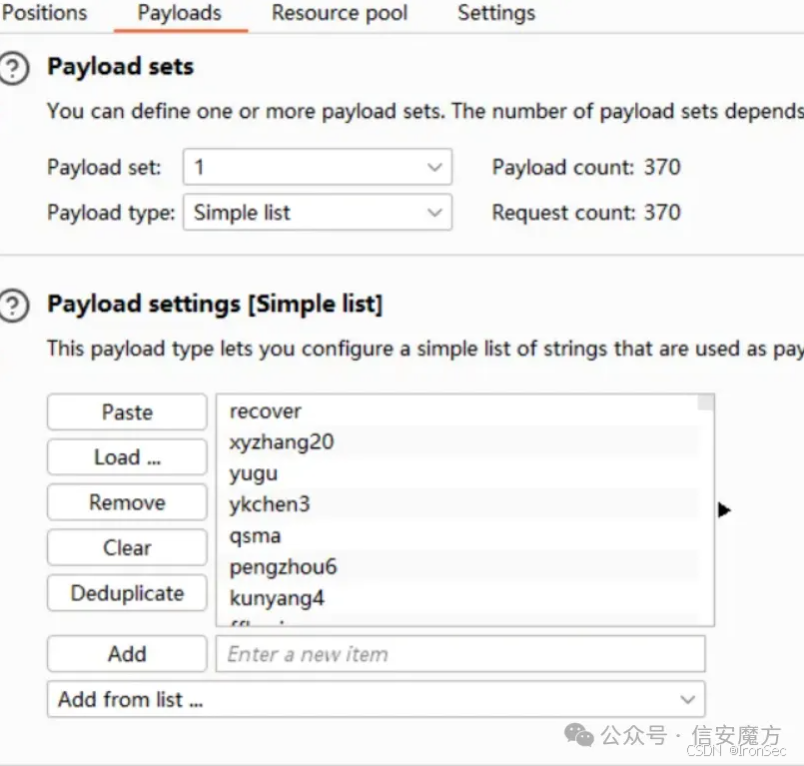

在进行爆破用户名,密码爆破的场景,在instruder模块中设置音叉模式,如下图,第一个变量设置用户名。

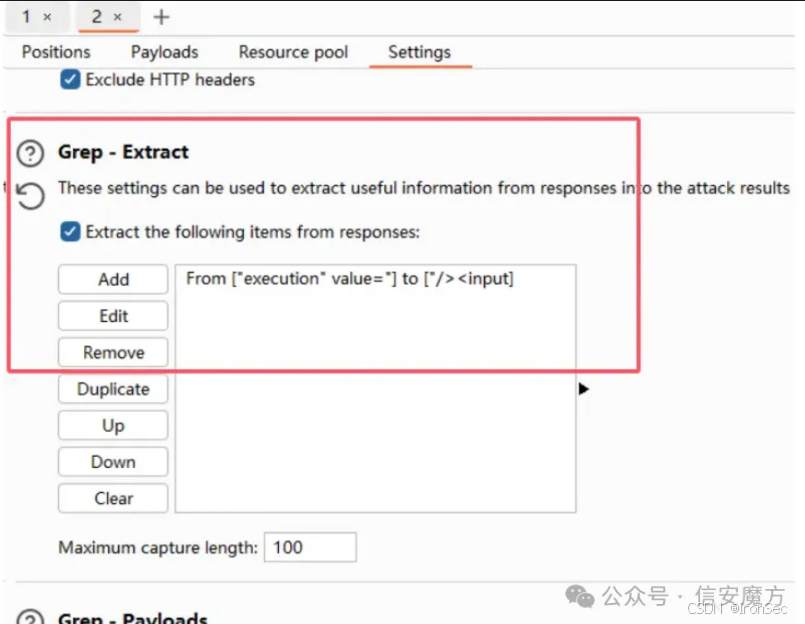

重点操作,第二个变量设置为从上一个回包报文中取值。首先在setting里边设置正则表达式。

重点操作,第二个变量设置为从上一个回包报文中取值。首先在setting里边设置正则表达式。

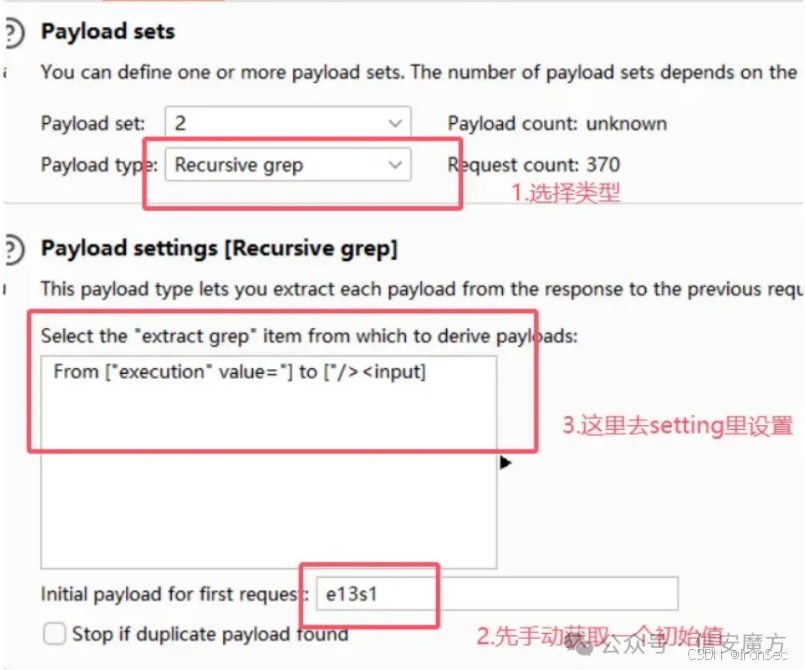

下图第3点配置从setting里带过来的,如上操作。

下图第3点配置从setting里带过来的,如上操作。

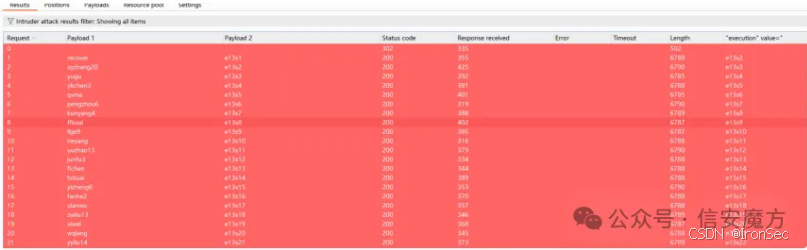

至此,完成了上下报文关联爆破配置,接下来看下示例效果。已可以正常开始爆破。

技巧二:用户界面优化

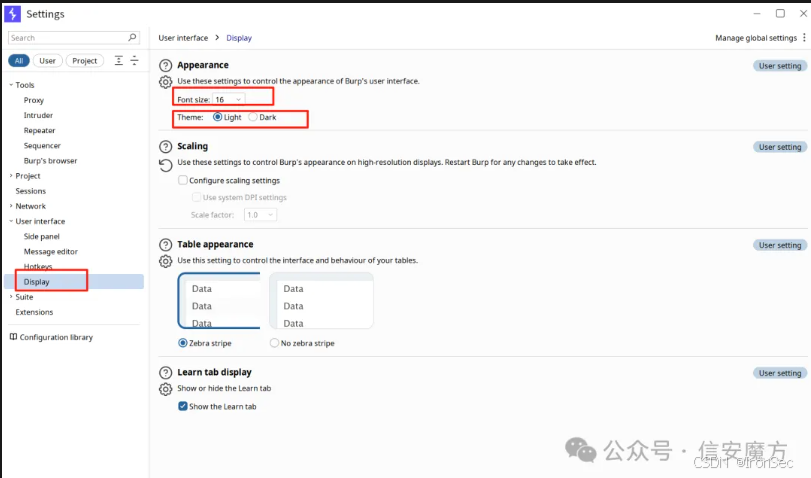

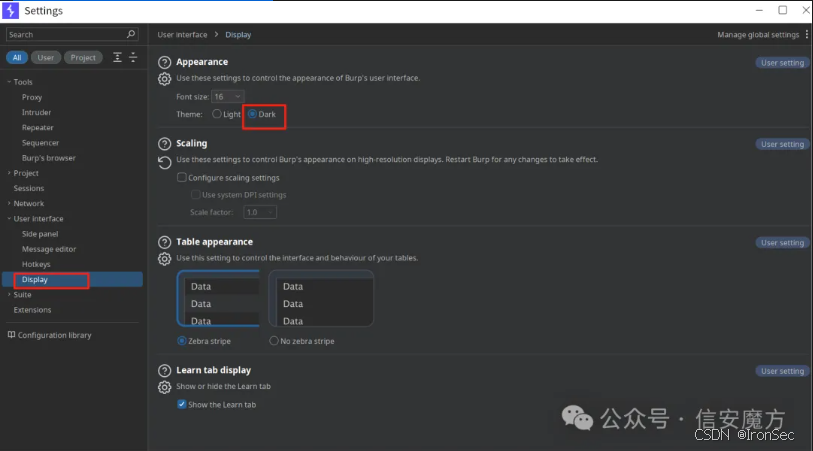

在日常使用过程中,会长时间使用burp进行测试,相信大家的界面是白色背景的,在长时间使用用时,会造成视觉疲劳,为减轻视力压力,可以将背景色调整为黑色。

下图是关于背景色调整的配置图,除此之外,可以设置字体大小,字体格式等。

调整为黑色背景的界面情况。

技巧三:测试数据包过滤

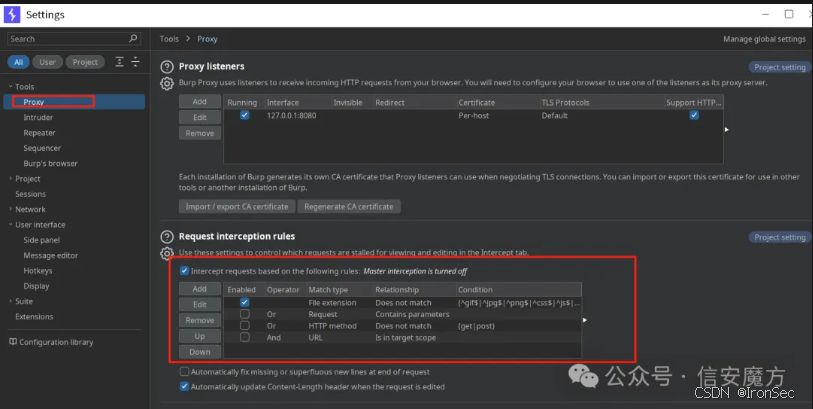

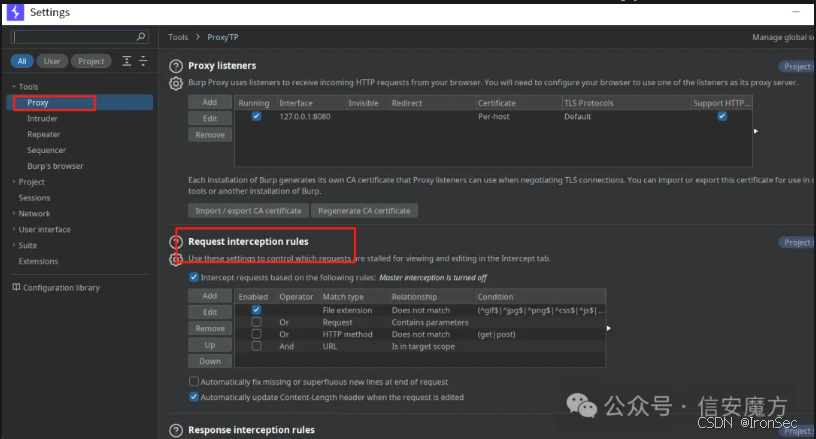

在测试过程中,浏览器中的不同分页将发出大量的数据包,这些数据包都会经过burp

,在测试时,会扰乱测试,时不时的打断测试思路,体验比较差,针对这个问题,可以通过以下两种方式解决。

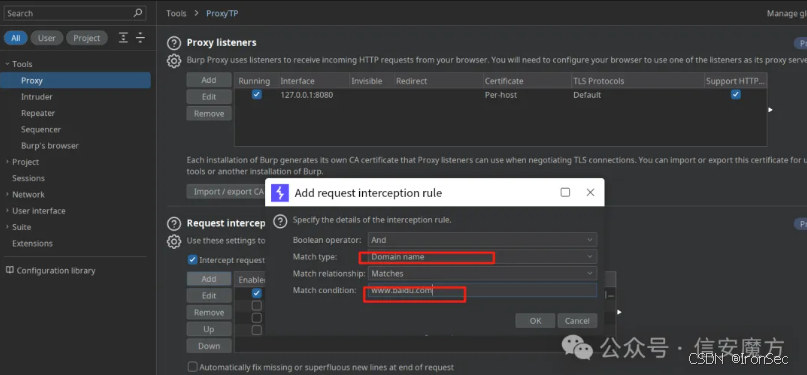

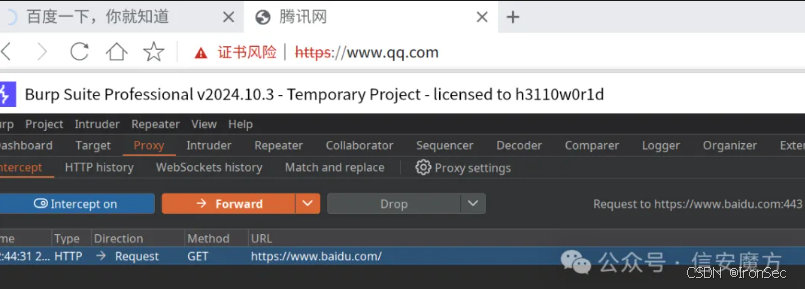

1.在proxy配置页,如下图,设置需拦截的目标站点,后续burp的Proxy>Intercept拦截功能就会只拦截目标站点的包,遇到其他的包,将直接放行。

如下图设置拦截百度的包。还有其他的拦截条件,可以从Match type处进行点选。

同时访问两个网址,开启拦截功能后,只拦截了百度的包,qq的包不进行拦截。配置策略已生效。

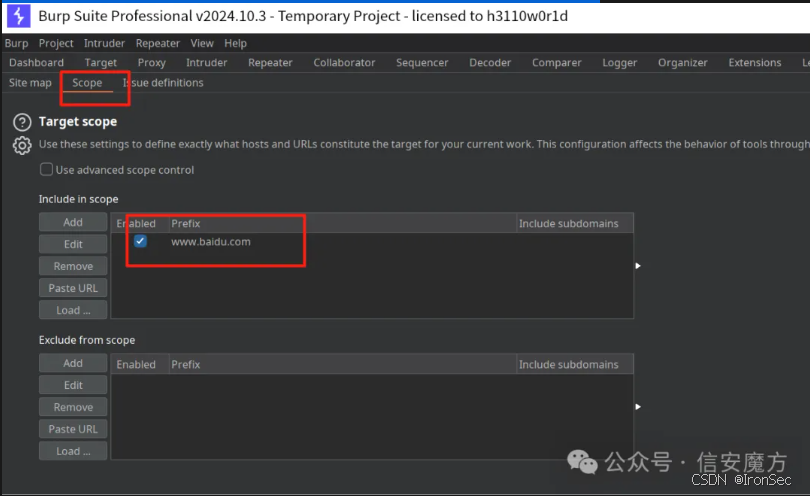

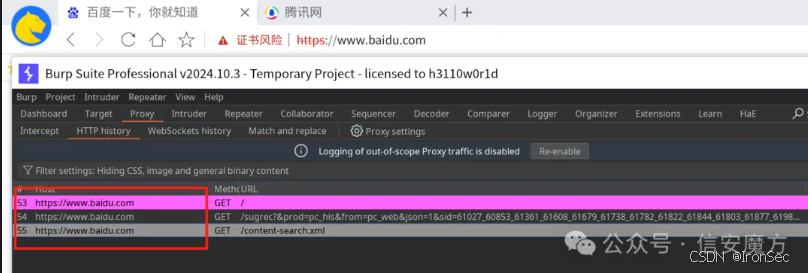

2.通过Target>Scope处设置全局匹配流量,不在匹配清单内流量将不会经过burp。

设置百度为全局匹配流量,刷新页面,可见流量经过了Proxy。

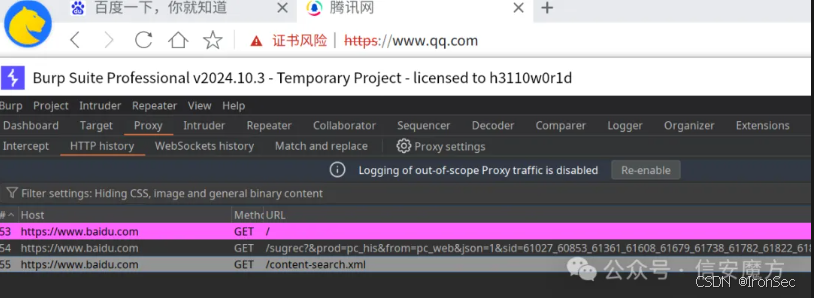

另外一个腾讯的页面,重复刷新,无任何流量经过Proxy。

这两种方法各有利弊,可以根据实际测试情况调整。

Part-03-总结

本次分享的burp使用技巧,对于日常使用burp有比较好的体验提升,建议学习收藏

486

486

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?