漏洞描述

Nacos是一个开源的服务管理平台,它提供了服务发现、配置管理和动态DNS等功能,旨在帮助开发人员构建和管理微服务架构中的服务。Nacos 服务管理平台因默认密钥导致的认证绕过漏洞。在默认配置为未修改的情况下,攻击者可以构造用户 token 进入后台,导致系统被攻击与控制。经过分析和研判,该漏洞利用难度低,可导致未授权进入后台,导致数据泄露或被恶意篡改,建议尽快修复。

漏洞原因以及修复

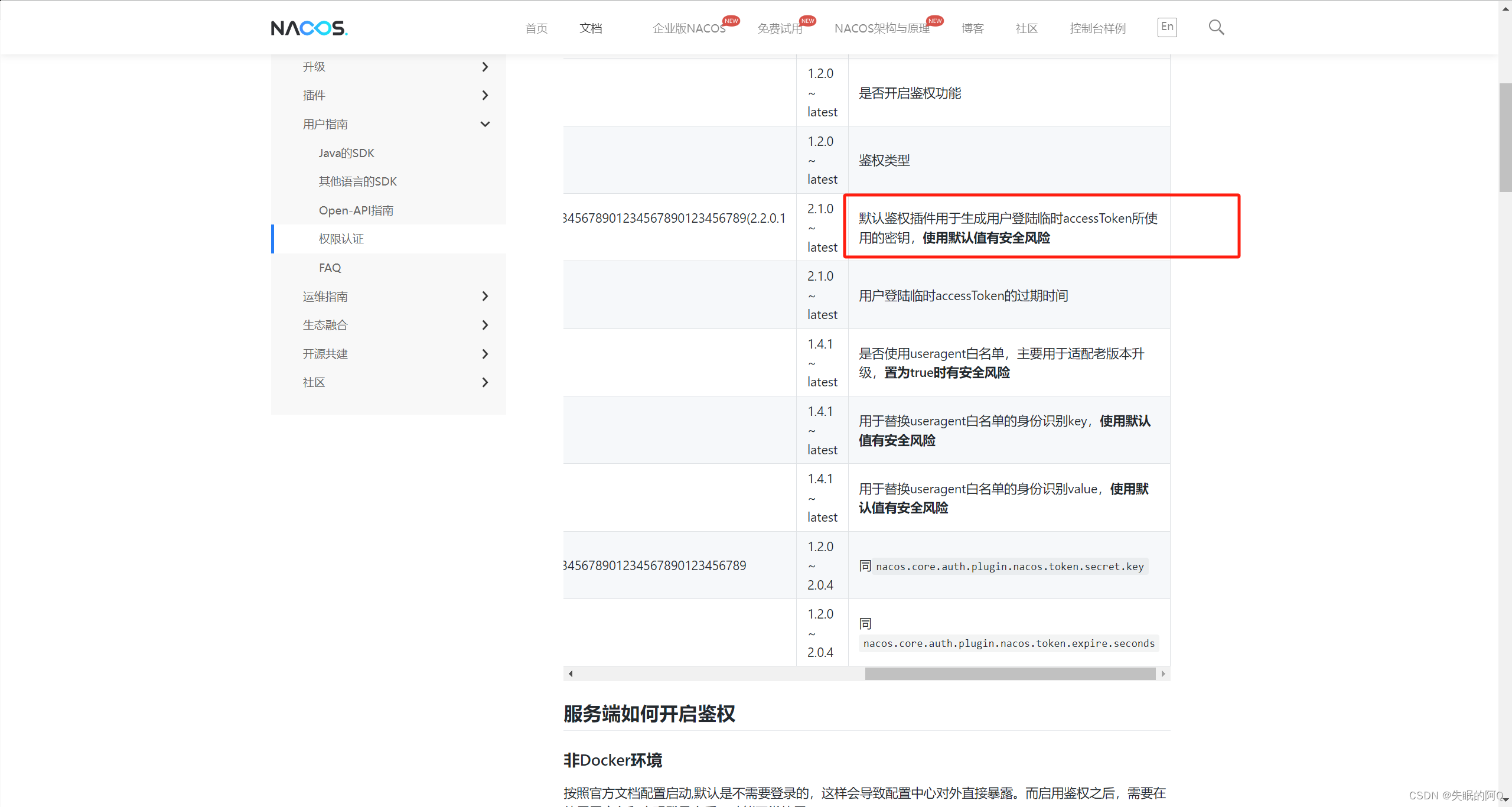

- 主要原因是docker安装的nacos中的

nacos.core.auth.plugin.nacos.token.secret.key配置使用了默认的配置:

- 修复

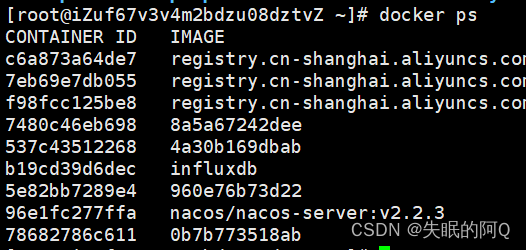

docker ps查看当前nacos容器id

docker exec -it id /bin/bash进入容器cd ./conf进入配置文件夹,修改application.properties配置中的nacos.core.auth.plugin.nacos.token.secret.key配置。- 保存好修改的配置文件,`exit``退出容器,重启nacos服务;

Nacos开源服务管理平台因默认密钥存在认证绕过漏洞,攻击者可轻易进入后台。漏洞源于docker配置中未修改的默认秘钥。修复方法是进入容器修改配置并重启服务。务必及时修复以防止数据泄露和恶意操作。

Nacos开源服务管理平台因默认密钥存在认证绕过漏洞,攻击者可轻易进入后台。漏洞源于docker配置中未修改的默认秘钥。修复方法是进入容器修改配置并重启服务。务必及时修复以防止数据泄露和恶意操作。

1900

1900

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?