加入渗透小组后的首次任务是搭一个靶机并进行提权,由于最近的事情比较多,拖到现在,给队友和学长先说一声抱歉。

进入DVWA

由于本次渗透训练的主要目的是文件上传,所以没有配置数据库,下载配置这一步由我的队友完成了。首先打开服务器的dvwa页面,是一个登陆的界面。

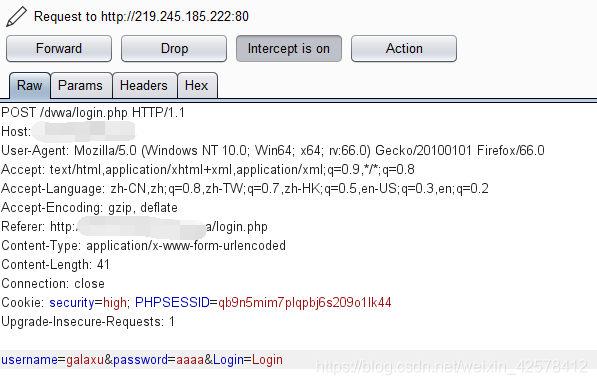

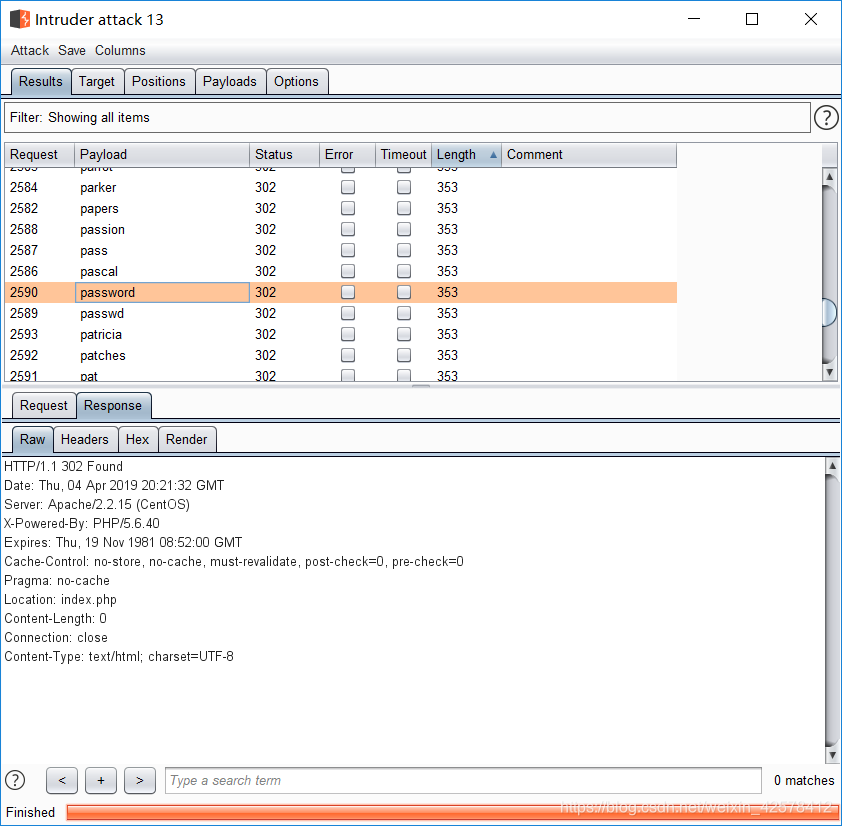

之前配的账号密码有些多,忘记是什么了,试了几个不对,想到前一阵刚学的burp suite,不如用一下BP爆破,反正密码肯定很简单。

首先得登陆进去

打开代理,打开BP,随便输入一个用户名和密码进行抓包

话不多说,直接send to intruder

使用最基本的password字典爆破,得到密码password

可以看出这个返回的是index.php而不是login.php。

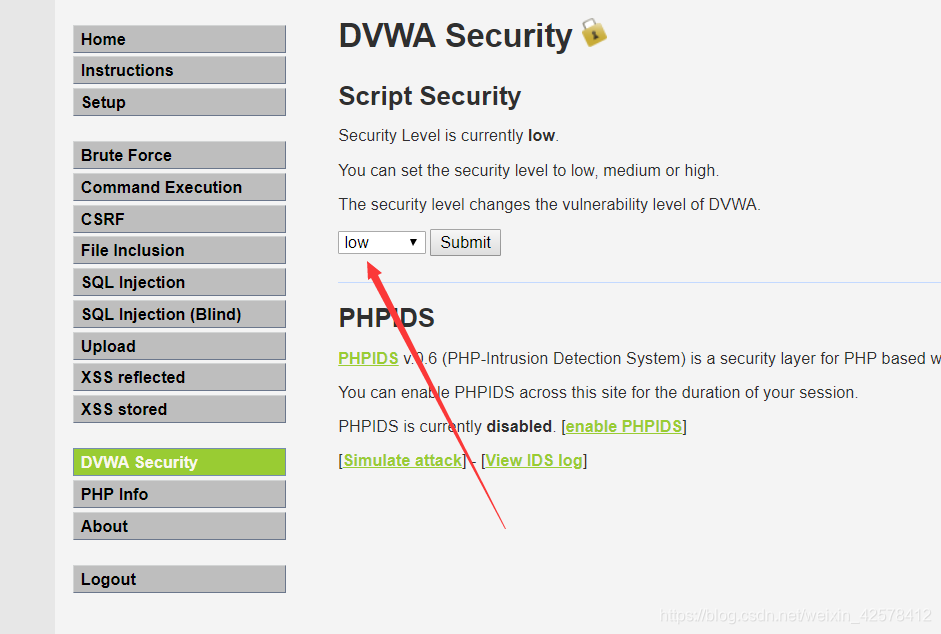

低难度的文件上传

首先选择安全难度

从low开始,查看源码

<?php

if (isset($_POST['Upload'])) {

$targe

本文记录了一次针对DVWA的渗透练习,涉及低、中、高三个安全级别的文件上传漏洞利用。通过Burp Suite进行密码爆破,利用文件上传漏洞上传木马,通过Webshell获取服务器权限。在中、高安全级别下,通过修改文件类型和利用文件包含漏洞成功上传。总结了实验过程中的问题和经验,强调了实际渗透测试的复杂性和技巧。

本文记录了一次针对DVWA的渗透练习,涉及低、中、高三个安全级别的文件上传漏洞利用。通过Burp Suite进行密码爆破,利用文件上传漏洞上传木马,通过Webshell获取服务器权限。在中、高安全级别下,通过修改文件类型和利用文件包含漏洞成功上传。总结了实验过程中的问题和经验,强调了实际渗透测试的复杂性和技巧。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

618

618