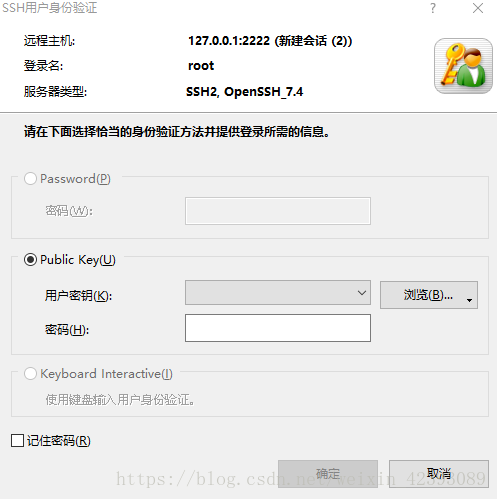

一.问题情况

二.解决方法

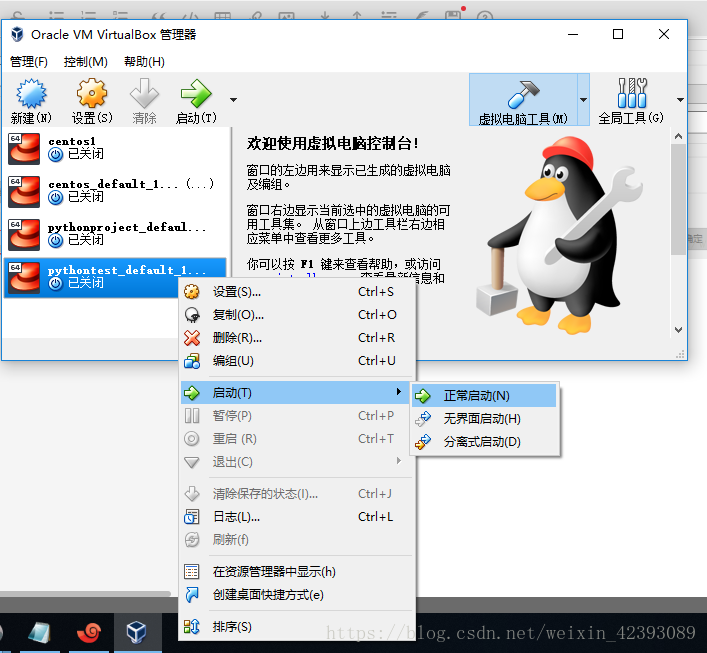

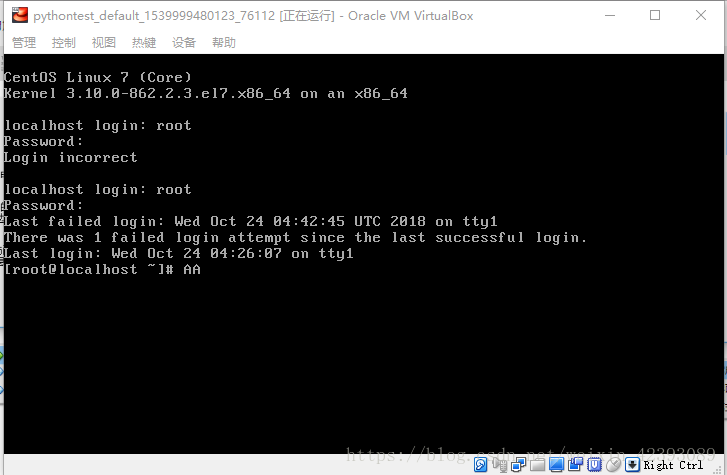

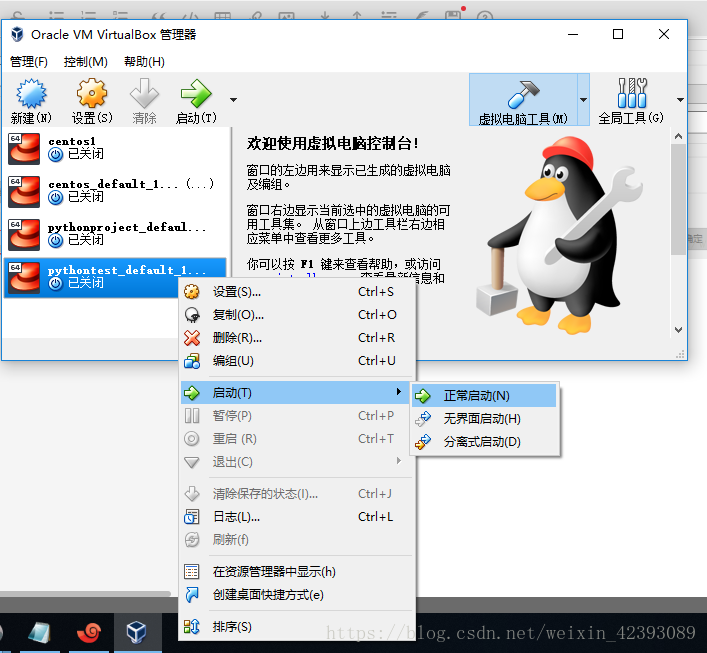

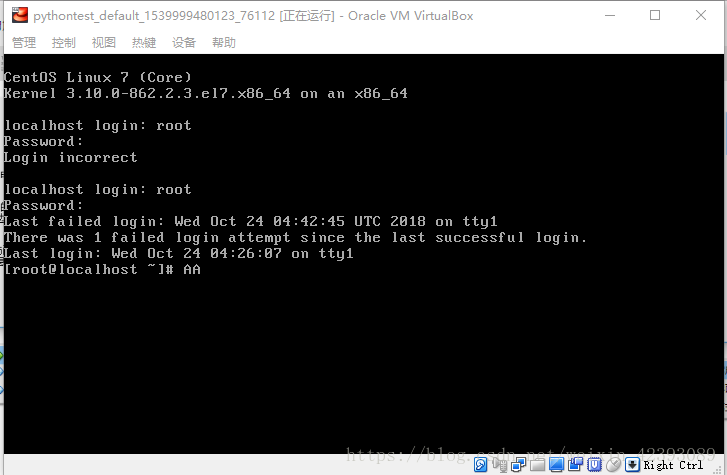

1.直接从本地登录centos

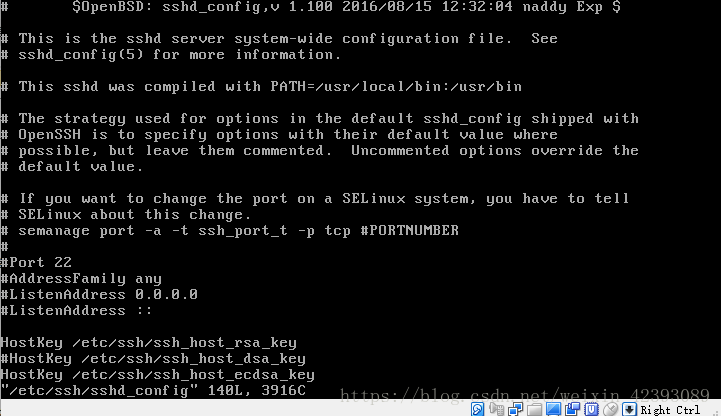

2.在终端字符界面输入vi etc/ssh/sshd_config

vi etc/ssh/sshd_config

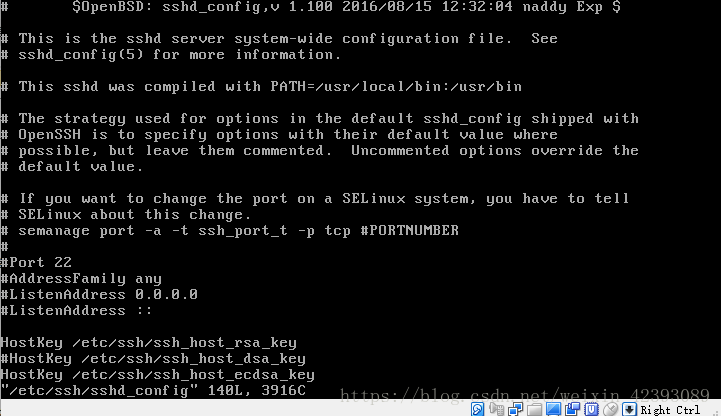

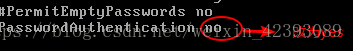

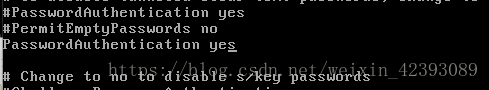

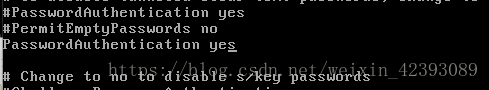

进入如下界面

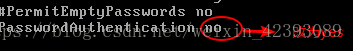

3.找到passwordAuthentication no把no改为yes

4.保存并退出

按esc后输入:wq

重启虚拟机

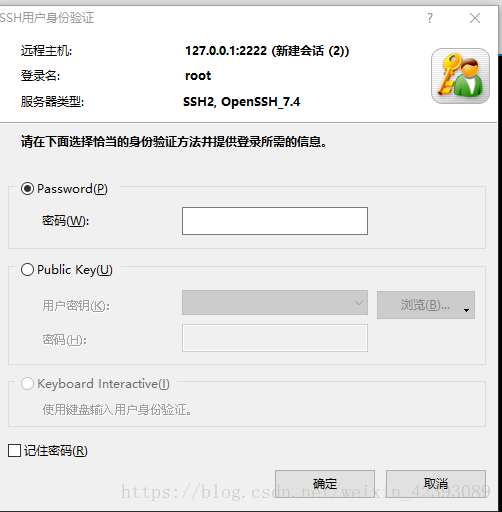

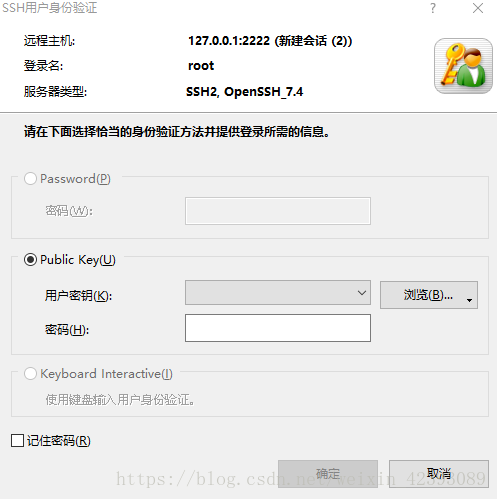

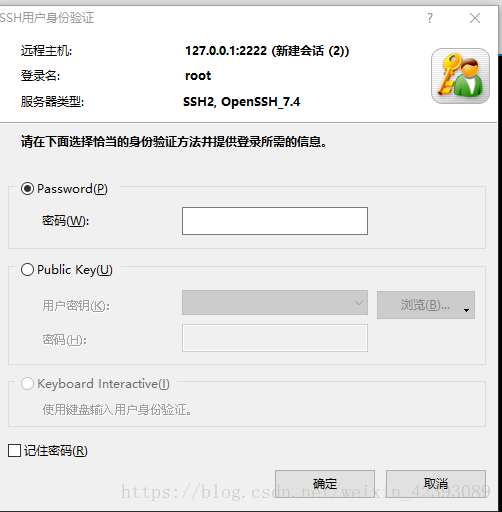

三.重新通过远程连接工具连接即可

一.问题情况

二.解决方法

1.直接从本地登录centos

2.在终端字符界面输入vi etc/ssh/sshd_config

vi etc/ssh/sshd_config

进入如下界面

3.找到passwordAuthentication no把no改为yes

4.保存并退出

按esc后输入:wq

重启虚拟机

三.重新通过远程连接工具连接即可

1474

1474

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?