课程地址 :https://www.bilibili.com/video/BV1uz4y197Zm?from=search&seid=11959532969485039836

1. 权限的管理

1.1 什么是权限管理

权限管理属于系统安全的范畴,权限管理实现对用户访问系统的控制,按照安全规则或者安全策略控制用户可以访问而且只能访问自己被授权的资源。

权限管理包括用户身份认证和授权两部分,简称认证授权。对于需要访问控制的资源用户首先经过身份认证,认证通过后用户具有该资源的访问权限方可访问。

授权,即访问控制,控制谁能访问哪些资源。主体进行身份认证后需要分配权限方可访问系统的资源,对于某些资源没有权限是无法访问的

2.什么是shiro

Shiro是apache旗下一个开源框架,它将软件系统的安全认证相关的功能抽取出来,实现用户身份认证,权限授权、加密、会话管理等功能,组成了一个通用的安全认证框架。

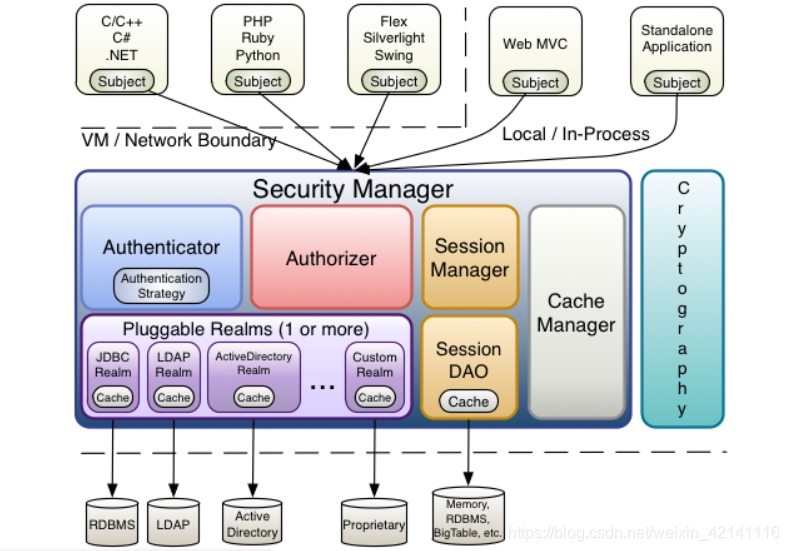

3.shiro的核心架构

Subject:即主体,外部应用与subject进行交互,subject记录了当前操作用户,将用户的概念理解为当前操作的主体,可能是一个通过浏览器请求的用户,也可能是一个运行的程序。 Subject在shiro中是一个接口,接口中定义了很多认证授相关的方法,外部程序通过subject进行认证授,而subject是通过SecurityManager安全管理器进行认证授权

Cryptography:即密码管理,shiro提供了一套加密/解密的组件,方便开发。比如提供常用的散列、加/解密等功能。

SecurityManager:即安全管理器,对全部的subject进行安全管理,它是shiro的核心, 实质上SecurityManager是通过Authenticator进行认证,通过Authorizer进行授权,通过SessionManager进行会话管理等。 (之前都是在服务器上存储一个session跟踪用户现在交由shiro管理)

sessionManager:即会话管理,shiro框架定义了一套会话管理,它不依赖web容器的session,所以shiro可以使用在非web应用上,也可以将分布式应用的会话集中在一点管理,此特性可使它实现单点登录。

sessionDAO:是对session会话操作的一套接口,比如要将session存储到数据库,可以通过jdbc将会话存储到数据库。

CacheManager:将用户权限数据存储在缓存,这样可以提高性能。

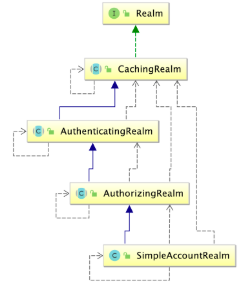

Realm:即领域,相当于datasource数据源,securityManager进行安全认证需要通过Realm获取用户权限数据,比如:如果用户身份数据在数据库那么realm就需要从数据库获取用户身份信息。

- 注意:不要把realm理解成只是从数据源取数据,在realm中还有认证授权校验的相关的代码。

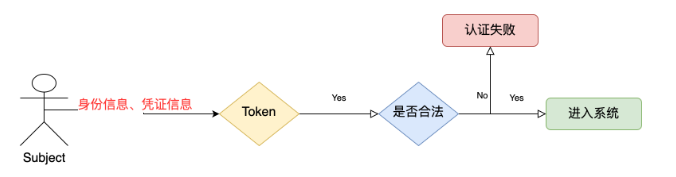

4. shiro中的认证

-

Subject:主体

访问系统的用户,主体可以是用户、程序等,进行认证的都称为主体;

-

Principal:身份信息

是主体(subject)进行身份认证的标识,标识必须具有唯一性,如用户名、手机号、邮箱地址等,一个主体可以有多个身份,但是必须有一个主身份(Primary Principal)。

-

credential:凭证信息

是只有主体自己知道的安全信息,如密码、证书等。

-

Subject:主体

访问系统的用户,主体可以是用户、程序等,进行认证的都称为主体;

-

Principal:身份信息

是主体(subject)进行身份认证的标识,标识必须具有唯一性,如用户名、手机号、邮箱地址等,一个主体可以有多个身份,但是必须有一个主身份(Primary Principal)。

-

credential:凭证信息是只有主体自己知道的安全信息,如密码、证书等。

4.1 认证流程

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-core</artifactId>

<version>1.5.3</version>

</dependency>shiro的配置文件

只支持 .ini 的配置文件,类似于txt文件。它主要是用来写权限数据,便于开始学习,待学习熟练后权限数据可以写入数据库。位置可以是工程的任意一个resources下。

helloword

public static void main(String[] args) {

// 创建安全管理器对象

DefaultSecurityManager securityManager = new DefaultSecurityManager();

securityManager.setRealm(new IniRealm("classpath:shiro.ini"));

// securityUtils 给全局安全工具类设置安全管理器.(因为本质上所有工作都要securityManager去做)

SecurityUtils.setSecurityManager(securityManager);

// 获取关键对象,主体

Subject subject = SecurityUtils.getSubject();

// 创建令牌 token(基于身份信息和凭证信息组成)

UsernamePasswordToken token = new UsernamePasswordToken("xiaochen","123"); // 这里暂时写死

try {

System.out.println("认证状态:" + subject.isAuthenticated());

subject.login(token); // 认证

System.out.println("认证状态:" + subject.isAuthenticated());

} catch (Exception e) {

e.printStackTrace();

}

}自定义realm

SimpleAccountRealm的部分源码中有两个方法一个是 认证 一个是 授权,

public class SimpleAccountRealm extends AuthorizingRealm {

//.......省略

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

UsernamePasswordToken upToken = (UsernamePasswordToken) token;

SimpleAccount account = getUser(upToken.getUsername());

if (account != null) {

if (account.isLocked()) {

throw new LockedAccountException("Account [" + account + "] is locked.");

}

if (account.isCredentialsExpired()) {

String msg = "The credentials for account [" + account + "] are expired";

throw new ExpiredCredentialsException(msg);

}

}

return account;

}

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

String username = getUsername(principals);

USERS_LOCK.readLock().lock();

try {

return this.users.get(username);

} finally {

USERS_LOCK.readLock().unlock();

}

}

}自定义realm

/**

* 使用自定义realm 加入md5 + salt +hash

*/

public class CustomerMd5Realm extends AuthorizingRealm {

//授权

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

String primaryPrincipal = (String) principals.getPrimaryPrincipal();

System.out.println("身份信息: "+primaryPrincipal);

//根据身份信息 用户名 获取当前用户的角色信息,以及权限信息 xiaochen admin user

SimpleAuthorizationInfo simpleAuthorizationInfo = new SimpleAuthorizationInfo();

//将数据库中查询角色信息赋值给权限对象

simpleAuthorizationInfo.addRole("admin");

simpleAuthorizationInfo.addRole("user");

//将数据库中查询权限信息赋值个权限对象

simpleAuthorizationInfo.addStringPermission("user:*:01");

simpleAuthorizationInfo.addStringPermission("product:create");

return simpleAuthorizationInfo;

}

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

//获取身份信息

String principal = (String) token.getPrincipal();

//根据用户名查询数据库

if ("xiaochen".equals(principal)) {

//参数1: 数据库用户名 参数2:数据库md5+salt之后的密码 参数3:注册时的随机盐 参数4:realm的名字

return new SimpleAuthenticationInfo(principal,

"e4f9bf3e0c58f045e62c23c533fcf633",

ByteSource.Util.bytes("X0*7ps"),

this.getName());

}

return null;

}

}

使用自定义的realm

public static void main(String[] args) {

//创建安全管理器

DefaultSecurityManager defaultSecurityManager = new DefaultSecurityManager();

//注入realm

CustomerMd5Realm realm = new CustomerMd5Realm();

//设置realm使用hash凭证匹配器

HashedCredentialsMatcher credentialsMatcher = new HashedCredentialsMatcher();

//使用算法

credentialsMatcher.setHashAlgorithmName("md5");

//散列次数

credentialsMatcher.setHashIterations(1024);

realm.setCredentialsMatcher(credentialsMatcher);

defaultSecurityManager.setRealm(realm);

//将安全管理器注入安全工具

SecurityUtils.setSecurityManager(defaultSecurityManager);

//通过安全工具类获取subject

Subject subject = SecurityUtils.getSubject();

//认证

UsernamePasswordToken token = new UsernamePasswordToken("xiaochen", "123");

try {

subject.login(token);

System.out.println("登录成功");

} catch (UnknownAccountException e) {

e.printStackTrace();

System.out.println("用户名错误");

}catch (IncorrectCredentialsException e){

e.printStackTrace();

System.out.println("密码错误");

}

//授权

if(subject.isAuthenticated()){

//基于角色权限控制

System.out.println(subject.hasRole("super"));

//基于多角色权限控制

System.out.println(subject.hasAllRoles(Arrays.asList("admin", "super")));

//是否具有其中一个角色

boolean[] booleans = subject.hasRoles(Arrays.asList("admin", "super", "user"));

for (boolean aBoolean : booleans) {

System.out.println(aBoolean);

}

System.out.println("==============================================");

//基于权限字符串的访问控制 资源标识符:操作:资源类型

System.out.println("权限:"+subject.isPermitted("user:update:01"));

System.out.println("权限:"+subject.isPermitted("product:create:02"));

//分别具有那些权限

boolean[] permitted = subject.isPermitted("user:*:01", "order:*:10");

for (boolean b : permitted) {

System.out.println(b);

}

//同时具有哪些权限

boolean permittedAll = subject.isPermittedAll("user:*:01", "product:create:01");

System.out.println(permittedAll);

}

}总而言之就是,自定义realm从数据库取到加密字符串和盐,然后自定义验证器,给验证器设置加密算法和散列次数。

hash与加盐

public static void main(String[] args) {

// 使用md5 + salt + hash散列 (循环使用多少次)

Md5Hash md5Hash = new Md5Hash("123","0p*sV",1024);

// 转换为16进制字符串

System.out.println(md5Hash.toHex());

}注册的时候数据库存的是hash加盐后的字符串,登录的时候如何比较呢?自定义的realm中除了重写认证和授权方法以外,还可以重写密码匹配器(set get)。如之上的自定义realm方法代码演示。

授权

授权可简单理解为who对what(which)进行How操作:

授权方式

基于角色的访问控制

-

RBAC基于角色的访问控制(Role-Based Access Control)是以角色为中心进行访问控制

if(subject.hasRole("admin")){

//操作什么资源

}基于资源的访问控制

-

RBAC基于资源的访问控制(Resource-Based Access Control)是以资源为中心进行访问控制

if(subject.isPermission("user:update:01")){ //资源实例

//对01用户进行修改

}

if(subject.isPermission("user:update:*")){ //资源类型

//对任意用户进行修改

}权限字符串 资源标识符:操作:资源实例标识符

-

用户创建权限:user:create,或user:create:*

-

用户修改实例001的权限:user:update:001

-

用户实例001的所有权限:user:*:001

授权编程实现方式

- 编程式

Subject subject = SecurityUtils.getSubject();

if(subject.hasRole(“admin”)) {

//有权限

} else {

//无权限

}- 注解式

@RequiresRoles("admin")

public void hello() {

//有权限

}- 标签式

JSP/GSP 标签:在JSP/GSP 页面通过相应的标签完成:

<shiro:hasRole name="admin">

<!— 有权限—>

</shiro:hasRole>

注意: Thymeleaf 中使用shiro需要额外集成!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?