前言

本靶机只做学习使用,不要将其利用于非法途径。

终于来到了倒数第二关,这一关将难度增加,所以我们需要借助搜索工具来帮助我们完成

作者描述

DC-5是另一个专门建造的脆弱实验室,目的是获得渗透测试领域的经验。

这个计划是为了让DC-5更上一层楼,所以这对初学者来说可能不太好,但对有中级或更好经验的人来说应该没问题。时间会证明一切(反馈也会证明)。

据我所知,只有一个可利用的入口点可以进入(也没有SSH)。这个特定的入口点可能很难识别,但它就在那里。你需要寻找一些有点不寻常的东西(随着页面刷新而改变的东西)。这将有希望提供一些关于漏洞可能涉及到什么的想法。

请注意,这里不涉及phpmailer漏洞。:-)

这一挑战的最终目标是找到根,阅读唯一的旗帜。

必须具备Linux技能和熟悉Linux命令行,就像一些基本渗透测试工具的经验一样。

复现环境

kali: 192.168.248.130

DC-5 : 192.168.248.142

开始复现

-

还是老套路扫网段,扫端口。拿到ip:192.168.248.142 开了两个端口:80和111

-

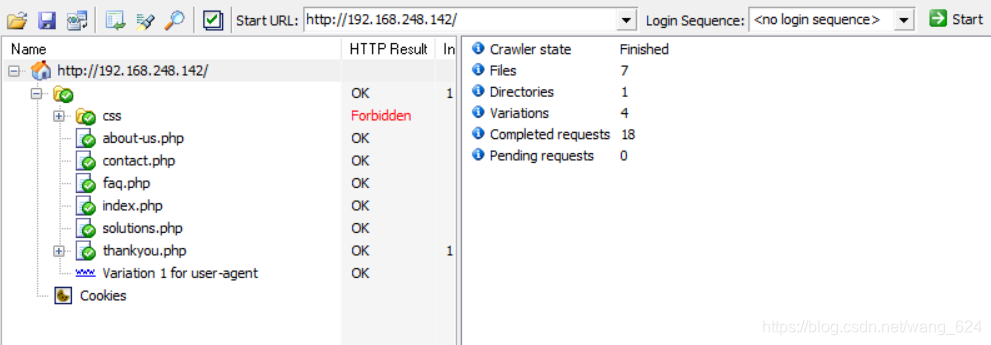

目录遍历

访问这些网站,试图寻找新的东西

-

查看网站

在concat.php 发现了输入栏

看到输入框就测测sql注入,xss

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2992

2992

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?