墨者学院

WEB安全

JBoss 4.x JBossMQ JMS反序列化漏洞分析溯源

漏洞成因

Red Hat JBoss Application Server 是一款基于JaveEE 的开源应用服务器,JBoss AS 4.x 及之前的版本中,JBoss实现过程的JMS over HTTP Invocation Layer 的HTTPserverLSeverILServlet.java文件存在反序列化漏洞,远程攻击者可以借助特质的序列化数据利用该漏洞执行任意代码

序列化:在java中,java会将代码中的对象转换为字符串传输,也方便了保存在文件,数据库中。而反序列化就是他的逆过程,由字节流还原成对象,Java的ObjectOutputStream 类中的writeObject()方法可以实现序列化,ObjectInputStream类的readObject()方法可是用于反序列化。而出现反序列化漏洞的原因就是ObjectInputStream在反序列化时,没有对生成的对象类型做限制。

漏洞复现

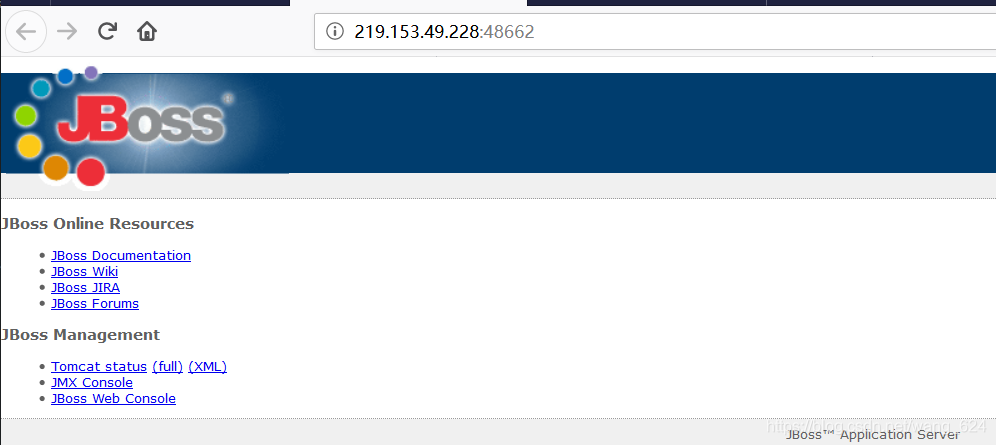

可以明显看到这是JBoss的框架

接下来下载exp 利用exp

使用方式:

javac -cp .:commons-collections-3.2.1.jar ExampleCommonsCollections1WithHashMap.java

java -cp .:commons-collections-3.2.1.jar

本文深入分析了JBoss4.x及之前版本中的JMSoverHTTPInvocationLayer反序列化漏洞,探讨其成因及利用方式。通过实例演示,展示了如何复现此漏洞并执行任意代码,包括利用exp进行攻击及在本地搭建环境测试。

本文深入分析了JBoss4.x及之前版本中的JMSoverHTTPInvocationLayer反序列化漏洞,探讨其成因及利用方式。通过实例演示,展示了如何复现此漏洞并执行任意代码,包括利用exp进行攻击及在本地搭建环境测试。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

820

820

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?