由于是普通用户,因此权限受限,基本上不用考虑常规途径安装了。加上服务器操作系统可能比较老,如果使用源码编译的话,可能会有一大堆编译错误,且由于权限问题,无法解决。

这里我要用到一个工具:nmap,扫描某主机。

登录 nmap 官网 https://nmap.org/

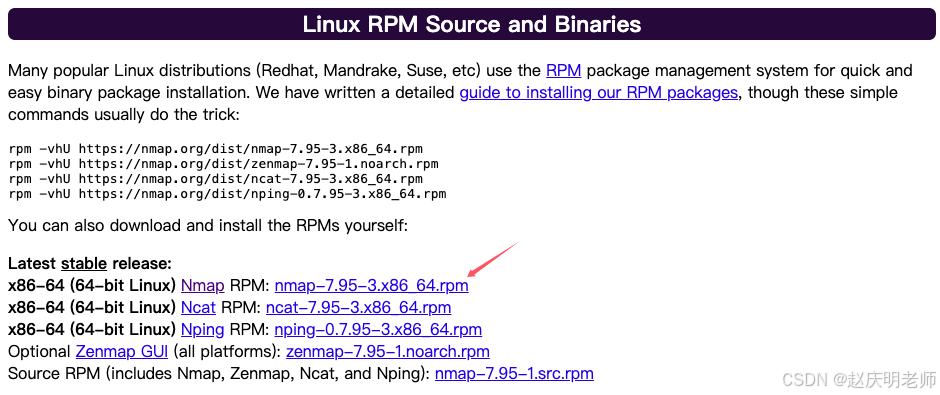

点击 下载 https://nmap.org/download.html

点击Linux版的nmap, 下载rpm安装包

下载完后,上载到服务器。

使用以下命令将 .rpm 文件的内容提取到当前目录

rpm2cpio nmap-7.95-3.x86_64.rpm | cpio -idmv

假设你希望将 Nmap 安装到 ~/nmap 目录下,可以执行以下操作

mkdir -p ~/nmap

mv usr/* ~/nmap/

打开你的 ~/.bashrc 或 ~/.zshrc 文件,添加以下内容

export PATH=$PATH:~/nmap/bin

重新加载配置文件

source ~/.bashrc

运行 Nmap

nmap --version

要扫描目标 IP 地址(如 192.168.0.2)上所有运行 HTTP 服务的端口,可以使用 nmap 的服务版本检测功能。这可以通过以下命令实现:

nmap -p- --open -sV -sT -Pn -oG http_scan.txt 192.168.0.2 | grep -i http

参数说明

-p-:扫描所有 65535 个端口。

–open:仅显示开放的端口。

-sV:检测服务版本信息。

-sT:使用 TCP Connect 扫描(不需要 root 权限)。

-Pn:跳过主机发现阶段,假设目标主机处于活动状态。

-oG http_scan.txt:将扫描结果保存到文件 http_scan.txt 中,格式为 Grepable(便于后续处理)。

| grep -i http:过滤输出,仅显示包含“http”的行。

提取 HTTP 服务的端口

grep -i http http_scan.txt

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?