Vulnhub靶机 DC-6 详细渗透流程 打靶实战

目录

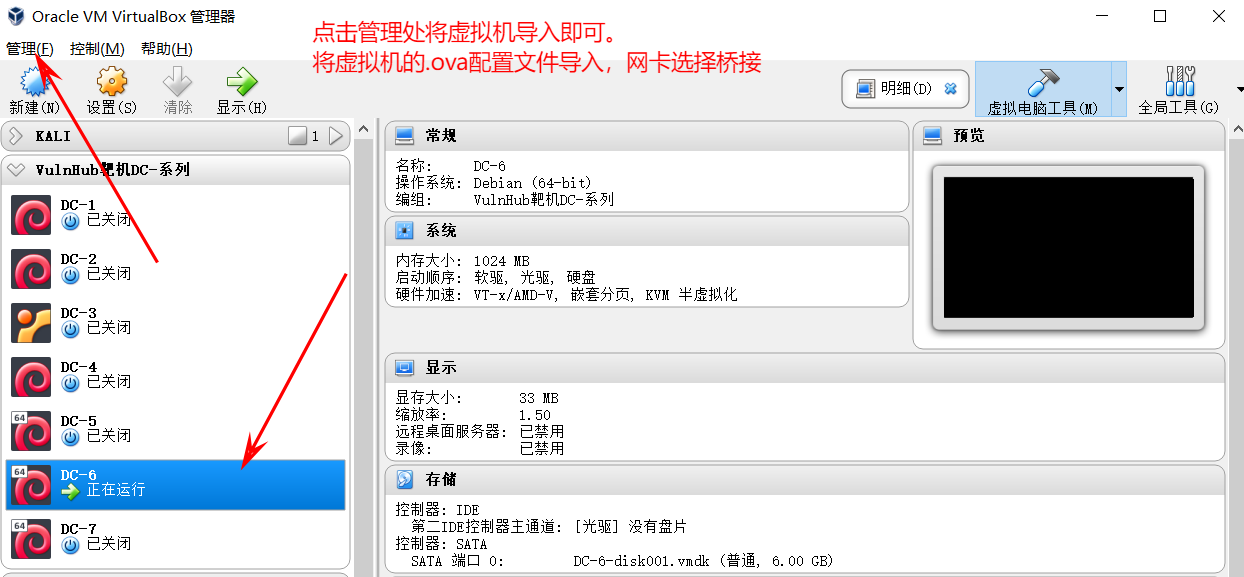

一、将靶机导入到虚拟机当中

靶机地址:

https://www.vulnhub.com/entry/dc-6,315/

二、渗透测试

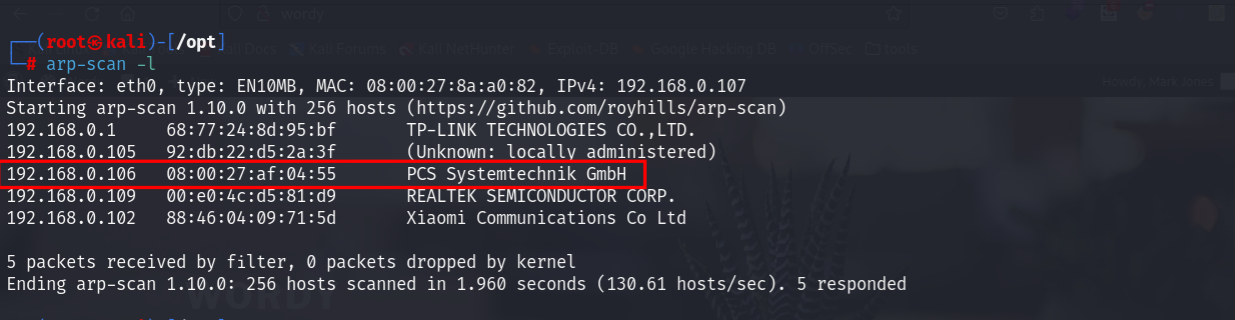

主机发现

通过使用arp-scan命令或者使用nmap命令进行主机发现

arp-scan -l

端口扫描

nmap -p- 192.168.0.106

开发22和80端口,且服务为SSH和HTTP服务,详细探测一下

nmap -p80 -sV -A 192.168.0.106

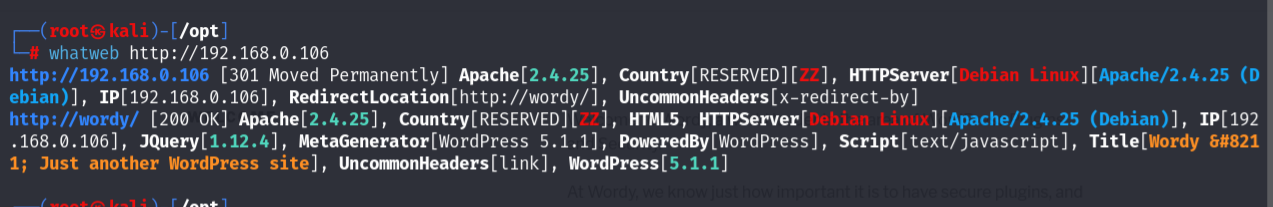

whatweb http://192.168.0.106

信息探测

发现此web服务采用WordPress CMS

访问web界面:访问前先配置一下hosts本地解析

修改完成后即可完成本地域名解析,成功访问,并通过浏览器插件信息收集到此网站的一些服务信息和版本信息

web渗透

通过信息收集得到使用WordPress CMS,那么直接使用kali的wpscan工具进行扫描探测,并枚举用户信息

wpscan --url</

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

704

704

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?