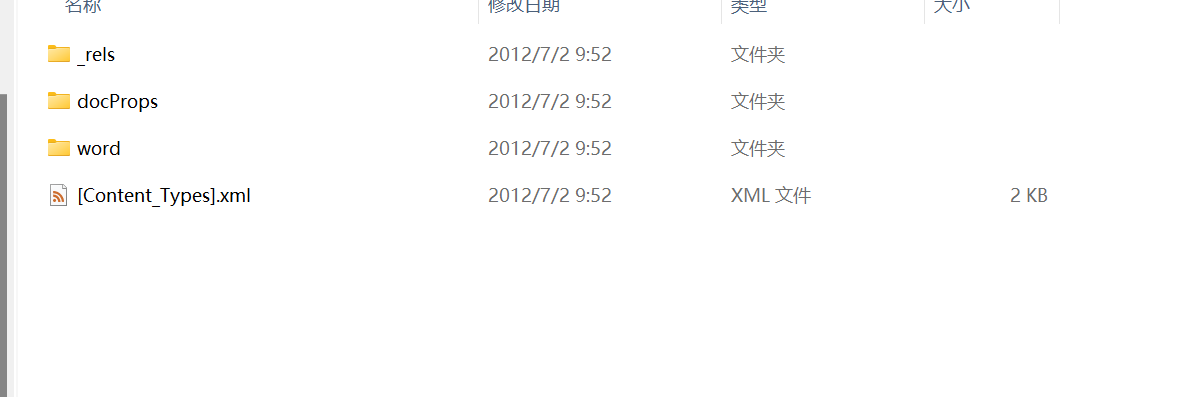

附件下载下来,又三个文件,分别为doc,excel,ppt文件,其实本质都是压缩包,我们可以修改后缀名,都修改成.zip,然后解压

例如doc解压之后就是这样

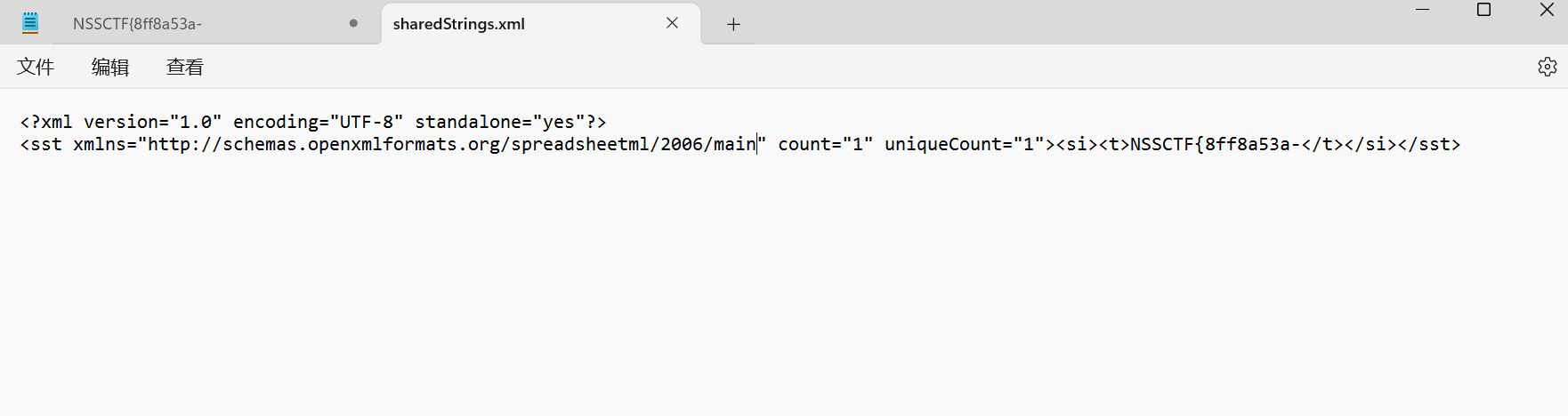

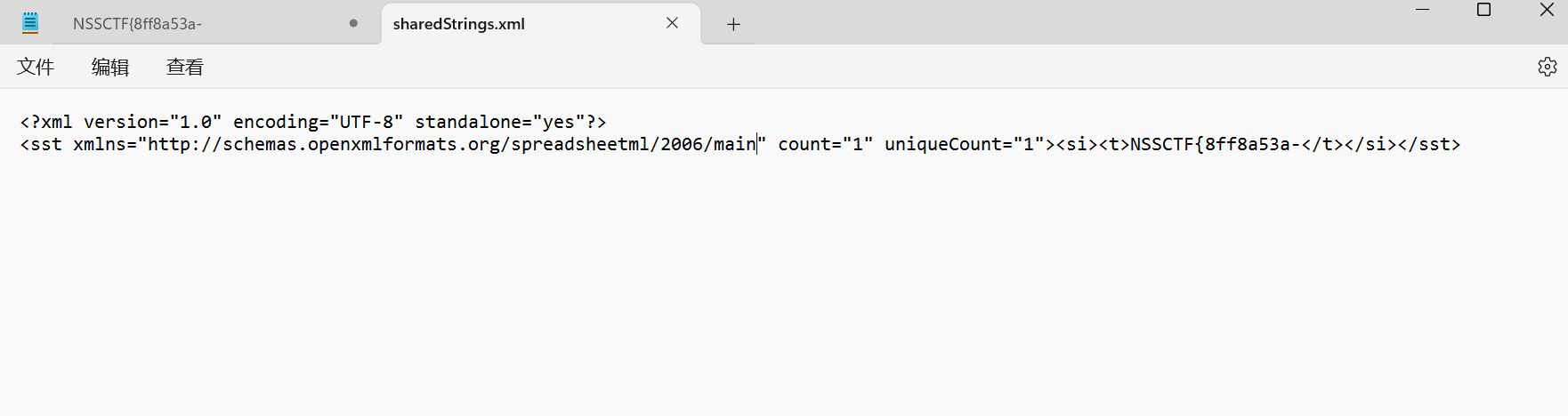

第一段flag在Excel解压后的xl文件夹中,文件夹中有个sharedStrings.xml文件,用记事本打开

NSSCTF{8ff8a53a-

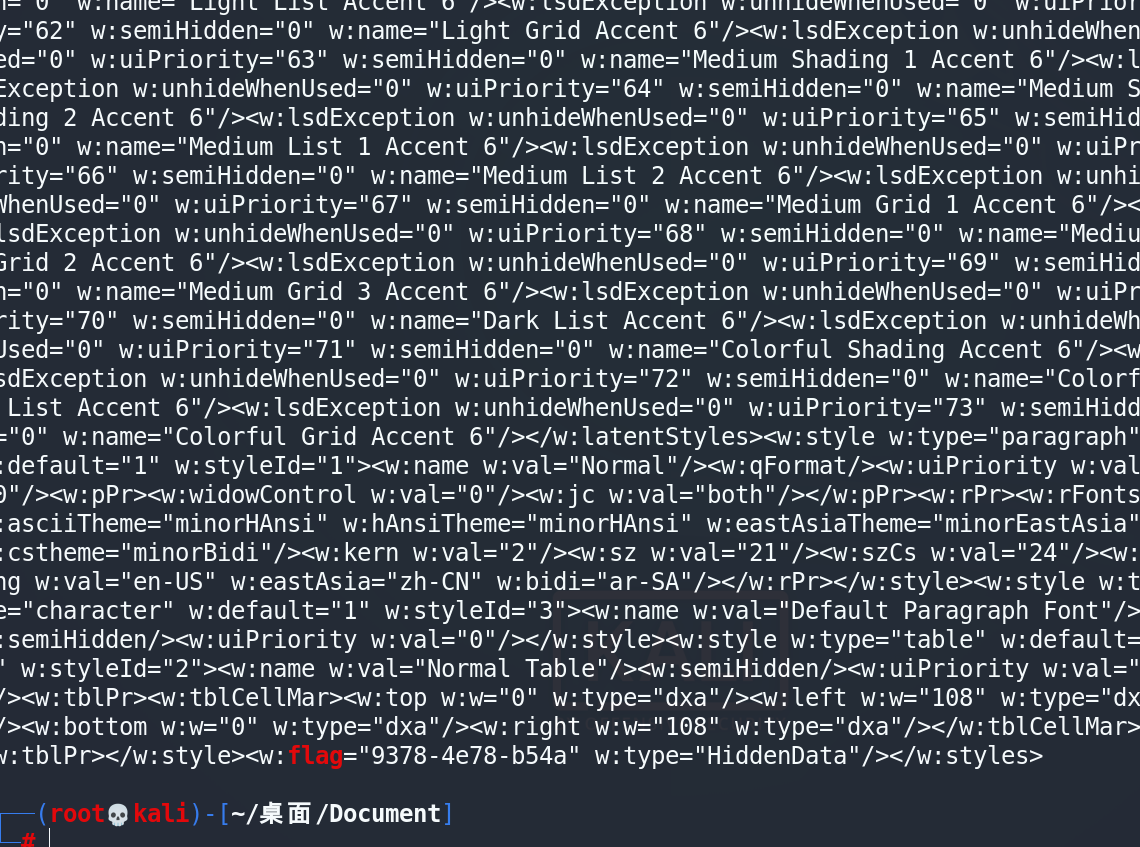

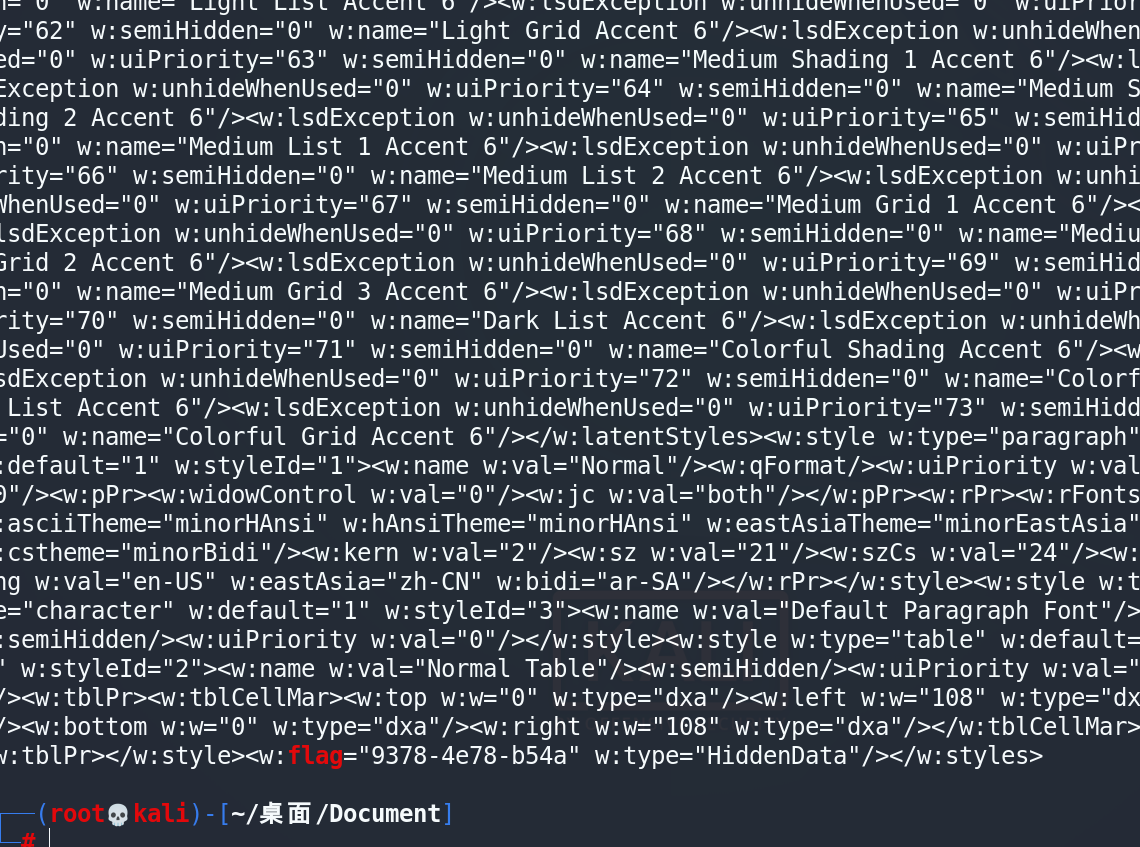

接着分析第二段,我们可以把文件夹丢进kail中,进行字符串搜素,这里是先对doc文件夹进行搜素

在该文件下输入 grep -r "flag" -r表示会递归搜素该文件下的所有子目录

得到

文章讲述了如何通过将多个文档视为压缩包,解压后在Excel文件中找到flag线索,使用grep在文件夹中搜索字符串,最终获取完整flag的过程。

文章讲述了如何通过将多个文档视为压缩包,解压后在Excel文件中找到flag线索,使用grep在文件夹中搜索字符串,最终获取完整flag的过程。

附件下载下来,又三个文件,分别为doc,excel,ppt文件,其实本质都是压缩包,我们可以修改后缀名,都修改成.zip,然后解压

例如doc解压之后就是这样

第一段flag在Excel解压后的xl文件夹中,文件夹中有个sharedStrings.xml文件,用记事本打开

NSSCTF{8ff8a53a-

接着分析第二段,我们可以把文件夹丢进kail中,进行字符串搜素,这里是先对doc文件夹进行搜素

在该文件下输入 grep -r "flag" -r表示会递归搜素该文件下的所有子目录

得到

1831

1831

723

723

340

340

258

258