目录

这一篇是参考大佬的好文章进行Jboos的多个远程命令执行漏洞的学习和练习

Jboss介绍

JBoss是一个基于J2EE的开放源代码应用服务器,代码遵循LGPL许可,可以在任何商业应用中免费使用;JBoss也是一个管理EJB的容器和服务器,支持EJB 1.1、EJB 2.0和EJB3规范。但JBoss核心服务不包括支持servlet/JSP的WEB容器,一般与Tomcat或Jetty绑定使用。在J2EE应用服务器领域,JBoss是发展最为迅速的应用服务器。由于JBoss遵循商业友好的LGPL授权分发,并且由开源社区开发,这使得JBoss广为流行。

CVE-2017-12149

漏洞产生的原因

该漏洞为 Java反序列化类型,位于 Jboss 的 HttpInvoker 组件中ReadOnlyAccessFilter 过滤器中。该过滤器在没有进行任何安全检查的情况下尝试将来自客户端的数据流进行反序列化,导致攻击者可以通过精心设计的序列化数据来执行任意代码。

CVE-2017-12149漏洞影响版本: 5.X 及 6.X

java的序列化与反序列化:

Java序列化就是指把Java对象转换为字节序列的过程,在传递和保存对象时.保证对象的完整性和可传递性。对象转换为有序字节流,以便在网络上传输或者保存在本地文件中。

Java反序列化就是指把字节序列恢复为Java对象的过程,根据字节流中保存的对象状态及描述信息,通过反序列化重建对象。

环境搭建

这里还是使用vulhub靶场

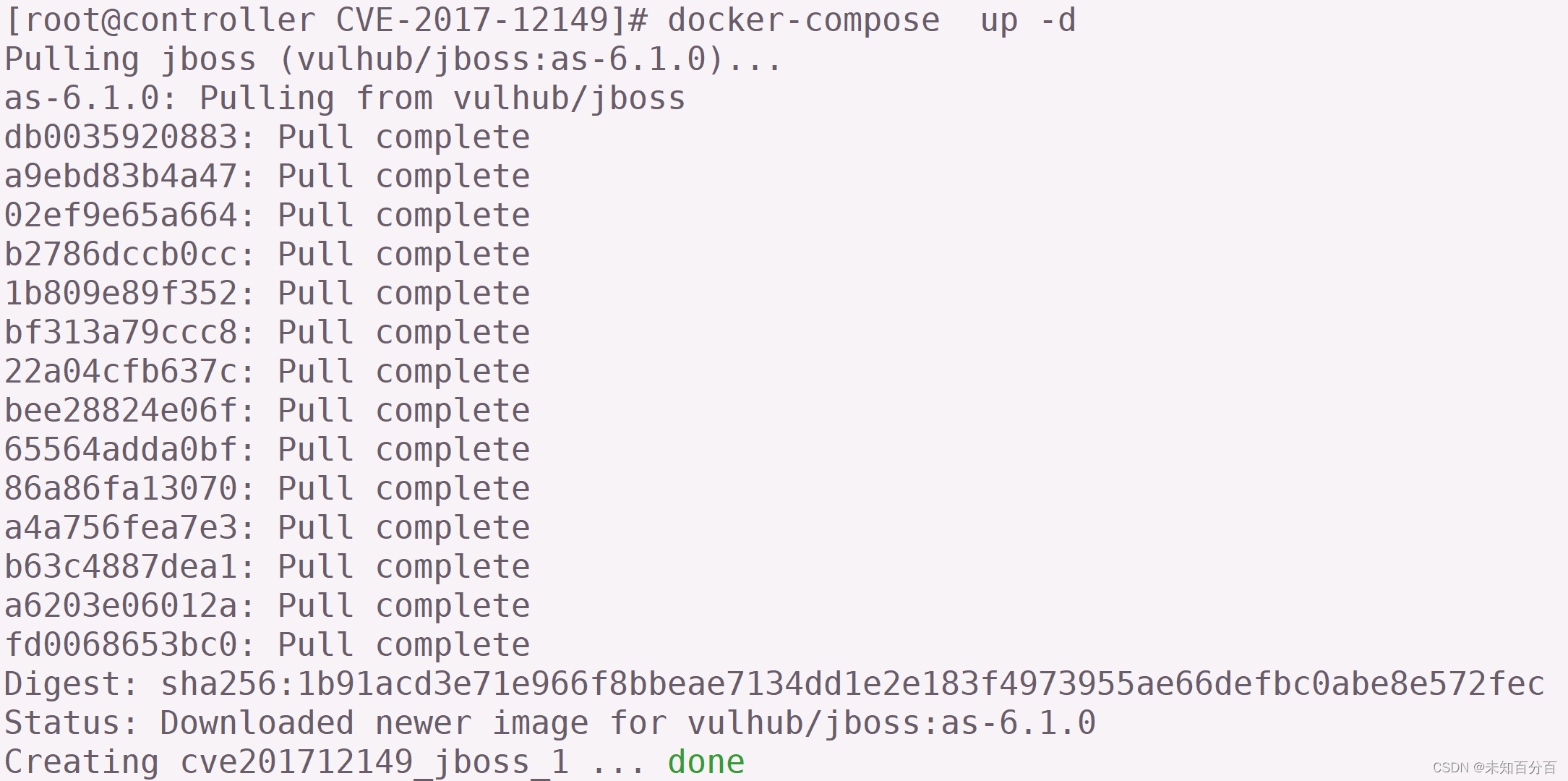

移动到如下路径下

/opt/vulhub-master/jboss/CVE-2017-12149使用docker-compose up -d来拉取环境

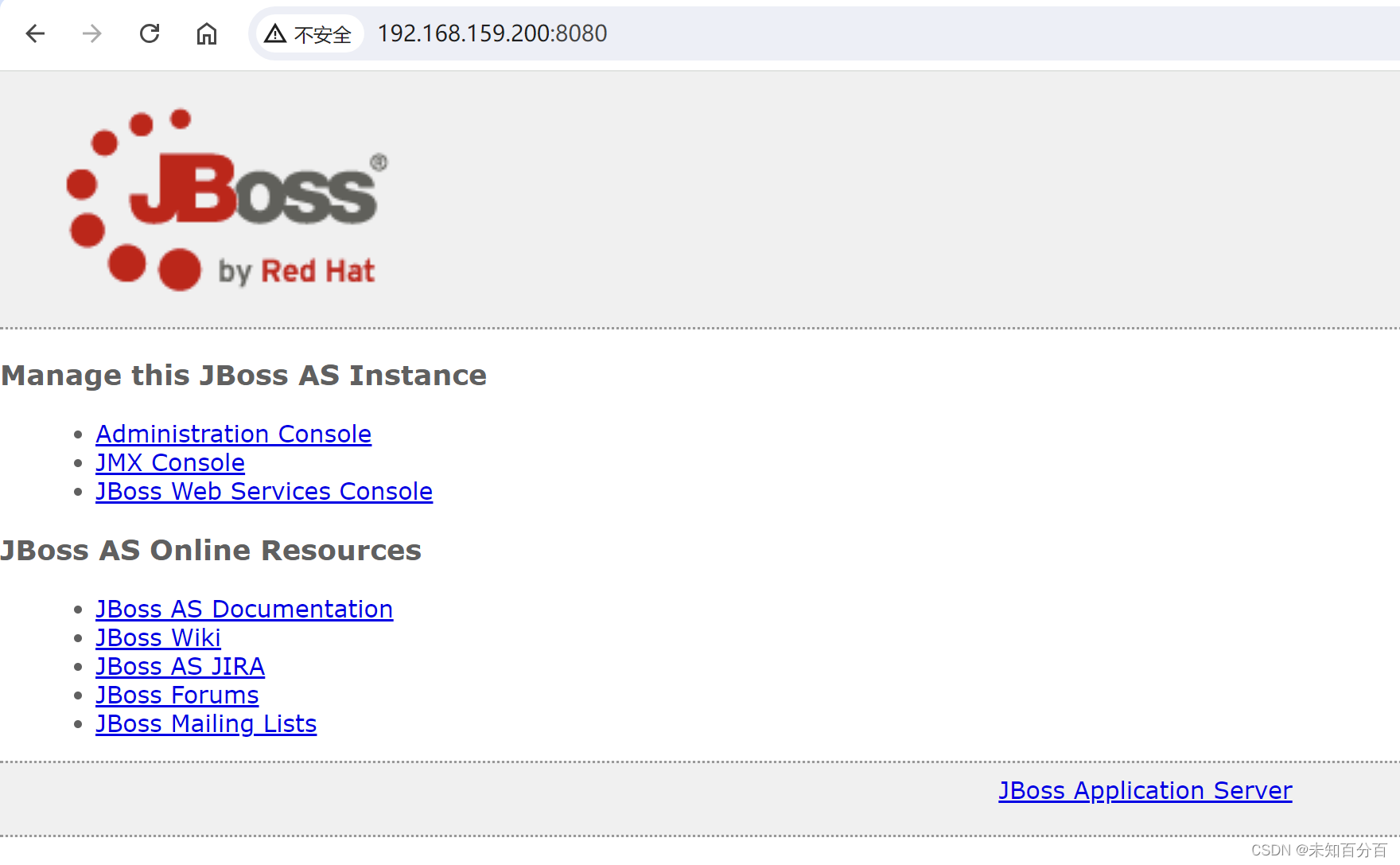

拉取完成后,我们就可以在浏览器中访问:

到此环境搭建就完成了

漏洞检测和利用

可以利用专门检测该漏洞的检测工具进行检查和利用

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1885

1885

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?