信息收集阶段

1.1 收集IP信息

使用命令:arp-scan -l

或者使用:nmap -T4 192.168.137.0/24

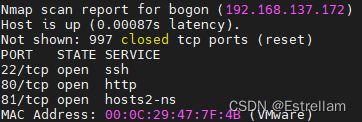

得知当前靶机的IP为192.168.137.172,并且得到三个开放的端口22,80,81

1.2 识别CMS

使用命令:cmseek -u http://192.168.137,172

或者使用:whatweb -v http://192.168.137,172

并没有收集到什么对于靶机有利的信息,但是知道了当前Apache的版本:Apache 2.4.52。

由于是本机的虚拟机环境,所以个人感觉也没有做WAF、C段、旁站子域名这些信息的收集,那么能下手的只有从Web站点下手… …

1.3 目录扫描

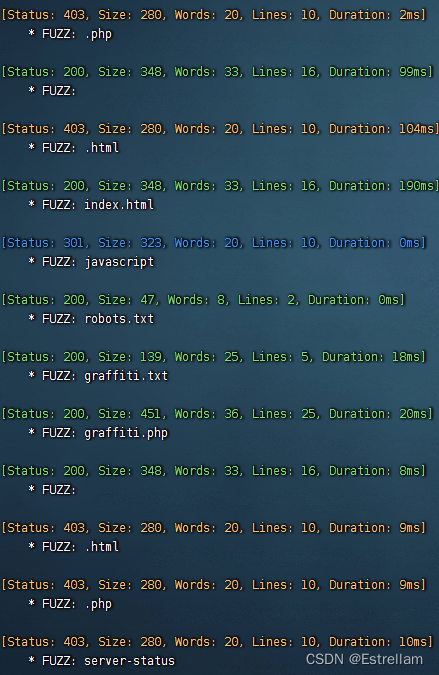

使用命令:ffuf -u http://192.168.137.172/FUZZ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -c -ic -e .asp,.php,.html,.txt

命令出自该师傅:Genarior,相关文章:https://blog.youkuaiyun.com/Genarior/article/details/129171622

该命令能够扫描出一个php文件:graffiti.php

漏洞利用阶段

2.1 存储型XSS

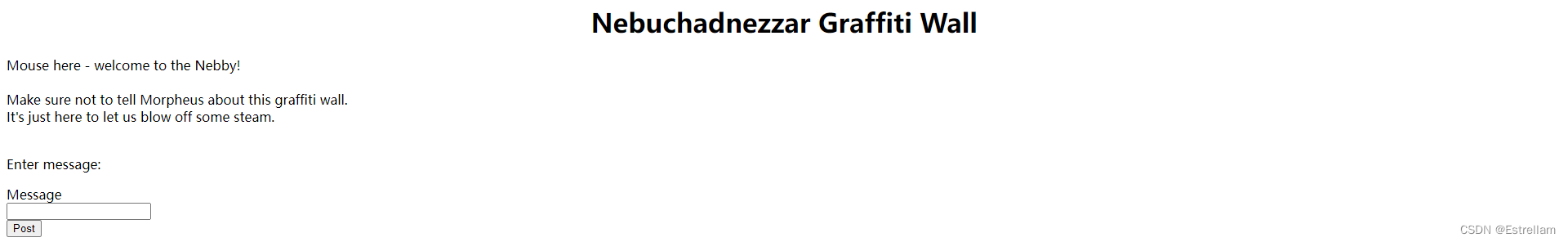

进入该文件之后,出现一个输入框。

在随意构造内容提交之后可以发现内容嵌入在了网页中。那么不难看出当前是个留言板。

而留言板可能造成SQL注入漏洞或者存储型XSS漏洞。

构造XSS恶意攻击脚本:

<script>console.log<

本文详细记录了对Morpheus靶机的渗透过程,包括信息收集(IP、CMS识别、目录扫描),漏洞利用(存储型XSS、文件上传、图片隐写),并探讨了提权方法。通过XSS攻击和文件上传成功获取了Webshell,再利用Linux内核漏洞实现提权。

本文详细记录了对Morpheus靶机的渗透过程,包括信息收集(IP、CMS识别、目录扫描),漏洞利用(存储型XSS、文件上传、图片隐写),并探讨了提权方法。通过XSS攻击和文件上传成功获取了Webshell,再利用Linux内核漏洞实现提权。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?