一

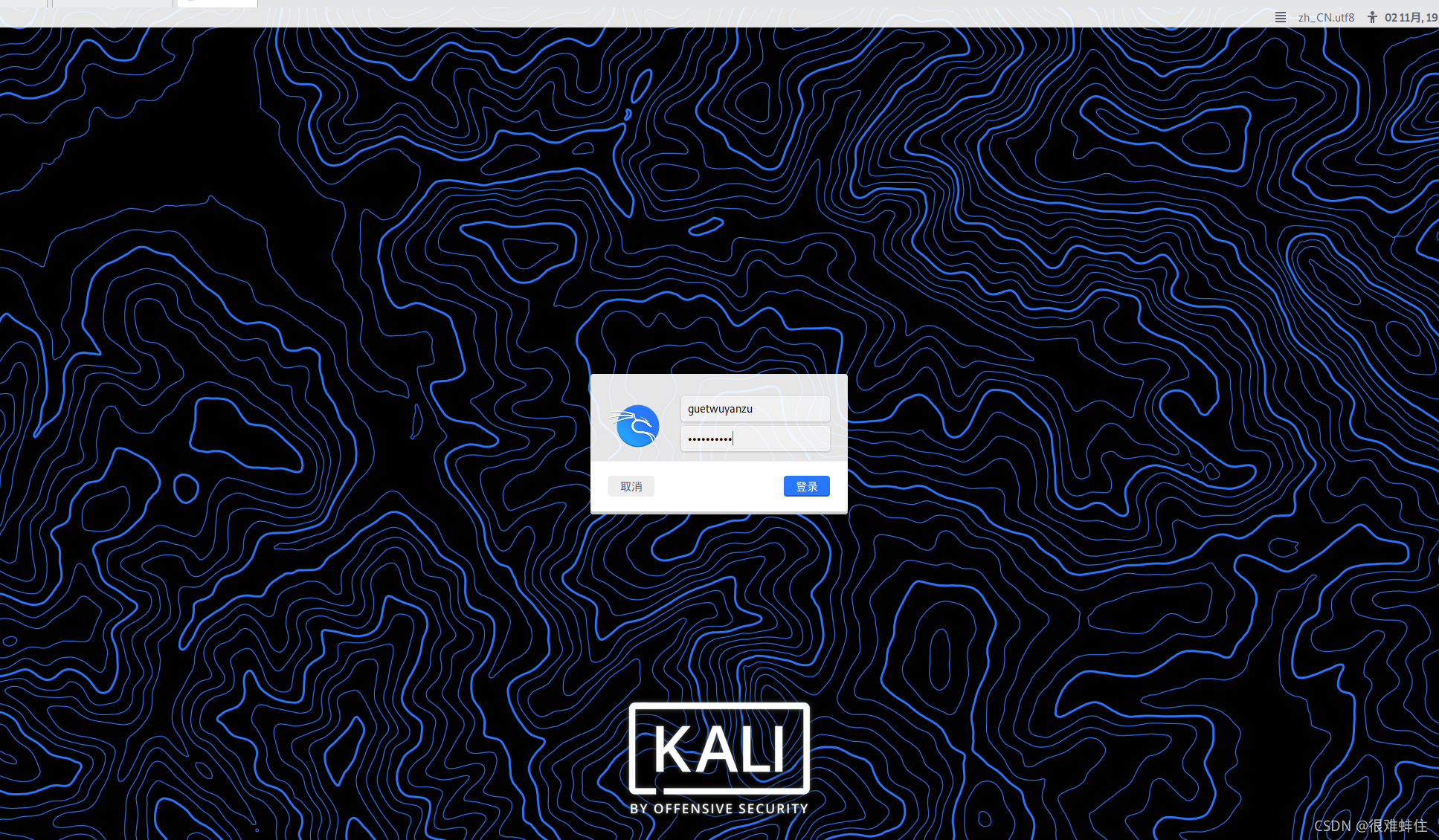

打开我们的kali虚拟机,并打开我们的被渗透的靶机。

二

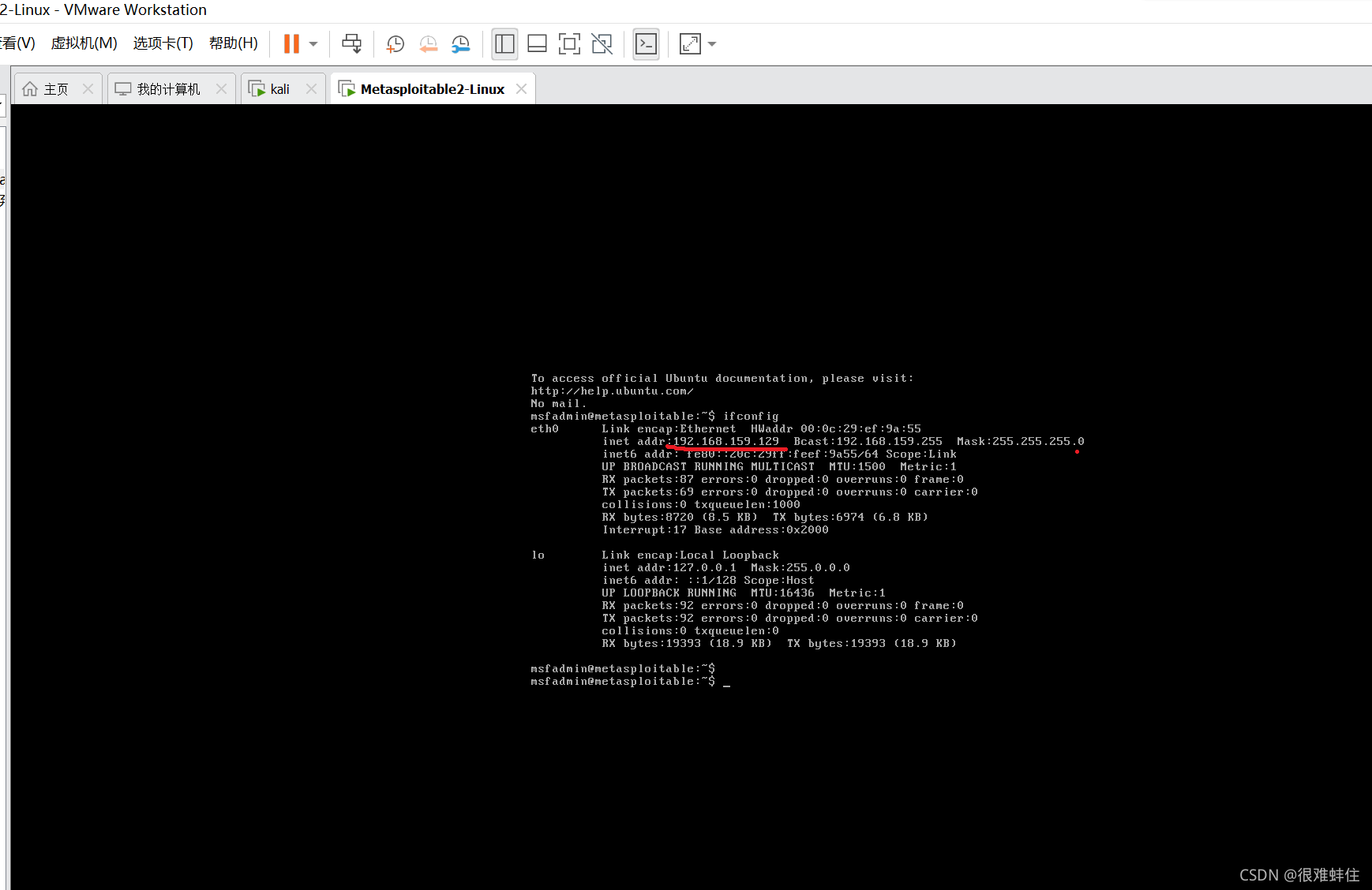

我们在虚拟机上登录后用ifconfig指令查看靶机的ip地址

得到的地址为192.168.159.129.

三

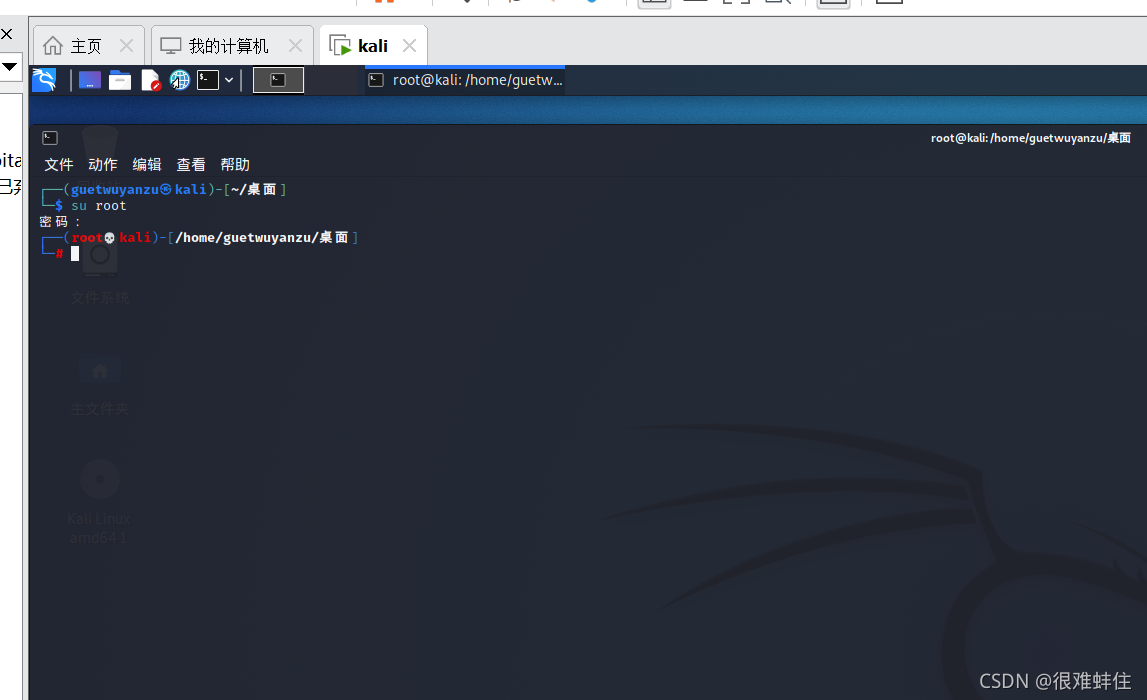

在kali上打开一个终端,用su root指令后输入root的登录密码,进入root模式,方便我们运用一些指令。

四

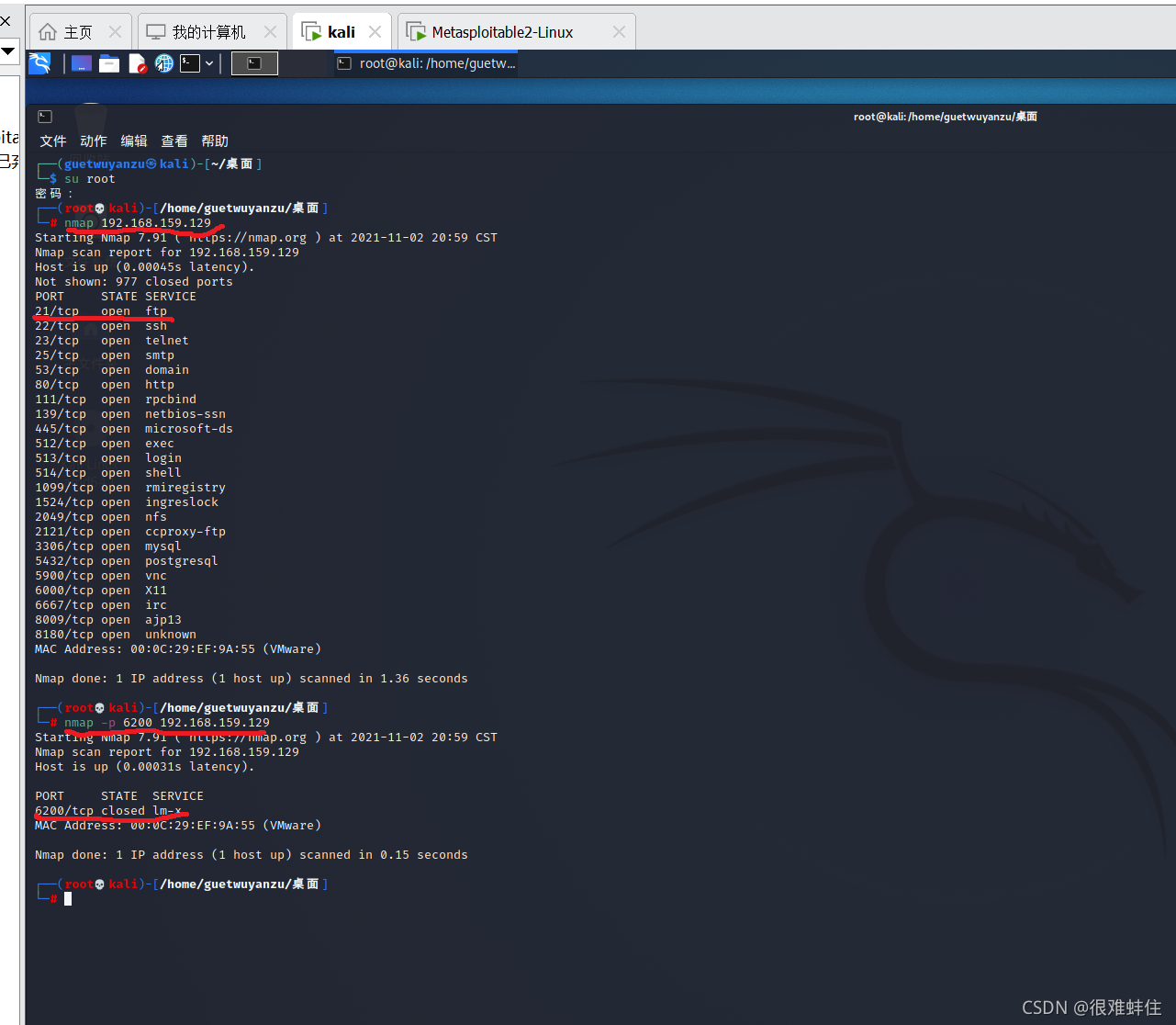

我们使用nmap指令,查看靶机的端口开放情况

我们发现靶机的21端口是打开的,再使用nmap -p 查看靶机的6200端口,发现6200端口是关闭的。

五

这时候我们就需要连接到靶机的21端口,使用工具“瑞士军刀”(nc)操作,连接到21端口。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5373

5373

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?