使用token以及referer进行csrf防御

一、token防御CSRF原理

CSRF漏洞实质:服务器无法准确判断当前请求是否是合法用户的自定义操作。

如果服务器在用户登录之后给予用户一个唯一合法令牌,每一次操作过程中,服务器都会验证令牌是否正确,如果正确就执行操作,不正确则不执行操作。

一般情况下,给予的令牌会写入表单中隐藏域的value值中,随着表单内容进行提交。

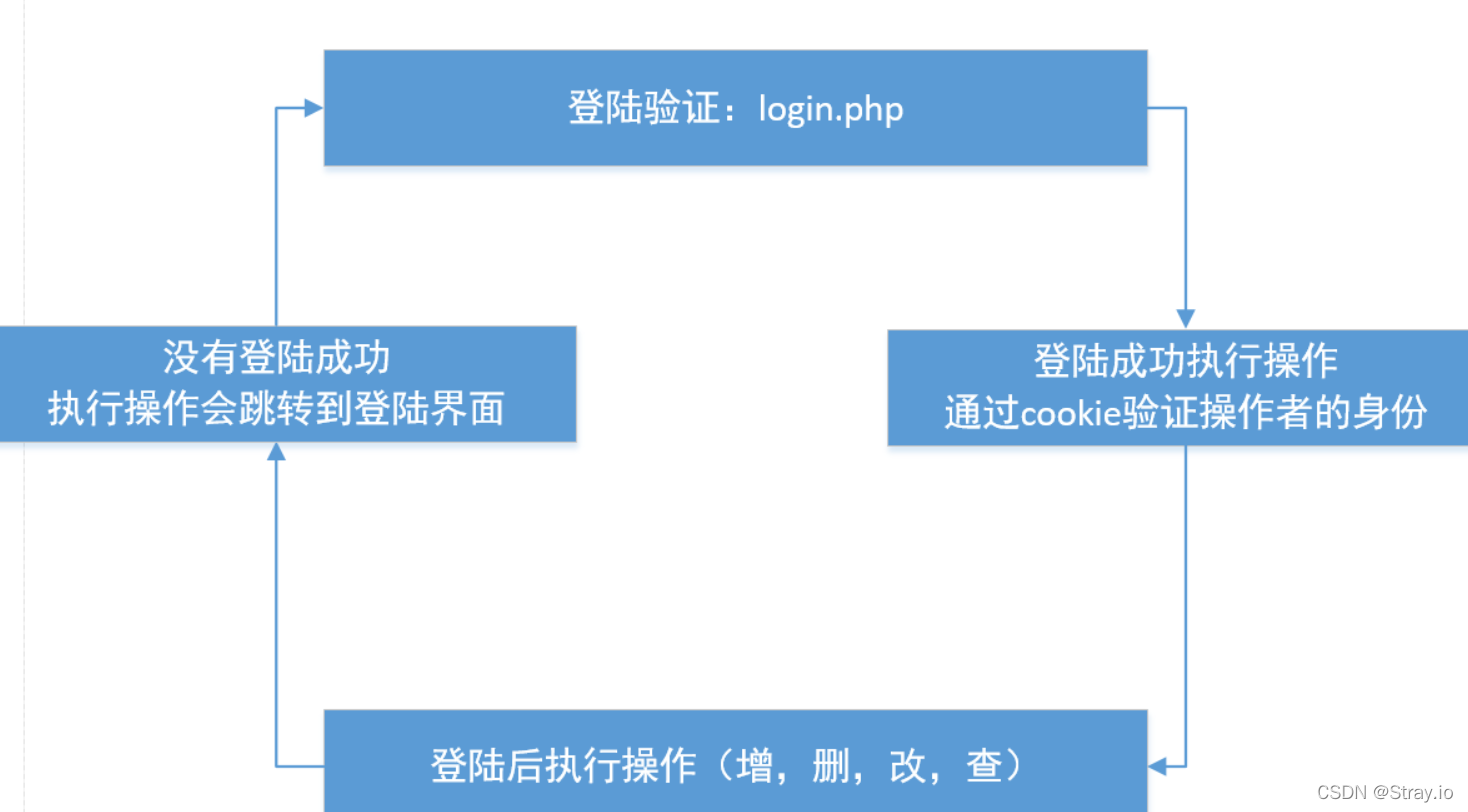

1.1 无token模型流程

这个模型中,只要管理员点击恶意页面或触发恶意链接,服务的只是验证了操作的身份,没有验证是不是操作者自定义的操作。

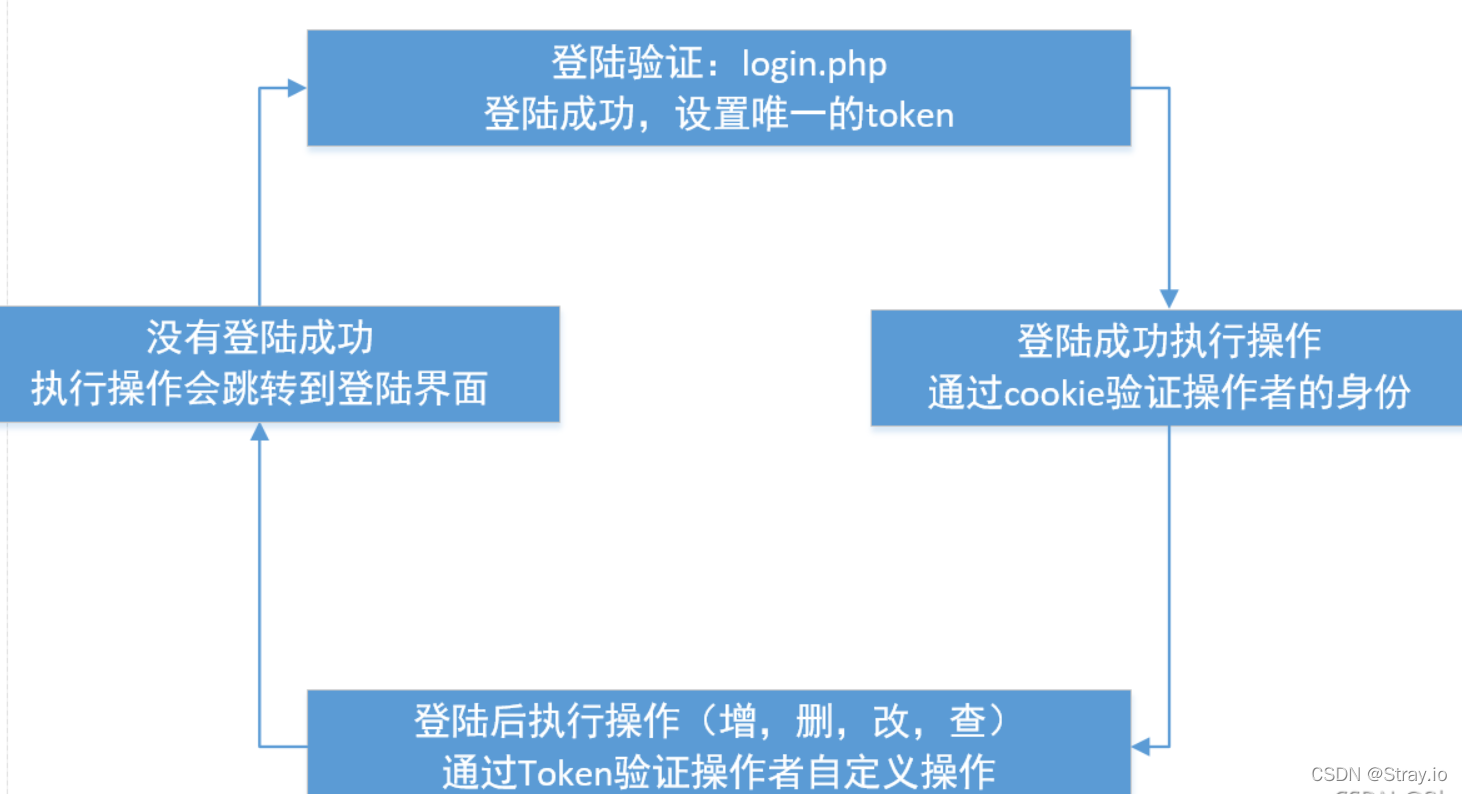

1.2 有token模型流程

在下面的模型中,登陆成功后,同时设置唯一的token。

在用户操作时,不仅通过cookie验证用户身份,还通过token验证用户操作的自定义性。

就可以有效地预防csrf!

Token作为识别操作是否是当前用户自己操作的唯一凭证,需要设置为复杂难以被破解的内容,可以有效的防御csrf。

二、Referer防御CSRF原理

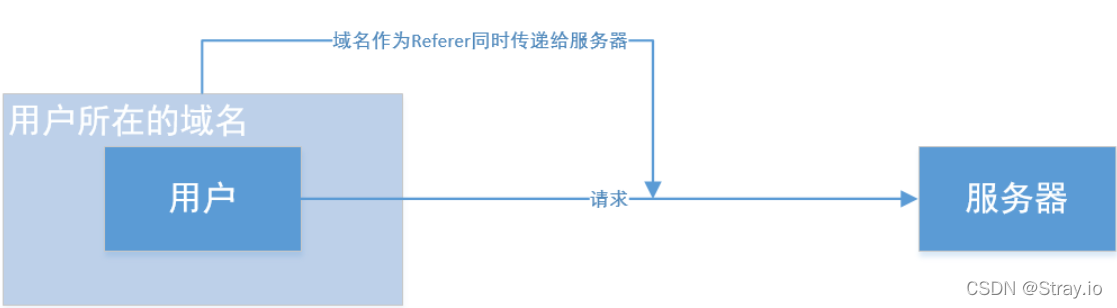

HTTPReferer是header的一部分,当浏览器向web服务器发送请求的时候,一般会带上Referer,告诉服务器我是从哪个页面链接过来的,服务器基此可以获得一些信息用于处理。

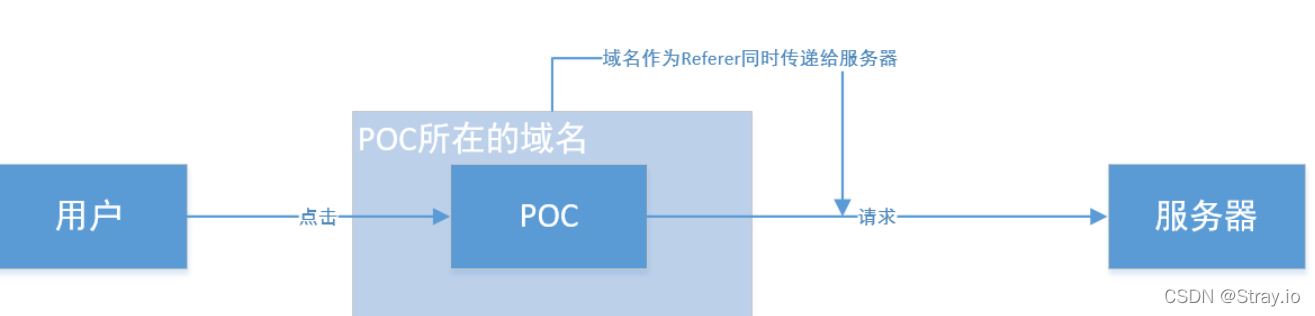

当用户点击被构造好的CSRF利用页面,那么在执行用户对应操作时,提交的HTTP请求中就有对应的Referer值,此时服务端判断Referer值是否与服务器的域名信息有关。如果不相关则不执行操作。

1、用户正常使用,发送的是用户当前的域名为Referer。

2、用户点击POC的模型,发送的是POC所在的域名为Referer。

可以看出,是否是用户的自定义操作,是可以通过Referer来分辨出来。

2.1 Referer防御简单代码编写

在php当中使用$_SERVER['HTTP_ REFERER']获取页面提交请求中的referer值

<?php

if(strpos($_SERVER['HTTP_ REFERER'],'xx.com') !== false)

{

echo "判断成功";

}

else

{

echo "判断失败";

}

?>

2.2 绕过Referer技巧

1.Refere为空条件下

解决方案:

利用ftp://,http://,https://,file://,javascript:,data:这个时候浏览器地址栏是file://开头的,如果这个HTML页面向任何http站点提交请求的话,这些请求的Referer都是空的。

例:

利用data:协议

<html>

<body>

<iframe src="data:text/html;base64,PGZvcm0gbWV0aG9kPXBvc3QgYWN0aW9uPWh0dHA6Ly9hLmIuY29tL2Q+PGlucHV0IHR5cGU9dGV4dCBuYW1lPSdpZCcgdmFsdWU9JzEyMycvPjwvZm9ybT48c2NyaXB0PmRvY3VtZW50LmZvcm1zWzBdLnN1Ym1pdCgpOzwvc2NyaXB0Pg==">

</body>

</html>

利用https协议

https向http跳转的时候Referer为空,拿一个https的webshell

attack.php写上CSRF攻击代码

2.判断Referer是某域情况下绕过

比如你找的csrf是xxx.com 验证的referer是验证的*.xx.com 可以找个二级域名 之后 之后在把文章地址发出去 就可以伪造。

4.判断Referer是否存在某关键词

referer判断存在不存在google.com这个关键词

在网站新建一个google.com目录 把CSRF存放在google.com目录,即可绕过

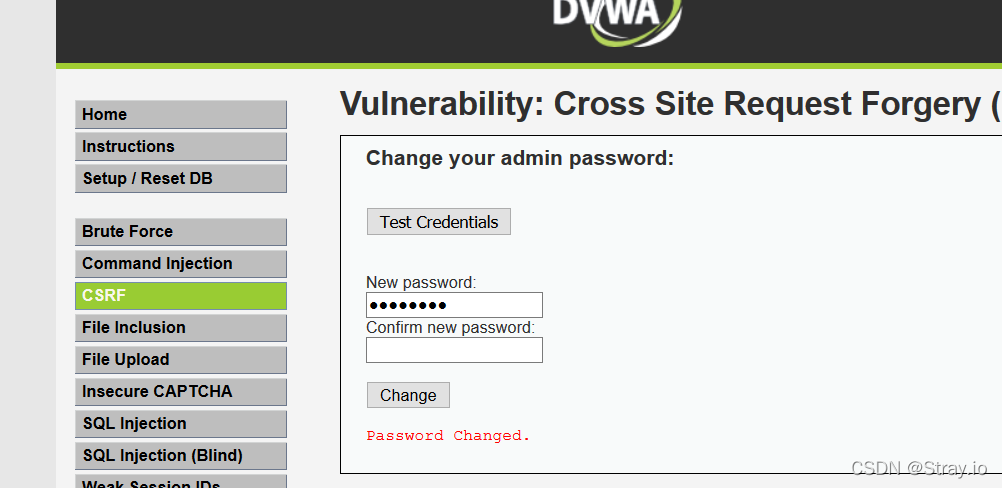

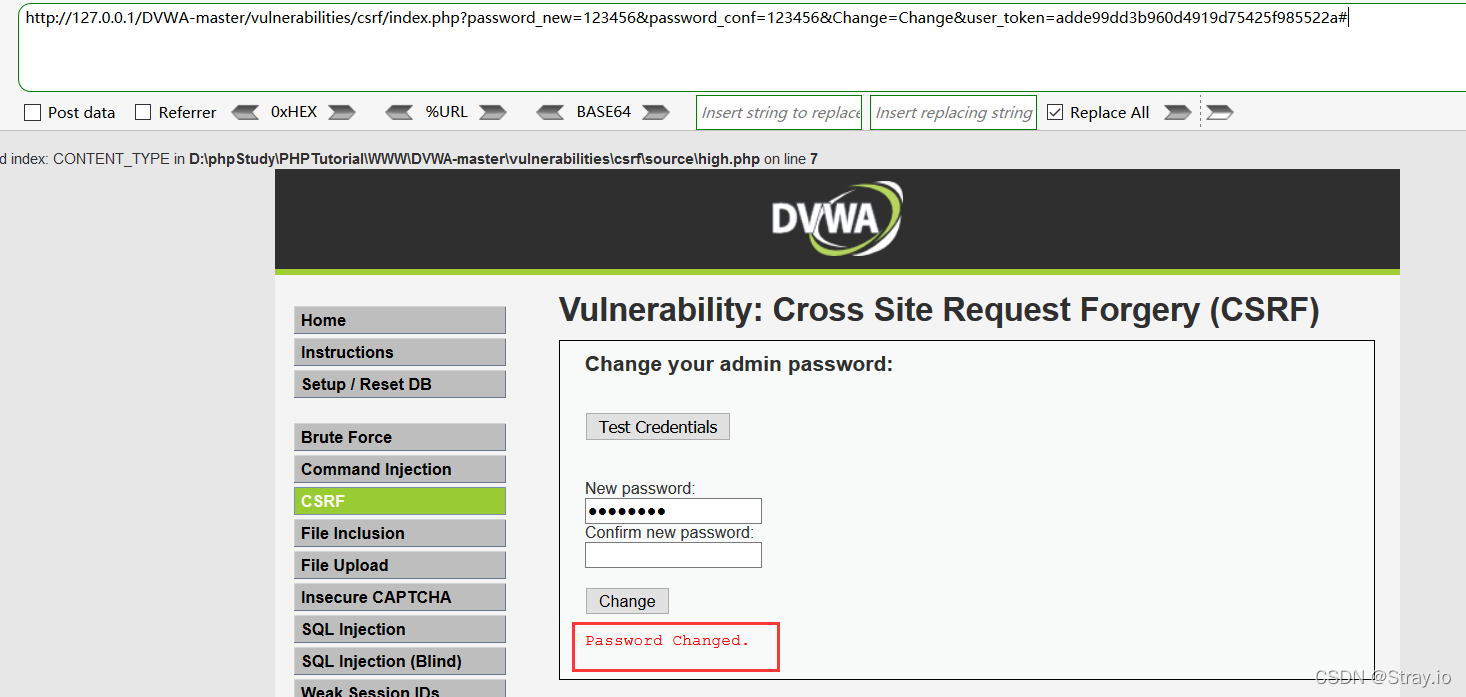

2.3 DVWA-CSRF(medium)

首先修改密码为123456,修改成功

查看地址栏:

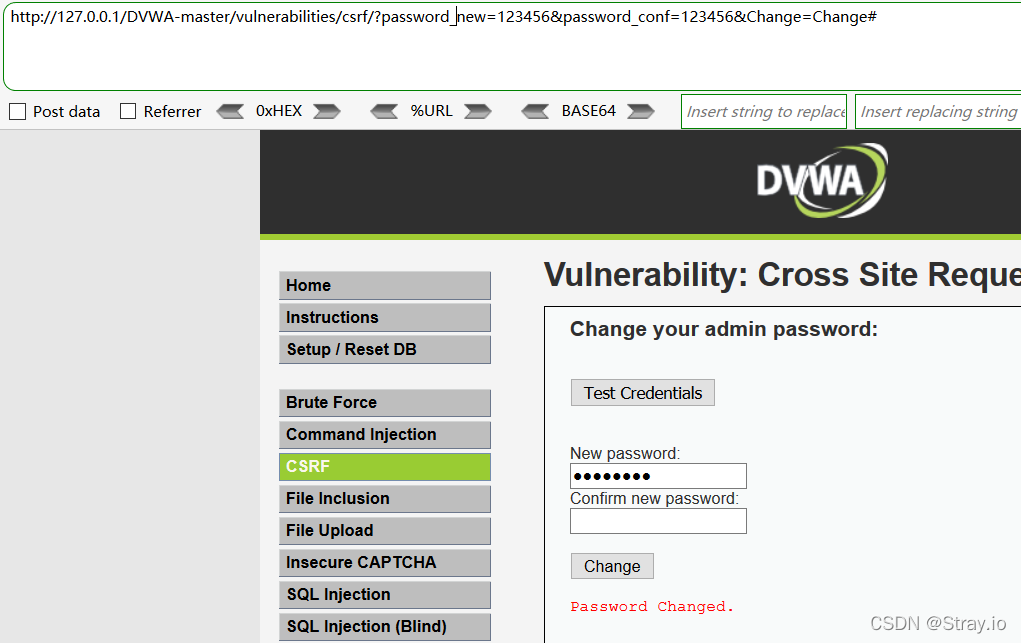

也是get方式请求的,那么我们尝试直接修改url中的密码并在新的页面打开:

它会报错,提示你Http Referer字段没有定义索引:

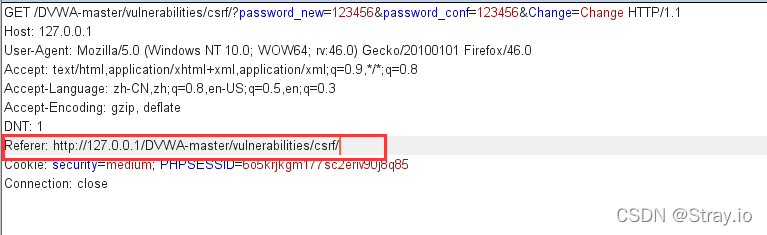

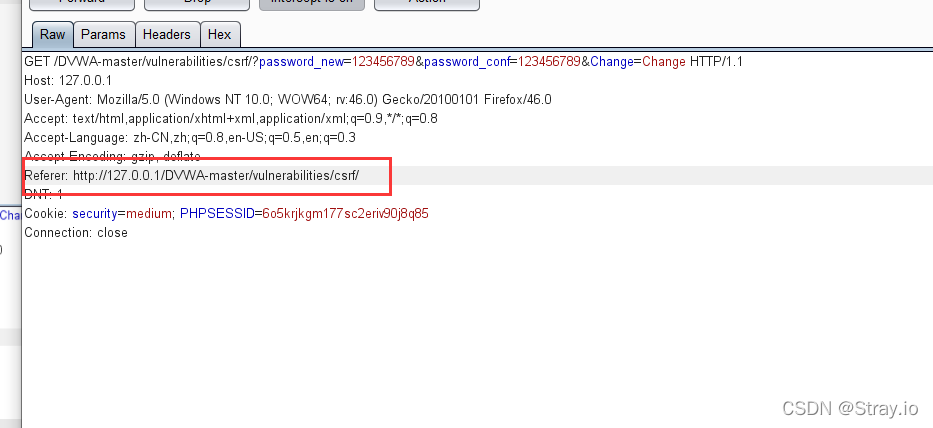

我们重新设置密码并用bp进行抓包:

可以发现添加的referer头:

Referer: http://127.0.0.1/DVWA-master/vulnerabilities/csrf/

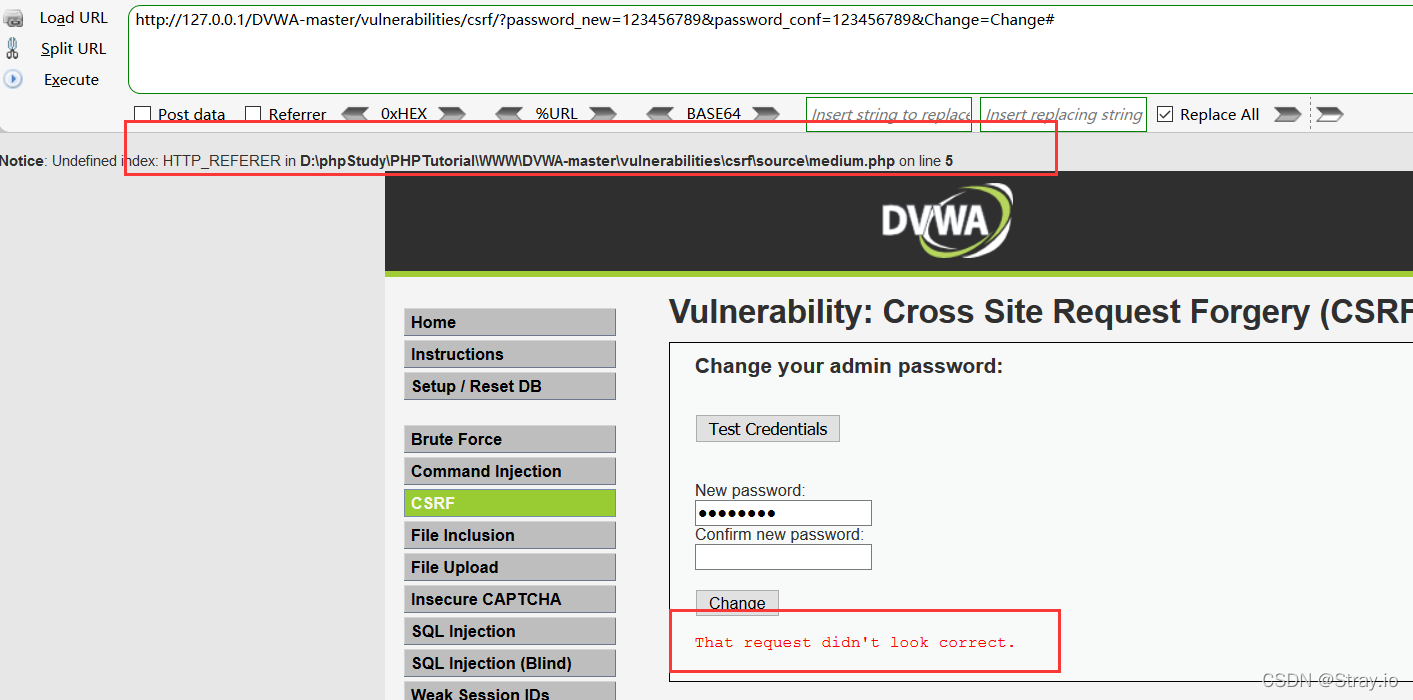

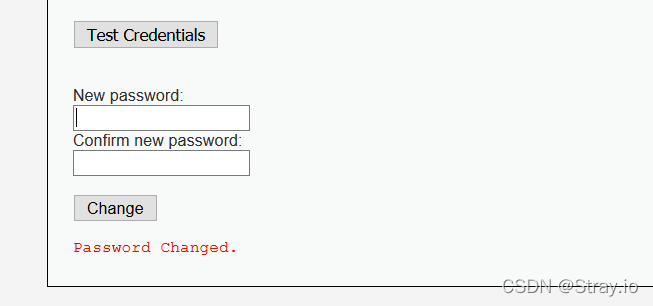

这就好办了,打开另一个页面,输入我们自己的url:

http://127.0.0.1/DVWA-master/vulnerabilities/csrf/?password_new=123456789&password_conf=123456789&Change=Change#

使用burpsuite抓包,加入referer头:

修改成功:

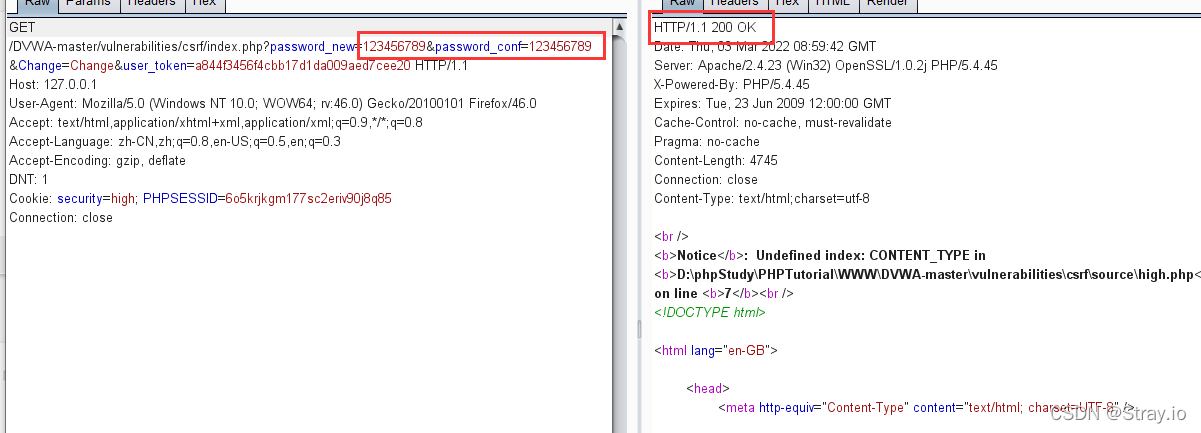

2.4 DVWA-CSRF(high)

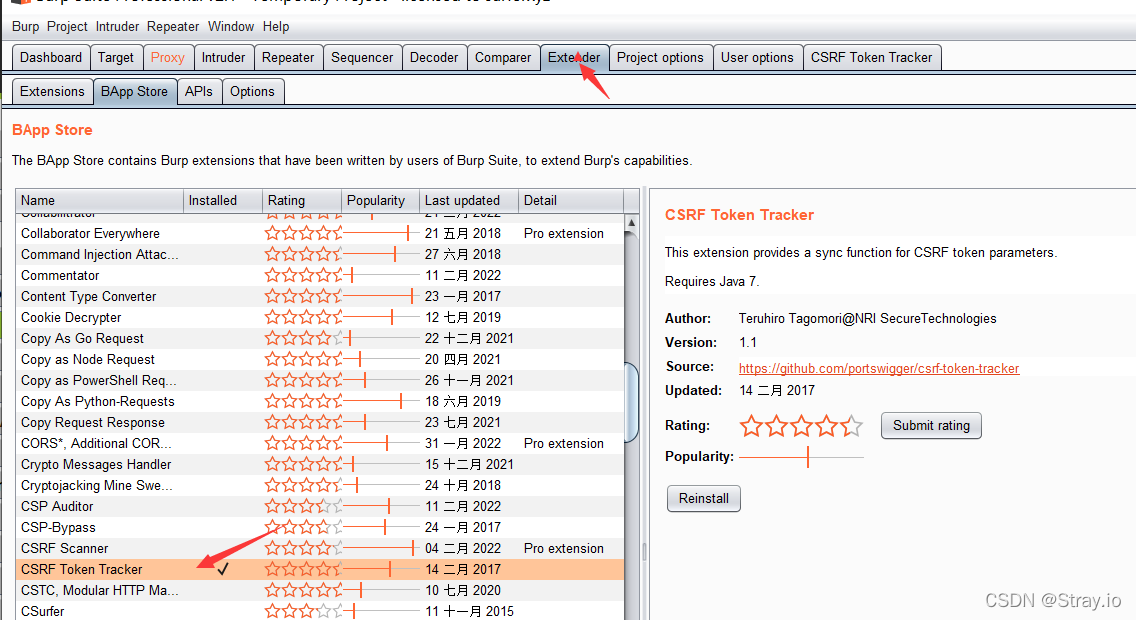

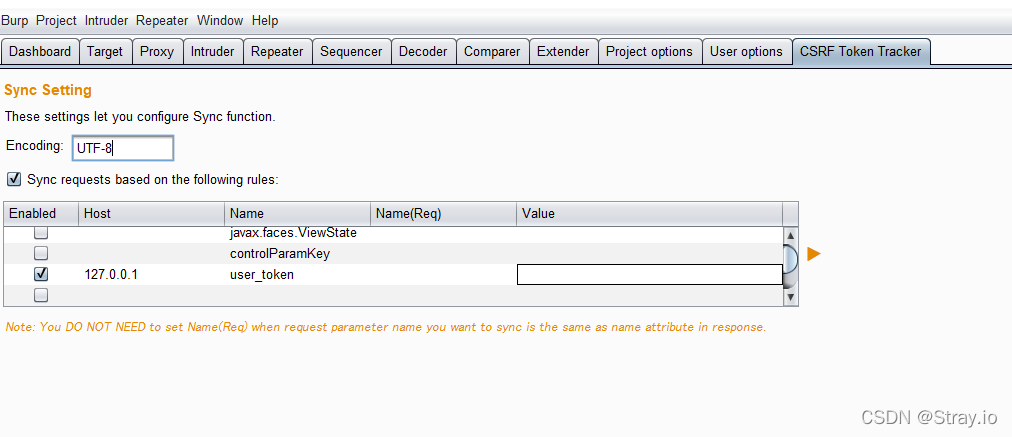

此处用了token验证,我们利用burpsuite中的CSRF Token Tracker绕过token验证插件:

写入主机名,token字段

首先我们修改密码为123456,此时可以看到明文传输的url:

复制url,修改其中的密码,其他不变

http://127.0.0.1/DVWA-master/vulnerabilities/csrf/index.php?password_new=123456789&password_conf=123456789&Change=Change&user_token=adde99dd3b960d4919d75425f985522a#

在新的页面中打开并使用bp抓包:

此时密码已经被修改为123456789了

跨站才更像实战

在本地测试并没有什么用,仅作参考。

大家可以去看下其他师傅博客:

https://blog.youkuaiyun.com/weixin_45650712/article/details/107945542

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?