目录

数据链路层

熟悉 Ethernet 帧结构

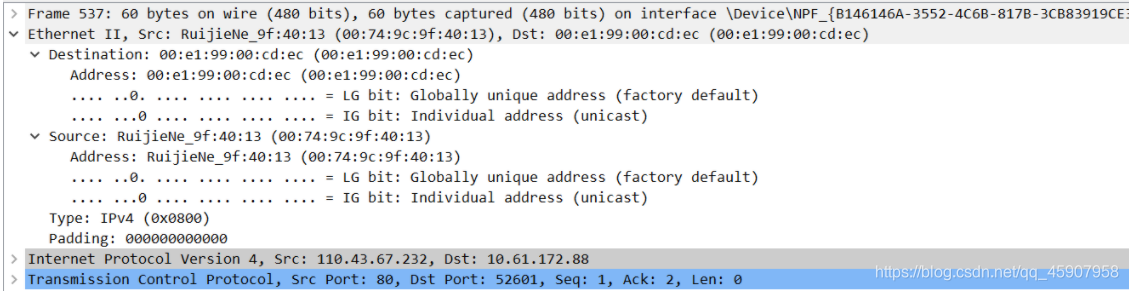

- 使用 Wireshark 任意进行抓包,熟悉 Ethernet 帧的结构,如:目的 MAC、源 MAC、类型、字段等。

- 从图中可以看出目的MAC,源MAC,类型为IPv4,还有padding段,这个表示帧中的数据不足46字节,然后进行补充的。图中下两层网络层和传输层也就是帧的数据部分。

你会发现 Wireshark 展现给我们的帧中没有校验字段,请了解一下原因。

这是因为有时校验和会由网卡计算,这时wireshark抓到的本机发送的数据包的校验和都是错误的,所以默认关闭了WireShark自己的校验。

了解子网内/外通信时的 MAC 地址

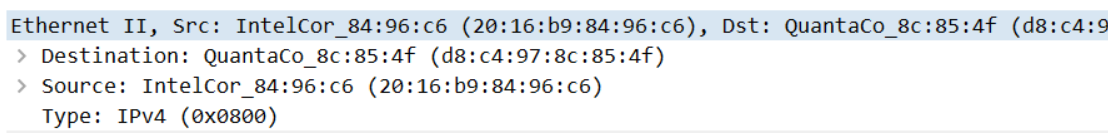

- ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可使用 icmp 关键字进行过滤以利于分析),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

源MAC20:16:b9:84:96:c6

目的MAC:d8:c4:97:8c:85:4f

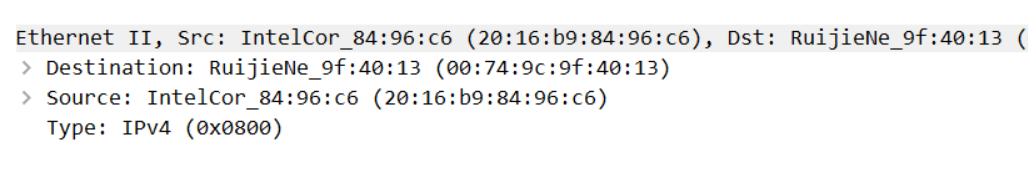

- 然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

目的MAC:00:74:9c:9f:40:13

源MAC:20:16:b9:84:96:c6

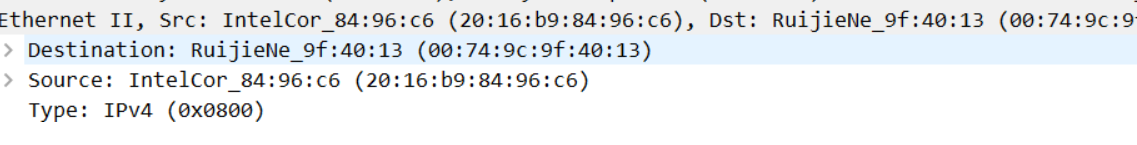

- 再次 ping www.cqjtu.edu.cn (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp 过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址又是多少?这个 MAC 地址又是谁的?

目的MAC:00:74:9c:9f:40:13

源MAC:20:16:b9:84:96:c6

- 通过以上的实验,你会发现:

访问本子网的计

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?