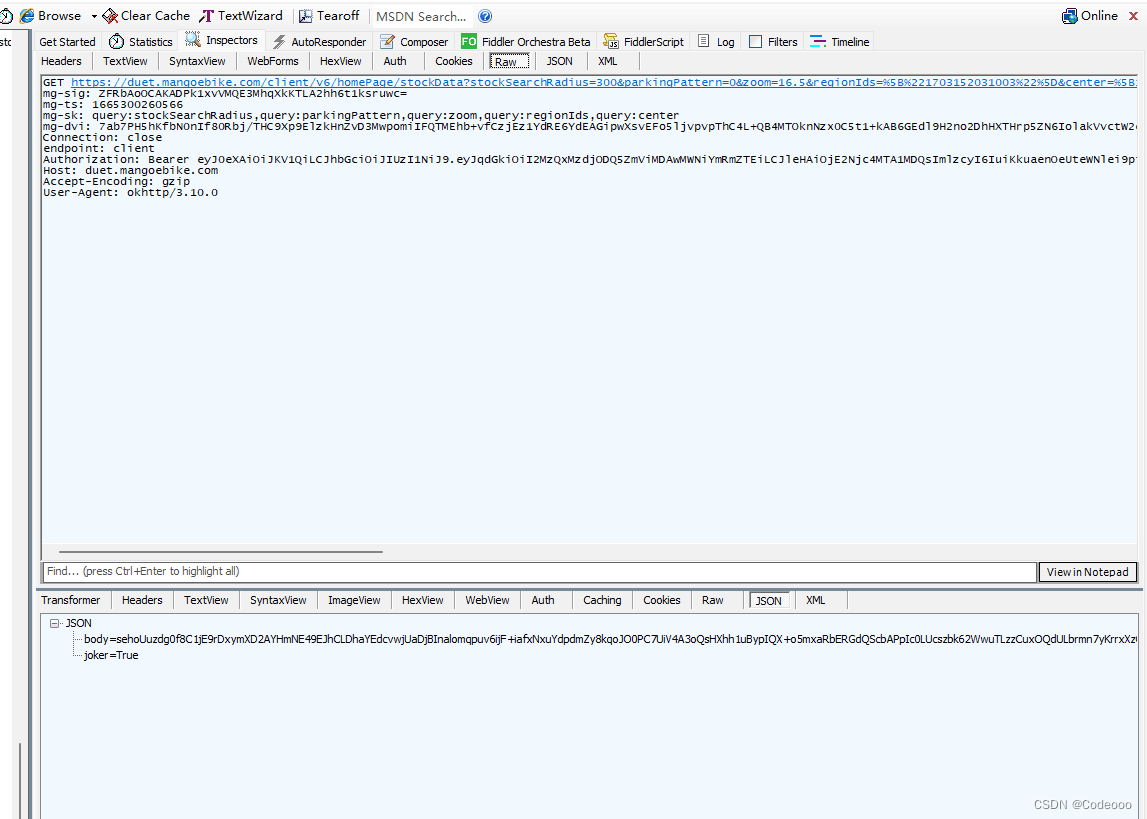

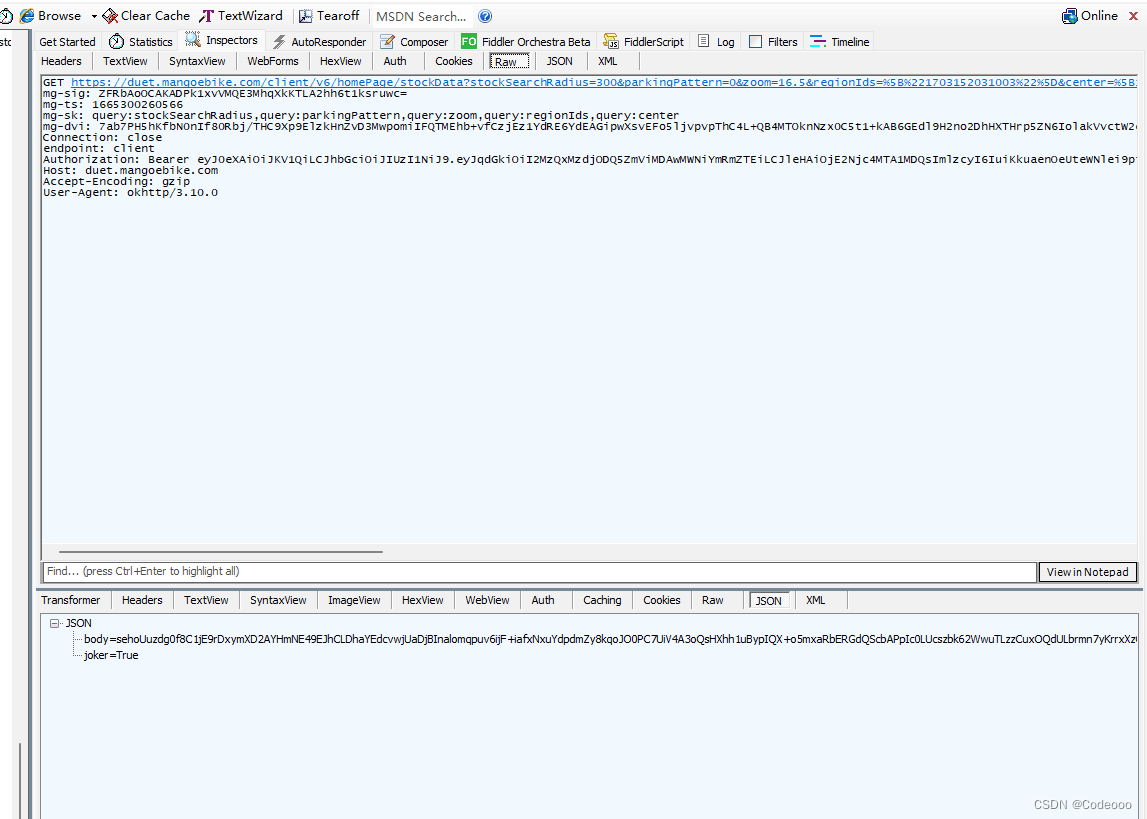

接着上文,我们发现请求后的结果是加密的状态,我们需要解密成明文看数据。

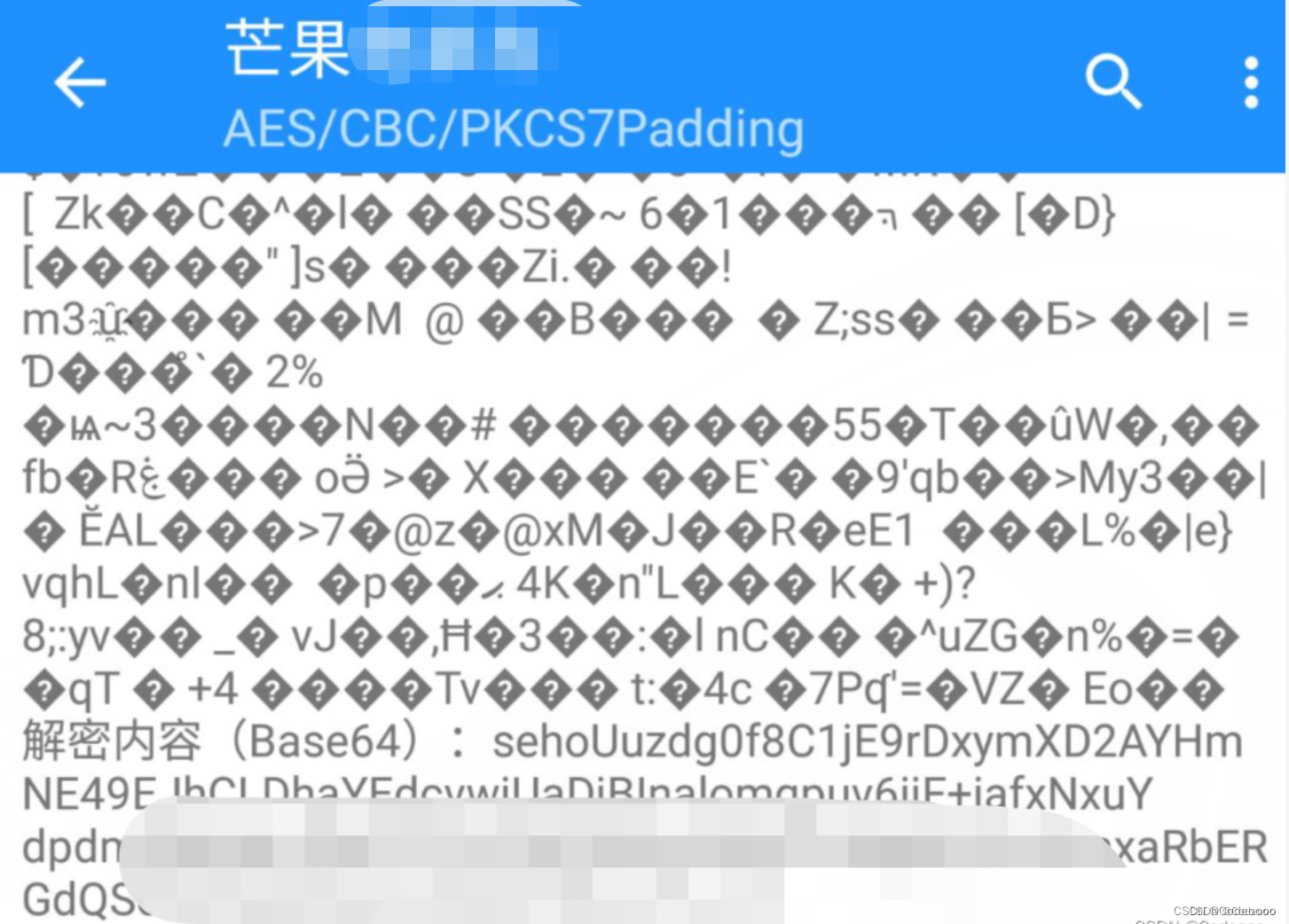

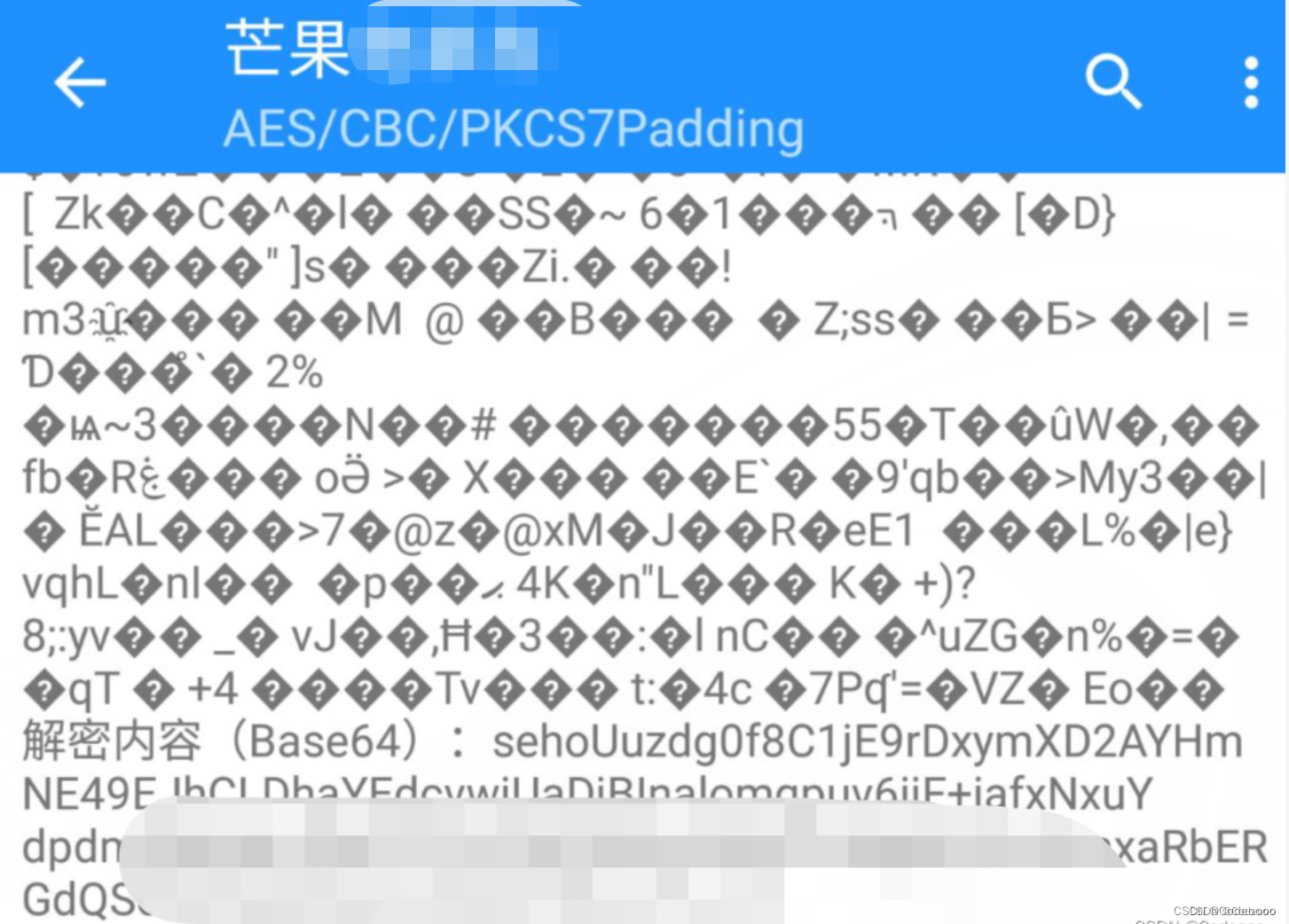

前面提到无法使用frida,直接上xposed.

直接就hook出来了??

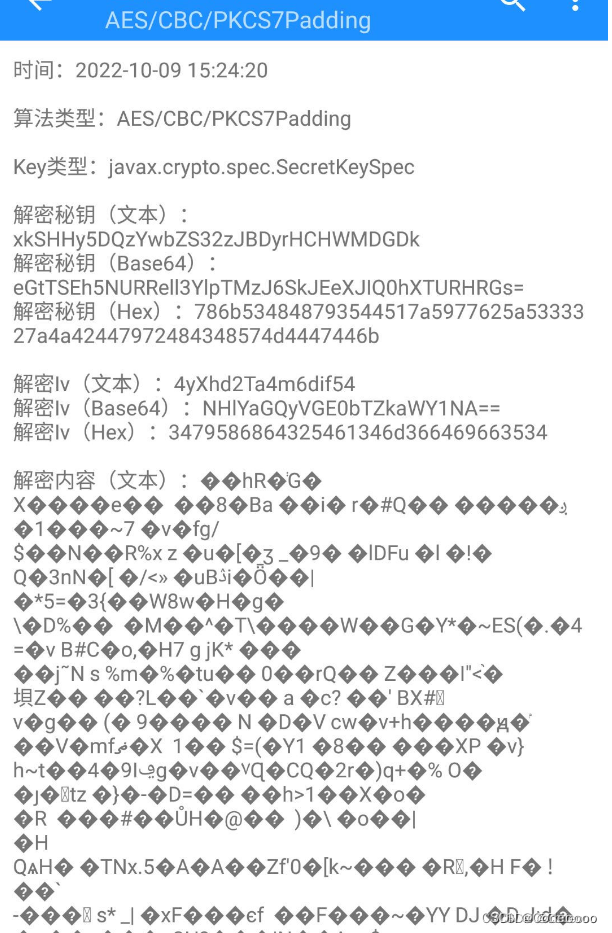

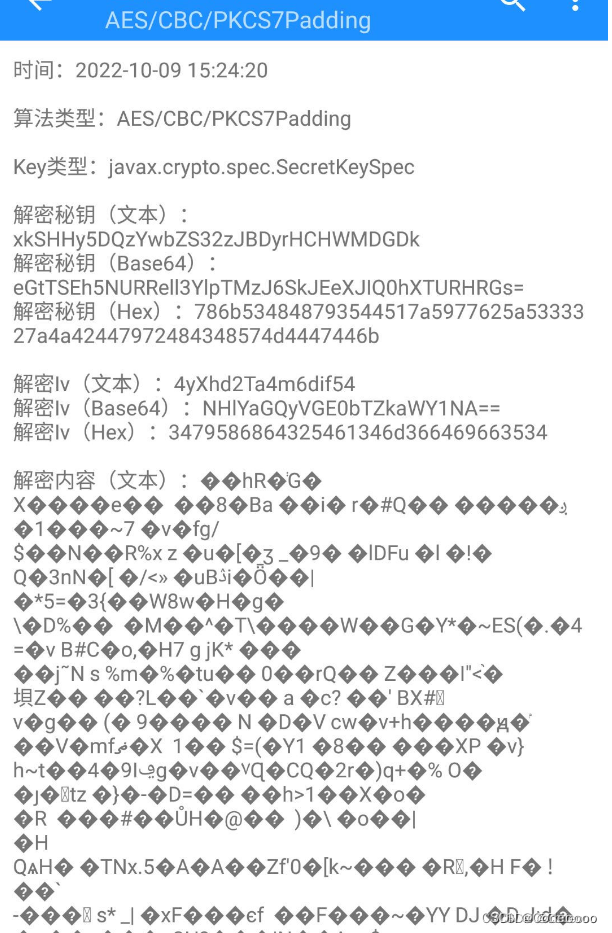

key = "xkSHHy5DQzYwbZS32zJBDyrHCHWMDGDk" iv = "4yXhd2Ta4m6dif54"

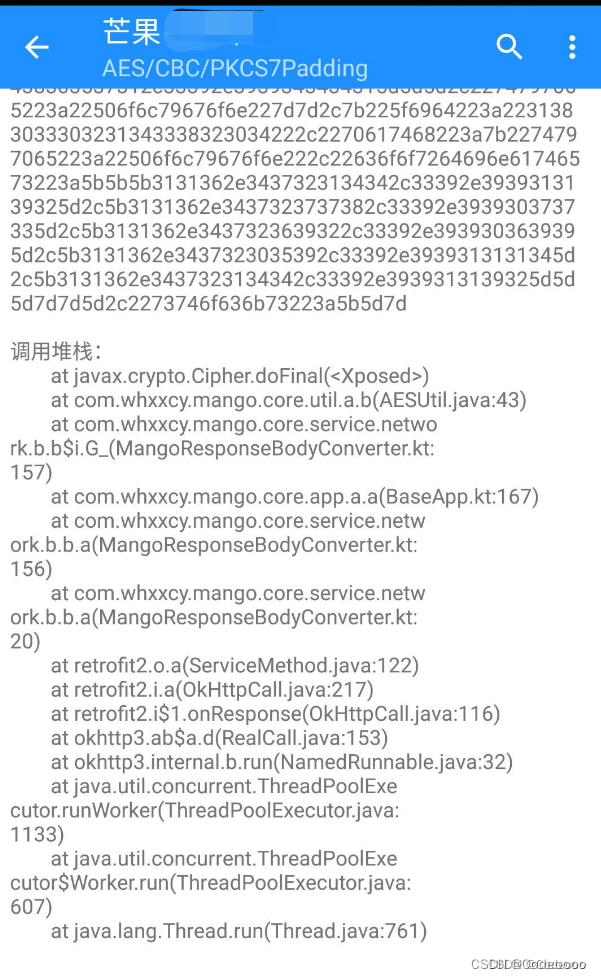

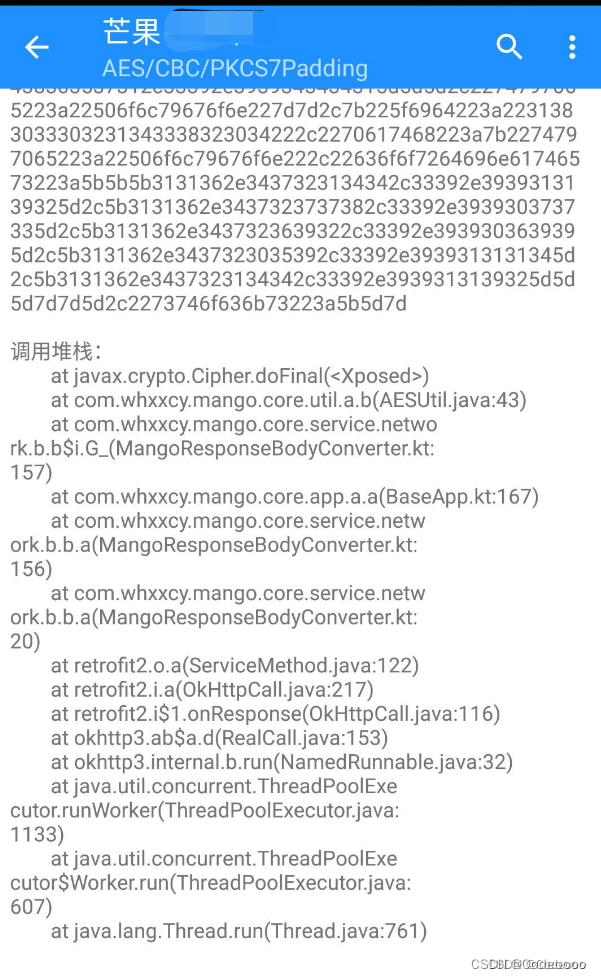

堆栈记录下,方便后续使用:

调用接着上文,我们发现请求后的结果是加密的状态,我们需要解密成明文看数据。

前面提到无法使用frida,直接上xposed.

直接就hook出来了??

key = "xkSHHy5DQzYwbZS32zJBDyrHCHWMDGDk" iv = "4yXhd2Ta4m6dif54"

堆栈记录下,方便后续使用:

调用 900

900

1309

1309

270

270

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?