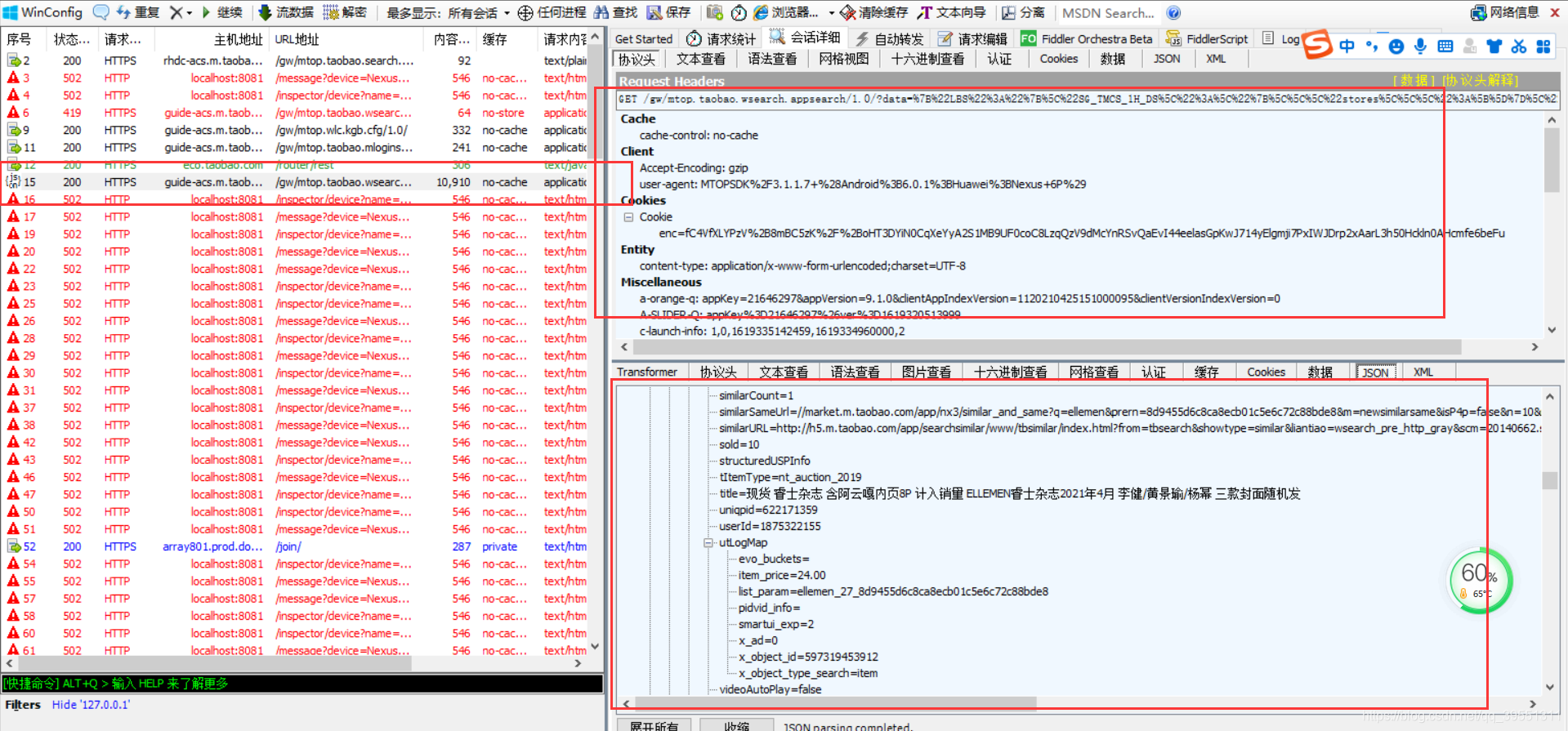

某宝app抓取

环境 :

-

app 9.1.0

-

hook 请求方式

-

fiddler

-

Android 6(nexus 6P)

1. 抓包 :

2. params 分析

把 抓到的包 url 打开,data = 后面的字符串 用url接码,然后感觉是个json格式,再用 在线的json格式解析,

第一页的url的data参数:

%7B%22LBS%22%3A%22%7B%5C%22SG_TMCS_1H_DS%5C%22%3A%5C%22%7B%5C%5C%5C%22stores%5C%5C%5C%22%3A%5B%5D%7D%

本文介绍了如何通过安卓逆向工程,使用Fiddler抓包工具和Jadx反编译器,分析某宝app的动态参数,如apptimestamp、latitude、longitude、c-launch-info、x-location、x-mini-wua和x-sign等。通过hook buildParams和lne.a方法,成功获取并解析了关键加密参数,为实现自动化爬虫提供了基础。

本文介绍了如何通过安卓逆向工程,使用Fiddler抓包工具和Jadx反编译器,分析某宝app的动态参数,如apptimestamp、latitude、longitude、c-launch-info、x-location、x-mini-wua和x-sign等。通过hook buildParams和lne.a方法,成功获取并解析了关键加密参数,为实现自动化爬虫提供了基础。

订阅专栏 解锁全文

订阅专栏 解锁全文

1599

1599

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?