目录

请求证书,这里用到了之前获取到的CA的名字hacktest-ADCS-CA和CA证书服务器ADCS.hacktest.com的DNS

1 实验环境

10.211.55.3 域控

10.211.55.7 ADCS服务

使用到的工具:certipy

漏洞描述:域内权限提升漏洞,该漏洞允许低特权用户在安装了ADCS活动目录证书服务服务器角色的默认活动目录环境中将权限提升为域管理员

2 复现过程

工具安装

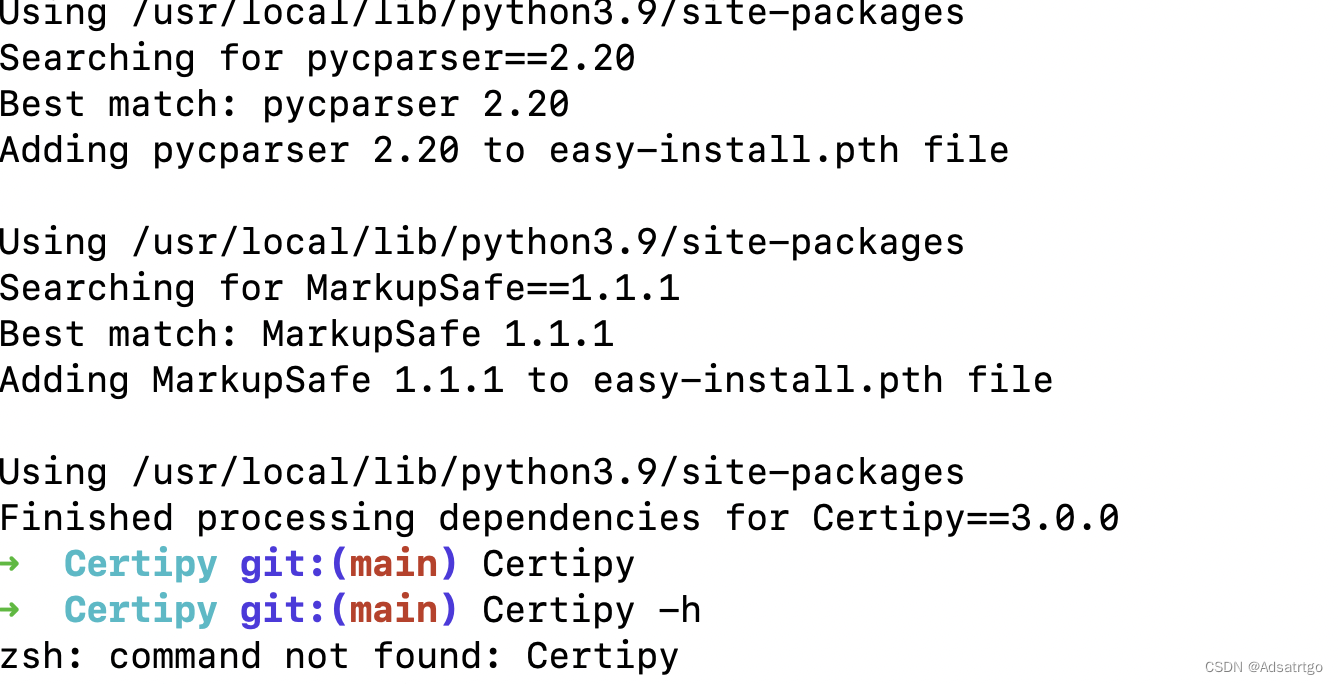

Certipy工具安装

git clone https://github.com/ly4k/Certipy.git

python3 setup.py install

有的电脑安装后直接执行Certipy命令是无的,需要自己找到已经编译好的二进制文件,复制到/usr/local/bin

找到本地python3安装路径

我这里是/usr/local/opt/python@3.9/Frameworks/Python.framework/Versions/3.9/bin

复

本文详细介绍了CVE-2022-26923漏洞的复现过程,涉及实验环境配置、证书服务定位、机器账户创建、证书请求、NTLM哈希获取和管理员权限提升。通过利用该漏洞,低权限用户可将权限提升为域管理员。文章还提供了漏洞修复建议和相关工具的使用方法。

本文详细介绍了CVE-2022-26923漏洞的复现过程,涉及实验环境配置、证书服务定位、机器账户创建、证书请求、NTLM哈希获取和管理员权限提升。通过利用该漏洞,低权限用户可将权限提升为域管理员。文章还提供了漏洞修复建议和相关工具的使用方法。

订阅专栏 解锁全文

订阅专栏 解锁全文

5141

5141

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?