0x01 前言

Active Directory域权限提升漏洞(CVE-2022-26923)允许低权限用户在安装了 Active Directory证书服务(AD CS)服务器角色的默认Active Directory环境中将权限提升到域管理员。

0x02 Active Directory 证书服务

AD CS 是Microsoft 的公钥基础结构 ( PKI ) 实施。由于AD在组织中提供了一定程度的信任,因此它可以用作CA来证明和委托信任。

AD CS用于多种用途,例如加密文件系统、创建和验证数字签名、甚至是用户身份验证,这也给攻击者提供了良好的攻击途;因证书可以在凭证轮换中幸存下来,这意味着即使重置了受损账户的密码,也不会使恶意生成的证书无效,从而提供长达 10 年的持续凭证盗窃!下图显示了证书请求和生成的流程:

0x03 复现环境

配置一个域控, 令为hacker.com,添加一个低权限用户atree/Pass123

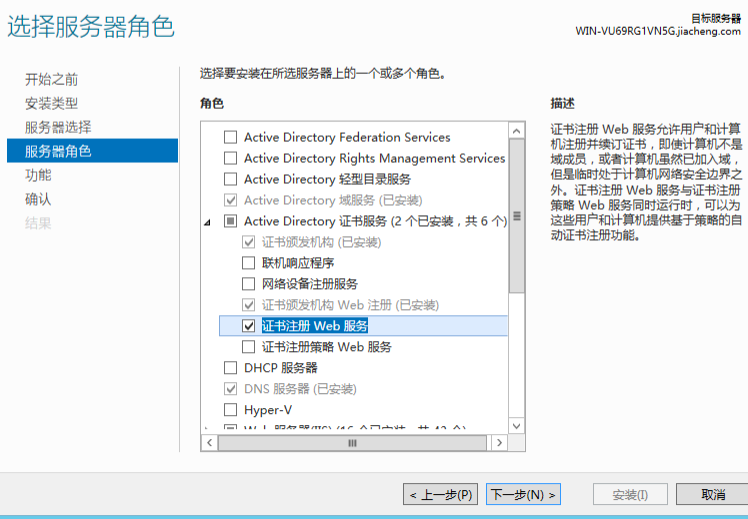

接下来添加ADCS,在添加服务角色中添加Active Directory证书服务

<

<

本文详细介绍了CVE-2022-26923,一个允许低权限用户在安装了AD CS的Active Directory环境中提升权限至域管理员的漏洞。复现过程包括搭建域控和AD CS环境,利用certipy工具获取证书,创建机器账户并利用证书获取hash,最终实现提权。防御方案包括限制证书模板权限,更新补丁等。

本文详细介绍了CVE-2022-26923,一个允许低权限用户在安装了AD CS的Active Directory环境中提升权限至域管理员的漏洞。复现过程包括搭建域控和AD CS环境,利用certipy工具获取证书,创建机器账户并利用证书获取hash,最终实现提权。防御方案包括限制证书模板权限,更新补丁等。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5331

5331

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?