Microsoft SQL Server 错误

假设在victim.com应用中找到一个名为showproducts.php的页面,页面脚步接收名为id的参数并根据id参数的值显示单个商品:

http://www.victim.com/showproduct.aspx?id=2

如果将id参数的值修改成下列内容:

http://www.victim.com/showproduct.aspx?id=attacker

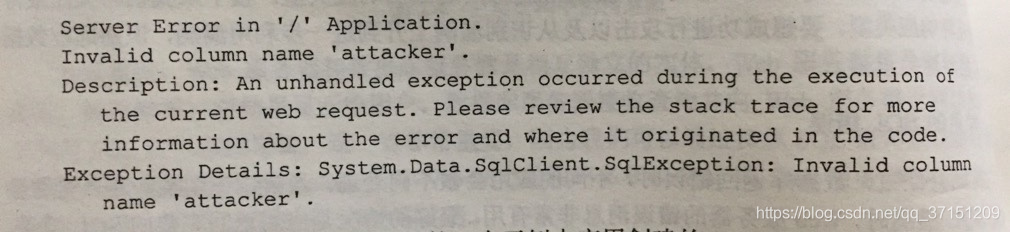

应用会返回类似下列错误

在这个错误的基础上,可以猜想第一个示例中应用创建的SQL语句应如下:

SELECT *FROM products WHERE idproduct=2

在victim.com的应用中,showproducts.php页面存在SQL注入漏洞。通过修改id参数为'attacker',导致应用返回错误信息,揭示了内部可能执行的SQL语句:`SELECT * FROM products WHERE idproduct = 2`。此情况表明应用未充分过滤输入,攻击者可能利用此类漏洞获取敏感数据或执行恶意SQL命令。

在victim.com的应用中,showproducts.php页面存在SQL注入漏洞。通过修改id参数为'attacker',导致应用返回错误信息,揭示了内部可能执行的SQL语句:`SELECT * FROM products WHERE idproduct = 2`。此情况表明应用未充分过滤输入,攻击者可能利用此类漏洞获取敏感数据或执行恶意SQL命令。

302

302

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?