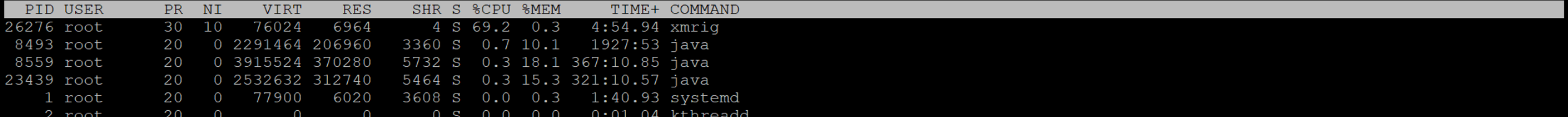

今天访问云服务器的时候,命令输入很慢,于是输入top查看进程运行情况,发现有个名叫xmrig的进程占用CPU占90+%以上。

百度查了一下发现是挖矿的,应该是上次安装redis后没设置访问密码的原因。

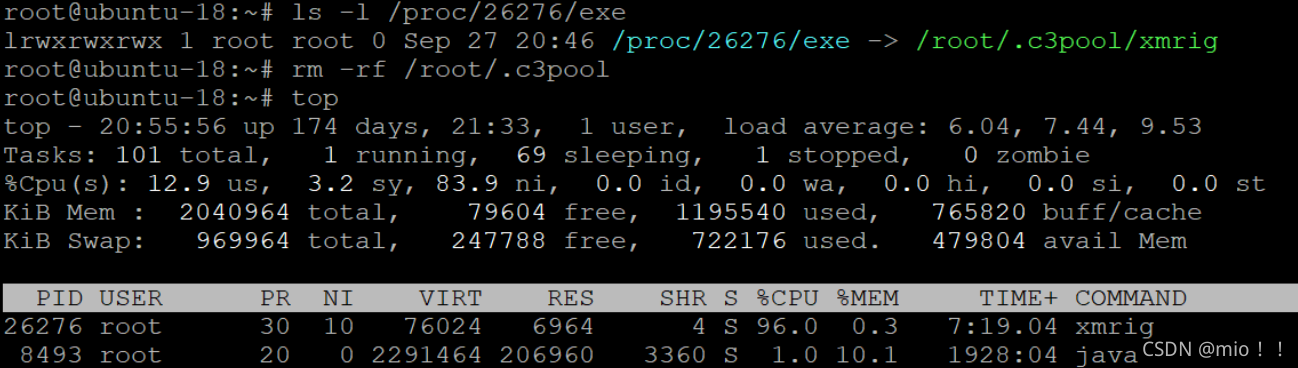

先是尝试用 kill -9 进程ID 杀掉,结果又有新的xmrig产生了,于是就查看这个进程的执行文件在哪里,然后把这个目录下的文件全都删掉。

/proc/进程ID/exe

rm -rf /root/.c3pool

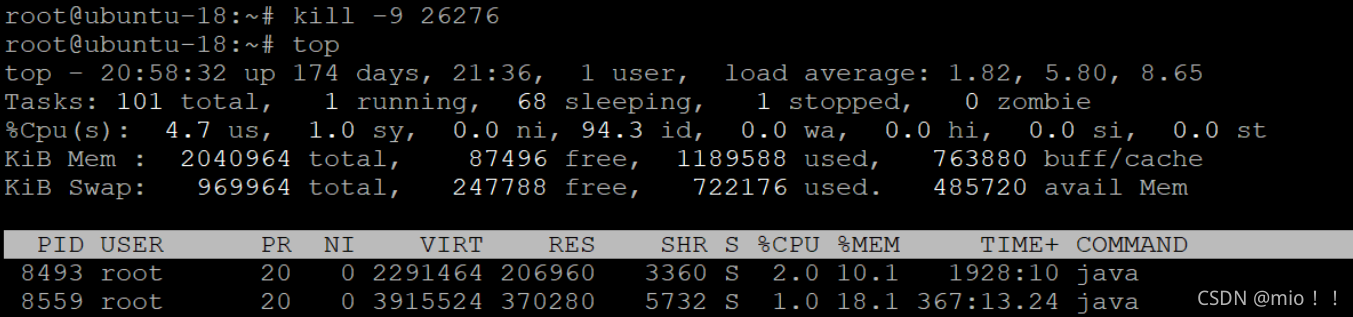

输入top之后发现还存在,再次尝试kill,成功杀死并且没有新的进程产生了。

网上说可能会有定时任务一直下载新的矿毒,但我输入命令之后并没有发现,等后面几天看看情况。

博主在访问云服务器时发现命令输入延迟,通过top命令发现xmrig进程占用大量CPU资源,疑似因未设Redis密码导致的挖矿软件。尝试使用kill-9命令无效,发现进程不断重生。进一步查找进程源并删除相关文件后,成功阻止了进程再生。博主还将检查是否存在定时任务以防病毒再次下载,并将持续关注情况。

博主在访问云服务器时发现命令输入延迟,通过top命令发现xmrig进程占用大量CPU资源,疑似因未设Redis密码导致的挖矿软件。尝试使用kill-9命令无效,发现进程不断重生。进一步查找进程源并删除相关文件后,成功阻止了进程再生。博主还将检查是否存在定时任务以防病毒再次下载,并将持续关注情况。

7614

7614

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?