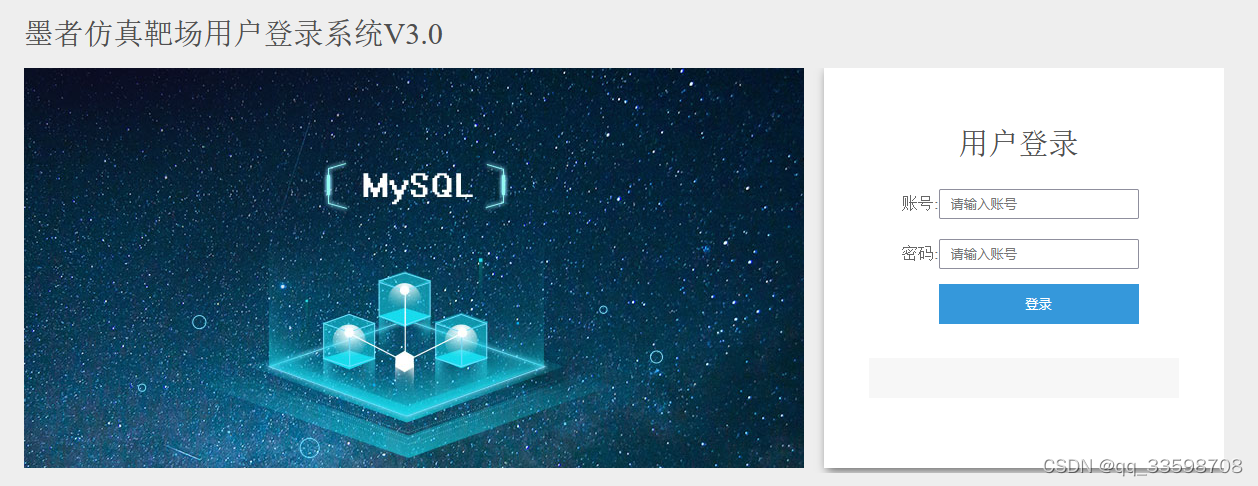

启动靶场正常访问:

随便输入账号和密码:

并没有发现什么可用的信息

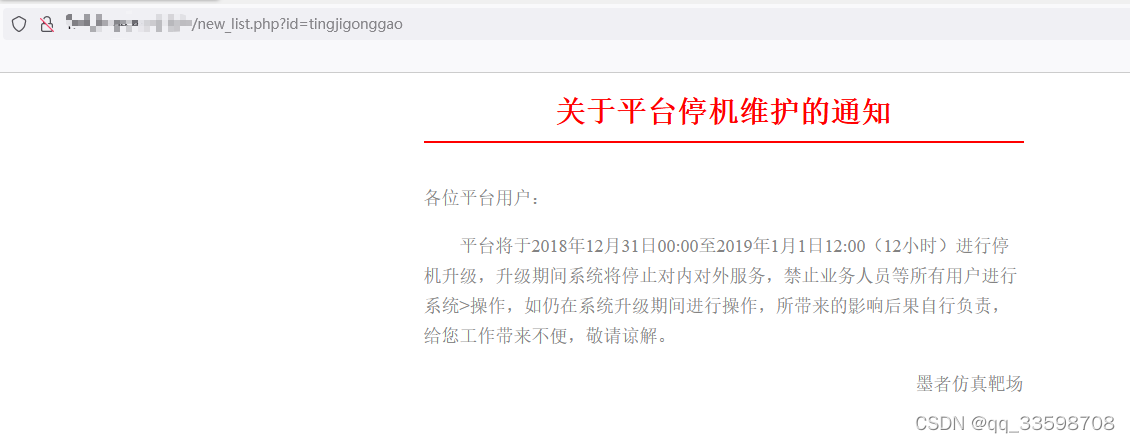

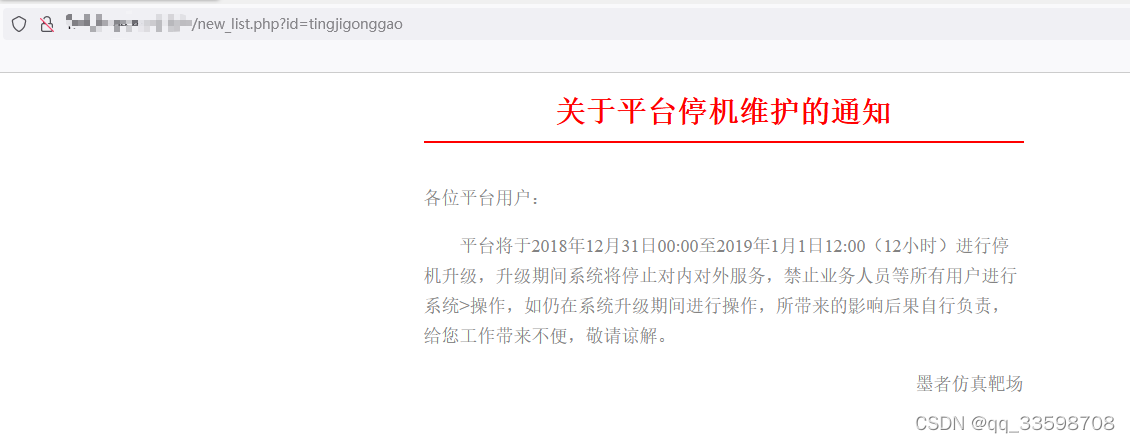

点击查看公告:

可以看到详细的公告哈!我们看看能不能在公告上做文章。

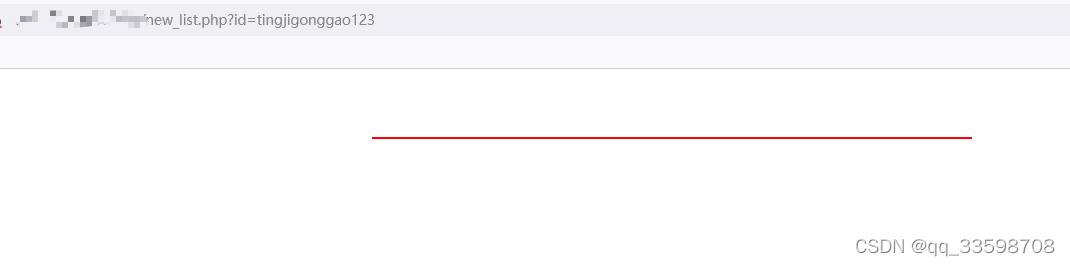

修改公告id后发现没有公告展示了。

开始尝试从这边注入:

/new_list.php?id=tingjigonggao and 1=1

条件成立也没有数据,我们来判断一下闭合。

/new_list.php?id=tingjigonggao' and '1'='1 本文通过墨者学院的靶场演示了SQL手工注入的过程,首先尝试在账号密码输入处注入,然后通过修改公告ID发现注入点。通过闭合点判断和order by测试确定字段个数为4。接着使用联合查询揭示页面数据,逐步进行爆库名、表名、列名和字段内容的操作。最终,获取到两个账号的MD5加密密码,并通过解密获得关键信息,成功登录网站获取key。

本文通过墨者学院的靶场演示了SQL手工注入的过程,首先尝试在账号密码输入处注入,然后通过修改公告ID发现注入点。通过闭合点判断和order by测试确定字段个数为4。接着使用联合查询揭示页面数据,逐步进行爆库名、表名、列名和字段内容的操作。最终,获取到两个账号的MD5加密密码,并通过解密获得关键信息,成功登录网站获取key。

启动靶场正常访问:

随便输入账号和密码:

并没有发现什么可用的信息

点击查看公告:

可以看到详细的公告哈!我们看看能不能在公告上做文章。

修改公告id后发现没有公告展示了。

开始尝试从这边注入:

/new_list.php?id=tingjigonggao and 1=1

条件成立也没有数据,我们来判断一下闭合。

/new_list.php?id=tingjigonggao' and '1'='1 4918

4918

4173

4173

820

820

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?