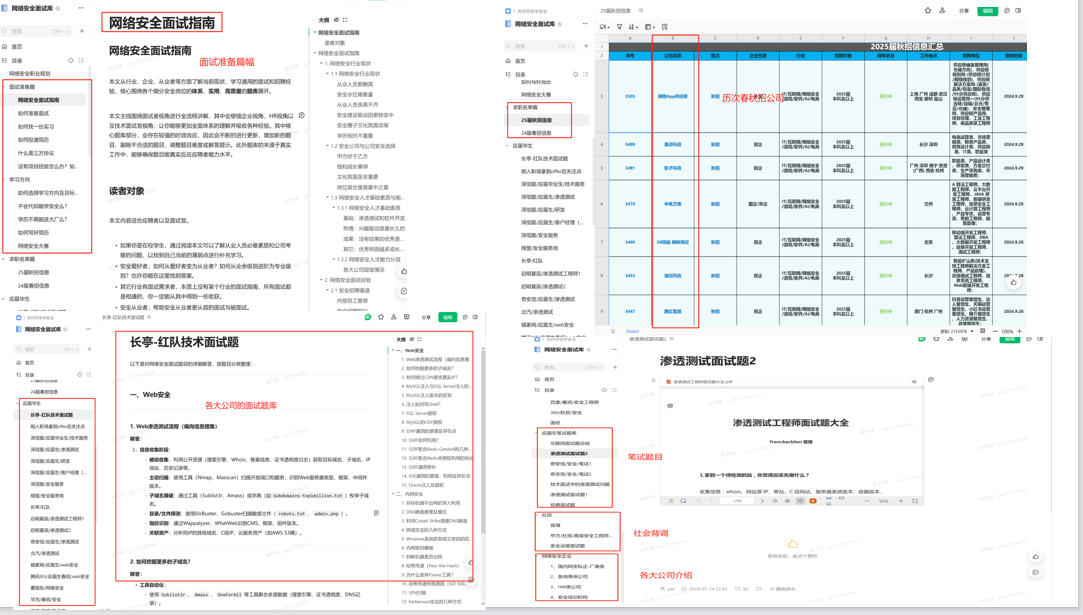

《网安面试指南》![]() https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

https://mp.weixin.qq.com/s/RIVYDmxI9g_TgGrpbdDKtA?token=1860256701&lang=zh_CN

1. 传统防火墙与下一代防火墙(NGFW)的核心区别是什么?请从协议栈层级和控制维度详细说明 答案:

- 协议栈层级:

-

传统防火墙:工作在网络层(L3)和传输层(L4),基于五元组(源/目标IP、端口、协议)进行状态检测

-

NGFW:扩展到应用层(L7),支持深度包检测(DPI)和协议解码(如HTTP Header解析)

-

- 控制维度:

-

传统:仅支持ACL和简单状态跟踪

-

NGFW:新增应用识别(如区分微信和QQ流量)、用户身份绑定(AD/LDAP集成)、内容过滤(如拦截特定文件类型)

-

-

典型案例:NGFW可阻止使用非标准端口的Skype流量,而传统防火墙只能基于端口封锁

2. 如何设计防火墙策略以防御CVE-2021-44228(Log4j2漏洞)的横向移动? 答案:

- 阶段防御策略:

-

初始防护:在边界防火墙阻断JNDI协议(ldap://, rmi://)的出站连接

-

横向遏制:在内部防火墙设置应用分段策略,限制Java应用服务器到LDAP/KDC服务器的445、389端口访问

-

深度检测:配置IPS特征码检测"${jndi:ldap://"等payload

-

-

补充措施:结合WAF注入虚拟补丁,拦截包含jndi:的HTTP头

3. 如何绕过基于正则表达式的WAF规则执行SQL注入?给出至少三种方法及原理 答案:

-

编码混淆:使用多重URL编码(如%252F代替/)绕过简单解码检测

-

语法分割:利用MySQL的/!50000注释/特性构造

UN/*!50000ION*/ SELECT -

空白符变异:使用垂直制表符(%0B)替代空格,如

SELECT%0Buser FROM -

HTTP参数污染:通过重复参数(?id=1&id=union select)使WAF解析不一致

4. 解释WAF的"虚拟补丁"机制,分析其与IPS在防护逻辑上的本质差异 答案:

- 实现原理:

-

虚拟补丁:在应用层(HTTP协议)拦截攻击特征,无需修改后端代码

-

IPS:在网络层检测攻击流量,不区分具体应用上下文

-

- 核心差异:

-

防护精度:WAF可解析JSON/XML结构,精准定位注入点;IPS只能做流式检测

-

更新时效:虚拟补丁可实时下发,IPS需等待厂商特征库更新

-

加密处理:WAF部署在SSL终端后可直接解密检测,IPS依赖解密设备

-

5. 在零信任架构中,如何实现"持续自适应信任评估"?请描述关键技术组件 答案:

- 动态评估要素:

-

设备健康度:EDR上报补丁状态/病毒库版本

-

用户行为基线:UEBA分析登录时间、地理位置突变

-

环境风险:威胁情报集成(如当前是否处于APT攻击期)

-

- 技术实现:

-

策略引擎(Policy Engine):实时风险评分(如0-100分)

-

信任代理(Policy Enforcement Point):根据评分动态调整访问权限

-

示例:检测到用户设备存在未修复漏洞时,限制其只能访问低敏感系统

-

6. 零信任如何解决传统VPN的"全有或全无"访问缺陷?给出具体实施案例 答案:

-

传统VPN问题:内网接入后获得完全网络层访问权

- 零信任方案:

-

应用隐身:通过代理网关暴露最小化应用接口(而非整个网络)

-

微分段访问:基于SDP(Software Defined Perimeter)实现单应用级授权

-

案例:远程用户通过Zscaler Private Access只能访问特定Web应用(如OA系统),无法扫描内网其他资产

-

7. 如何通过NDR检测利用DNS隧道进行的C2通信?列举三个关键检测特征 答案:

- 检测指标:

-

查询频率异常:单个客户端每秒发起50+次DNS查询(正常应<10/s)

-

有效载荷特征:存在base64编码的TXT记录(如"B64L3gA...")

-

域名熵值:随机生成的子域名(如"x7fj9d.example.com")

-

-

补充手段:关联威胁情报,检测与已知DGA(域名生成算法)模式的匹配度

2482

2482

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?