今天给大家带来封神台 sql 注入靶场前 4 关的解题思路,并不算难。

地址

https://hack.zkaq.cn/battle#bid=cd23d4b58f0dfd3e0x01

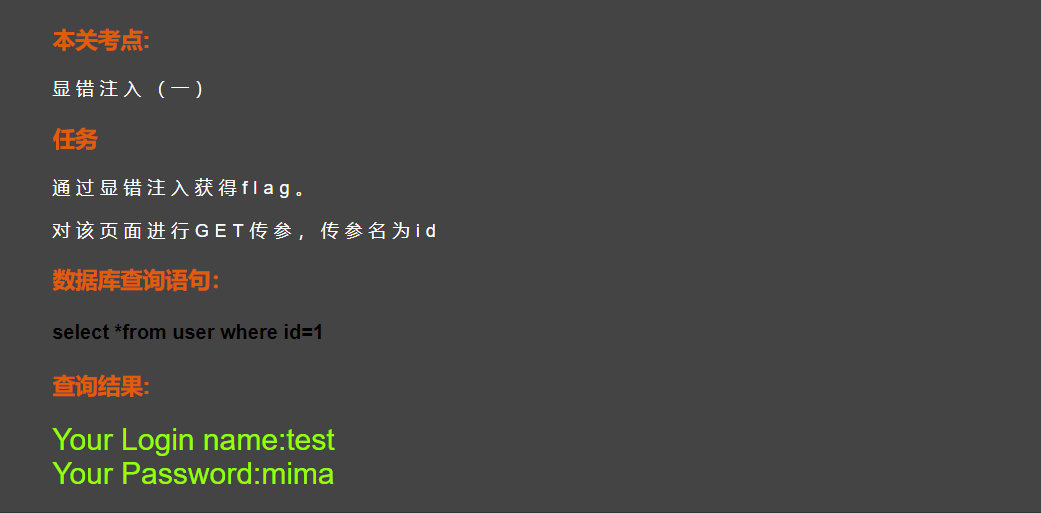

首先判断是否存在注入点,修改地址,尝试 id=1 and 1=1 可以正常显示数据,id=1 and 1=2 无法显示数据,故存在注入。

继续猜解字段数,id=1 order by 1 可以正常显示数据,一直到 4 才无法显示,故字段数为 3,使用 id=1 and 1=2 union select 1,2,3 界面显示如下。

可见第 2,3 个字段作为结果展示,我使用第 3 个字段,查询当前数据库,使用 id=1 and 1=2 union select 1,2,database() 界面显示 Your Password:error,刚开始还以为出错了,后面发现是数据库就叫 error,所以得到当前数据库为 error。

继续查询当前数据库中的表。

http://injectx1.lab.aqlab.cn:81/Pass-01/index.php?id=1 and 1=2 union select 1,2,group_concat(table_name) from information_schema.

本文详细介绍了封神台SQL注入靶场的前四关解题思路,包括判断注入点、猜解字段数、查询数据库、表及数据,展示了如何利用注入漏洞获取信息。

本文详细介绍了封神台SQL注入靶场的前四关解题思路,包括判断注入点、猜解字段数、查询数据库、表及数据,展示了如何利用注入漏洞获取信息。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2336

2336

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?