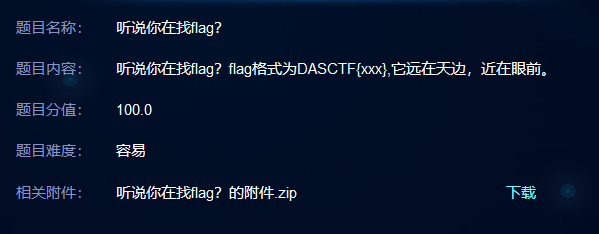

听说你在找flag?

下载附件里面包含一个flag.rar和一张png

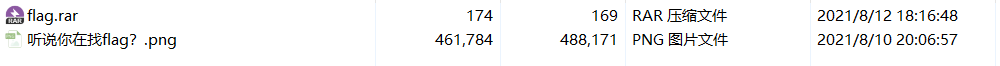

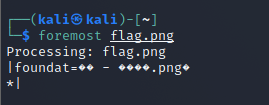

1.图片隐写-foremost分离

分离出

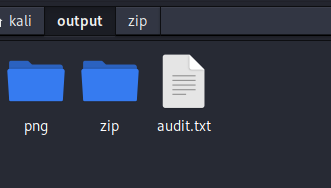

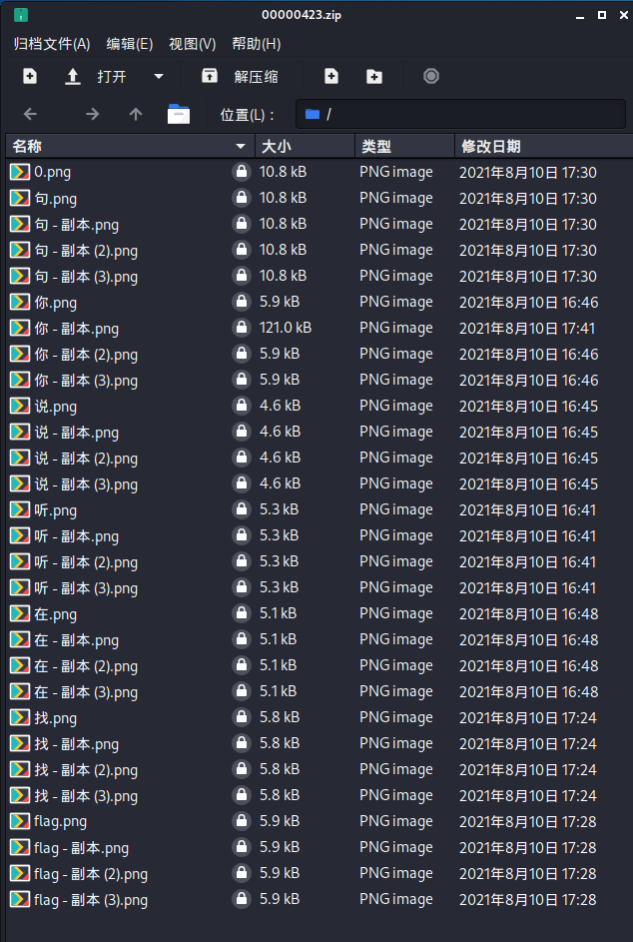

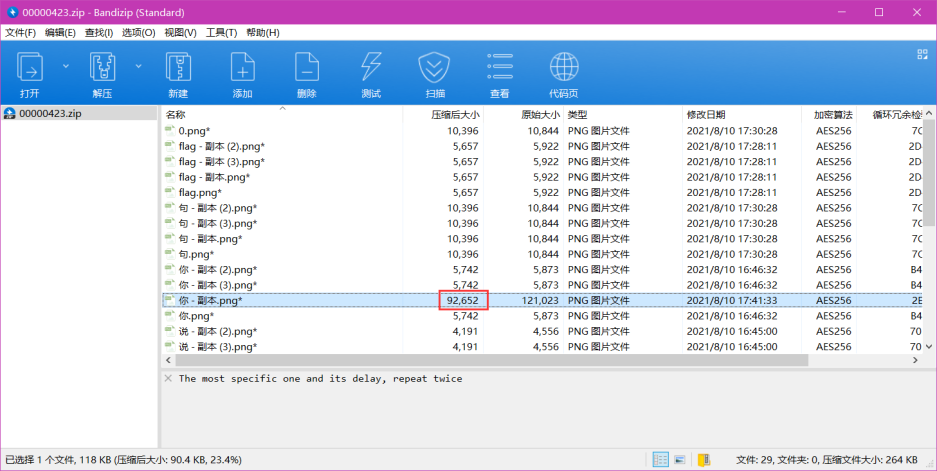

2.压缩包爆破

对压缩包进行密码爆破

00000423.zip的解压密码是10801080

00000423.zip的解压密码是10801080

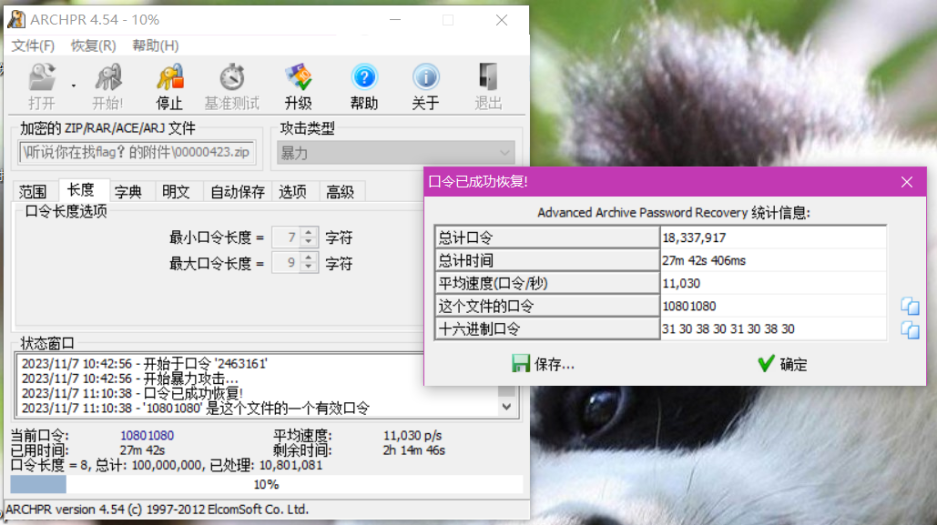

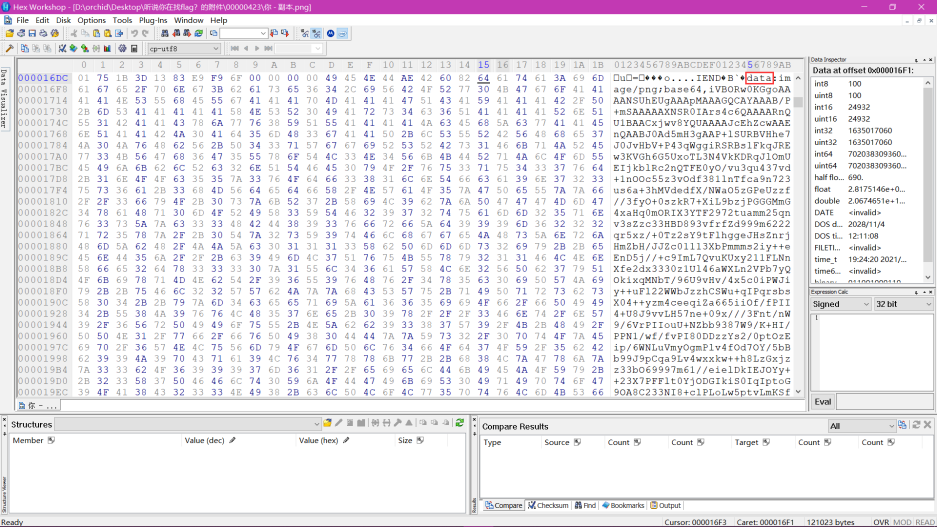

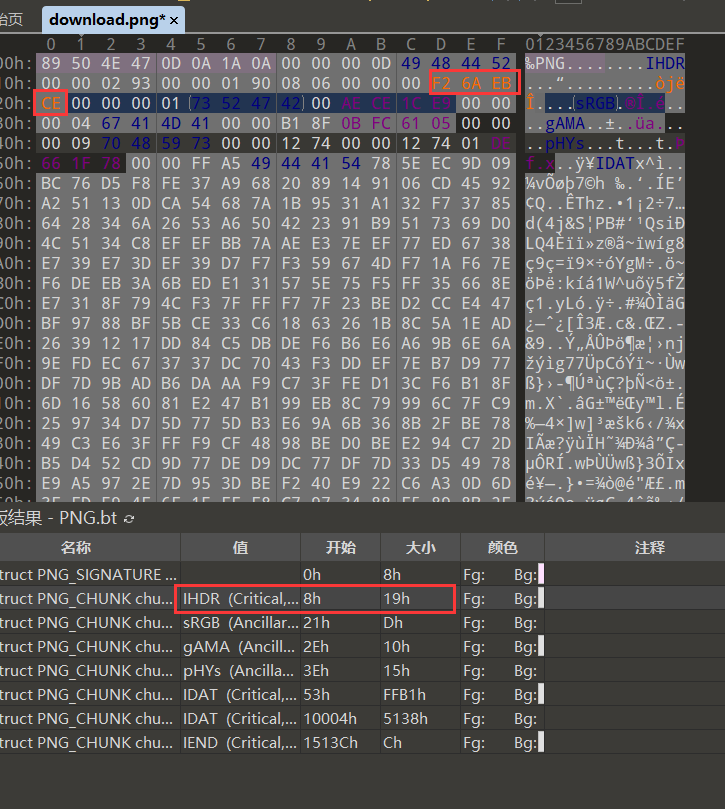

3.十六进制查看图片

十六进制查看 听说你在找flag?.png:

根据提示有最特殊,解压后打开压缩包里最大的图片:

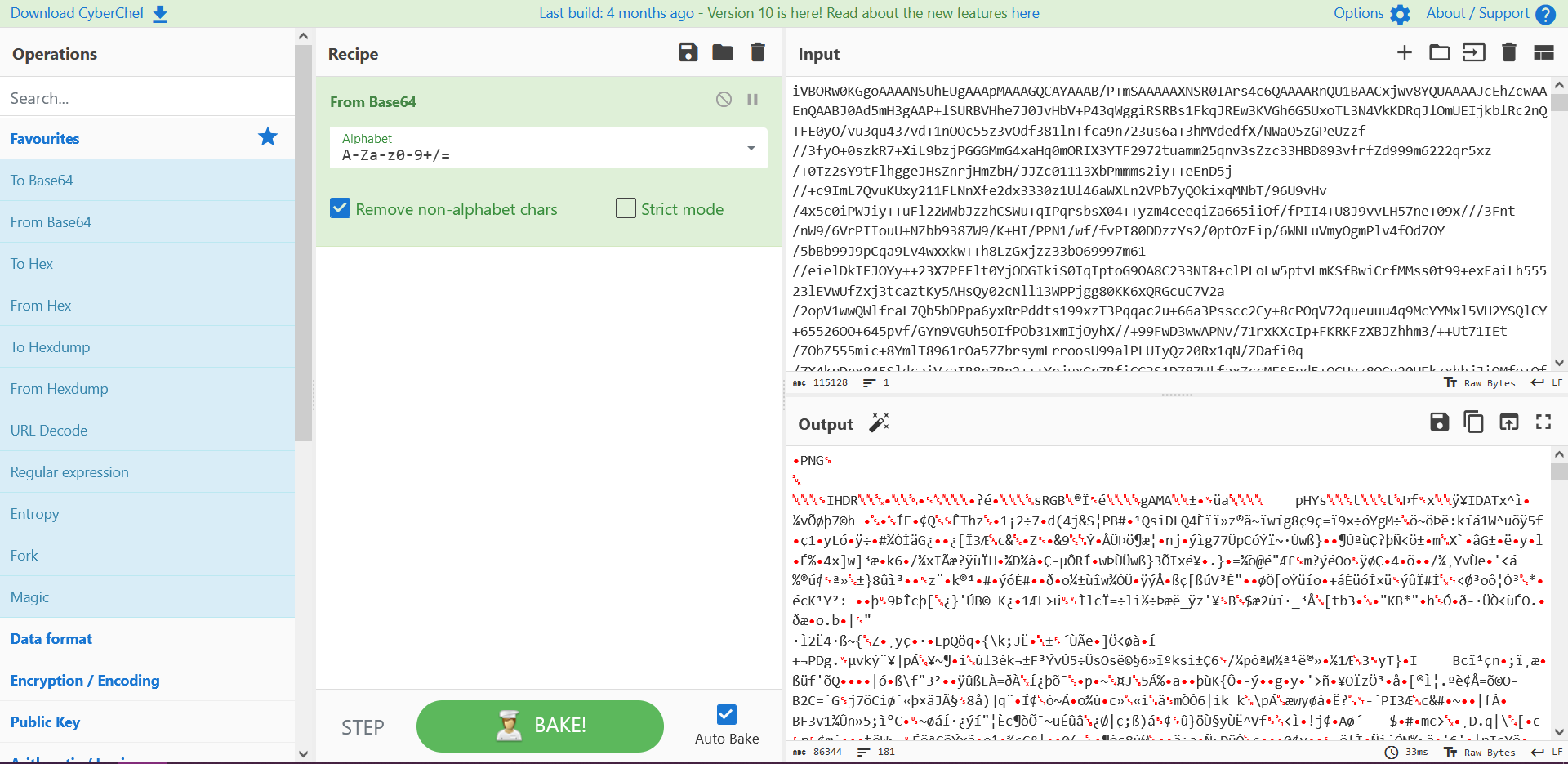

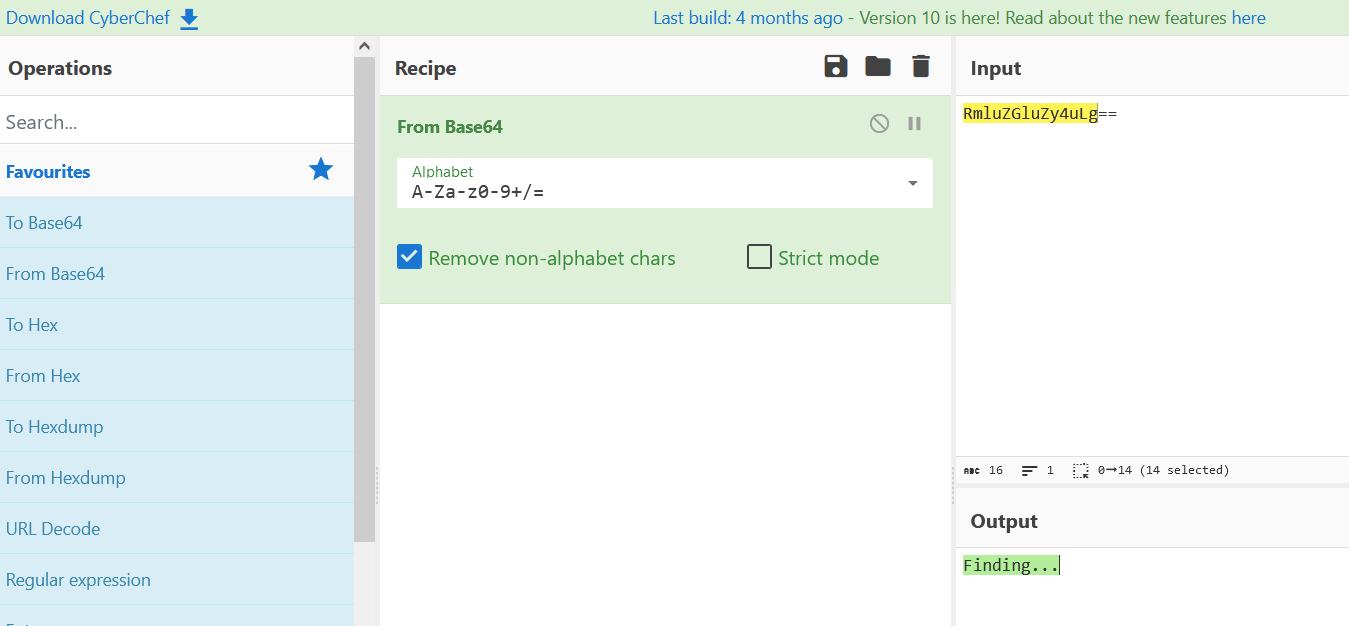

使用文本编辑器打开,将data数据进行base64解密

解密出来是一张图片,将其保存下来

解密出来是一张图片,将其保存下来

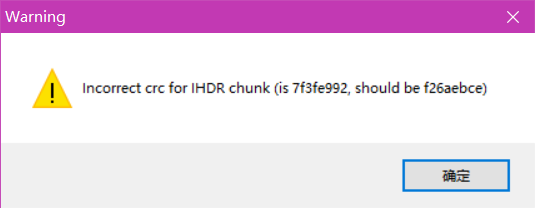

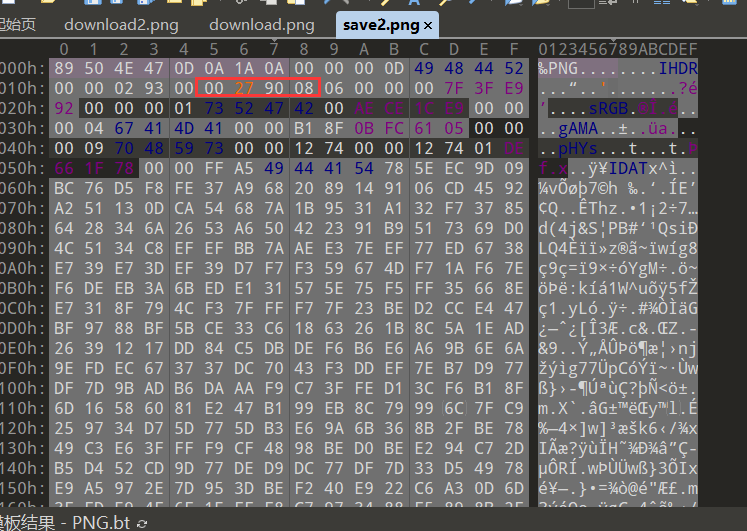

4.图片高度隐写

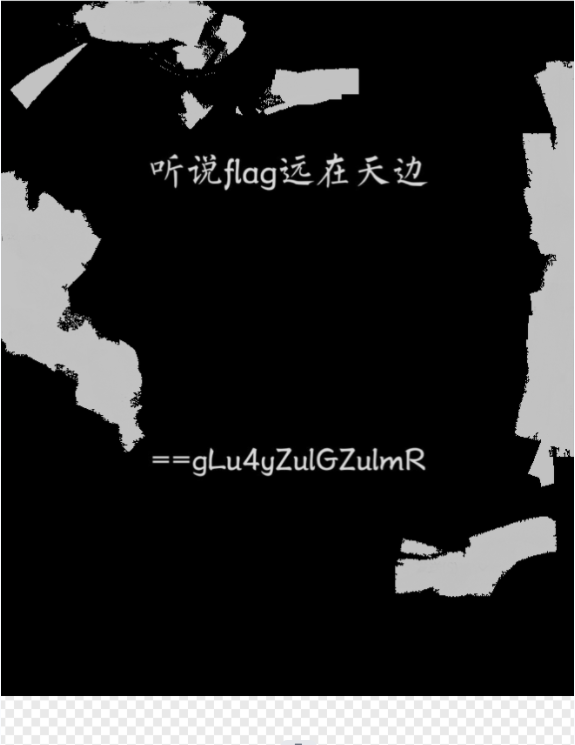

打开该图片

CRC不匹配,应该是修改了图片的高度

可以直接修改修改高度的值,

或者使用tweakpng工具校验图片的CRC

这个不行,直接修改吧,哈哈哈哈哈

得到==gLu4yZulGZulmR

得到==gLu4yZulGZulmR

PNG图片字节解析:

1.(固定)八个字节89 50 4E 47 0D 0A 1A 0A为png的文件头

2.(固定)四个字节00 00 00 0D代表数据块的长度为13

3.(固定)四个字节49 48 44 52(即为ASCII码的IHDR)是文件头数据块的标示

4.(可变)13位数据块(IHDR)

- 前四个字节代表该图片的宽----00 00 02 A7–由图片实际宽度决定

- 后四个字节代表该图片的高----00 00 01 DF–由图片实际高度决定

- 后五个字节依次用来补充13位长度

5.(可变)剩余四字节为该png的CRC检验码,由从IDCH到IHDR的十七位字节进行crc计算得到

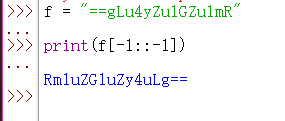

处理解密:

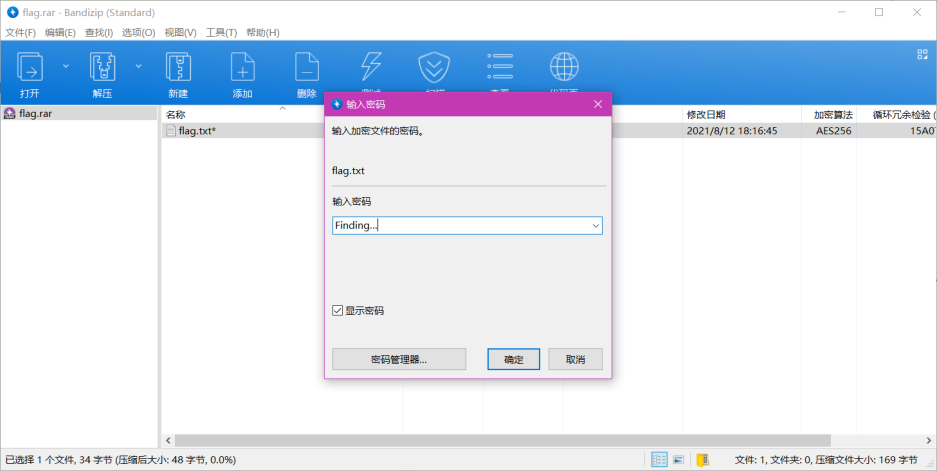

得到rar的压缩密码,解密flag.txt文档:

得到rar的压缩密码,解密flag.txt文档:

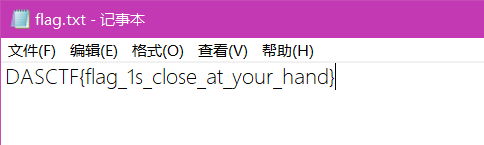

DASCTF{flag_1s_close_at_your_hand}

1429

1429

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?