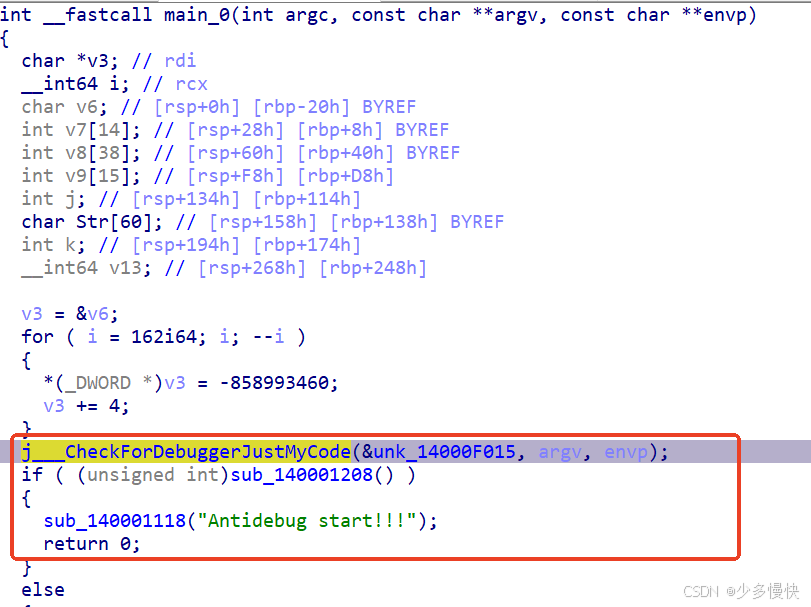

64位,ida打开,f5查看到有反调试,尝试调试,自动退出。

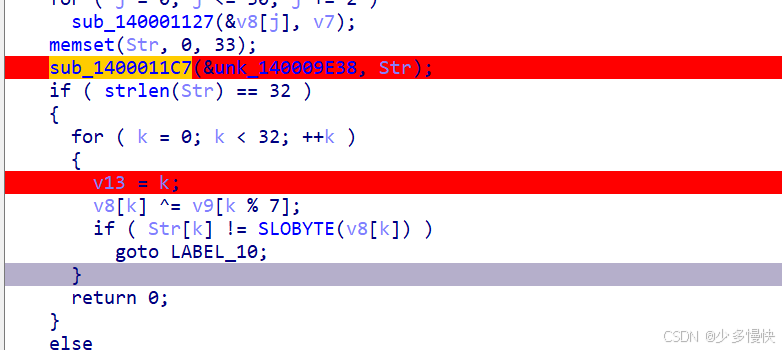

后面代码经过审计,发现是数组经过加密后继续和key进行异或。这里只要调试到此时加密后的v9和v8,就可以了,不用关注本身的算法。

nop掉反调试函数。

导出v9和v8的数据,进行异或操作就可以了。

v9='reverse'

v8=[64, 85, 69, 3, 67, 65, 3, 68, 87, 21, 92, 23, 23, 83, 75, 0, 78, 84, 66, 21, 81, 66, 81, 20, 1, 69, 67, 85, 65, 7, 23, 82]

结果是:203f12f62c9ed69e810f404bd7003ba7

1629

1629

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?