问题

使用Wireshark抓包时,发现经常出现很多Unknown包的问题,

在rtmp交互过程中 Set chunk Size 60000

分析

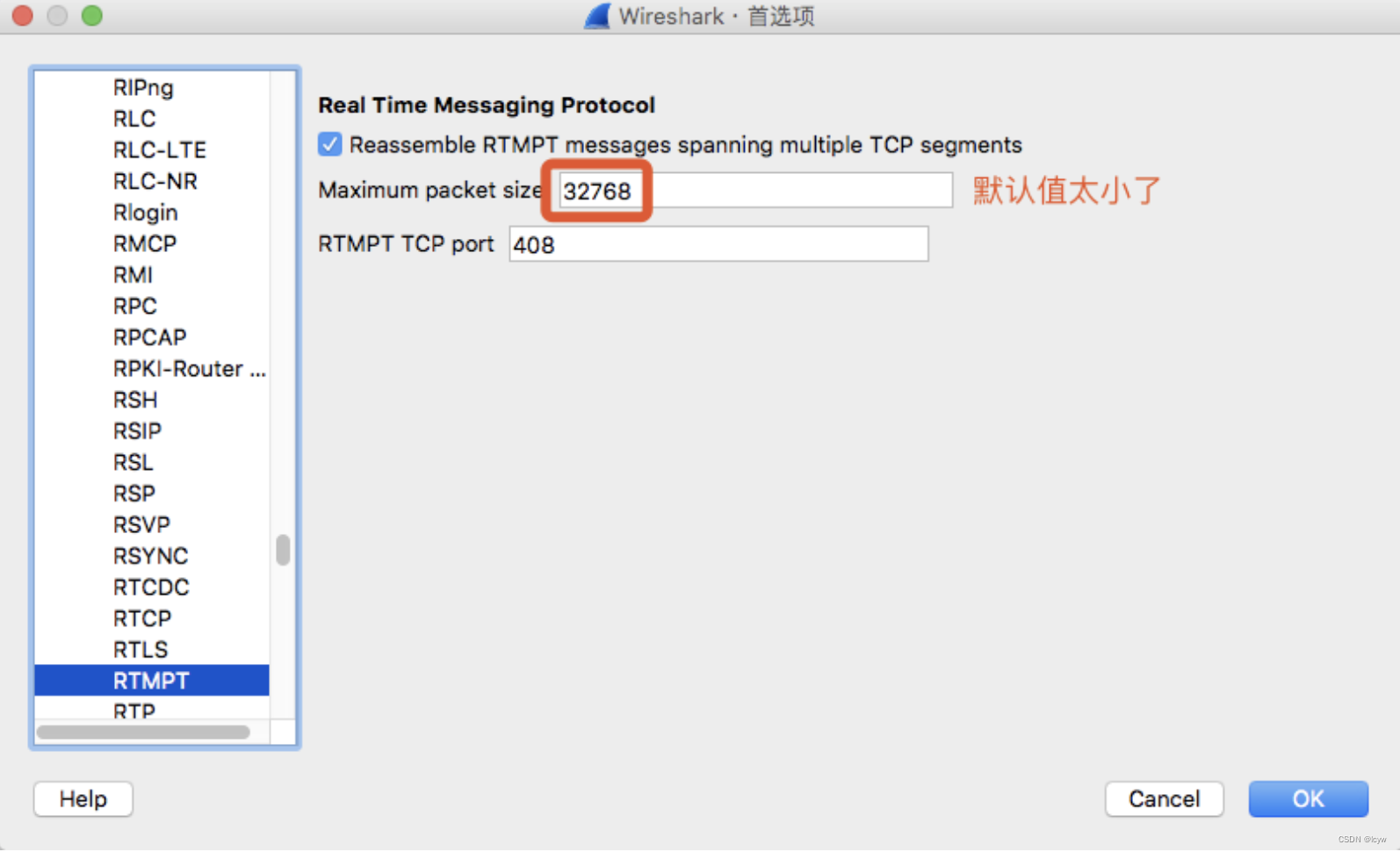

打开wireshark设置,发现RTMPT设置里最大包大小的设置,值默认是32768,而且默认RTMPT协议配置了从多个TCP流中重组RTMPT的功能(应当是考虑基于HTTP的传输方式)。

Wireshark -->preferences --> Protocol --> rtmpt

所以这里包大小需要配置大一点,抓包里面的chunk size大小是60000,所以配置更大,我这里选择了1048576

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?