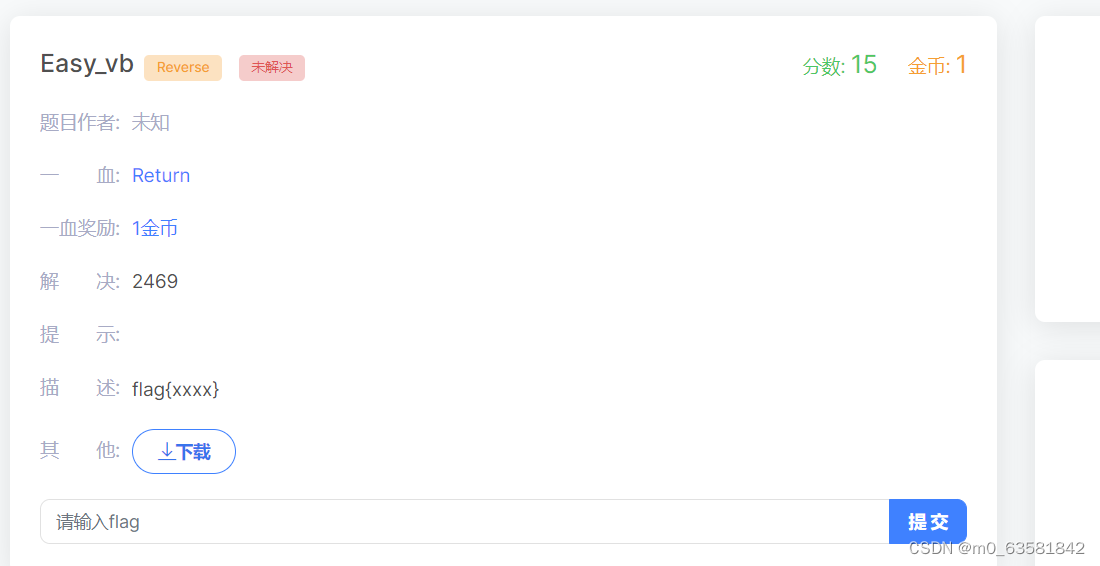

主要思路:找到flag的位置,对函数分析;

开始的思路是,搜索flag,定位flag的位置,分析函数;

这道题是自己最快找到flag的题,不容易啊,记录自己写逆向题过程,希望对你有所帮助。

将题目解压,发现是exe文件;

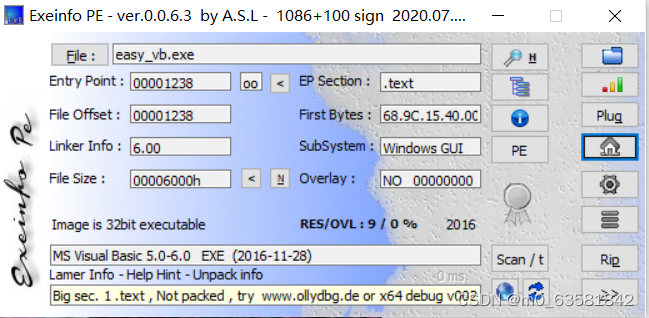

第一步

拖入exeinfope查看对应程序的位数架构;

看到是32位数

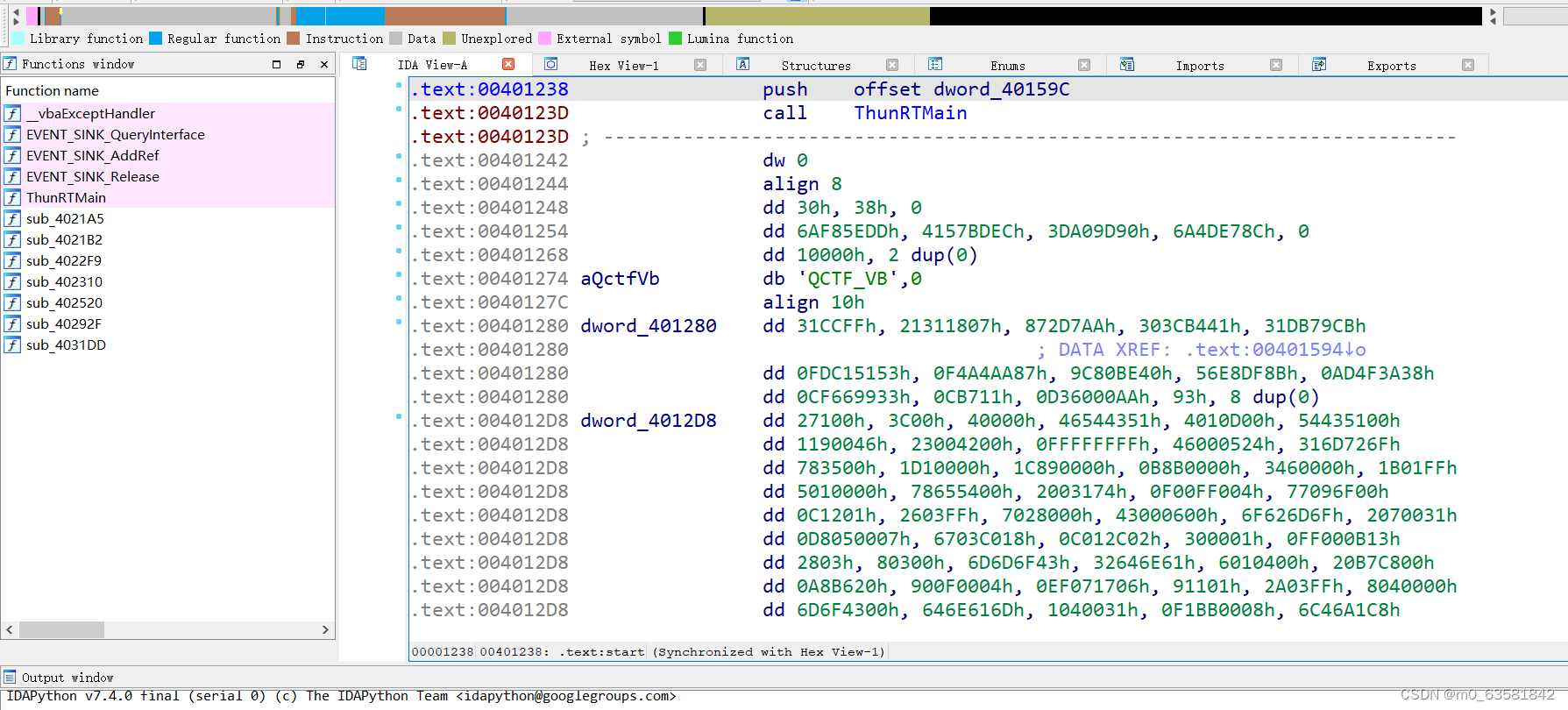

第二步

拖入对应位数的ida,ida为以下界面:

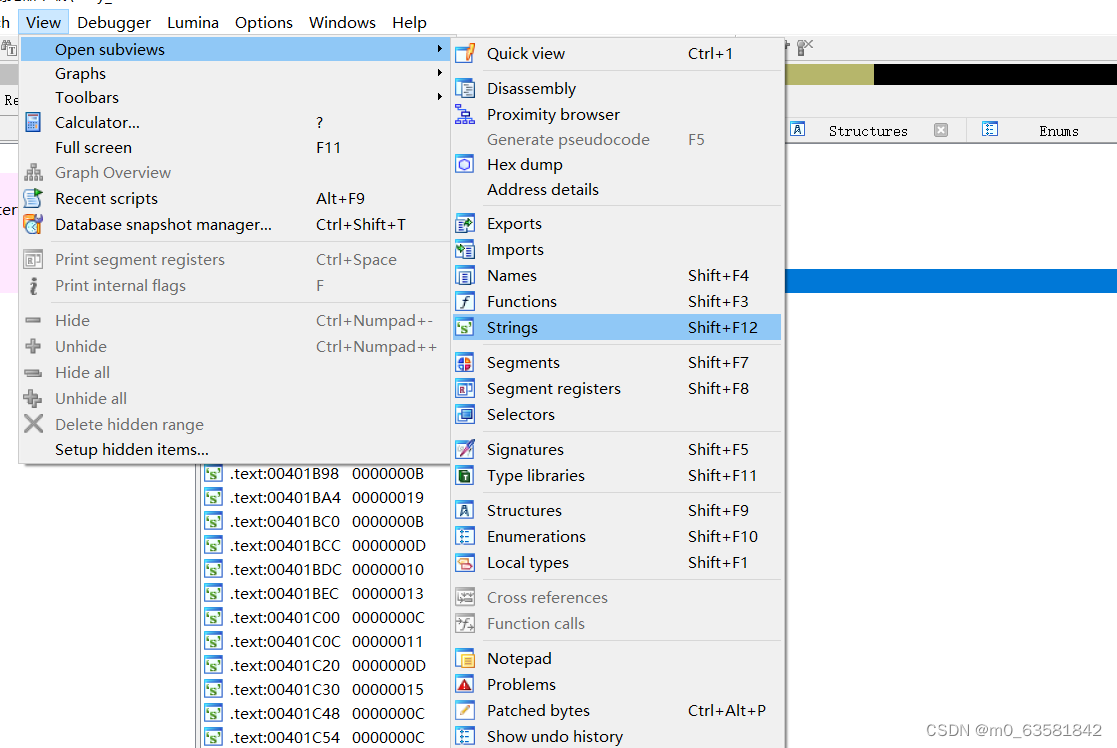

第三步

在刚开始的界面按tab键,进行反编译,没有用。

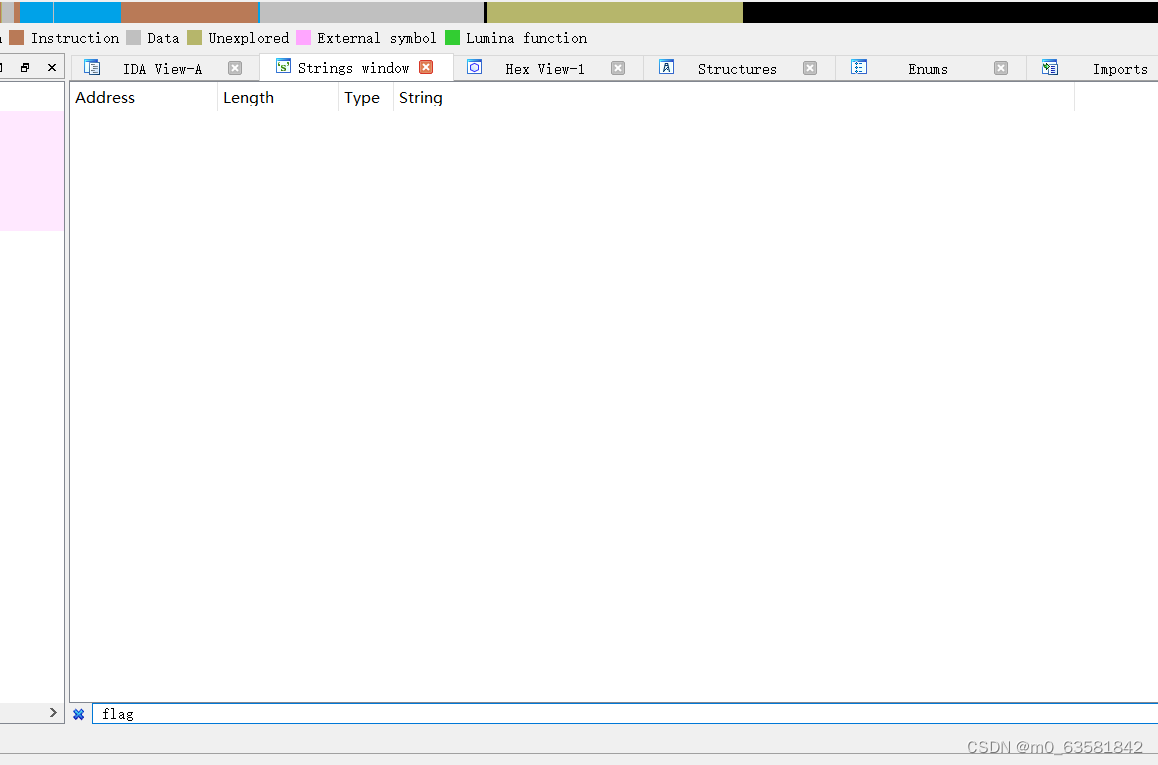

开始进行以下操作进行搜索。

搜索后发现没有找到flag。

第四步

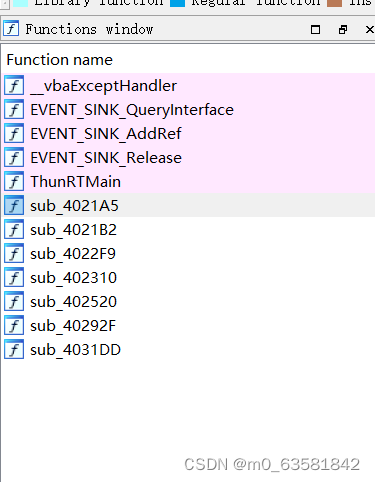

点击函数,进行反编译后,分析。

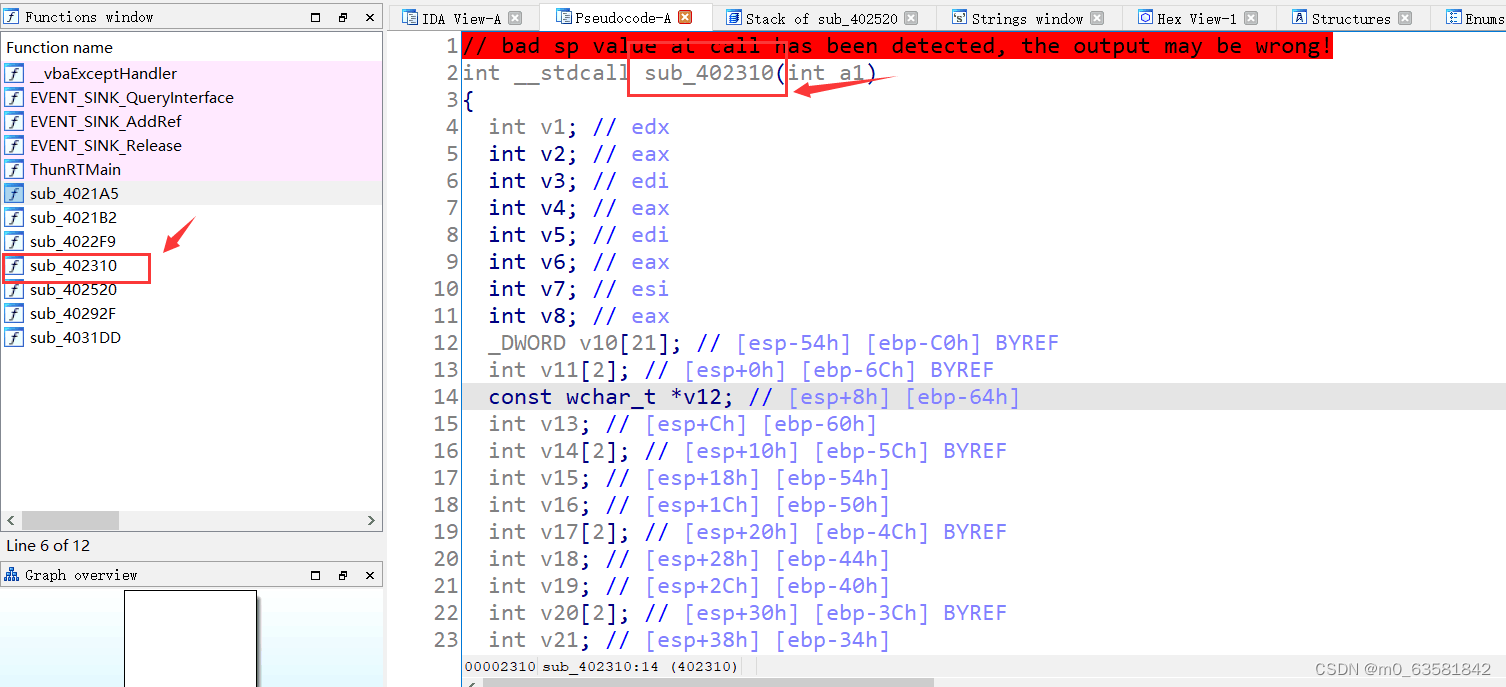

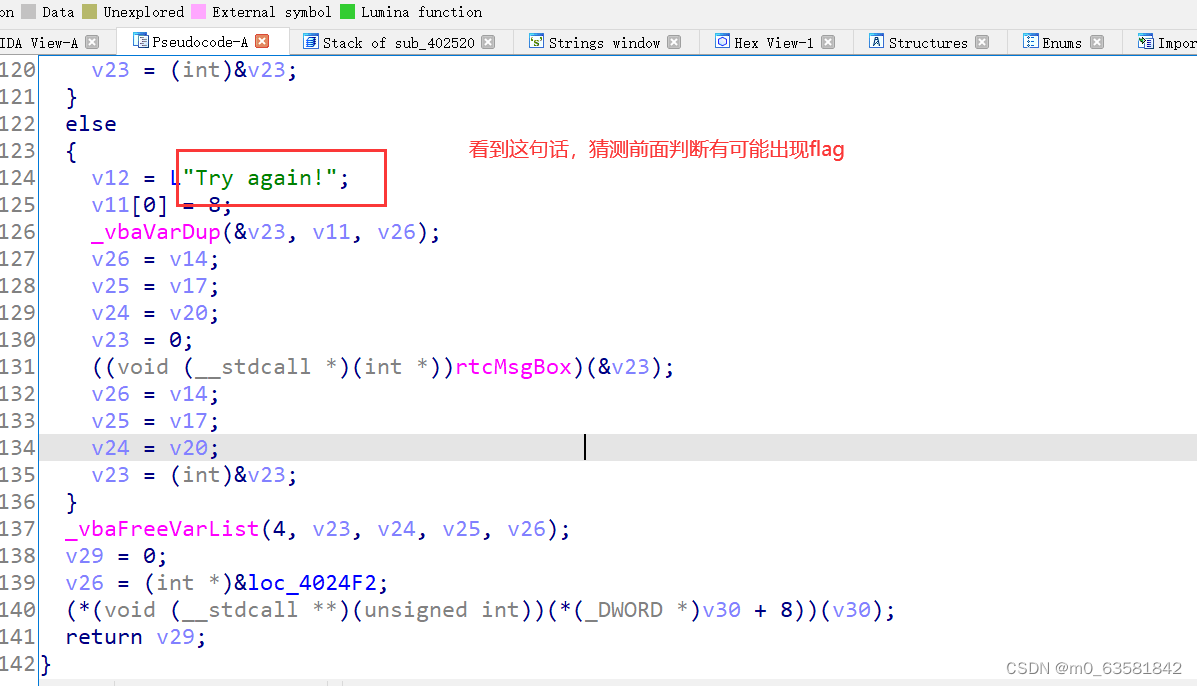

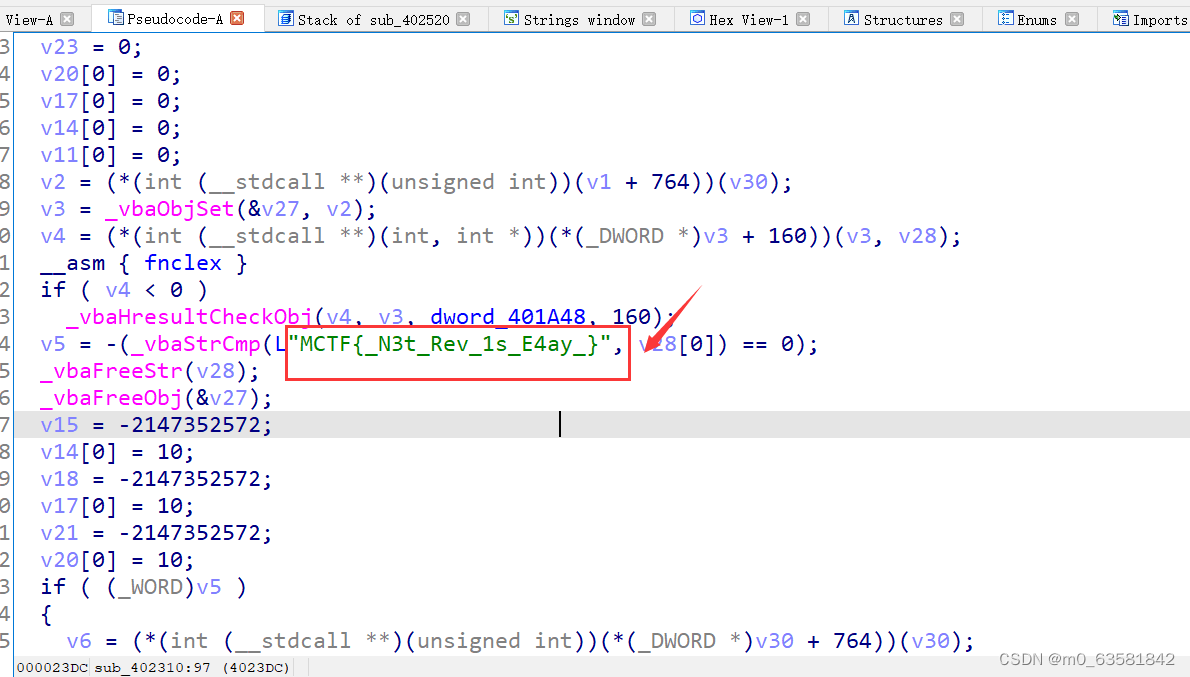

第五步 点击sub_402310()函数有所发现。

看到有{}猜测是不是里面的就是flag;

猜测flag为 flag{_N3t_Rev_1s_E4ay_}

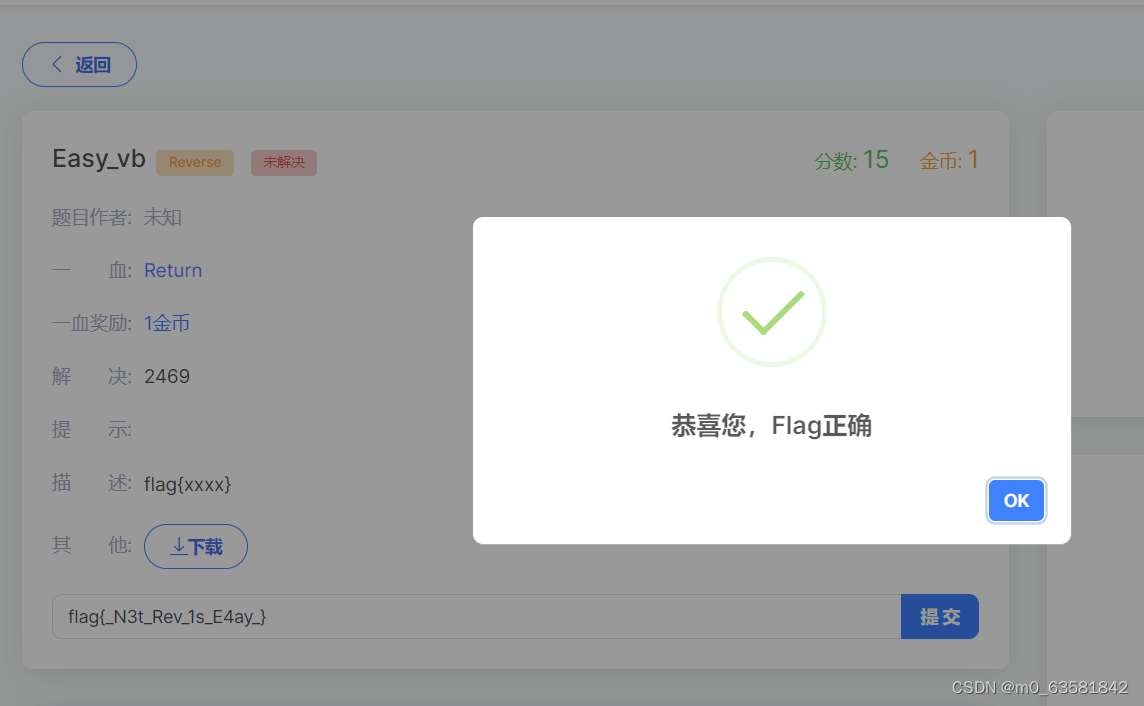

第六步 验证

成功解决!!!!

647

647

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?